องค์กรต้องการความมั่นใจว่า “ข้อมูล” มีความพร้อมใช้งาน และเชื่อมโยงได้ทั้งหมดภายใน environment ที่มีไม่ว่าจะเป็น on-premises, อยู่บน cloud, อยู่บน cloud ของค่ายต่างๆ หรือ hybrid environments โดยที่ข้อมูลต้องสมบูรณ์ หลีกเลี่ยงความสูญเสีย หรือการสูญหายของข้อมูลจากเหตุไม่คาดฝัน ที่อาจะส่งผลกระทบต่อธุรกิจ ดังนั้น Commvault ซอฟต์แวร์จึงเป็นตัวช่วยที่จะป้องกันปัญหาเหล่านี้ เพื่อให้การดำเนินธุรกิจเป็นไปอย่างราบรื่น

Read More »FBI เตือนผู้ประกอบการระวังการใช้ TeamViewer และ Windows 7 หลังเกิดเหตุโรงงานบำบัดน้ำถูกแฮ็ก

เมื่อไม่กี่วันก่อนหลายท่านอาจจะเห็นข่าวที่ว่าโรงงานบำบัดน้ำในรัฐฟลอริดาถูกแฮ็กเกอร์ลอบเข้าไปปรับระดับสารเคมีสู่ระดับอันตราย ซึ่งหลังจากการสืบสวนทาง FBI จึงได้ออกเตือนผู้ประกอบการในอุตสาหกรรมต่างๆ ให้ระวังการใช้งาน TeamViewer และ Windows 7 ออกมา

Read More »ทีมนักวิจัยเผยเทคนิคโจมตีใหม่ที่สามารถเข้าแฝงตัวในบริษัทใหญ่ได้กว่า 35 แห่ง

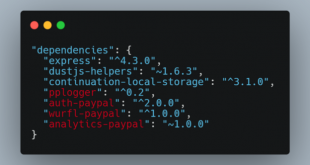

ทีมนักวิจัยได้เปิดเผยผลการทดลองโจมตีบริษัทใหญ่ได้สำเร็จหลายสิบแห่งด้วยเทคนิคใหม่ที่ชื่อว่า ‘Dependency Confusion’ ซึ่งทาง Microsoft ได้ออกมาเตือนถึงความอันตรายแก่องค์กรต่างๆ ว่าให้ระวังกันด้วย

Read More »[Guest Post] INETMS SOC จัดโปรโมชันสุดคุ้ม ซื้อบริการ SOC รับฟรี บริการ Blackbox Pentest ในราคาพิเศษ

INETMS Managed Security Service Provider (MSSP) ผู้ให้บริการด้านความมั่นคงปลอดภัย ระบบคอมพิวเตอร์และสารสนเทศแบบครบวงจร จัดโปรโมชันพิเศษ สำหรับลูกค้าที่มี Website, Web Application หรือ VM เพื่อตอบโจทย์ความต้องการด้านความปลอดภัยทางไซเบอร์ขององค์กร เฝ้าระวังและปกป้องข้อมูลตาม พ.ร.บ. การรักษาความมั่นคงปลอดภัยไซเบอร์ 2562 และพ.ร.บ ข้อมูลส่วนบุคคล 2562 สอดคล้องตามนโยบายด้านความปลอดภัยภายใต้มาตรฐาน ISO27001 โปรโมชันตั้งแต่วันนี้ถึงวันที่ 31 พฤษภาคมนี้

Read More »พบช่องโหว่ใน Adobe Reader ถูกใช้โจมตีจริงแล้ว แนะผู้ใช้เร่งอัปเดต

Adobe ได้ประกาศแพตช์อุดช่องโหว่ประจำเดือนกุมภาพันธ์ โดยหนึ่งในนั้นเป็นช่องโหว่ที่ถูกใช้งานโจมตีจริงแล้วบน Adobe Reader

Read More »Microsoft ออกแพตช์เดือนกุมภาพันธ์อุดช่องโหว่ Zero-day และ TCP/IP Stack แนะผู้ใช้เร่งอัปเดต

แพตช์จาก Microsoft ในเดือนกุมภาพันธ์นี้มีการแก้ไขช่องโหว่ 56 รายการ แต่มีความน่าสนใจทั้งเรื่องของ Zero-day ช่องโหว่ที่ถูกเปิดเผยมาก่อนหน้า และช่องโหว่ใน TCP/IP ที่น่าสนใจ

Read More »Google ออกฐานข้อมูลสำหรับซอฟต์แวร์โอเพ่นซอร์ส ‘OSV’

Google ได้ออกฐานข้อมูลให้ผู้พัฒนาโปรเจ็คหรือผู้ใช้งานโอเพ่นซอร์สได้ตรวจสอบช่องโหว่ที่อาจจะส่งผลกระทบได้ผ่านโปรเจ็ค OSV

Read More »แฮ็กเกอร์ลอบเข้าไปสั่งปรับสารเคมีในโรงงานบำบัดน้ำในฟลอริดา

ถือเป็นอีกหนึ่งเหตุการณ์ที่แสดงให้เห็นว่า Infrastructure ของประเทศ ที่เชื่อมต่อระบบไอทีกำลังกลายเป็นเป้าหมายของเหล่าแฮ็กเกอร์เพิ่มขึ้นเรื่อยๆ โดยครั้งนี้เหยื่อเป็นโรงงานบำบัดน้ำในเมือง Oldsmar ของฟลอริดา

Read More »Intel ฟ้องอดีตพนักงานฐานลอบขโมยข้อมูลความลับทางการค้า

Intel ได้ยื่นฟ้องต่ออดีตพนักงานด้วยข้อหาลอบดาวน์โหลดเอกสารสำคัญของผลิตภัณฑ์ Xeon ออกไปในวันสุดท้ายก่อนลาออก

Read More »แนะนำ 3 เทคโนโลยีเข้ารหัสและจัดการข้อมูลส่วนบุคคลให้ปลอดภัย จาก Thales

เมื่อการบังคับใช้พรบ.คุ้มครองข้อมูลส่วนบุคคลหรือ PDPA นั้นกำลังจะถูกบังคับใช้ในช่วงกลางปี 2564 นี้แล้ว ถึงแม้หลายธุรกิจจะได้เริ่มเตรียมตัวตอบรับต่อข้อกฎหมายต่างๆ กันมากขึ้น แต่หลายธุรกิจนั้นก็ต้องรับมือกับภัยโรคระบาดในช่วงปีที่ผ่านมาจนอาจจะยังไม่ได้เตรียมตัวมากนัก Thales ในฐานะของผู้นำทางด้านเทคโนโลยีด้านความมั่นคงปลอดภัยและการปกป้องข้อมูล จึงได้จัดทำ E-Book แจกฟรีที่สรุปถึงประเด็นต่างๆ ซึ่งธุรกิจองค์กรทุกขนาดต้องรู้เกี่ยวกับ PDPA พร้อมนำเสนอถึงเทคโนโลยีที่เหมาะสมสำหรับตอบโจทย์ในแต่ละประเด็น

Read More »พบแคมเปญ Phishing ซ่อนลิงก์อันตรายด้วยรหัสมอร์ส

มีการแจ้งเตือนความพยายามทำ Phishing ใหม่ๆ ผ่านผู้ใช้งาน Reddit ว่าพบการแฝงลิงก์อันตรายด้วยรหัสมอร์ส

Read More »Fortinet อุดช่องโหว่เก่าร้ายแรงหลายรายการให้ Fortiweb และ Fortiproxy

Fortinet ได้ประกาศอุดช่องโหว่ที่เคยพบแล้วในอดีต ให้กับผลิตภัณฑ์ WAF และ SSL VPN

Read More »ActiveMedia Webinar: Cybersecurity Trends 2021 – องค์กรควรปรับตัวอย่างไรให้ทันภัยไซเบอร์ปี 2021

ขอเชิญเข้าร่วมการสัมมนาออนไลน์ภายใต้หัวข้อ “Cybersecurity Trends 2021: องค์กรควรปรับตัวอย่างไรให้ทันภัยไซเบอร์ปี 2021” ติดตามแนวโน้มอาชญากรรมทางไซเบอร์ที่ควรจับตามองในอนาคต เพื่อให้ทุกองค์กรสามารถปรับตัวและหาแนวทางการรับมือกับภัยคุกคามสำหรับปี 2021 ได้อย่างปลอดภัย

Read More »Google ออกแพตช์ช่องโหว่ Zero-day ให้ Chrome

Google ได้ออกแพตช์ด่วนให้แก่ Chrome เนื่องจากพบการโจมตีจริงจากกลุ่มแฮ็กเกอร์ของเกาหลีเหนือแล้ว

Read More »Cisco เพิ่มความสามารถ Secure Application ให้ AppDynamics

Cisco AppDynamics ได้รับการเสริมความสามารถใหม่ในการตรวจหาช่องโหว่ในแอปพลิเคชันแล้ว

Read More »แจกฟรี eBook “Container Security for dummies”

ในปัจจุบันองค์กรต่างๆ ได้มีการทำ App Deployment กันมากขึ้น ส่งผลให้การใช้งาน Container และ Container Orchestration Platform เช่น Docker และ Kubernetes สูงขึ้นตามไปด้วย ซึ่งเรื่อง Container สำหรับบางคนอาจจะยังยากต่อการทำความเข้าใจเนื่องจากเป็นระบบใหม่ มีเครื่องมือที่ยากต่อการใช้งาน และมีปัญหาแบบเฉพาะของมันเอง อย่างไรก็ตามเทคโนโลยีคอนเทนเนอร์ (Container Technology) สามารถเข้ามาช่วยในการทำงานของทีมพัฒนาและทีมรักษาความปลอดภัย (Cyber Security) ให้ร่วมงานกันได้มีประสิทธิภาพยิ่งขึ้น

Read More »Cisco แพตช์อุดช่องโหว่ร้ายแรงให้ SMB VPN Router

Cisco ได้ประกาศอุดช่องโหว่ร้ายแรงให้ SMB VPN Router ที่สามารถเข้ามาทำ Remote Code Execution ได้ในสิทธิ์ระดับ Root

Read More »SonicWall ออกแพตช์ช่องโหว่ Zero-day ที่ถูกใช้งานจริงใน SMA 100 แล้ว

ในที่สุด SonicWall ก็ได้ออกแพตช์ช่องโหว่ Zero-day ที่คาดว่าจะถูกใช้แฮ็กเข้าถึงบริษัท และยังมีรายงานพบการโจมตีในผู้ใช้งานอีกด้วย

Read More »Google เสนอ Framework สำหรับจัดการช่องโหว่ในซอฟต์แวร์โอเพ่นซอร์ส

Google ได้นำเสนอไอเดียเกี่ยวกับ Framework ที่มุ่งหวังช่วยบริหารจัดการช่องโหว่ในซอฟต์แวร์แบบโอเพ่นซอร์ส

Read More »ช่องโหว่ SUDO กระทบกับ macOS ด้วย

เมื่อสัปดาห์ก่อนมีการเปิดเผยช่องโหว่ที่สามารถนำไปสู่การยกระดับสิทธิ์ใน SUDO ซึ่งวันนี้มีผู้เชี่ยวชาญได้เผยถึงการปรับแต่งเล็กน้อยให้สามารถใช้ได้บน macOS

Read More » TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย