นักวิจัยจากสถาบันเทคโนโลยีของอิสราเอลได้ค้นพบช่องโหว่ร้ายแรงในระดับ Implementation ของ Bluetooth (การนำมาตรฐานไปปฏิบัติตามเพื่อใช้งาน) โดยช่องโหว่นี้เกิดจากที่อุปกรณ์ Bluetooth ไม่สามารถตรวจสอบความถูกต้องของพารามิเตอร์ในการเข้ารหัสได้ดีพอ ทำให้แฮ็กเกอร์สามารถได้รับ Encryption Key ของอุปกรณ์ที่ทำการ Pairing ดังนั้นแฮ็กเกอร์จึงสามารถเข้าจัดการข้อมูลที่กำลังแลกเปลี่ยนกันอยู่ของคู่อุปกรณ์ได้

Bluetooth และ Bluetooth Low Energy ต่างได้รับผลกระทบ

ในขั้นตอนการจับคู่อุปกรณ์ (Pairing)นั้นเกิด ช่องโหว่คือไม่สามารถตรวจความถูกต้องของพารามิเตอร์ Elliptic Curve ซึ่งถูกใช้ในการสร้าง Public Key ระหว่างการแลกเปลี่ยน Diffie-Hellman Key ซึ่งส่งผลกระทบกับกระบวนการ ‘Secure Simple Paring’ ของ Bluetooth และ ‘Secure Connection’ ของ Bluetooth Low Energy สิ่งที่เกิดขึ้นต่อมาคือทำให้แฮ็กเกอร์ที่อยู่ในระยะของสองอุปกรณ์ที่กำลังทำการ Paring (ซึ่งต้องมีช่องโหว่ทั้งคู่จึงจะสำเร็จ) สามารถเข้าไปโจมตีแบบ man-in-the-middle (MitM) และได้รับ Key สำหรับการเข้ารหัสเพื่อเข้าไปดักจับ แก้ไข ข้อมูลของอุปกรณ์ได้ โดยเลขอ้างอิงของช่องโหว่คือ CVE-2018-5383

ทางกลุ่มผู้ดูแลมาตรฐานของ Bluetooth หรือ ‘Bluetooth SIG’ ได้กล่าวว่าตอนนี้ได้อัปเดตข้อปฏิบัติของอุปกรณ์ในการตรวจสอบ Public Key ใหม่แล้วเพื่อให้ผู้ผลิตต่างๆ เพิ่มในขั้นตอนการตรวจสอบความถูกต้อง นอกจากนี้ยังมี Advisory จากทาง CERT/CC ว่า

แนวทางการแก้ไขปัญหาจากผู้ผลิตที่ได้รับผลกระทบ

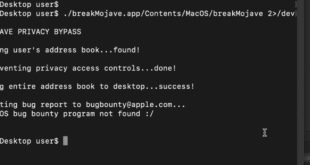

แม้ว่ายังไม่พบการโจมตีเกิดขึ้นจริงในขณะนี้แต่ทาง Apple ได้อัปเดตแพตช์แล้วใน macOS High Sierra 10.13.5, iOS 11.4, watchOS 4.3.1 และ tvOS 11.4 เช่นเดียวกับทาง Intel ที่ได้แจ้งผู้ใช้งานถึงความเสี่ยงของช่องโหว่ใน Dual Band Wireless-AC, Tri-Band Wireless AC และผลิตภัณฑ์ในตระกูล Wireless-AC พร้อมกับออกแพตช์อัปเดตทั้งซอฟต์แวร์และ Firmware รวมถึงแนะนำแนวทางขั้นตอนปฏิบัติบน Windows, Linux และ Chrome OS นอกจากนี้ทาง Broadcom กล่าวว่าผลิตภัณฑ์ใหม่ของตนที่ใช้ Bluetooth 2.1 หรือใหม่กว่าอาจจะได้รับผลกระทบด้วยแต่ได้ออกการแก้ไขให้ลูกค้า OEM ของตนเพื่อนำไปจัดการต่อแล้ว ดังนั้นผู้ใช้งานเตรียมตัวอัปเดตทั้ง Desktop Smartphone หรืออุปกรณ์ IoT ได้เลย

ที่มา : https://www.securityweek.com/bluetooth-vulnerability-allows-traffic-monitoring-manipulation และ https://www.bleepingcomputer.com/news/security/many-bluetooth-implementations-and-os-drivers-affected-by-crypto-bug/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย