US-CERT ศูนย์ประสานการรักษาความมั่นคงระบบคอมพิวเตอร์สหรัฐอเมริกา ออกประกาศแจ้งเตือนไปยังองค์กรทั่วสหรัฐฯ ระบุว่าผลิตภัณฑ์ด้านความมั่นคงปลอดภัยประเภท HTTPS Interception อาจก่อให้เกิดความเสี่ยงต่อการรักษามั่นคงปลอดภัยโดยรวมขององค์กรได้

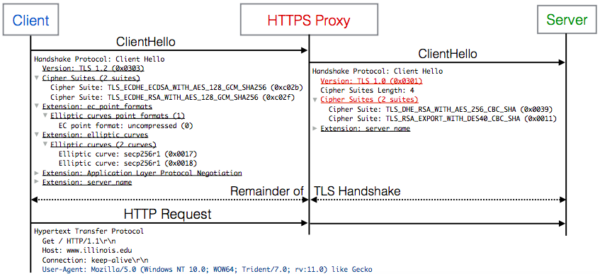

HTTPS Interception เป็นกระบวนการที่ผลิตภัณฑ์ด้านความมั่นคงปลอดภัยทำหน้าที่เป็น Man-in-the-Middle Proxy ระหว่างเซิร์ฟเวอร์และเครื่องผู้ใช้สำหรับดักจับทราฟฟิก HTTPS จากนั้นถอดรหัสให้กลายเป็น Plaintext เพื่อตรวจสอบมัลแวร์หรือภัยคุกคามที่แฝงมากับทราฟฟิก แล้วเข้ารหัสกลับคืนก่อนส่งต่อทราฟฟิกไปยังเป้าหมาย

US-CERT ระบุว่าผลิตภัณฑ์ด้านความมั่นคงปลอดภัยหลายประเภท เช่น Firewall และ Antivirus มีปัญหาในการสร้าง SSL Connection ให้กลับมามีมาตรฐานเดิมเหมือนกับที่เครื่องผู้ใช้คุยกับเซิร์ฟเวอร์ โดยได้ทำการวิจัยร่วมกับ Google, Mozilla, Cloudflare และ University of Michigan ผลปรากฏว่า 62% ของ SSL Connection ระหว่างผลิตภัณฑ์ HTTPS Interception กับเป้าหมายปลายทางทำให้การรักษาความมั่นคงปลอดภัยขององค์กรลดลง ในขณะที่ 58% ก่อให้เกิดช่องโหว่ร้ายแรง

“ผลิตภัณฑ์ HTTPS Inspection ส่วนใหญ่ยืนยัน Certificate Chain ของเซิร์ฟเวอร์ก่อนเข้ารหัสข้อมูลอีกครั้งแล้วส่งต่อไปยังเครื่องผู้ใช้ไม่ดีเพียงพอ ก่อให้เกิดความเป็นไปได้ที่จะถูกโจมตีแบบ Man-in-the-Middle นอกจากนี้ ความผิดพลาดอันเนื่องจากการยืนยัน Certificate Chain ก็ไม่ได้ถูกส่งต่อไปยังเครื่องผู้ใช้บ่อยๆ ทำให้เครื่องผู้ใช้เชื่อว่าการดำเนินการทุกอย่างเป็นไปตามความต้องการของเซิร์ฟเวอร์จริง” — US-CERT ระบุใน Security Advisory

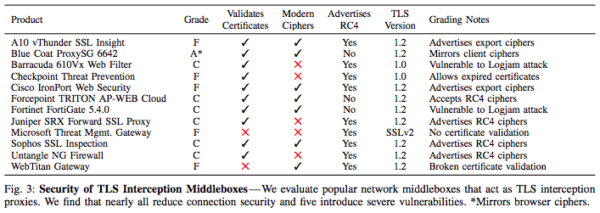

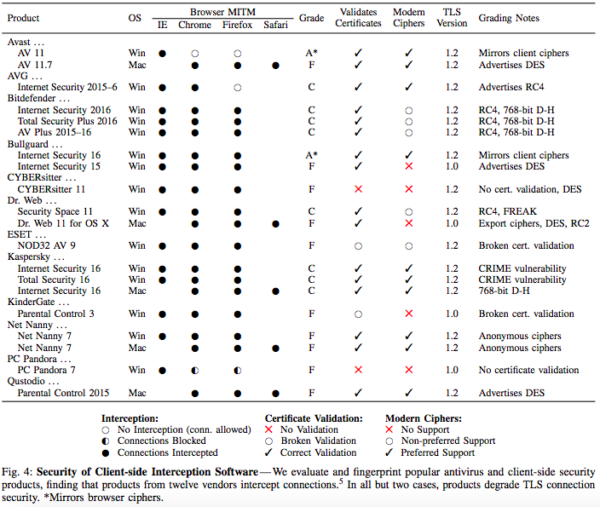

ตารางด้านล่างแสดงความมั่นคงปลอดภัยของผลิตภัณฑ์ TLS Interception ระดับเครือข่ายและซอฟต์แวร์ Interception บนเครื่องผู้ใช้

Will Dormann นักวิเคราะห์ช่องโหว่ของ US-CERT ออกมาระบุใน Blog ของตนเกี่ยวกับอันตรายของการทำ HTTPS Interception อย่างไม่เหมาะสม ซึ่งปัญหาที่พบบ่อยมีดังนี้

- Incomplete validation of upstream certificate validity

- Not conveying validation of upstream certificate to the client

- Overloading of certificate Canonical Name (CN) field

- Use of the application layer to convey certificate validity

- Use of a User-Agent HTTP header to determine when to validate a certificate

- Communication before warning

- Same root CA certificate

“ในขณะที่ผู้ที่อยู่สายงานด้านความมั่นคงปลอดภัยทราบมานานแล้วว่าผลิตภัณฑ์ด้านความมั่นคงปลอดภัยดักจับการเชื่อมต่อ [ที่เข้ารหัส] พวกเราส่วนใหญ่กลับเมินเฉยต่อปัญหาดังกล่าว เชื่อว่ามีเพียงการเชื่อมต่อส่วนน้อยเท่านั้นที่ได้รับผลกระทบ อย่างไรก็ตาม เราพบว่าการดักจับเริ่มทำกันอย่างแพร่หลายจนน่าตกใจ และมีผลสืบเนื่องที่น่าเป็นห่วงตามมา” — US-CERT ระบุ

อ่านรายงานการวิจัยเรื่อง The Security Impact of HTTPS Interception [PDF]

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย