Zero Trust ถือเป็นคอนเซปต์ด้านการจัดการ Security สมัยใหม่ที่หลายองค์กรได้นำมาปรับใช้ ตั้งแต่การตรวจสอบผู้เข้าระบบทุกครั้ง การคิดอยู่เสมอว่าเรากำลังโดนบุกรุก และการให้สิทธิ์ที่น้อยที่สุดหรือเท่าที่จำเป็นกับผู้ใช้งาน อย่างไรก็ตามช่วงที่ยังมีสถานการณ์โควิด องค์กรต่างๆ ต้องการที่จะให้พนักงานทำงานจากบ้านได้ และเพื่อให้การทำงานมี Productivity มากขึ้น องค์กรจึงมีการอนุญาตให้พนักงานสามารถใช้อุปกรณ์ในการทำงานได้หลากหลายขึ้น อุปกรณ์เหล่านั้นไม่ว่าจะเป็นพีซี โน้ตบุ้ค มือถือ แทปเล็ต ซึ่งอาจจะเป็นอุปกรณ์ทั้งของบริษัท (Corporate-owned device) หรืออุปกรณ์ส่วนตัว (BYOD device) จากอุปกรณ์เหล่านี้เองที่พนักงานก็จะใช้ทำงานเพื่อเข้าถึงข้อมูลต่างๆ ซึ่งในช่วงขณะที่ผู้ใช้งานทำงานแบบออนไลน์ ก็จะเป็นช่วงเวลาที่มีสิทธิ์ที่จะถูกลอบโจมตีจากโจรไซเบอร์ได้ไม่ว่าจะเป็นกลวิธีส่งเมลหลอกลวงทำให้พนักงานเปิดไฟล์แนบที่มีมัลแวร์ และติดทำให้มัลแวร์ฝังตัวอยู่บนอุปกรณ์ เป็นต้น

นอกจากนี้สุขภาพของอุปกรณ์ที่พนักงานนำมาใช้งานก็ยังมีผลกับความปลอดภัยของระบบเช่นกัน ไม่ว่าจะเป็นอุปกรณ์ส่วนตัว หรือเป็นอุปกรณ์ของบริษัท ทีมงานที่ดูแลความปลอดภัยทางไซเบอร์ขององค์กรย่อมที่จะต้องการให้แผนกตนเองสามารถดูแล มองเห็นสุขภาพของอุปกรณ์เหล่านี้ได้ และมั่นใจได้ว่าอุปกรณ์เหล่านี้มีสุขภาพดี คำว่าอุปกรณ์มีสุขภาพดีหมายถึงอุปกรณ์ใช้ระบบปฏิบัติการในเวอร์ชันที่เป็นไปตามข้อกำหนด รวมไปถึงแอปพลิเคชันต่างๆ ที่ทำงานบนอุปกรณ์ทั้งหลายเหล่านี้ ผู้ดูแลระบบก็ต้องการอยากที่จะให้แอปดังกล่าวมีสุขภาพดี และมีการติดตั้ง คอนฟิกเป็นไปตามนโยบายด้านความปลอดภัย เพื่อที่จะมั่นใจว่าข้อมูลต่างๆ ที่ถูกเปิดด้วยแอปเหล่านี้จะไม่หลุดออกไปบนแอปพลิเคชันที่ใช้งานส่วนตัวที่อาจจะมีรูรั่วทางด้านความปลอดภัย

การนำแนวความคิด Zero Trust มาใช้กับการดูแลความปลอดภัยบนตัวอุปกรณ์ จะเริ่มต้นตั้งแต่ การตรวจสอบอุปกรณ์ที่เข้ามาใช้งานระบบได้ทุกครั้ง โดยการตรวจสอบยังใช้โซลูชันของ Conditional Access ซึ่งเป็นความสามารถบน Azure AD (ต้องใช้ Azure Active Directory Premium license) ที่จะมีการนำปัจจัยหลายๆ ด้านมาประเมินความเสี่ยง ตั้งแต่ใครคือผู้ขอเข้าใช้งานระบบ (user) สถานที่ที่เข้าขอใช้งาน (location) แอปพลิเคชันที่ขอเข้าใช้ และตัวอุปกรณ์ สำหรับตัวอุปกรณ์ก็จะมีการตรวจสอบเพิ่มเติมอีกว่าอุปกรณ์ที่เข้ามาใช้งานเป็นอุปกรณ์ที่มีการลงทะเบียนหรือไม่ลงทะเบียนกับระบบด้วย หากระบบอนุญาตให้ผู้ใช้เข้าใช้งานระบบได้ สิทธิ์ที่จะให้ผู้ใช้กับอุปกรณ์ที่ลงทะเบียน หรือไม่ลงทะเบียนไว้สามารถกำหนดให้แตกต่างกันได้ โดยเราอาจจะให้สิทธิ์ที่น้อยที่สุด (Least privilege) กับอุปกรณ์ส่วนตัวที่อาจจะไม่ได้ทำการลงทะเบียนไว้ หรือในกรณีที่อุปกรณ์ทำการลงทะเบียนไว้ แต่ถ้าหากอุปกรณ์ของผู้ใช้งานมีการทำ jailbreak ระบบจะสามารถตรวจสอบได้ และเราสามารถทำนโยบายความปลอดภัยที่จะไม่อนุญาตให้อุปกรณ์ที่มีระบบปฏิบัติการเวอร์ชันในลักษณะนี้เข้าใช้ระบบ หรือบล็อคการเข้าใช้งาน ทั้งนี้เพื่อลดความเสี่ยงของการที่อุปกรณ์นั้นๆ อาจมีช่องโหว่ของความปลอดภัยจากการทำ jailbreak นอกจากนี้นโยบายความปลอดภัยที่จะใช้กับอุปกรณ์ควรจะต้องคลอบคลุมในทุกๆ ประเภทของอุปกรณ์ ไม่ได้เฉพาะตัวพีซี โน้ตบุค แต่ต้องรวมไปถึงอุปกรณ์มือถือ แทปเล็ต ด้วย

3 ขั้นตอนในการดูแลจัดการอุปกรณ์ ประกอบด้วย

1) การสร้าง Device Identity

เครื่องมือแรกที่จะนำมาใช้ในการจัดการทำ Device Identity คือ Microsoft Azure Active Directory โดยผู้ใช้ต้องลงทะเบียนอุปกรณ์ใน Microsoft Azure Active Directory (Azure AD) โดยอุปกรณ์ที่รองรับการทำงานบน Azure AD จะรองรับทั้ง Windows10, iOS, Android, MacOS เมื่อทำการลงทะเบียนเป็นที่เรียบร้อย ระบบจะทำการสร้าง Device object บน Azure AD เพื่อให้สามารถที่จะ track สถานะของอุปกรณ์ได้ต่อไป

แม้องค์กรจะอนุญาตให้ผู้ใช้งานนำอุปกรณ์ส่วนตัวเช่น iOS, Android มาใช้งานได้ แต่ผู้ใช้จะต้องทำการลงทะเบียนก่อน ซึ่งผู้ดูแลระบบสามารถทำได้โดยการกำหนดค่าบน Azure Portal โดยสามารถเข้าไปคอนฟิกบนเมนู Security ใน Azure Active Directory ได้

2) กำหนดนโยบายของอุปกรณ์

การดูแลอุปกรณ์ให้เป็นไปตามแนวความคิดของ Zero Trust คือการอนุญาตให้เฉพาะอุปกรณ์ที่มีการลงทะเบียนเข้าระบบ Azure AD ซึ่งคือการจัดการในขั้นตอนแรกที่กล่าวไว้แล้ว ดังนั้นเวลาที่ผู้ใช้งานล็อคอินเข้าระบบ ฟังก์ชัน Conditional Access บน Azure AD จะทำหน้าตรวจสอบปัจจัยต่างๆ และ เครื่องมือตัวถัดมา Microsoft Endpoint manager ซึ่งประกอบด้วย Microsoft Intune จะถูกนำมาใช้ในการบริหารจัดการด้านนโยบายความปลอดภัยของอุปกรณ์ ซึ่งสามารถดูรายละเอียดของตัวอุปกรณ์ว่ามีระบบปฏิบัติการ หรือค่าใช้งานต่างๆ เป็นไปตามข้อกำหนดของนโยบายความปลอดภัย โดยอุปกรณ์ของผู้ใช้งานที่ลงทะเบียนและถูกจัดการดูแลโดยระบบ จะเรียกว่าเป็น Managed device

เมื่อผู้ใช้งานระบบล็อคอินขอเข้าระบบในส่วนของ Microsoft Intune จะเป็นผู้เช็คสถานะของอุปกรณ์ทุกครั้ง และทำการอัปเดตสถานะของอุปกรณ์นั้นว่าเป็นไปตามข้อกำหนดความปลอดภัยหรือไม่ การเช็คสถานะอุปกรณ์ได้แก่ ระบบปฏิบัติการขั้นต่ำของอุปกรณ์แต่ละประเภท ลำดับขั้นตอนการตรวจเช็คอุปกรณ์ก่อนที่จะให้สิทธิ์การเข้าถึงทรัพยกรต่างๆ ในระบบขององค์กร เช่นการเข้าถึงไฟล์ต่างๆ เป็นต้น นอกจากนี้เองการจัดการจะต้องทำนโยบายให้ครอบคลุมไปถึงอุปกรณ์ที่อาจจะไม่ผ่านตามข้อกำหนดด้านความปลอดภัยขององค์กรด้วย เช่นเราสามารถที่จะส่งอีเมลไปแจ้งผู้ใช้งาน พร้อมกำหนดการจัดการที่จะทำให้ข้อมูลขององค์กรยังมีความปลอดภัยหากข้อมูลเปิดใช้งานบนอุปกรณ์นั้นๆ

การบริหารจัดการตัวอุปกรณ์ที่กล่าวมานี้เรียกว่า Mobile Device Management ซึ่งสามารถกำหนดนโยบายเพื่อบังคับใช้กับการเข้าถึงจากอุปกรณ์ประเภทต่างๆ ยกตัวอย่างเช่น

- ไม่อนุญาตการเข้าถึงของอุปกรณ์ที่ไม่ปลอดภัยเช่น อุปกรณ์ที่ถูก Jailbreak

- Deploy Certificate เพื่อการเข้าใช้งาน Wi-Fi หรือการเชื่อมต่อ VPN

- จัดทำรายงานอุปกรณ์ที่ไม่เป็นไปตามข้อบังคับ

- ดูลิสต์รายการของอุปกรณ์ที่เข้าใช้งานทรัพยากร หรืออุปกรณ์ที่ Enroll

- รีโมตลบข้อมูลขององค์กรกรณีเครื่องสูญหายหรือไม่ใช้งานอีกต่อไป

ในกรณีที่อุปกรณ์นั้นเป็นของพนักงานเอง และพนักงานไม่ได้ทำการลงทะเบียนอุปกรณ์ หากองค์กรมีนโยบายความปลอดภัย ที่จะอนุญาตให้บางอุปกรณ์ที่ไม่ลงทะเบียนสามารถใช้งานได้ในบางกรณี องค์กรสามารถใช้ฟีเจอร์ของ Microsoft Intune ในการสร้างนโยบายความปลอดภัยที่ระดับแอปพลิเคชันแทน (Mobile Application Management) บนตัวอุปกรณ์ส่วนตัวของพนักงาน ซึ่งทำให้องค์กรสามารถมั่นใจว่ายังสามารถดูแลความปลอดภัยของข้อมูลได้ โดยหลักการทำงานคือการกำหนดแอปพลิเคชันที่จะให้ Microsoft Intune ดูแล และผู้ดูแลระบบสามารถบล็อคไม่ให้ แอปพลิเคชันบางตัวที่มีมากับอุปกรณ์ iOS/iPadOS หรือ Android เช่น email application แต่อนุญาตให้ใช้งานเฉพาะ Microsoft Outlook app ในการที่จะเข้าถึงอีเมลที่ให้บริการโดย Exchange Online และในกรณีที่ผู้ใช้งานใช้ email application ที่มีมากับโทรศัพท์ ผู้ดูแลสามารถตั้งค่าล่วงหน้าว่าถ้าผู้ใช้ทำการล็อคอินเข้าดูอีเมลผ่านแอปของโทรศัพท์ ระบบจะทำการ redirect ไปยัง App Store เพื่อให้ผู้ใช้งานติดตั้ง Outlook application ก่อน

นอกจากนี้เองการดูแลอุปกรณ์โดยใช้ Mobile Application Management เรายังสามารถบล็อคแอปพลิเคชันส่วนตัวที่ต้องการเข้าถึงข้อมูลบน SharePoint online ทั้งนี้เพื่อไม่ให้ข้อมูลสำคัญขององค์กรรั่วไหลไปทางแอปพลิเคชันอื่นๆ ที่องค์กรไม่ได้ดูแล

3) เสริมความแข็งแกร่งด้วยการป้องกันภัยคุกคามที่ระดับ Endpoint

อีกมาตรการที่ทุกองค์กรต้องเตรียมความพร้อมคือการป้องกันภัยคุกคามที่ตัว Endpoint ซึ่ง Microsoft Defender for Endpoint จะสามารถทำงานร่วมกับ Microsoft Intune ในการดูแลความปลอดภัยได้ ยกตัวอย่างเช่น หากมีผู้ไม่ประสงค์ดีทำการส่งอีเมลที่มีไฟล์ Microsoft word ซึ่งมีมัลแวร์ฝังอยู่ ถูกส่งให้ผู้ใช้งานในองค์กร ซึ่งเมื่อผู้ใช้งานในองค์กรเปิดไฟล์แนบ ก็จะทำให้มัลแวร์ทำงานโดยการสร้างช่องโหว่บนเครื่องของเหยื่อ ทำให้ hacker สามารถทำการ remote login มายังเครื่องของผู้ใช้งานคนนั้น และ hacker ก็จะพยายามที่จะเข้าถึงเครื่องของผู้ใช้งานอื่น หรือเครื่องเซิร์ฟเวอร์อื่น ที่ติดตั้งภายในองค์กรต่อไป และอาจสร้างความเสียหายร้ายแรงในเวลาต่อไปได้

ดังนั้น Microsoft Defender for Endpoint จะเข้ามาช่วยแก้ปัญหาในลักษณะนี้ได้คือ เมื่อผู้ใช้งานทำการเปิดไฟล์ที่มีมัลแวร์ ระบบสามารถตรวจเจอได้ว่าอุปกรณ์ของผู้ใช้งานนั้นกำลังทำคำสั่งที่ผิดปกติที่จะสร้างช่องโหว่บนเครื่องของเหยื่อ และสามารถตรวจเจอการ remote log in จากเครื่องภายนอกมายังเครื่องของเหยื่อ จากนั้น Microsoft Defender for Endpoint ก็จะอัปเดตสถานะใน Microsoft Intune ว่าเครื่องดังกล่าวอยู่ในสถานะที่ไม่ปลอดภัย หรือ “high risk” และระบบจะให้ Conditional Access ทำการ Block Connection จากอุปกรณ์นั้น เพื่อจำกัดการใช้งานที่อาจจะมีการขอเข้าใช้งานในบริการต่างๆ บน Office365 หรือซอฟต์แวร์ตัวอื่นๆ ที่องค์กรใช้งานอยู่ (SaaS อื่นๆ) ได้ โดยการทำงานทั้งหมดนี้จะทำงานร่วมกันแบบอัตโนมัติ นอกจากนี้ระบบจะทำการอัปเดตข้อมูลที่ตรวจเจอทั้งหมดลงใน Security dashboard เพื่อผู้ดูแลระบบสามารถที่จะทำการตรวจสอบ (investigate) ที่มาที่ไปของภัยคุกคามนี้ต่อได้

Microsoft Defender for Endpoint สามารถรองรับการทำงานได้บนอุปกรณ์ที่ทำงานบน Windows10, iOS, macOS, Android, Linux อีกทั้งล่าสุดยังรองรับ Windows Virtual Desktop และฟังก์ชันบนตัว Microsoft 365 for Endpoint ถูกออกแบบมาให้ทำงานร่วมกับ Microsoft Defender for Office365, Microsoft Defender for Identity และ Microsoft Cloud App Security ได้เป็นอย่างดี

Microsoft Defender for Endpoint ทำงานแบบ Agentless คือไม่ต้องมีการลงซอฟต์แวร์ที่ตัวอุปกรณ์ ความสามารถของตัวซอฟต์แวร์ สรุปได้ดังนี้คือ

- Threat and Vulnerability management โดยฟังก์ชันนี้จะสแกนภัยคุกคามพร้อมประเมินความเสี่ยง (risk-base approach) บนอุปกรณ์อยู่เป็นระยะๆ โดยจะมี Dashboard ที่จะอัปเดตภัยคุกคามที่ตรวจสอบเจอ มีการจัดลำดับความเสี่ยงของภัยคุกคามตัวนั้นว่าจะมีผลต่ออุปกรณ์เท่านั้น หรืออาจจะมีความเสี่ยงต่อทั้งองค์กร และจะตรวจสอบไปถึงข้อมูลที่เปิดใช้งานบนอุปกรณ์ว่าเป็นข้อมูลที่มีระดับความสำคัญมากน้อยเพียงใด

- Attack Surface Reduction คือ ระหว่างที่ผู้ใช้งานอยู่นั้นทำงานบนอุปกรณ์ของตนเองอยู่นั้น Microsoft Defender จะมีการตรวจสอบความเสี่ยงอยู่เสมอ เช่นในบางครั้งอุปกรณ์อาจจะมีการเข้า access ข้อมูลใน website หรือลิงค์ที่มีความเสี่ยงNetwork Protection feature ใน Microsoft Defender for Endpoint จะใช้องค์ความรู้ที่มาจาก Microsoft Cloud ที่มีข้อมูลอยู่ว่าลิงค์ไหนเป็นลิงค์ที่มีความเสี่ยง เพื่อทำการบล๊อคไม่ให้ผู้ใช้งานเข้าไปในลิงค์ที่มีความเสี่ยงนั้นๆ

- Windows Defender Antivirus ทำงานร่วมกับ Microsoft Defender for Endpoint เมื่อตรวจเจอภัยคุกคาม ก็จะทำการบล็อคภัยคุกคามนั้นๆ ก่อนที่จะสร้างความเสียหายต่อไป โดยการทำงานจะมีการใช้เทคนิคของ Machine Learning, Big-data analysis, In-depth threat research และ Microsoft Cloud Infrastructure มาใช้ร่วมกันทั้งหมดเพื่อดูแลป้องกันอุปกรณ์ และมีการตรวจสอบดูพฤติกรรมแปลกๆ บนตัวอุปกรณ์ ตรวจสอบไฟล์ต่างๆ รวมไปถึงภัยคุกคามที่เป็นแบบ Fileless ซึ่งการตรวจสอบจะทำได้แบบเรียลไทม์ อีกทั้งระบบทำงานบนคลาวน์จึงทำให้การอัปเดตของภัยคุกคามที่เกิดขึ้นใหม่ๆ จึงมีอยู่ตลอดเวลา ดังนั้นเมื่อระบบตรวจสอบเจอภัยคุกคามใหม่ๆ ก็สามารถตรวจสอบเจอได้ทันที

- Endpoint detection and response ระบบจะคอยตรวจสอบภัยคุกคามบนอุปกรณ์ซึ่งภัยคุกคามสมัยใหม่มักจะทำการซ่อนตัวอยู่บนอุปกรณ์ ผู้ดูแลระบบจะมีเครื่องมือในการเก็บข้อมูลพฤติกรรมที่ผิดปกติ รวมถึงเทคนิคของภัยคุกคามที่เข้ามา แล้วจะทำการแจ้งผู้ดูแลระบบให้ทราบ นอกจากนี้ผู้ดูแลระบบจะมีเครื่องมือที่ช่วยในการ Visualize ภัยคุกคามที่เกิดขึ้นและผลกระทบที่เกิดขึ้นว่ามีผลกระทบกับอะไรบ้าง และกำหนด action ที่จะต้องทำในการหยุดภัยคุกคามนั้น เช่น ถ้าผู้ดูแลระบบจะต้องทำการสืบค้นเรื่องราวของภัยคุกคามหนึ่งๆ (Threat hunting) ก็สามารถที่จะใช้ข้อมูลที่เก็บจากอุปกรณ์ต่างย้อนหลังไป 6 เดือน

- Auto investigation and remediation บน Microsoft Defender for Endpoint มีการใช้ประโยชน์จาก AI มาทำการวิเคราะห์ว่าภัยคุกคามนั้นจะต้องมีการจัดการต่อไปอย่างไรหรือไม่ ซึ่งฟังก์ชันนี้จะช่วยให้ทีมงานที่ดูแลระบบลดจำนวนงานที่จะต้องจัดการกับ alert ที่มาจากภัยคุกคามต่างๆ ได้เป็นอย่างมาก เพื่อให้ผู้ที่ดูแลระบบสามารถใช้เวลากับภัยคุกคามที่มีความเสี่ยงสูงๆ ได้

เริ่มต้นได้อย่างไร

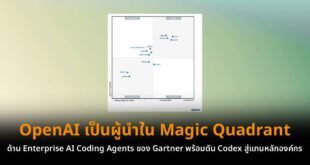

จากที่กล่าวมาข้างต้น จะเห็นว่า Azure Active Directory Premium, Microsoft Endpoint Manager และ Microsoft Defender for Endpoint เป็นเครื่องมือที่สำคัญที่จะช่วยให้ผู้ดูแลระบบสามารถนำแนวความคิดของ Zero Trust มาใช้ในการดูแลความปลอดภัยที่ตัวอุปกรณ์ ซึ่งเทคโนโลยีทั้งสามนี้จะเป็นส่วนหนึ่งใน Microsoft 365 หากท่านใดประสงค์ที่จะประเมินการใช้งานหรือขอคำแนะนำเพื่อเริ่มต้นสามารถติดต่อตัวแทนจำหน่าย Microsoft ที่ท่านรู้จักได้ทันที โดยไมโครซอฟท์ได้เปิดให้องค์กรสามารถลงทะเบียนเพื่อทดสอบการใช้งานฟรีได้ 30 วัน ได้ที่ https://www.microsoft.com/th-th/microsoft-365/microsoft-365-business-standard-one-month-trial

ที่มา :

- https://www.microsoft.com/security/blog/2020/05/26/zero-trust-deployment-guide-for-devices/

- https://docs.microsoft.com/en-us/windows/security/threat-protection/microsoft-defender-atp/microsoft-defender-advanced-threat-protection

- https://docs.microsoft.com/en-us/azure/active-directory/conditional-access/require-managed-devices

- https://docs.microsoft.com/en-us/windows/security/threat-protection/microsoft-defender-atp/non-windows)

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย