การใช้ OAuth 2.0 อย่างปลอดภัย ควรเป็นประเด็นสำคัญสำหรับนักพัฒนาทุกคน

Ronghai Yang, Wing Cheong Lau และ Tianyu Liu นักวิจัยด้านความปลอดภัยจาก University of Hong Kong ได้ตรวจพบ Mobile Application จำนวนมากบน Android มีการเรียกใช้ OAuth 2.0 เพื่อยืนนยันตัวตนผู้ใช้งานกับบริการชั้นนำอย่าง Facebook, Google หรือแม้แต่บริการจากจีนอย่าง Sina อย่างไม่ปลอดภัย และทำให้ผู้ใช้งานนั้นถูกโจมตี Man-in-the-Middle เพื่อทำธุรกรรมต่างๆ ในนามของผู้ใช้งานได้โดยไม่รู้ตัว, ขโมยข้อมูลของผู้ใช้งานได้ หรือแม้แต่ปลอมตัว Login เป็นผู้ใช้งานคนนั้นๆ ได้จากอุปกรณ์ใดๆ ก็ตาม

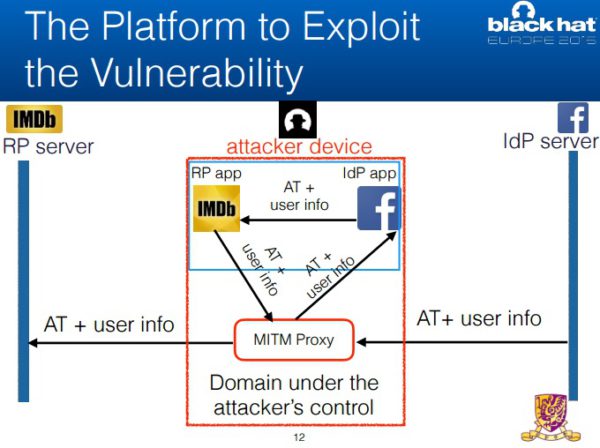

ปัญหานี้เกิดจากการที่นักพัฒนาส่วนใหญ่ไม่ได้ทำการยืนยันความถูกต้องของ Access Token หลังทำการยืนยันตัวตนไปยัง Facebook, Google หรือ Sina ว่าเป็นข้อมูลที่ถูกต้องหรือไม่ แต่ตรวจเพียงแค่ว่าได้รับ ID อะไรกลับมา ทำให้ผู้โจมตีสามารถอาศัยช่องว่างตรงนี้ในการทำ Man-in-the-Middle (MitM) และทำการ Login บนอุปกรณ์ Mobile เครื่องอื่นๆ และให้ Proxy Server ช่วยเปลี่ยนข้อมูลต่างๆ จนปลอมตัว Login กลายไปเป็นผู้ใช้งานที่ต้องการโจมตีได้ทันที

งานวิจัยนี้ยังได้สำรวจพบว่ามี Android App ที่พัฒนาในอเมริกาและจีนที่มีช่องโหว่ลักษณะนี้อยู่เป็นจำนวนมาก และหากนับจำนวนครั้งในการโหลดแอปที่มีช่องโหว่เหล่านี้ ก็นับรวมกันได้มากถึง 2,400 ล้านครั้งเลยทีเดียว โดยถึงแม้ทีมวิจัยจะยังไม่ได้ทำการทดสอบช่องโหว่นี้บน iOS แต่ก็เชื่อว่าน่าจะมีผลกระทบเช่นเดียวกัน

ผู้ที่สนใจรายละเอียดเชิงลึก สามารถศึกษาได้จากสไลด์ที่ https://www.blackhat.com/docs/eu-16/materials/eu-16-Yang-Signing-Into-Billion-Mobile-Apps-Effortlessly-With-OAuth20.pdf เลยนะครับ

ที่มา: http://thehackernews.com/2016/11/android-oauth-hacking.html

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย