Akamai API Security เป็นโซลูชันใหม่ล่าสุด จากการเข้าซื้อกิจการของ NeoSec โดยความโดดเด่นที่ทำให้โซลูชันนี้ต่างจากผลิตภัณฑ์อื่นในท้องตลาดก็คือ การใช้ AI เพื่อศึกษาพฤติกรรมของ API ตลอดจนมองภาพรวมในหลายมุมมอง เสมือนเป็นความสามารถของ XDR ในมุมของ API ทั้งนี้แม้จะอยู่ภายใต้ Akamai แต่โซลูชันดังกล่าวก็เป็นสิ่งที่ทุกองค์กรสามารถนำมาใช้ได้อย่างอิสระ ซึ่งไม่จำเป็นต้องใช้งานเครือข่ายของ Akamai

ในบทความนี้เราขอพาทุกท่านเรียนรู้กับโซลูชันใหม่จาก Akamai ภายใต้ส่วนงานของความมั่นคงปลอดภัยด้าน API ที่มีความท้าทายมากมายรออยู่ เช่น ช่องโหว่ของ API และสามารถนำไปใช้อย่างผิดวัตถุประสงค์ และที่สำคัญคือองค์กรยังไม่สามารถตอบได้ว่าตนมีการใช้งาน API อะไรบ้าง นั่นอาจกลายเป็นชนวนปัญหาใหญ่ที่กำลังรอวันเกิดขึ้น มาติดตามกันครับว่า Akamai API Security ที่ WIT ได้นำมาให้บริการผู้สนใจทุกท่าน จะมีวิธีการจัดการความท้าทายเหล่านี้อย่างไร

ความสำคัญของ API ต่อภาคธุรกิจ

ส่วนผสมของแอปพลิเคชันสมัยใหม่คงหนีไม่พ้นแนวคิดที่เรียกว่า microservices หรือการแตกฟังก์ชันงานออกเป็นส่วนย่อย เพื่ออัปเดตแก้ไขได้อย่างอิสระ ตลอดจนการพัฒนาได้จากหลายทีมร่วมกัน เพื่อนำไปสู่การทำงานที่รวดเร็วมากกว่าแอปพลิเคชันแบบก้อนเดียวในอดีตที่เรียกว่า monolithic อย่างไรก็ดีภายใต้การทำงานของ microservices มักจะมีการสื่อสารระหว่างกันผ่านสิ่งที่เรียกว่า API

แต่ API ได้กลายมาเป็นสิ่งที่สำคัญต่อการให้บริการทางธุรกิจมากกว่านั้น ไม่จำกัดเพียงแค่การทำงานระหว่างส่วนประกอบของแอปพลิเคชันเท่านั้น แต่ยังเป็นช่องทางประสานงานให้แอปพลิเคชันระหว่างธุรกิจกับธุรกิจ เช่น การที่ธนาคารต้องคุยกับตัวแทนการชำระเงินเช่น PayPal หรืออื่นๆ หรือการใช้ API เพื่อให้ข้อมูลระหว่างหน่วยงานต่างๆ และประชาชนผู้สนใจ ยกตัวอย่างกรณีที่ หน่วยงานรัฐเปิดให้ผู้สนใจเข้ามาเรียกดูข้อมูลได้ผ่าน API ด้วยเหตุนี้เอง API จึงเป็นช่องทางการติดต่อสื่อสารและให้บริการแอปพลิเคชันทางธุรกิจที่ขาดไม่ได้ในปัจจุบัน

3 ความท้าทายของ API

หลายปีที่ผ่านมาภูมิทัศน์ของการโจมตีทางไซเบอร์ได้ทวีความรุนแรงมากขึ้นอย่างที่ไม่เคยมีมาก่อน โดยภาพหนึ่งในฉากการโจมตีที่โดดเด่นขึ้นเรื่อยๆนี้ก็คือ API หากพิจารณาจากคำแนะนำของผู้เชี่ยวชาญหลายท่านจะเห็นได้ว่า API เป็นเรื่องที่ต้องได้รับการป้องกัน แต่ก็ค่อนข้างทำได้ยาก เพราะจำเป็นต้องเปิดเพื่อใช้งานและมีการเปลี่ยนแปลงบ่อย โดยความท้าทายที่น่าสนใจมี ดังนี้

1.) มีอยู่แต่ไม่เคยรู้มาก่อน (Shadow API)

องค์กรขนาดใหญ่มักมีการพัฒนาแอปพลิเคชันขึ้นเอง โดยมี API เกิดขึ้นรายวันเพื่อวัตถุประสงค์บางอย่าง ปัญหาคือผู้สร้างได้บันทึกข้อมูลเหล่านี้ไว้หรือไม่ และมีการอัปเดตอย่างไรหากมีการเปลี่ยนแปลงหรือไม่ต้องการใช้แล้ว สิ่งเหล่านี้เป็นเรื่องที่พบได้ทั่วไป เช่นกันก็อยากให้ผู้อ่านทุกท่านย้อนกลับไปถามตัวเองว่า ท่านรู้หรือไม่ว่าปัจจุบันในองค์กรมีการใช้ API จากที่ใดบ้าง จำนวนเท่าไหร่ที่เกี่ยวข้องกับข้อมูลสำคัญ หรือมีโซลูชันอะไรที่สามารถช่วยแสดงภาพรวมของ API เหล่านี้ได้อย่างครอบคลุม

โดยความท้าทายจากการไม่รู้ คือประเด็นใหญ่ที่เกิดขึ้นจริง เมื่อไม่รู้ ไม่เห็น จึงไม่เข้าใจว่าตนกำลังเผชิญกับความเสี่ยงอะไรบ้าง และไม่สามารถป้องกันรูรั่วที่มองไม่เห็นนี้ได้

2.) API ที่มีช่องโหว่ (Vulnerability)

OWASP TOP 10 เป็นสิ่งที่วงการ Web Application รู้จักกันดีอยู่แล้ว ซึ่งก็มีส่วนของช่องโหว่ด้าน API เช่นกัน ที่องค์กรควรจะศึกษาและมองหาว่ามี API ใดที่เข้าข่ายช่องโหว่เหล่านี้บ้าง ยกตัวอย่างช่องโหว่ที่มีความเกี่ยวข้องกับ API ในอดีตที่ผ่านมาเช่น Apache Struts (CVE-2017-9791 และ CVE-2018-11776) หรือ Log4j (CVE-2021-44228) เป็นต้น

3.) การใช้ API อย่างผิดวัตถุประสงค์

ส่วนใหญ่แล้ว API ควรต้องถูกควบคุมให้เข้าถึงข้อมูลหรือทำหน้าที่เป็นไปตามที่ผู้พัฒนาออกแบบไว้ แต่เมื่อผู้ใช้งานถูกขโมยบัญชีหรือ Token ไปได้ การใช้งานเหล่านั้นอาจถูกนำมาใช้อย่างผิดวัตถุประสงค์ โดยคนร้ายอาจนำมาใช้เพื่อให้ได้รับข้อมูลที่ไม่เป็นไปตามการใช้งานปกติ

จากข้อมูลข้างต้นท่านคงพอจะประเมินตนเองได้แล้วว่า หน้าตาของความเสี่ยงที่ท่านกำลังเผชิญอยู่เป็นอย่างไร หากประกอบภาพของความเสี่ยงสู่ความเสียหายที่เกิดขึ้นจริงกับธุรกิจ ท่านอาจตกเป็นเหยื่อจากกรณีการโจมตี API เหล่านี้

- ใช้ API เพื่อบิดเบือนลอจิกทางธุรกิจ ทำบางอย่างที่ผิดวัตถุประสงค์ของบริการ

- การเข้าถึงข้อมูลที่ไม่ได้รับอนุญาตเกิดขึ้นได้อยู่บ่อยครั้งตามหน้าข่าว เนื่องจากอาจผิดพลาดไม่ครอบคลุมในการตรวจสอบสิทธิ์ โดยมีหลายชื่อเรียกในความผิดพลาดทำนองนี้ เช่น broken object level authorization (BOLA), insecure direct object access (IDOR) และ broken function level authorization (BFLA) เป็นต้น

- การก่อกวนธุรกิจเป็นเรื่องที่เกิดขึ้นได้ ซึ่งผู้ใช้ปกติงานอาจจะสร้างงานให้เกิดการประมวลผลในระดับปกติ แต่ผู้ไม่ประสงค์ดีจะพยายามใช้ API เพื่อสร้างโหลดงานที่มากกว่าปกติเพื่อก่อกวนการให้บริการ

- การเปิด API ให้เข้าถึงข้อมูล ก็อาจเป็นช่องทางให้ผู้ไม่หวังดีเข้ามาดึงข้อมูลทั้งหมดออกไปได้เช่นกัน ซึ่งในนั้นอาจมีข้อมูลสำคัญที่ท่านไม่ได้คาดคิด

- ตัวตนหรือ Credential เป็นสิ่งที่หาซื้อได้ตามตลาดใต้ดิน โดยการถูกแฮ็กเป็นเรื่องที่เกิดขึ้นได้รายวัน จึงไม่น่าแปลกใจว่าตัวตนของผู้ใช้งานจากเดิมอาจกลายเป็นคนร้ายไปแล้ว คำถามคือเราจะทราบได้อย่างไรว่าตัวตนนั้นมีความผิดปกติแตกต่างไปจากเดิม หากโซลูชันของท่านไม่สามารถวิเคราะห์พฤติกรรมที่เกิดขึ้นเหล่านั้น

ความโดดเด่นของ Akamai API Security

Akamai API Security เป็นผลิตภัณฑ์เรือธงด้าน API ของ Akamai ที่องค์กรสามารถนำไปใช้ได้ทันที โดยไม่ต้องเป็นลูกค้าเดิมกับ Akamai โดยสิ่งที่ทำให้ Akamai API Security โดดเด่นกว่าผู้เล่นในตลาดด้าน API Security มีอยู่หลายประการ

ประการแรก ช่วยให้องค์กรสามารถมองเห็น API ใหม่ๆได้อย่างต่อเนื่อง ซึ่งเป็นเรื่องสมควรที่ทีมงานความมั่นคงปลอดภัยขององค์กรต้องมีข้อมูลล่าสุดเสมอ เช่น ควรทราบถึง API ใหม่ที่นักพัฒนาอัปเดตเข้ามาได้ทันที ไม่ต้องรอสแกนรายวันด้วยตัวเอง ความล่าช้าแค่เพียงหนึ่งวันก็มีความหมายอย่างมากในมุมของการโจมตีทางไซเบอร์ ที่อาจเกิดความเสี่ยงได้มากมาย

ประการที่สอง นอกจากการอัปเดตแบบเรียลไทม์แล้ว AI ยังช่วยให้ระบบสามารถเรียนรู้โปรไฟล์การทำงานแบบปกติ เพื่อจะได้ทราบถึงความเปลี่ยนแปลงในอนาคต โดยข้อมูลเหล่านี้ได้มาจากการศึกษาและเก็บข้อมูลของ พารามิเตอร์ และ Header พร้อมปัจจัยทางเทคนิคอื่นๆ อย่างไรก็ดีโซลูชันทั่วไปในท้องตลาดมักทำเพียงแค่ ยืนยันตัวตน (Authentication) และให้สิทธิ์(Authorization) แต่ไม่ได้ติดตามการเปลี่ยนในภายหลัง

ประการสุดท้าย แนวคิดของ Akamai API Security ได้รับอิทธิพลมาจากโซลูชัน XDR เนื่องจากผู้ก่อตั้งบริษัทเคยเป็นหนึ่งในทีมงานผู้คิดค้น XDR ของ Palo Alto Networks มาก่อน ไอเดียนี้ทำให้โซลูชันสามารถให้ผลลัพธ์ที่สื่อความหมายมากกว่า(contextual) เนื่องจากประมวลข้อมูลมาจากหลายส่วนไม่ใช่แค่ API แต่ยังรวมไปถึง Log ของ API ที่เกิดขึ้นจากผู้ให้บริการต่างๆได้เช่น AWS, Azure, Google Cloud, บริการ CDN ต่างๆ หรือบริการในลักษณะอื่นที่สามารถส่ง Log เกี่ยวกับ API ออกมาได้ อย่างไรก็ดีข้อมูลปริมาณมหาศาลเหล่านี้จึงต้องถูกจัดเก็บและประมวลผลด้วยคลังข้อมูลระดับ Data Lake ซึ่งทำให้บริการนี้ถูกนำเสนอผ่านรูปแบบของ SaaS นั่นเอง

ความสำคัญของ Data Privacy และ 4 การทำงานสำคัญ

API คือประตูสู่ข้อมูลสำคัญต่างๆ แล้วเมื่อโซลูชันเป็น SaaS ที่องค์กรมองไม่เห็น ประเด็นด้านความเป็นส่วนตัวจึงเกิดขึ้น แต่เรื่องราวนี้ได้ถูกคิดค้นไว้ตั้งแต่ในระดับการออกแบบแล้ว ยกตัวอย่างในการใช้งานจริง ลูกค้าจะต้องติดตั้งเครื่องปฏิบัติการอาจเป็น On-premise หรือ VM ซึ่งหนึ่งในหน้าที่สำคัญก็คือการทำ Tokenize เพื่อปิดบังข้อมูลขององค์กร ณ จุดกำเนิดของข้อมูลก่อนนำส่งออกไปยังคลาวด์ เช่นกันผลลัพธ์ที่ได้กลับมาก็จะถูก de-tokenize ที่ไซต์ของท่านเสมอ กล่าวได้ว่าข้อมูลจริงของท่านไม่เคยเล็ดรอดออกไปยังภายนอกแต่อย่างใด

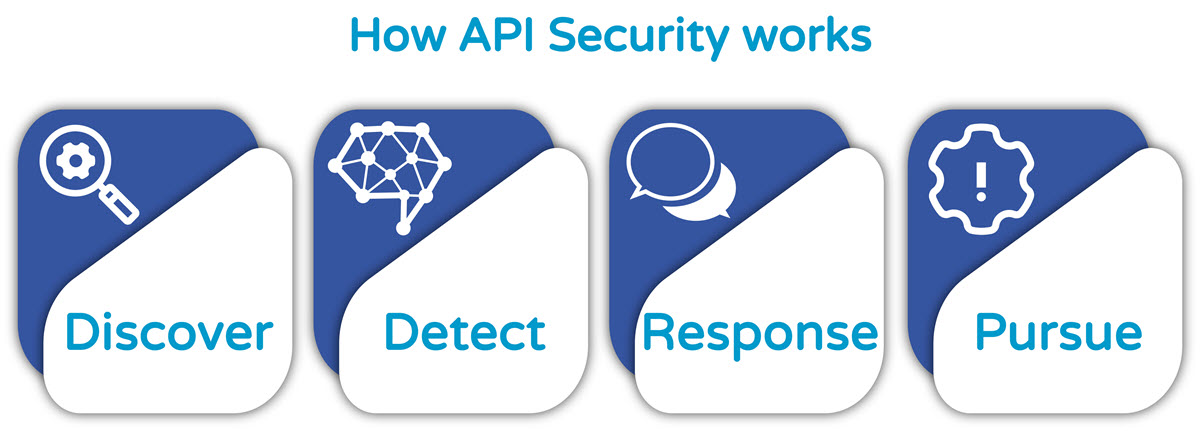

การทำงานของโซลูชัน Akamai API Security แบ่งเป็น 4 หน้าที่หลัก ดังนี้

1.) Discover

อย่างที่ทราบดีแล้วว่าอุปสรรคสำคัญของฟังก์ชันด้านความมั่นคงปลอดภัยก็คือความไม่รู้ ซึ่งโซลูชัน Akamai API Security สามารถอัปเดตข้อมูล API ได้ตลอดเวลา ทำให้ทีมความมั่นคงปลอดภัยมีข้อมูลล่าสุด ในขณะเดียวกันทีมนักพัฒนาก็ได้ประโยชน์จากส่วนนี้ตรงนี้ทราบว่า API ของตนมีช่องโหว่อะไร มีภาพรวมเป็นอย่างไรเป็นไปตามสิ่งที่ออกแบบหรือไม่ เมื่อทราบได้เร็วและเห็นภาพได้ครอบคลุมก็ทำให้แก้ไขข้อผิดพลาดได้ก่อนเปิดใช้งานจริง

2.) Detect

AI ได้ถูกนำมาใช้เพื่อวิเคราะห์ความผิดปกติที่เกิดขึ้น ประกอบกับข้อมูลที่ครอบคลุมจากหลายๆส่วนใน Data Lake โดย Akamai API Security จะทำการให้คะแนน (Scoring) ส่วนประกอบที่เกี่ยวกับการทำงานของ API ว่ามีความผิดปกติเกิดขึ้นแค่ไหน

3.) Response

ส่วนสำคัญของโซลูชันที่ดีคือความครบวงจรในการทำงาน โดย Akamai API Security สามารถส่งสัญญาณเตือนให้ผู้เกี่ยวทราบได้ผ่านโซลูชันต่างๆ ไม่ว่าจะเป็น อีเมล Jira หรือระบบอื่นๆ ทั้งยังเป็นกระบวนการที่เกิดขึ้นได้อย่างอัตโนมัติตาม Playbook ที่วางเอาไว้อีกด้วย

4.) Pursue

ทีมค้นหาขององค์กรสามารถกลับมาตรวจสอบเส้นทางการทำงานของ API ที่เก็บไว้ใน Data Lake (ขั้นต่ำคือ 30 วันแต่สามารถเปลี่ยนแปลงเพิ่มได้) เพื่อให้ผู้เชี่ยวชาญประเมินได้ว่าเหตุการณ์เหล่านั้นมีความผิดปกติอย่างไร

ทั้ง 4 ขั้นตอนนี้เป็นการทำงานที่สำคัญในการปฏิบัติการด้านความมั่นคงปลอดภัย ซึ่งขั้นแรกคือต้องมองเห็นภาพรวมการทำงานต่างๆ เมื่อมองเห็นจึงทำการวิเคราะห์และแยกแยะความผิดปกติที่มีอยู่ในระบบได้ จากนั้นระบบต้องทำงานอย่างครบวงจรด้วยการแจ้งเตือนผู้มีหน้าที่รับผิดชอบหรือตอบสนองเหตุอย่างอัตโนมัติ

อย่างไรก็ดี Akamai API Security ยังเปิดโอกาสให้ผู้ดูแลเข้ามาตรวจสอบความผิดปกติย้อนหลัง หรือใช้สืบค้นหาหลักฐานเชิงประจักษ์เพื่อยืนยันเหตุการณ์ได้ ซึ่งด้วยแนวคิดแบบ XDR ที่เก็บรวบรวมข้อมูลจากหลายมุมมองประกอบเข้าด้วยกัน ทำให้ Akamai API Security สามารถให้ผลลัพธ์ที่มีความหมาย นำไปสู่ต้นตอปัญหาที่แท้จริงได้ และนั่นคือการปฏิบัติงานอย่างครบวงจรด้วย Akamai API Security

บทส่งท้าย

บทความนี้ทำให้ทุกท่านตระหนักถึงความสำคัญของ API ที่เกิดขึ้นจริงในธุรกิจ ความเสี่ยงที่เกิดขึ้นและความเป็นไปได้หากถูกโจมตี ด้วยเหตุนี้เององค์กรจึงควรมีโซลูชันการป้องกันที่คิดใหม่เพื่อเท่าทันกับความเสี่ยงในปัจจุบัน จึงเป็นที่มาของ Akamai API Security ที่ใช้ AI เข้ามาช่วยวิเคราะห์พฤติกรรมของ API ให้ทราบถึงความเปลี่ยนแปลงในทุกระยะ ไม่ใช่แค่เพียงการให้สิทธิ์ แต่ยังหมายถึงการอัปเดตในภายหลัง

อนึ่งยังประมวลข้อมูลได้จากหลายส่วนเสมือนแนวคิดของ XDR ที่สามารถให้ผลลัพธ์ได้อย่างมีความหมาย พร้อมทำงานร่วมกับระบบอื่นอย่างครบวงจร ทั้งนี้การเป็น SaaS ยังช่วยให้การเริ่มต้นทำได้ง่ายแต่ไม่กระทบต่อประเด็นด้านความมั่นคงปลอดภัย เนื่องจากเป็นสิ่งที่ถูกคำนึงถึงตั้งแต่การออกแบบการใช้งานแล้ว

และขอเชิญทุกท่านเข้าร่วมงานสัมมนาออนไลน์ของ WIT เพื่อศึกษาข้อมูลเชิงลึกของโซลูชัน Akamai API Security ที่จะจัดขึ้นในวันที่ 28 กันยายน 2566 เวลา 14.00 น.

ลงทะเบียนเข้าร่วมงาน: Click Here

พิเศษ! สำหรับผู้เข้าร่วมสัมมนาตอบคำถามในงานรับ Grab Evoucher มูลค่า 500 บาท 3 รางวัล

ท่านใดสนใจข้อมูลเพิ่มเติมติดต่อได้ที่ตัวแทนจำหน่ายอย่างเป็นทางการของ Akamai ในประเทศไทยผ่าน WIT ที่ บริษัท เวิลด์ อินฟอร์เมชั่น เทคโนโลยี่ จำกัด

Website : https://www.wit.co.th/

Tel : 02-237-3555

Email : Email : marketing@wit.co.th

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย