ทุกวันนี้ในโลกที่ดิจิทัลสามารถเชื่อมต่อเเละเข้าถึงกันได้อย่างมีอิสระอยู่ตลอดเวลา ตัวละครหลักที่มักจะได้ยินชื่อกันอยู่บ่อยๆ “APIs (Application Programming Interfaces)” ได้เข้ามามีบทบาทครั้งใหญ่ในระบบซอฟต์เเวร์ยุคนี้ เห็นได้ชัดอย่างตอนที่คุณสั่งอาหารผ่านแอปเดลิเวอรี่เจ้าใหญ่ๆ ไปจนถึงการเชื่อมโยงระบบธนาคารกับแอป e-wallet ทั้งหมดนี้ล้วนเกิดขึ้นได้ภายใต้การทำงานของ API ที่เป็นเหมือนสะพานเชื่อมระบบต่างๆ

แต่สิ่งที่มาพร้อมความสะดวก ก็คือช่องโหว่ที่อาจถูกมองข้าม

เพราะเบื้องหลังความสะดวกของ API กลับกลายเป็น ‘ประตูลัด’ ให้แฮกเกอร์แทรกซึมเข้าสู่ระบบได้ง่าย โดยเฉพาะในยุคที่บริษัทต่างเร่งพัฒนาแอปและบริการให้ทันตลาด หลายองค์กรจึงเปิด API ออกสู่ภายนอกโดยยังไม่มีมาตรการด้านความปลอดภัยที่เพียงพอ

ข้อมูลจากรายงานวิจัย The 2025 Global State of API Security โดย Traceable บริษัทด้านความปลอดภัย API เผยว่า

- 57% ขององค์กรต้องเจอกับปัญหาข้อมูลรั่วไหลจาก API ภายใน 2 ปีที่ผ่านมา และในกลุ่มนี้มีมากถึง 73% ถูกโจมตีซ้ำมากกว่า 3 ครั้ง

ตัวเลขดังกล่าวนี้จึงยิ่งสะท้อนให้เห็นว่าระบบรักษาความปลอดภัยเเบบเดิม เช่น Web Application Firewall (WAF) หรือ API Gateway ไม่ได้ถูกออกแบบมาเพื่อตรวจจับภัยคุกคามในระดับลึกที่เกิดขึ้นกับ business logic ของ API หรือการโจมตีแบบ zero-day ที่เปลี่ยนพฤติกรรมอย่างรวดเร็ว

หลายๆองค์กรจึงเผชิญกับสถานการณ์ที่ “รู้ว่ามีช่องโหว่ แต่ไม่รู้ว่าอยู่ตรงไหน” ซึ่งยิ่งทำให้ API Attack Surface ขยายตัวอย่างไร้การควบคุม

เมื่อ API ต้องเปิดให้ระบบต่างๆสื่อสารกัน นั่นจึงเป็นจุดอ่อนใหม่ในแนวป้องกันขององค์กร

จุดอ่อนหรือช่องโหว่ของ API มีได้หลายรูปแบบ ซึ่งหลายครั้งเกิดจากข้อผิดพลาดที่ดูเล็กน้อยในมุมของนักพัฒนา แต่นำไปสู่ Security Breach ขนาดใหญ่ได้อย่างง่ายดาย

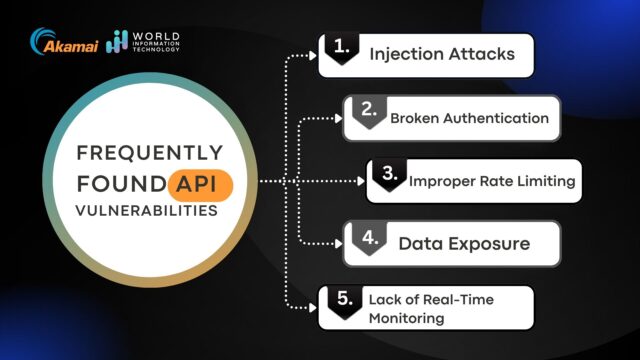

ช่องโหว่ที่พบบ่อยใน API:

- Injection Attacks

เช่น SQL Injection หรือ Command Injection ที่อาศัยการกรอกข้อมูลอันตรายเข้าไปใน API เพื่อบังคับให้ระบบทำงานผิดปกติหรือล้วงข้อมูล - Broken Authentication / Authorization

เช่น การตั้งค่าการยืนยันตัวตนไม่ถูกต้อง หรือให้สิทธิ์เกินความจำเป็น ส่งผลให้ผู้ไม่หวังดีเข้าถึงข้อมูลหรือฟังก์ชันที่ควรถูกจำกัด - Improper Rate Limiting

การไม่จำกัดจำนวนคำขอ (requests) ที่สามารถส่งเข้ามาภายในระยะเวลาหนึ่ง ทำให้เกิด Brute-force attacks หรือถูกใช้เป็นฐานในการโจมตี DDoS - Data Exposure จากการตั้งค่าที่ผิดพลาด เช่น การส่งข้อมูลสำคัญผ่าน API โดยไม่มีการเข้ารหัส (encryption) หรือส่งข้อมูลเกินความจำเป็น (over-sharing)

- Lack of Real-Time Monitoring

การไม่มีระบบตรวจสอบพฤติกรรมแบบเรียลไทม์ ทำให้ไม่สามารถสังเกตเห็นพฤติกรรมแปลกปลอม (anomalies) ได้ทันเวลา

Case study กรณีศึกษา: การรั่วไหลของข้อมูล T-Mobile ปี 2023

ในเดือนพฤศจิกายน 2022, T-Mobile ถูกโจมตีผ่าน API ที่มีช่องโหว่ ซึ่งแฮกเกอร์สามารถเข้าถึงข้อมูลส่วนบุคคลของลูกค้ากว่า 37 ล้านราย รวมถึงชื่อ, อีเมล, หมายเลขโทรศัพท์, ที่อยู่สำหรับเรียกเก็บเงิน, วันเกิด, หมายเลขบัญชี และรายละเอียดแผนบริการ .

การโจมตีนี้ดำเนินไปอย่างเงียบ ๆ เป็นเวลาหลายสัปดาห์ก่อนที่จะถูกตรวจพบในวันที่ 5 มกราคม 2023 . แม้ว่า T-Mobile จะระบุว่าข้อมูลที่ละเอียดอ่อน เช่น หมายเลขประกันสังคมและข้อมูลทางการเงินไม่ได้ถูกเข้าถึง แต่เหตุการณ์นี้เน้นย้ำถึงความสำคัญของการรักษาความปลอดภัยของ API และการตรวจสอบระบบอย่างต่อเนื่อง

ปัญหาเหล่านี้ล้วนเป็นจุดอ่อนที่ Traditional Tools อย่าง WAF หรือ API Gateway ไม่สามารถตรวจจับได้ดีนัก เพราะเครื่องมือเหล่านั้นถูกออกแบบมาเพื่อจัดการกับ traffic-level security มากกว่าการเข้าใจ business logic ของ API

ดั้งนั้นสิ่งที่หลายๆองค์กรต้องการ ไม่ใช่เเค่เพียง เกราะป้องกัน เเต่คือ สมองที่เข้าใจบริบท รู้จักวิเคราะห์ และเรียนรู้ได้ เเละนั้นทำให้ AI เข้ามามีบทบาทในโลกของ API

AI เป็นตัวช่วยให้องค์กรสามารถตรวจจับพฤติกรรมที่มีความผิดปกติของ API ได้เเบบเรียลไทม์ เช่น การส่งคำขอจำนวนมากผิดปกติ (rate anomalies), การใช้โทเคนผิดวิธี (token abuse), หรือพฤติกรรมที่ไม่สอดคล้องกับ business logic ที่ระบบควรทำงานตามปกติ จึงปฏิเสธไม่ได้เลยว่า AI Tool อย่าง API security gateway และ AI-based anomaly detection เป็นระบบรักษาความปลอดภัยที่เป็นส่วนสำคัญอย่างมากในยุคปัจจุบัน

อย่างไรก็ตาม หากมองเผินๆ AI อาจจะเป็นส่วนประกอบสำคัญที่เข้ามาช่วยเพิ่มความสามารถในการป้องกันภัยคุกคาม เเต่หากมองอีกด้านหนึ่งก็เป็นเหมือน ดาบสองคม เพราะในมือของแฮกเกอร์ AI คือเครื่องมืออันทรงพลังที่สามารถขับเคลื่อน การโจมตีแบบอัตโนมัติ (Automated Attacks)ได้อย่างรวดเร็วและซับซ้อนมากขึ้น แฮกเกอร์สามารถใช้ AI เพื่อสร้างมัลแวร์ที่ปรับเปลี่ยนพฤติกรรมได้แบบไดนามิก ใช้เทคนิคการ Web Scraping ที่ชาญฉลาดเพื่อดึงข้อมูลจาก API หรือสร้างบอตที่สามารถเลียนแบบพฤติกรรมของผู้ใช้จริงจนระบบตรวจจับไม่ทัน ที่น่ากังวลยิ่งกว่านั้นคือ การใช้ AI เพื่อเรียนรู้โครงสร้างและลำดับขั้นตอนของ API เพื่อหาช่องโหว่โดยไม่ต้องอาศัยความรู้ลึกแบบเดิม ทำให้การโจมตี API เข้าถึง Back-end Logic ได้ง่ายขึ้น และเมื่อผสานกับเทคนิคแบบ multi-vector หรือการโจมตีหลายทิศทางพร้อมกัน องค์กรที่ละเลยด้าน API Security ก็อาจตกเป็นเหยื่อได้โดยไม่ทันตั้งตัว

ดังนั้น องค์กรในปัจจุบันไม่เพียงเเต่ต้องนำ AI มาเสริมความสามารถของ API เท่านั้น เเต่ยังต้องตระหนักถึงเเฮกเกอร์ที่นำ AI มาใช้เป็นเครื่องมือ การออกเเบบระบบให้มีความพร้อมที่จะสามารถตรวจจับ เเละเรียนรู้พฤติกรรมของเเฮกเกอร์ที่มีความเเยบยลได้อย่างมีประสิทธิภาพ จึงเป็นกุญแจสำคัญที่จะช่วยป้องกันการละเมิดข้อมูล การสูญเสียทางธุรกิจ และความเสียหายต่อความเชื่อมั่นของผู้ใช้งานในระยะยาว

Akamai API Security จากการเฝ้าระวังสู่การรับมือแบบชาญฉลาด ในยุคของ AI-driven Threats

เพื่อรับมือกับภัยคุกคาม API ที่มีความซับซ้อนและขยายตัวอย่างรวดเร็วในยุคที่ AI กลายเป็นอาวุธทั้งฝั่งป้องกันและโจมตี องค์กรจำเป็นต้องมีระบบที่ไม่เพียงแต่ “ตรวจจับ” แต่ยังต้อง “เข้าใจ” พฤติกรรมที่ผิดปกติของผู้ไม่หวังดีในเชิงลึก และตอบสนองได้แบบ near real-time ซึ่ง Akamai API Security ได้ถูกพัฒนาขึ้นมาเพื่อรองรับความต้องการเหล่านี้อย่างครอบคลุม โดยเฉพาะในด้าน compliance และ threat intelligence ดังนี้:

จุดเด่นของ Akamai API Security

- Threat Intelligence ที่ขับเคลื่อนด้วยข้อมูลจาก Noname Security

ผสานข้อมูลภัยคุกคามเฉพาะทาง API (API-specific threat data) เพื่อให้สามารถตรวจจับพฤติกรรมการโจมตีที่ซับซ้อนได้ดีขึ้น เช่น token abuse, credential stuffing หรือการ probe endpoint แบบ stealth - การแมปกับมาตรฐานความปลอดภัยระดับสากล (Security Framework Mapping)

รองรับการแมป incident และ alert ต่างๆ เข้ากับ framework สำคัญ เช่น:- MITRE ATT&CK → วิเคราะห์พฤติกรรมเชิงลึก เช่น Valid Account (T1078), Phishing (T1566), และ Cloud Infra Discovery (T1580)

- GDPR → ควบคุมการออกแบบ API ให้ปลอดภัยตั้งแต่ต้นน้ำ พร้อมการเข้ารหัส, authentication, และการประเมินความเสี่ยงอย่างต่อเนื่อง

- PCI DSS → ครอบคลุม logging, monitoring, rate limiting และ RBAC เพื่อป้องกันข้อมูลบัตรเครดิตตามมาตรฐาน

- ISO/IEC 27001 → ใช้ best practice เช่น API key validation, end-to-end encryption และ anomaly behavior monitoring

- OWASP API Security Top 10 → ตรวจจับช่องโหว่สำคัญ เช่น Broken Auth, BOPLA และ Function Level Auth Bypass

- API Activity Mapping และการตอบสนองแบบ context-aware

วิเคราะห์รูปแบบการเรียกใช้งาน API ทั้งแบบปกติและผิดปกติ พรอมระบุเจตนาของพฤติกรรมที่เสี่ยง เช่น API probing หรือ privilege escalation - รองรับ Compliance ได้หลายมาตรฐานพร้อมกัน

ช่วยองค์กรลดภาระในการจัดทำ audit log และรายงาน โดยระบบถูกออกแบบให้เก็บ log ตามระยะเวลาที่กำหนด (เช่น 12 เดือนตาม PCI DSS) และสามารถเข้าถึง log ล่าสุดในเวลาอันสั้นเพื่อการวิเคราะห์ - รองรับการโจมตีแบบ multi-vector และ reconnaissance-driven attack

ระบุพฤติกรรมการสำรวจระบบ API ที่ผู้โจมตีมักใช้ AI เพื่อเรียนรู้โครงสร้าง API และหา logic flaw หรือช่องโหว่ซึ่งอาจไม่ถูกตรวจพบโดย WAF ทั่วไป - สนับสนุนทีม SecOps ด้วยข้อมูล threat context ที่พร้อมใช้งาน

ช่วยทีมตอบสนองต่อเหตุการณ์ได้เร็วขึ้น โดยมีข้อมูลเชิงลึก (e.g., mapped techniques, risk score, token origin) ที่เชื่อมโยงกับพฤติกรรมของผู้โจมตีในระบบ

บทสรุป

ในยุคดิจิทัลที่การเชื่อมต่อระบบต่างๆ ผ่าน API กลายเป็นสิ่งที่ขาดไม่ได้ การรักษาความปลอดภัยของ API จึงกลายเป็นประเด็นสำคัญที่องค์กรต่างๆ ต้องให้ความใส่ใจมากขึ้น ความสะดวกสบายที่มาพร้อมกับการใช้งาน API ก็เช่นกันที่อาจเป็นช่องโหว่ที่ผู้ไม่หวังดีสามารถใช้เป็นประตูเข้าโจมตีระบบได้อย่างง่ายดาย

ข้อมูลจากรายงานการวิจัยในปัจจุบันแสดงให้เห็นว่า API กลายเป็นจุดอ่อนหลักในการโจมตีไซเบอร์ ที่มักถูกมองข้ามหรือไม่ได้รับการปกป้องอย่างเพียงพอ ซึ่งเทคนิคที่มักถูกใช้ในการโจมตี API ได้แก่ การใช้คำสั่งที่อันตราย (Injection Attacks), การแอบเข้าถึงข้อมูลที่ไม่ได้รับอนุญาต (Broken Authentication), หรือแม้แต่การโจมตีแบบ brute force ที่ทำให้ระบบตกเป็นเป้าได้ง่ายขึ้น

การรักษาความปลอดภัยในยุคนี้ต้องอาศัยเทคโนโลยีที่สามารถตรวจจับพฤติกรรมที่ผิดปกติได้อย่างแม่นยำและทันท่วงที การใช้ระบบที่ขับเคลื่อนด้วย AI เช่น API Security ที่สามารถเรียนรู้และตรวจจับพฤติกรรมที่ไม่ปกติในเวลาจริง จึงเป็นเครื่องมือสำคัญในการรับมือกับภัยคุกคามที่มีความซับซ้อนและเปลี่ยนแปลงอย่างรวดเร็ว

ท้ายที่สุด องค์กรไม่ควรมองเพียงแค่การใช้เครื่องมือป้องกันเพื่อ “ปิดประตู” แต่ต้องมองถึงการสร้างระบบที่เข้าใจบริบทและพฤติกรรมของผู้ใช้งานและแฮกเกอร์อย่างลึกซึ้ง การเรียนรู้จากพฤติกรรมผิดปกติของ API จะช่วยเสริมความแข็งแกร่งในการป้องกันภัยคุกคามในอนาคต และลดความเสี่ยงที่อาจเกิดขึ้นจากช่องโหว่ที่ยังไม่ถูกตรวจพบ

การคำนึงถึง API Security อย่างจริงจังจะเป็นก้าวสำคัญในการรักษาความปลอดภัยในยุคที่การโจมตีไซเบอร์ไม่เคยหยุดนิ่ง จึงเกิดคำถามให้ชวนคิดว่า เเล้วองค์กรของเราพร้อมหรือยังที่จะรับมือกับภัยคุกคามที่ซับซ้อนและพัฒนาตัวเองไปพร้อมกับเทคโนโลยีที่เปลี่ยนแปลงอยู่ตลอดเวลา?

Source

https://cyprox.io/blog/AI-in-API-Security?utm_source=chatgpt.com

https://www.traceable.ai/2025-state-of-api-security

https://www.wired.com/story/tmobile-data-breach-again/?utm_source=chatgpt.com

https://www.akamai.com/resources/state-of-the-internet/app-api-ai-security-report-2025

💡หากองค์กรของคุณกำลังมองหาโซลูชัน API Security ที่ตอบโจทย์ทั้งด้านความแม่นยำ ความเร็ว และความสอดคล้องกับมาตรฐานใหม่

อย่าพลาดงาน TechTalkThai 2025 Reshape: Enterprise Cybersecurity Day

ท่านจะได้พบกับผู้เชี่ยวชาญจาก World Information Technology (WIT) และ Akamai ที่พร้อมให้คำปรึกษาเชิงลึกเกี่ยวกับโซลูชันด้าน Cloud Infrastructure, Cybersecurity และ AI-Driven Security ที่เหมาะกับแต่ละประเภทธุรกิจ 📌 ที่บูธหมายเลข G05

📅 วันที่ 20 พฤษภาคม 2568

📍ณ Grand Hall, BITEC บางนา

💻ลงทะเบียนเข้าร่วมงานได้แล้ววันนี้ ฟรี: https://conf.techtalkthai.com/ecd25-register/

🔗 ติดตามข่าวสารหรือสอบถามเพิ่มเติม ได้ที่:

Website: https://www.wit.co.th/

Facebook: https://www.facebook.com/wit.co.th/

LinkedIn: https://www.linkedin.com/company/world-information-technology-co-ltd-/

#WIT #WITxTTT2025 #TTT2025Reshape #WorldInformationTechnology #Arkamai #TechEventThailand #DigitalTransformation #CloudSolutions #Cybersecurity #EnterpriseInnovation #Reshape #ReshapeWithUs

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย