สถานการณ์การแพร่ระบาดของไวรัสโควิทบีบให้ทุกองค์กรเปลี่ยนรูปแบบการทำงานไปจากเดิม ไม่พ้นแม้แต่บริษัทยักษ์ใหญ่อย่างไมโครซอฟท์เช่นกัน อย่างไรก็ดีไมโครซอฟท์ได้มีการประยุกต์ใช้คอนเซปต์ Zero Trust มาหลายปีแล้ว จึงพร้อมรับมือกับสถานการณ์ได้อย่างมั่นใจ ในขณะที่องค์กรส่วนใหญ่ตระหนักดีแล้วว่าการทำงานรูปแบบใหม่นี้ อาจจะทำให้องค์กรมีความเสี่ยงเพิ่มขึ้นอย่างหลีกเลี่ยงไม่ได้ แต่ยังไม่ทราบว่าจะเริ่มต้นป้องกันตัวเองได้อย่างไร วันนี้เรามีสาระดีๆจากไมโครซอฟท์ที่มาเล่าถึงประสบการณ์ตรงว่า ผ่านการปฏิวัติองค์กรสู่ Zero Trust ได้อย่างไรมาเล่าให้ฟังกันครับ

Zero Trust คืออะไร?

Zero Trust เป็นคอนเซปต์หนึ่งในด้าน Cybersecurity ที่เกิดขึ้นเมื่อหลายปีก่อน โดยตั้งอยู่บนหลักการสามข้อคือ

- Verify Explicitly – จะไม่มีการอนุญาตให้เข้าใช้งานโดยไม่ตรวจสอบ ด้วยเหตุนี้เองทุกการเข้าใช้งานที่วิ่งเข้ามาจะถูกตรวจสอบอย่างเข้มข้น โดยมีกลไกการพิสูจน์ตัวตนและกำหนดสิทธิ์การใช้งานโดยพิจารณาจากบริบทต่างๆเช่น ตัวตนของผู้เรียกใช้งาน (Identity) พิกัดที่เข้ามาขอใช้งาน บริการหรือ Workload ที่ขอใช้งาน สถานะของอุปกรณ์ที่เข้ามาใช้งาน และความผิดปกติในการร้องขอ

- Least Privilege – หลังจากได้อนุญาตเข้าใช้งานแล้วจะต้องมีการจัดสิทธิ์ระดับต่ำที่สุดที่จำเป็น ทั้งในแง่ของเวลาและทรัพยากรที่เข้าถึงได้ ซึ่งในฝั่งของการป้องกันหากมี Policy ที่อ้างอิงความเสี่ยงของการกระทำและการปกป้องข้อมูลที่ดี ก็จะช่วยเพิ่มความปลอดภัยให้แก่ข้อมูลและการทำงานได้อย่างมีนัยสำคัญ

- Assume Breach – ตั้งสมมติฐานไว้ก่อนว่ามีโอกาสเสมอที่องค์กรจะพบกับภัยคุกคาม ดังนั้นต้องมีการจำกัดไม่ให้การโจมตีกระจายตัวออกไป โดยการแบ่งระดับการเข้าถึงโดย ระดับเน็ตเวิร์ค ระดับ User ระดับ Device และระดับ App รวมถึงต้องตรวจสอบว่าทุกเซสชัน โดยใช้พวก AI ในการเข้ามาช่วยตรวจสอบภัยคุกคามและยกระดับการป้องกัน

เราสามารถเห็นได้ว่าการเข้าถึงระบบจะถูกใส่เงื่อนไขหลายๆ ตัวแปร ทั้งจากอุปกรณ์ ผู้ใช้งาน และเน็ตเวิร์ค เพื่อที่จะลดความเสี่ยงของการเข้าระบบ ไม่ว่าจะเป็น SaaS, IaaS, PaaS, On-premises หรือ Cloud รูปแบบต่างๆ

หัวใจสำคัญที่จะให้พนักงานทำงานจากทุกที่ได้อย่างปลอดภัย

ถึงแม้ว่าสถานการณ์จะเริ่มกลับมาสู่สภาวะปกติแล้ว ลักษณะการทำงานนับแต่นี้ไปจะถูกเปลี่ยนไปในรูปแบบที่เรียกว่า Hybrid Model ดังนั้นการ Implement Zero trust จึงเป็นการทำให้องค์กรมั่นใจได้ว่าพนักงานสามารถเข้าถึงระบบและ resource ได้จากทุกที่อย่างปลอดภัย การเข้าสู่ระบบในแบบของ Zero Trust เราจะต้องมีการทำ authentication และมี policy ที่รองรับสำหรับผู้ใช้งานที่จะเข้าสู่ระบบ พร้อม กับ การ enroll อุปกรณ์ต่าง ๆ เพื่อทำการ manage อุปกรณ์นั้น ๆ สำหรับระบบที่อยู่บน on premise เราสามารถทำ VPN tunnel เพื่อให้ user สามารถเข้าถึงระบบได้เช่นกัน

โดยได้แบ่งกระบวนการออกเป็น 4 หัวข้อดังนี้

1.) ปรับแอปพลิเคชันสู่โมเดล Internet-first

การ implement zero trust สิ่งสำคัญคือการเข้าถึงระบบด้วยการใช้ Internet connection ซึ่งรูปแบบการทำงาน Hybrid work ถ้าพนักงานทำงานจากนอกออฟฟิศ หนีไม่พ้นที่จะต้องใช้ internet ในการเข้าระบบ โดยพื้นฐานของการทำ Zero Trust ก็คือจะใช้วิธีการยืนยันตัวตนแบบใหม่ ตั้งแต่การตรวจสอบการ sign in หากระบบไม่มั่นใจ ระบบจะใช้ตัวแปรอื่นเพื่อให้ทำการยืนยันตัวตนอีกครั้ง หรือการยืนยันตัวตนแบบ Multi-factor authentication (MFA) รวมไปถึงต้องมีการ enroll อุปกรณ์ เพื่อให้แน่ใจว่า IT security policies และ compliance ครอบคลุมเพียงพอ ถ้าไม่มีการป้องกันดังที่กล่าวข้างต้นนี้อย่างเพียงพอ การใช้ Internet connection เพื่อให้พนักงานทำงานจากบ้าน หรือจากที่ไหนก็จะได้จะทำได้ยาก เพราะจะมีความเสี่ยงกับการโดนโจมตีได้

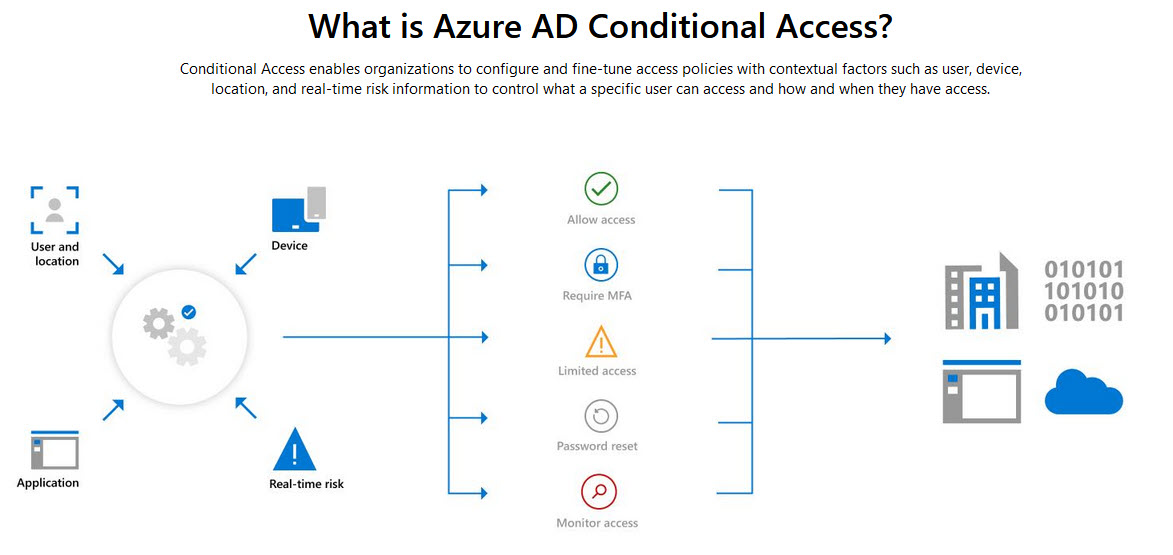

2.) ควบคุมความปลอดภัยในการเข้าถึงด้วย Conditional Access

เมื่อเข้าถึงระบบโดยใช้ Internet เราจะต้องควบคุมการเข้าระบบโดยใช้เงื่อนไขจากหลายๆ ตัวแปรได้แก่รายละเอียดของผู้ใช้งาน อุปกรณ์, ตำแหน่งที่ login ในการประเมินความเสี่ยงจากข้อมูลเหล่านี้ จากนั้นระบบจะทำการตัดสินใจว่าจะอนุญาตให้เข้าถึงระบบหรือไม่ ถ้าระบบไม่มั่นใจ ระบบการใช้วิธีการที่เรียกว่าการทำ Multi-factor authentication (MFA) หรือการยืนยันตัวตนด้วยตัวแปรอื่น นอกจากนี้องค์กรยังต้องทำการบริหารจัดการอุปกรณ์ให้อยู่ใน policy ขององค์กร เพื่อให้การเข้าถึงระบบมีความปลอดภัยขั้นสูงสุด

3.) เริ่มต้นกับแอปพลิเคชันที่สำคัญกับองค์กร

แม้ว่ามีความพร้อมทางเทคโนโลยีแล้ว แต่การให้ฟันธงว่าจุดเริ่มต้นควรจะเป็นอย่างไรก็ไม่ง่าย ซึ่งสิ่งที่ควรทำก็คือการประเมินก่อนว่าแอปพลิเคชันใดเหมาะสมที่สุด ซึ่งคำตอบนั้นก็คือแอปพลิเคชัน ที่มีการใช้ authentication แบบ Modern Authentication เช่น SAML หรือ SaaS อย่าง Microsoft 365

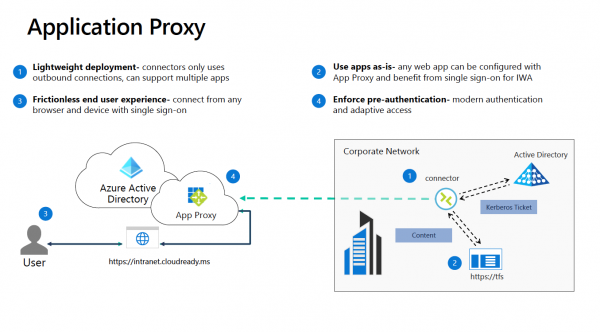

4.) การจัดการกับ On-premise หรือ ที่เรียกว่า Legacy Application

อีกหนึ่งความกังวลขององค์กรทั้งหลายก็คือ Traditional Application หรือแอปพลิเคชันบน On-premise ซึ่งไม่สามารถย้ายไปบนคลาวด์ ทางไมโครซอฟท์มี Azure Application Proxy หรือฟีเจอร์หนึ่งของ Azure ที่ช่วยทำเป็น Proxy ของแอปพลิเคชันให้ผู้ใช้งานจากภายนอกองค์กรสามารถเข้าถึงทรัพยากรเหล่านั้นได้ผ่าน URL ภายนอกหรือหน้า Portal ของแอปพลิเคชันปกติ นอกจากนี้ยังสามารถรองรับการทำ SSO กับ Remote Desktop, SharePoint, Teams, Tableau และอื่นๆ

โดยส่วนประกอบของ Application Proxy มี 3 ส่วนคือ 1. Application Proxy Service ใน Azure AD ที่รันอยู่บนคลาวด์ 2. Agent หรือ Proxy Connector ไปติดตั้งลงที่ Windows Server ภายในองค์กร ด้วยเหตุนี้เองจึงเป็นการผสานการทำงานระหว่างภายนอกและภายใน ให้แมประหว่างการเชื่อมต่อมายังบริการบน On-premises ได้ โดยที่ไม่ต้องไปแก้ไขที่แอปพลิเคชันแต่ยังได้รับการพิสูจน์ตัวตนและประสบการณ์เช่นเดียวกับแอปที่ย้ายไปบนคลาวด์นั่นเอง

เตรียมตัวให้พร้อมตั้งแต่วันนี้เพื่อความปลอดภัยในวันข้างหน้า

ไม่มีใครทราบว่าแนวโน้มการทำงานจากทุกที่นั้นจะเป็นอย่างไรต่อไป แต่ ณ วันนี้เมื่อปัจจัยต่างๆ ผลักดันให้เกิดรูปแบบการทำงานที่เป็น Hybrid Work ขึ้นมาแล้ว สิ่งที่บริษัททำได้ก็คือการปรับตัว และเปลี่ยนตัวเองให้สามารถรับกับการเปลี่ยนแปลงนี้ โดยเริ่มต้นง่ายๆ จากการใช้โซลูชัน Conditional Access หรือ MFA เสียก่อน เนื่องจากระบบการพิสูจน์ตัวตนที่แข็งแกร่งเท่านั้นถึงจะต่อยอดเป็นรากฐานที่มั่นคงของ Zero-trust

ในลำดับถัดไปคือการทำ Enrollment อุปกรณ์เพื่อที่จะสามารถควบคุมและแยกแยะได้ว่า มีอุปกรณ์ใดอยู่ภายใต้การควบคุมบ้างและจะวางแผนการบังคับใช้มาตรการป้องกันอย่างไร ท้ายที่สุดการสร้างวัฒนธรรมองค์กรก็เป็นปัจจัยสำคัญ เพราะองค์กรและพนักงานต้องยอมรับแนวคิดก่อนว่าจะต้องปรับเปลี่ยนรูปแบบการทำงานในรูปแบบใหม่ หรือที่เรียกว่า New Normal

ติดตามเพิ่มเติมได้ที่ :

- https://www.microsoft.com/security/blog/2020/11/19/modernize-secure-access-for-your-on-premises-resources-with-zero-trust/

- https://www.microsoft.com/security/blog/2020/11/11/empowering-employees-to-securely-work-from-anywhere-with-an-internet-first-model-and-zero-trust/

- https://www.microsoft.com/security/blog/2020/08/06/zero-trust-security-option-business-imperative-overnight/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย