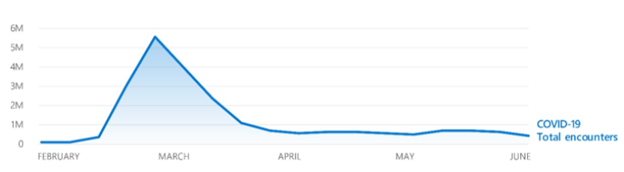

เหตุการณ์ระบาดของ COVID-19 ทั่วโลกได้ส่งผลกระทบในแง่ของระบบรักษาความปลอดภัยด้วยเช่นกัน ซึ่งเราได้พบว่าเหล่าแฮ็กเกอร์ก็อาศัยเหตุการณ์นี้สร้างรูปแบบการโจมตีใหม่ๆ ขึ้นมา ด้วยการมุ่งเป้าไปที่พนักงานในองค์กร ยูสเซอร์ทั่วไป หรือคนที่ไม่ได้เชี่ยวชาญไอทีมากนัก ด้วยการใช้เทคนิคอย่าง Phishing, credential harvesting และ trojanized payloads ผนวกกับเรื่องราวที่เกี่ยวกับสถานการณ์ COVID-19

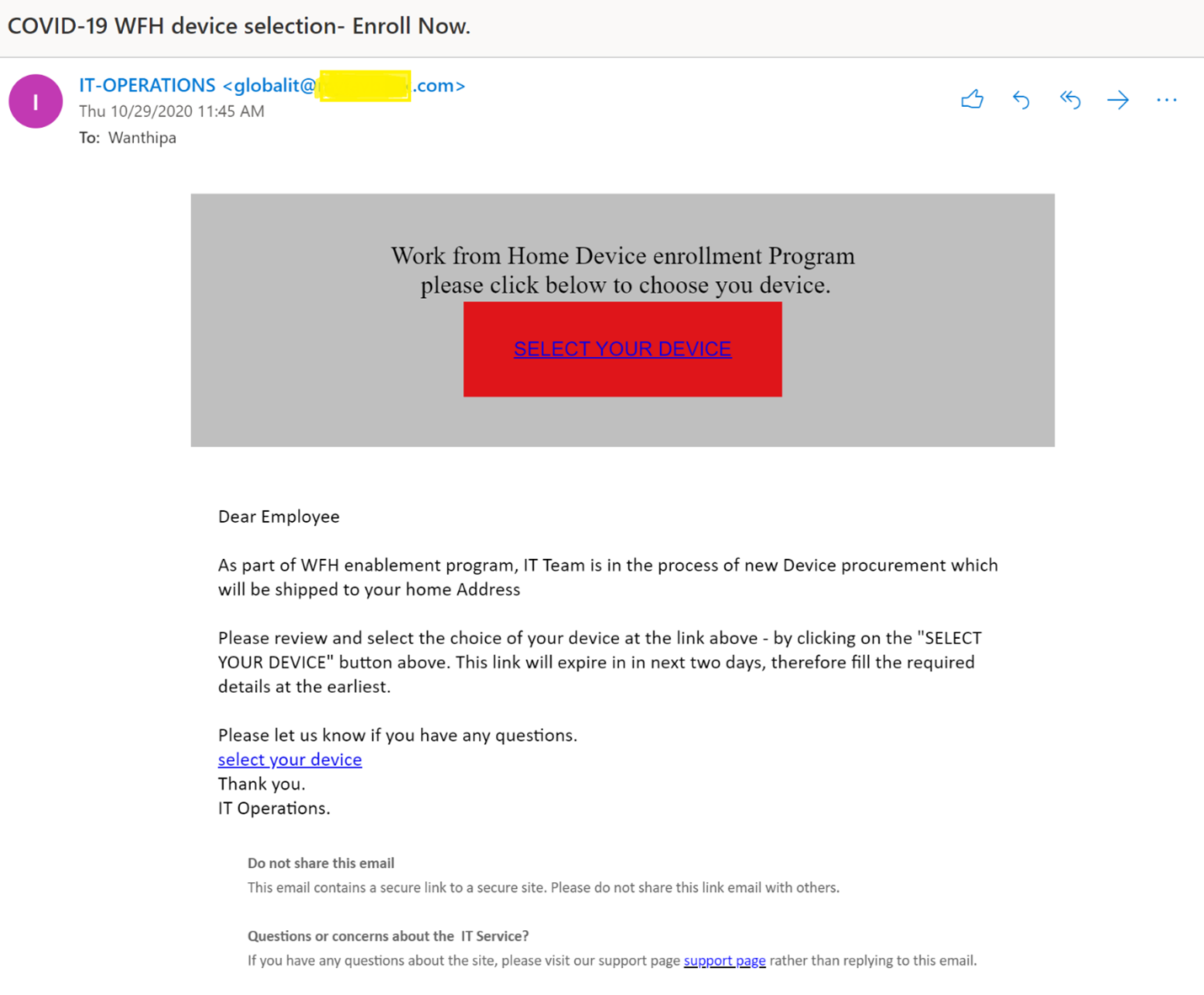

เพื่อให้ทุกท่านเข้าใจมากขึ้น เรามาลองดูสถานการณ์จำลองกัน เช้าวันจันทร์วันนึง คุณวรรณทิพาได้รับอีเมลที่ใช้โดเมนหลอกจากแฮ็กเกอร์โดยมีเนื้อหาดังนี้

จากเนื้อหาเมลจะเห็นว่าแฮ็กเกอร์ปลอมเป็นไอทีแอดมิน หลอกคุณวรรณทิพาว่าในช่วง COVID-19 ที่ทุกคนต้องทำงานที่บ้านนั้น บริษัทมีโครงการสำหรับพนักงานที่จะให้เครื่องไปใช้ทำงานที่บ้าน แค่คุณวรรณทิพา Login เข้ามาในระบบเพื่อเลือกเครื่องที่ต้องการได้เลย เมื่อคลิก link ที่ แฮ็กเกอร์เตรียมไว้ Username และ Password ของคุณวรรณทิพาก็จะตกไปอยู่ในมือแฮ็กเกอร์เรียบร้อย

พระเอกต้องเข้ามาช่วย

ถึงจุดนี้ ยังไม่ใช่ชัยชนะของแฮ็กเกอร์ไปซะทีเดียว เมื่อแฮ็กเกอร์ได้ Credential ไปแล้วก็จะพยายามนำเอาไว้ Username และ Password ของคุณวรรณทิพาเข้ามาในระบบ หรือแอปขององค์กร แต่โชคดีที่แผนกไอทีได้ติดตั้ง MFA ไว้ ทำให้การ login จากแฮ็กเกอร์จะถูกบล็อคไว้ด้วยการยืนยันตัวตนชั้นที่สอง ทำให้โทรศัพท์ของคุณวรรณทิพาดังขึ้น และทราบว่ามีคนอื่นกำลังพยายามเข้าระบบ และแจ้งให้แผนกไอทีทราบถึงเหตุการณ์ที่เกิดขึ้น

ลดความเสี่ยงให้เหลือน้อยที่สุด

จากเหตุการณ์ดังกล่าวเชื่อหรือไม่! ในแต่ละวันไมโครซอฟท์พบเห็นแฮ็กเกอร์ที่ใช้ความพยายามที่จะล็อกอินในระบบคลาวด์กว่า 300 ล้านครั้งต่อวัน ซึ่งคนร้ายไม่ได้ใช้เทคนิคขั้นสูงแต่อย่างใด โดยขอเพียงแค่มีคนหนึ่งคนในองค์กรที่ถูกขโมยพาสเวิร์ดออกไป แค่นั้นก็เป็นแฮ็กเกอร์ก็สามารถนำเอาพาสเวิร์ดที่ได้มาขโมยข้อมูลอื่นๆ ที่สำคัญ และสร้างความลำบากให้กับองค์กรได้ ด้วยเหตุนี้จึงเป็นเรื่องสำคัญที่เราทุกคนจะต้องใส่ใจ ในเรื่องความมั่นคงปลอดภัยของรหัสผ่านและวิธีการตรวจสอบผู้ใช้งานเข้าระบบที่แข็งแรง

SANS ผู้เชี่ยวชาญและให้ความรู้ด้านไซเบอร์ซิเคียวริตี้ได้เผยถึงรายงานเกี่ยวกับช่องโหว่ที่เกิดขึ้นโดยทั่วไปดังนี้

- Business email compromise (BEC) – เมื่อผู้โจมตีแฮ็กบัญชีอีเมลในองค์กร ซึ่งใช้รหัสผ่านเป็นตัวป้องกันเพียงชั้นเดียวได้แล้ว แฮ็กเกอร์ก็จะนำบัญชีไปทำการหลอกลวงหรือปลอมแปลงข้อมูลบางต่อเหยื่อรายอื่นในองค์กร เพื่อเจาะระบบหรือขโมยเงินสร้างความเสียหายแก่องค์กรต่อไป

- Legacy Protocol – องค์กรยังใช้แอปพลิเคชันเก่าที่ยังใช้งานโปรโตคอลเช่น SMTP ซึ่งไม่รองรับ MFA

- Password Reuse – ปัจจุบันมีการเผยแพร่ Credentials ขององค์กรที่ถูกแฮ็กมาได้ ไว้ตามแหล่งสาธารณะซึ่งเข้าถึงได้ง่าย ดังนั้นเมื่อประกอบกับการโจมตีแบบ Password Spray และ Credentials Stuffing แล้ว การเข้ายึดบัญชีต่างๆ นั้นไม่ได้ยากเลย เคราะห์ร้ายกว่านั้นคือสถิติพบว่ารหัสผ่านกว่า 73% มักถูกใช้ซ้ำในบัญชีอื่นๆ ด้วย

องค์กรจะป้องกันตัวเองได้อย่างไร?

มีหลายมาตรการที่คุณสามารถเพิ่มเพื่อป้องกันมิให้บัญชีระดับองค์กรถูกแฮ็กได้เช่น ห้ามตั้งรหัสผ่านที่อ่อนแอ เดาง่าย ปิดการรองรับการพิสูจน์ตัวตนแบบเก่า หรือให้ความรู้แก่พนักงานให้รู้เท่าทันเล่ห์กลที่คนร้ายมักใช้หลอกล่อ เช่น เทคนิคการ Phishing แต่เชื่อหรือไม่ว่ามีทางที่ง่ายกว่านั้นและเพิ่มความยากให้แก่คนร้ายอย่างคาดไม่ถึง นั่นก็คือการเปิดใช้งาน MFA ที่จะช่วยป้องกันการถูกแฮ็กบัญชีได้ถึง 99.9% โดยแม้ว่าคนร้ายจะสามารถแคร็กรหัสผ่านได้หรือทราบถึงรหัสผ่านก็ไม่เป็นไร เพียงแค่คุณเปิดใช้ MFA เท่านั้น

เปิดใช้งาน MFA ไม่ยากอย่างที่คุณคิด

สำหรับองค์กรที่ใช้ Azure Active Directory ไม่ว่าจะเป็นเวอร์ชั่นฟรี หรือเวอร์ชั่น Premium องค์กรสามารถเปิดใช้งาน MFA ได้ทันที ซึ่งก็คือ Multi factor authentication หรือการใช้หลายตัวแปรเพื่อให้ผู้ใช้ยืนยันตัวตน ในกรณีที่เป็นเวอร์ชั่นฟรี เราสามารถผูกการตรวจสอบคนเข้าระบบโดยให้มีการยืนยันตันตนอีกครั้งหลังจากที่ผู้ใช้ใส่รหัสผ่านด้วย MFA โดยวิธีการยืนยันตัวตนนั้น สามารถทำได้ทั้งใส่รหัสส่วนตัวที่ตั้งไว้ก่อนหน้านั้นแล้ว หรือส่งรหัสผ่านทาง SMS และให้ผู้ใช้งานกรอกรหัสที่ได้รับกับการล็อกอินแต่ละครั้ง เป็นต้น

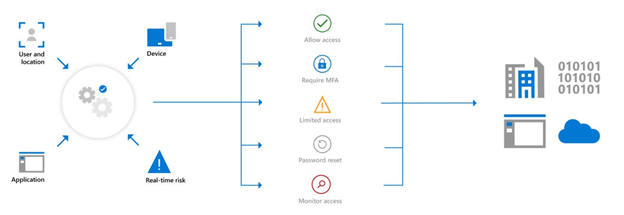

แต่ถ้าเป็นเวอร์ชั่น Azure Active Directory Premium การตรวจสอบคนเข้ามาใช้งานระบบจะมีความเข้มข้นกว่า โดยใช้วิธีการที่เรียกว่า Conditional Access หรือการตรวจสอบสภาวะจากหลายปัจจัยเช่น นอกจากจะดูรหัสผ่านเพียงอย่างเดียวแล้ว ระบบยังดูตำแหน่งที่ผู้ใช้งานขอทำการเข้าระบบ ดูแอพพลิเคชั่นที่ขอเข้าใช้งาน หรือดูอุปกรณ์ที่ใช้งาน ระบบจะนำตัวแปรเหล่านี้มาตัดสินใจว่าจะอนุญาตให้เข้าระบบหรือไม่ ถ้าระบบไม่มั่นใจว่าเป็นผู้ใช้งานจริงๆ ก็จะทำการยิง MFA ให้ผู้ใช้งานยืนยันตัวตน ว่าเป็นตนเองจริงๆ ที่ล็อกอินเข้าระบบ

ตัวอย่างเช่นในกรณีที่ผู้ใช้งานถูกขโมยรหัสผ่าน เมื่อโจรไซเบอร์ทำการล็อกอินโดยใช้รหัสผ่านที่ขโมยมา ระบบจะตรวจสอบสถานที่ โดยตรวจสอบ IP Address ที่จะแปลกปลอมไปจากสภาวะปกติ ดังนั้นเมื่อระบบไม่มั่นใจ และถ้าองค์กรเปิดใช้งาน MFA ระบบก็จะยิง MFA ไปให้ผู้ใช้งานยืนยันตันอีกครั้งหนึ่ง ถ้าผู้ใช้งานทราบแล้วว่าไม่ใช่ตนเองที่กำลังจะพยายามล๊อกอินเข้าไป ก็ปฏิเสธการยืนยันตัวตน ระบบก็สามารถบังคับให้ผู้ใช้งานนั้นเปลี่ยนรหัสผ่านใหม่ทันที และผู้ใช้งานก็สามารถแจ้งแผนก IT ได้ต่อไป

จะเห็นว่า MFA สามารถลดความเสี่ยงจากการโจมตีได้ โดยเฉพาะในช่วงที่องค์กรอนุญาตให้พนักงานทำงานจากที่บ้านได้ อินเทอร์เน็ตเป็นช่องทางการสื่อสารหลักที่จะพาพนักงานเข้ามาใช้ระบบ หรือแอปพลิเคชันขององค์จากอุปกรณ์ภายนอก ซึ่งเหล่าแฮ็กเกอร์ก็มักใช้สถานการณ์นี้เพื่อหลอกล่อขโมย Credential นั่นเอง

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย