Microsoft แจกแจงรายละเอียดเกี่ยวกับระบบค้นหาช่องโหว่ที่ขับเคลื่อนด้วยปัญญาประดิษฐ์ตัวใหม่ ซึ่งสามารถตรวจพบช่องโหว่ที่ไม่เคยรู้จักมาก่อนถึง 16 รายการในส่วนประกอบด้านเน็ตเวิร์กและการตรวจสอบสิทธิ์ของ Windows รวมถึงบั๊กการรันโค้ดจากระยะไกล (RCE) ระดับวิกฤต 4 รายการที่ได้รับการลงแพตช์ในรอบ Patch Tuesday ของเดือนนี้

Credit: Microsoft

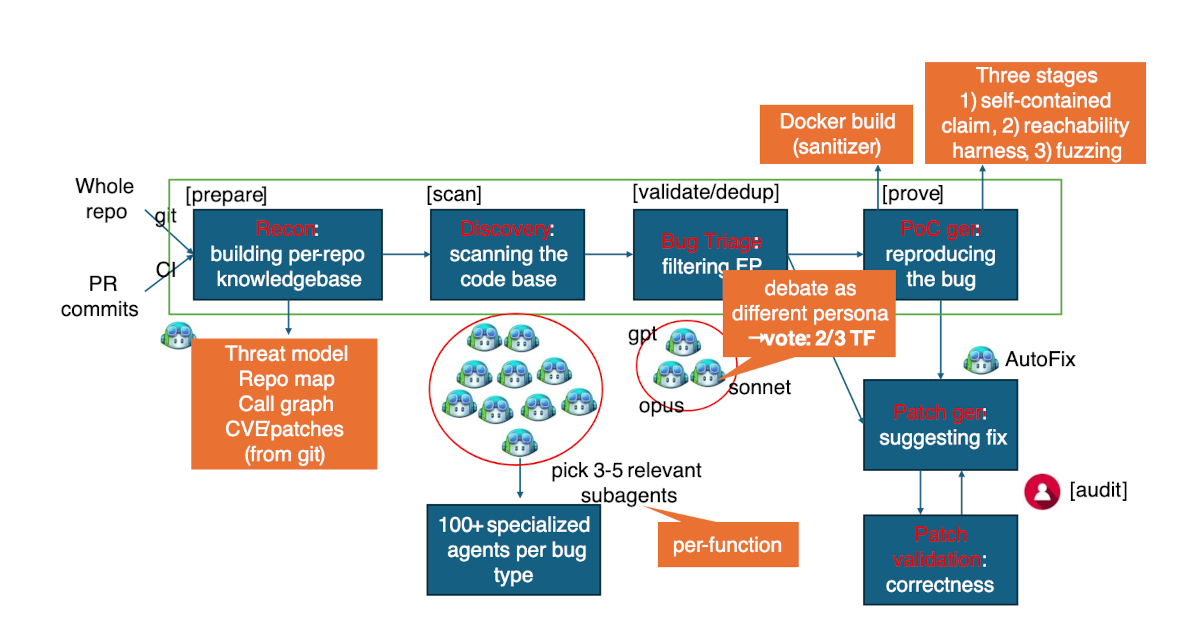

ระบบดังกล่าวมีรหัสเรียกขานว่า MDASH (multimodel agentic scanning harness) สร้างขึ้นโดยทีม Autonomous Code Security ของ Microsoft ร่วมกับกลุ่ม Windows Attack Research and Protection โดย MDASH จะประสานงานเอเจนต์ AI เฉพาะทางมากกว่า 100 ตัว ผ่านการทำงานร่วมกันของโมเดลระดับแนวหน้าและโมเดลที่ผ่านการกลั่นมาเพื่อค้นหา ถกเถียง และพิสูจน์บั๊กที่สามารถเจาะระบบได้ตั้งแต่ต้นจนจบ

ช่องโหว่ทั้ง 16 รายการรวมไปถึงสแต็ก Windows TCP/IP, บริการ IKEEXT IPsec, HTTP.sys, Netlogon, การแปลงชื่อโดเมน และไคลเอนต์ Telnet

ในจำนวนนี้ มี 10 รายการใน kernel-mode และ 6 รายการใน user-mode โดยส่วนใหญ่สามารถเข้าถึงได้ผ่านเครือข่ายโดยไม่ต้องใช้ข้อมูลประจำตัว

ท่ามกลางช่องโหว่ระดับวิกฤต 4 รายการ มีรายการหนึ่งคือ CVE-2026-33827 ซึ่งเป็นปัญหา use-after-free ใน tcpip.sys ที่เปิดให้รันโค้ดจากระยะไกลโดยไม่ต้องตรวจสอบสิทธิ์ ซึ่งถูกกระตุ้นโดยแพ็กเก็ต IPv4 ที่สร้างขึ้นเป็นพิเศษ อีกรายการคือ CVE-2026-33824 ซึ่งเป็นปัญหา double-free ในบริการ IKEv2 ที่เข้าถึงได้ผ่านพอร์ต UDP 500 ซึ่งส่งผลให้สามารถรันโค้ดในฐานะ LocalSystem ได้

ช่องโหว่เหล่านี้ไม่ใช่ประเภทที่ตัวสแกนแบบรอบเดียวทั่วไปจะตรวจพบได้ เช่น บั๊กใน tcpip.sys เกี่ยวข้องกับอ็อบเจ็กต์ Path ที่มีการนับการอ้างอิงซึ่งความเป็นเจ้าของถูกยกเลิกก่อนที่จะมีการนำกลับมาใช้ใหม่ ส่วนช่องโหว่ double-free ใน IKEEXT นั้นครอบคลุมไฟล์ซอร์สโค้ดถึง 6 ไฟล์ และจะมองเห็นได้ก็ต่อเมื่อนำไปเปรียบเทียบกับส่วนที่จัดการโค้ดอย่างถูกต้องในชุดโค้ดเดียวกันเท่านั้น

Microsoft ยังได้เปิดเผยผลการทดสอบมาตรฐานเพื่อยืนยันว่าระบบนี้ทำงานได้ในระดับการใช้งานจริง

ในการทดสอบกับไดรเวอร์ส่วนตัวที่ชื่อ StorageDrive ซึ่งมีการฝังช่องโหว่ไว้ 21 รายการ MDASH สามารถระบุได้ครบทั้ง 21 รายการโดยไม่มีผลบวกลวงเลย และเมื่อเทียบกับเคสของ Microsoft Security Response Center ในรอบ 5 ปีที่ผ่านมา ระบบบันทึกค่า Recall ได้ 96% สำหรับ clfs.sys และ 100% สำหรับ tcpip.sys ส่วนในเกณฑ์มาตรฐานสาธารณะอย่าง CyberGym นั้น MDASH ทำคะแนนได้ 88.45% ซึ่งเป็นอันดับหนึ่งในตารางผู้นำ และทิ้งห่างอันดับสองอยู่ประมาณ 5 คะแนน

สถาปัตยกรรมของระบบทำงานเป็นไปป์ไลน์ตั้งแต่ขั้นตอนการเตรียม สแกน ตรวจสอบ กำจัดข้อมูลซ้ำ และพิสูจน์ โดยมีเอเจนต์เฉพาะทางในแต่ละขั้นตอน โมเดลระดับสูงจะจัดการการใช้เหตุผลหนัก ๆ ส่วนโมเดลที่ถูกกลั่นกรองจะทำหน้าที่เป็นผู้โต้แย้งที่คุ้มค่าใช้จ่ายสำหรับการตรวจสอบในปริมาณมาก และมีโมเดลระดับแนวหน้าแยกต่างหากเพื่อทำหน้าที่คัดค้านอย่างเป็นอิสระ นอกจากนี้ยังมีปลั๊กอินเฉพาะทางเพื่อป้อนบริบทที่โมเดลพื้นฐานไม่สามารถอนุมานเองได้

Taesoo Kim รองประธานฝ่ายความมั่นคงปลอดภัยแบบเอเจนต์ของ Microsoft ระบุในประกาศของบริษัทว่า ความได้เปรียบที่ยั่งยืนในการค้นหาช่องโหว่ด้วย AI นั้นอยู่ที่ “ระบบเอเจนต์” ที่ล้อมรอบโมเดล ไม่ได้ขึ้นอยู่กับโมเดลใดโมเดลหนึ่งเพียงอย่างเดียว ทั้งนี้สมาชิกหลายคนในทีม Autonomous Code Security มาจาก Team Atlanta ซึ่งเป็นกลุ่มที่คว้าอันดับหนึ่งในการแข่งขัน DARPA AI Cyber Challenge มูลค่า 20 ล้านดอลลาร์

ปัจจุบัน MDASH กำลังถูกใช้งานเป็นการภายในโดยทีมวิศวกรของ Microsoft และกำลังอยู่ระหว่างการทดสอบกับลูกค้ากลุ่มจำกัดในรูปแบบพรีวิวส่วนตัว

ที่มา: https://siliconangle.com/2026/05/13/microsofts-agentic-security-system-mdash-uncovers-four-critical-windows-rce-flaws/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย