Kaspersky ได้ออกมาเปิดเผยถึงมัลแวร์ตัวหนี่งที่แก้ไขโค้ดใน Serial Peripheral Interface (SPI) Flash โดยตั้งชื่อมัลแวร์ดังกล่าวว่า ‘MoonBounce’

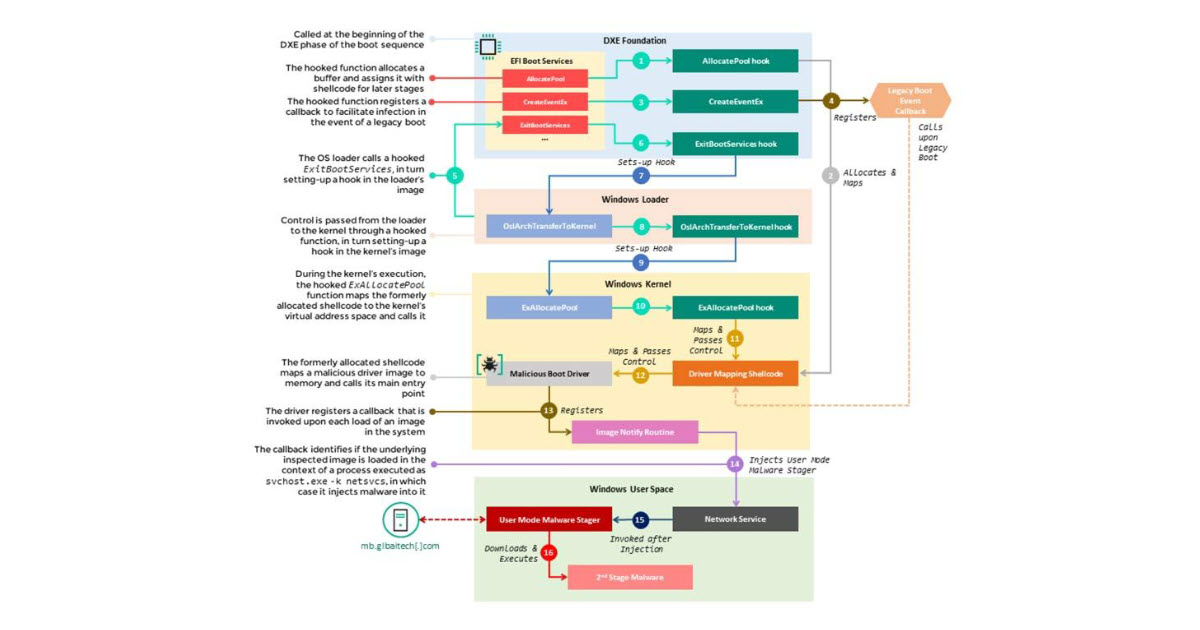

ความน่าสนใจแม้มัลแวร์ในส่วน UEFI นี้มีมาระยะหนึ่งแล้ว แต่ด้วยความชาญฉลาดของ MoonBounce ทำให้น่าจับตา เพราะมี Flow การโจมตีซับซ้อน ตรวจหาได้ยาก โดยไอเดียก็คือมัลแวร์ได้เข้าไปแทรกแซงการ Execute ฟังก์ชันของ EFI Boot Service (hooking) สู่การเรียก Shellcode ที่คนร้ายแนบอิมเมจ Core_dxe นำไปจนถึงการแก้ไขส่วน Windows Loader และมัลแวร์จึง inject เข้าไปยัง โปรเซส svchost.exe ในที่สุด

ผู้เชี่ยวชาญคาดว่าการติดมัลแวร์เกิดขึ้นจากทางไกล โดยหลังจากติดแล้วมัลแวร์จะไปยัง URL หนึ่งเพื่อนำ Payload มารันในหน่วยความจำ แต่สุดท้ายแล้วก็ยังแกะรอยได้น้อยมาก เพราะตัวอย่างยังพบไม่มากประกอบกับรูปแบบเป็น Fileless ซึ่งจากการวิเคราะห์พฤติกรรมที่พบในมัลแวร์มีความคล้ายคลึงกับกลุ่ม APT41 ที่เป็นแฮ็กเกอร์ที่ใช้ภาษาจีน

สำหรับการป้องกันแนะนำให้อัปเดต UEFI Firmware ล่าสุด เปิดใช้ BootGuard หากมีและ TRP รวมถึงหาโซลูชันที่สามารถสแกนได้ถึงระดับ Firmware ศึกษาเชิงเทคนิคเพิ่มเติมได้ที่ https://securelist.com/moonbounce-the-dark-side-of-uefi-firmware/105468/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย