Symbiote เป็นมัลแวร์บน Linux ที่นักวิจัยเพิ่งออกมารายงาน โดยพบว่าสามารถแทรกแซงโปรเซสที่ถูกรันได้ทั้งหมดและคัดกรองการค้นหาเพื่อซ่อนตัวได้อย่างแนบเนียน

นักวิเคราะห์จาก BackBerry และ Intezer Labs ได้ค้นพบความน่าสนใจของมัลแวร์ตัวหนึ่งที่แฝงตัวได้อย่างแนบเนียน ไอเดียก็คือเป็นการใช้ LD_PRELOAD Directive เพื่อทำให้ตัวเองได้ความสำคัญสูงกว่า Shared Object Library (SO) ตัวอื่น โดยที่ SO เหล่านี้จะถูกโหลดเข้าไปยังโปรเซสที่ถูกรันอยู่ ด้วยเหตุนี้เองจึงกล่าวได้ว่า Symbiote สามารถเข้าไปเกาะโปรเซสต่างๆได้

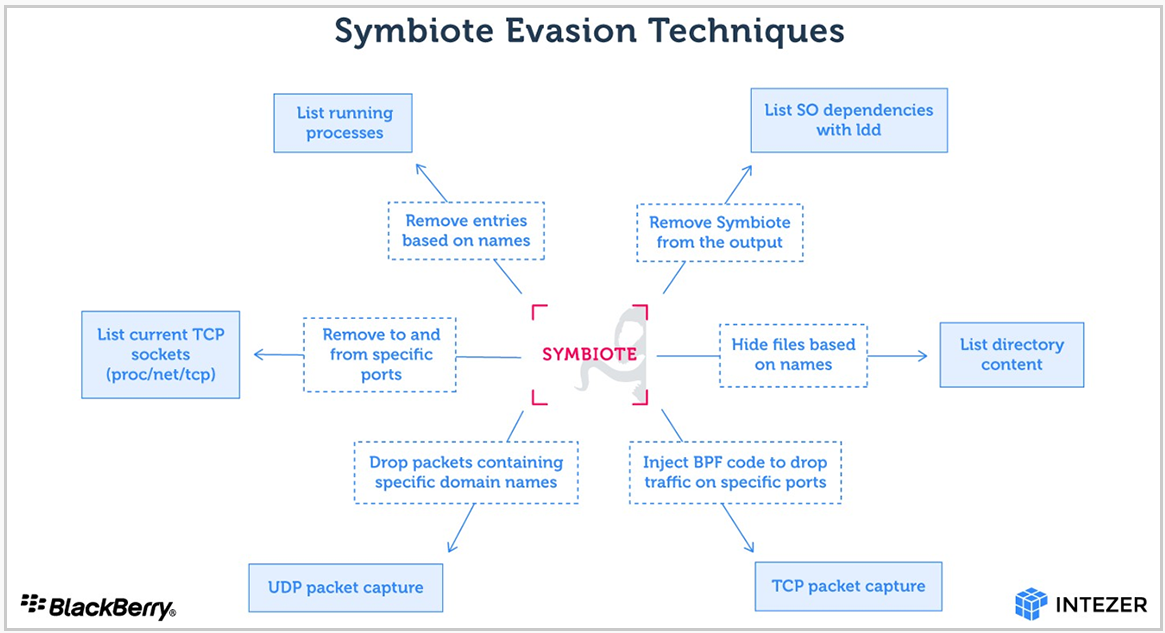

อีกจุดหนึ่งก็คือ Symbiote สามารถใช้ hook ฟังก์ชันอย่าง libc และ libpcap เพื่อช่วยในการปิดบังการมีอยู่ของตัวเองได้เช่น ซ่อนโปรเซส หรือไฟล์ที่ถูกใช้โดยมัลแวร์และอื่นๆ ตามภาพด้านบน นักวิจัยชี้ว่า “หากแอดมินใช้ Packet Capture ในเครื่องที่ติด Symbiote เพื่อหาความผิดปกติของทราฟฟิคเครือข่าย ตัวมัลแวร์จะ inject ตัวเองเข้าไปยัง process ของซอฟต์แวร์ที่ตรวจสอบและใช้ BPF (Berkeley Packet Filter) เพื่อคัดกรองผลการค้นหาเฉพาะที่ต้องการให้เห็นได้“

Symbiote ถูกใช้เพื่อลอบเก็บเกี่ยวข้อมูลจาก Linux โดยการ Hook ฟังก์ชัน libc read ซึ่งเป็นภารกิจหลักที่คนร้ายสามารถลอบขโมย Credential และเปิดทางเดินต่อไปในเครือข่าย นอกจากนี้ยังสามารถเปิดการเชื่อมต่อ SSH ผ่านทาง Pluggable Authentication Modules (PAM) รวมถึงหาทางสู่การยกระดับสิทธิ์สู่ Root ต่อไป ในด้านการปฏิบัติการมัลแวร์ตัวนี้ถูกจัดเป็น User Rookit โดยแพร่กระจายในกลุ่มด้านภาคธุรกิจเขตลาตินอเมริกา ซึ่งถือว่าเป็นอะไรที่น่าจับตามองเพราะแสดงถึงว่ามัลแวร์บน Linux มีความซับซ้อนมากขึ้นเรื่อยๆ

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย