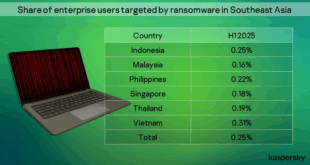

ปฏิบัติการของกลุ่มแรนซัมแวร์ดำเนินการมาอย่างยาวนาน จากจุดเริ่มต้นที่ค่อนข้างลับและเป็นมือสมัครเล่น กลายเป็นธุรกิจที่มีแบรนด์และสไตล์โดดเด่น และแข่งขันกันในดาร์กเว็บ โดยรวมแล้ว กลุ่มอาชญากรไซเบอร์ยังคงพัฒนาและประสบความสำเร็จต่อไป แม้ว่าจะมีการปิดตัวครั้งใหญ่ของกลุ่มที่โด่งดังที่สุดบางกลุ่ม กลุ่มอาชญากรไซเบอร์พบวิธีที่ผิดปกติในการโจมตีผู้ที่ตกเป็นเหยื่อหรือหันไปใช้ประเด็นข่าวเพื่อให้การโจมตีมีความเกี่ยวข้องมากขึ้น ผู้เชี่ยวชาญของแคสเปอร์สกี้คอยจับตาดูกิจกรรมของกลุ่มแรนซัมแวร์อยู่เสมอ และเนื่องในวัน Anti-Ransomware Day จึงได้ออกรายงานซึ่งครอบคลุมแนวโน้มใหม่ของแรนซัมแวร์ที่พบในปี 2022 นี้

แนวโน้มแรกคือการใช้ความสามารถข้ามแพลตฟอร์ม ปัจจุบันกลุ่มแรนซัมแวร์ตั้งเป้าที่จะสร้างความเสียหายให้กับระบบให้มากที่สุดเท่าที่เป็นไปได้ด้วยมัลแวร์ตัวเดียวกัน โดยการเขียนโค้ดที่สามารถทำงานได้บนระบบปฏิบัติการหลายระบบพร้อมกัน กลุ่ม Conti ซึ่งเป็นหนึ่งในกลุ่มแรนซัมแวร์ที่ดำเนินการมากที่สุดได้พัฒนาตัวแปร ซึ่งเผยแพร่ผ่านบริษัทในเครือที่เลือกและกำหนดเป้าหมายไปที่ Linux ในช่วงปลายปี 2021 ภาษา Rust และ Golang ซึ่งเป็นภาษาโปรแกรมข้ามแพลตฟอร์มเริ่มแพร่หลายมากขึ้น กลุ่ม BlackCat ที่ประกาศตัวเองว่าเป็นแก๊งมัลแวร์รุ่นใหม่ ซึ่งมีรายงานว่าโจมตีองค์กรมากกว่า 60 แห่งตั้งแต่เดือนธันวาคม 2021 ได้เขียนมัลแวร์ในภาษา Rust ส่วนภาษา Golang ถูกใช้ในแรนซัมแวร์โดย DeadBolt ซึ่งเป็นกลุ่มที่โจมตี QNAP

แนวโน้มที่สอง ตลอดช่วงปลายปี 2021 และต้นปี 2022 กลุ่มแรนซัมแวร์ได้ดำเนินกิจกรรมอย่างต่อเนื่องเพื่ออำนวยความสะดวกในกระบวนการทางธุรกิจ รวมถึงการรีแบรนด์เป็นประจำเพื่อเบี่ยงเบนความสนใจจากหน่วยงานและอัปเดตเครื่องมือการกรองข้อมูล บางกลุ่มพัฒนาและใช้งานชุดเครื่องมือที่สมบูรณ์ซึ่งคล้ายกับชุดเครื่องมือของบริษัทซอฟต์แวร์ที่ไม่เป็นพิษเป็นภัย แรนซัมแวร์ Lockbit เป็นตัวอย่างที่น่าทึ่งของวิวัฒนาการของกลุ่มแรนซัมแวร์ องค์กรมีการปรับปรุงมากมายเมื่อเทียบกับคู่แข่ง รวมถึงการอัปเดตและซ่อมแซมโครงสร้างพื้นฐานเป็นประจำ อีกทั้งยังเปิดตัว StealBIT เป็นครั้งแรก ซึ่งเป็นเครื่องมือการกรองแรนซัมแวร์แบบกำหนดเองที่ช่วยให้สามารถขโมยข้อมูลด้วยความเร็วสูงสุดที่เคยมีมา

แนวโน้มที่สามที่ผู้เชี่ยวชาญของแคสเปอร์สกี้ได้เห็นเป็นผลมาจากสถานการณ์ทางภูมิศาสตร์การเมืองที่อิงความขัดแย้งในยูเครน ซึ่งส่งผลกระทบอย่างมากต่อภูมิทัศน์ของแรนซัมแวร์ แม้ว่าการโจมตีดังกล่าวมักจะเกี่ยวข้องกับผู้ก่อภัยคุกคามแบบต่อเนื่องขั้นสูง (APT) แต่แคสเปอร์สกี้ตรวจพบกิจกรรมสำคัญบางอย่างในฟอรัมอาชญากรรมทางอินเทอร์เน็ตและการดำเนินการโดยกลุ่มแรนซัมแวร์เพื่อตอบสนองต่อสถานการณ์ ไม่นานหลังจากความขัดแย้งเริ่มต้น กลุ่มแรนซัมแวร์ก็เลือกข้างสนับสนุนรัสเซียหรือยูเครน ซึ่งนำไปสู่การโจมตีทางการเมือง หนึ่งในมัลแวร์ที่ถูกค้นพบใหม่ระหว่างความขัดแย้งคือ Freeud ซึ่งพัฒนาโดยผู้สนับสนุนชาวยูเครน มีคุณสมบัติในการลบ หากมัลแวร์มีรายการไฟล์ มัลแวร์จะล้างไฟล์ออกจากระบบแทนการเข้ารหัส

นายดิมิทรี กาลอฟ นักวิจัยด้านความปลอดภัยอาวุโสทีม GReAT แคสเปอร์สกี้ กล่าวว่า “หากปีที่เป็นปีที่แรนซัมแวร์กำลังเฟื่องฟู ปีนี้มันเบ่งบานเต็มที่ แม้ว่ากลุ่มแรนซัมแวร์รายใหญ่จากปีที่แล้วจะถูกบังคับให้หยุดดำเนินการ แต่อาชญากรหน้าใหม่ก็โผล่ขึ้นมาพร้อมกับเทคนิคที่ไม่เคยเห็นมาก่อน อย่างไรก็ตาม เมื่อภัยคุกคามจากแรนซัมแวร์มีวิวัฒนาการและขยายตัวทั้งในด้านเทคโนโลยีและภูมิศาสตร์ ก็ทำให้คาดการณ์ภัยคุกคามได้มากขึ้น ซึ่งช่วยให้เราตรวจจับและป้องกันได้ดีขึ้นเช่นกัน”

รายงานแนวโน้มแรนซัมแวร์ในปัจจุบันฉบับสมบูรณ์ https://securelist.com/new-ransomware-trends-in-2022/106457/

เนื่องในวัน Anti-Ransomware Day แคสเปอร์สกี้ขอสนับสนุนให้องค์กรปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดดังต่อไปนี้ เพื่อช่วยปกป้ององค์กรของคุณจากแรนซัมแวร์

- อัปเดตซอฟต์แวร์อยู่เสมอบนอุปกรณ์ทั้งหมดที่ใช้เพื่อป้องกันผู้โจมตีจากการใช้ประโยชน์จากช่องโหว่และแทรกซึมเครือข่าย

- เน้นกลยุทธ์การป้องกันในการตรวจจับการเคลื่อนไหวและการขโมยข้อมูลไปยังอินเทอร์เน็ต ให้ความสนใจเป็นพิเศษกับการรับส่งข้อมูลขาออกเพื่อตรวจจับการเชื่อมต่อของอาชญากรไซเบอร์กับเครือข่าย ตั้งค่าการสำรองข้อมูลออฟไลน์ที่ผู้บุกรุกไม่สามารถปลอมแปลงได้ ตรวจสอบให้แน่ใจว่าสามารถเข้าถึงได้อย่างรวดเร็วเมื่อจำเป็นหรือในกรณีฉุกเฉิน

- เปิดใช้งานการป้องกันแรนซัมแวร์สำหรับเอนด์พอยต์ทั้งหมด มีเครื่องมือฟรี Kaspersky Anti-Ransomware Tool for Business ที่ปกป้องคอมพิวเตอร์และเซิร์ฟเวอร์จากแรนซัมแวร์และมัลแวร์ประเภทอื่นๆ ป้องกันการบุกรุก และเข้ากันได้กับโซลูชันความปลอดภัยที่ติดตั้งไว้แล้ว

- ติดตั้งโซลูชันต่อต้าน APT และ EDR ซึ่งช่วยให้สามารถค้นหาและตรวจจับภัยคุกคามขั้นสูง สอบสวนและแก้ไขปัญหาเหตุการณ์ได้ทันท่วงที ทีม SOC ควรเข้าถึงข้อมูลภัยคุกคามล่าสุด (threat intelligence) และเพิ่มทักษะอย่างสม่ำเสมอด้วยการฝึกอบรมอย่างมืออาชีพ ข้อมูลทั้งหมดข้างต้นมีอยู่ใน Kaspersky Expert Security framework

- Kaspersky Threat Intelligence Portal เป็นจุดในการเข้าถึงข้อมูลภัยคุกคามล่าสุด (threat intelligence) ของแคสเปอร์สกี้ ให้ข้อมูลการโจมตีทางไซเบอร์และข้อมูลเชิงลึกที่รวบรวมโดยทีมงานของเรามากว่า 20 ปี เพื่อช่วยให้ธุรกิจสามารถป้องกันภัยคุกคามได้อย่างมีประสิทธิภาพ แคสเปอร์สกี้ได้ประกาศการให้เข้าถึงข้อมูลที่เป็นอิสระ อัปเดตอย่างต่อเนื่อง และเป็นข้อมูลจากทั่วโลกเกี่ยวกับการโจมตีและภัยคุกคามทางไซเบอร์อย่างต่อเนื่องโดยไม่มีค่าใช้จ่าย สามารถขอการเข้าถึงได้ที่ https://go.kaspersky.com/uchub#form

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย