สองแฮ็คเกอร์นามปากกา BestBuy และ Popopret เปิดให้เช่าใช้กองทัพ Mirai Botnet กว่า 400,000 เครื่อง เพื่อทำการโจมตีแบบ DDoS ไปยังเป้าหมายที่ต้องการได้ทันที

เกริ่นนำเกี่ยวกับ Mirai

สำหรับผู้ที่ไม่คุ้นกับชื่อ Mirai อธิบายคร่าวๆ คือ Mirai เป็นมัลแวร์ประเภทหนึ่งที่มีเป้าหมายที่อุปกรณ์ IoT เช่น CCTV, DVR, Webcam โดยเปลี่ยนอุปกรณ์เหล่านั้นให้กลายเป็น Botnet เพื่อโจมตีแบบ DDoS ไปยังเป้าหมาย ดังที่ปรากฏในข่าวในช่วงไม่กี่เดือนที่ผ่านมา เช่น KrebsOnSecurity (620 Gbps), OVH (1.1 Tbps) และ Dyn DNS (ยังไม่ทราบขนาด) โดยแต่ละครั้งมี IoT Botnet เข้าร่วมโจมตีหลักแสนเครื่อง

ที่สำคัญคือ ซอร์สโค้ดของมัลแวร์ตัวนี้ถูกเผยแพร่ออกสู่สาธารณะเมื่อต้นเดือนตุลาคมที่ผ่านมา แฮ็คเกอร์หลายคนจึงฉวยโอกาศนำโค้ดดังกล่าวมาพัฒนาเป็นมัลแวร์ส่วนตัวเพื่อเปลี่ยนอุปกรณ์ IoT ทั่วโลกให้กลายเป็น Botnet ของตนเอง

พบโฆษณาให้เช่าโจมตี DDoS ด้วย Mirai Botnet กว่า 400,000 เครื่อง

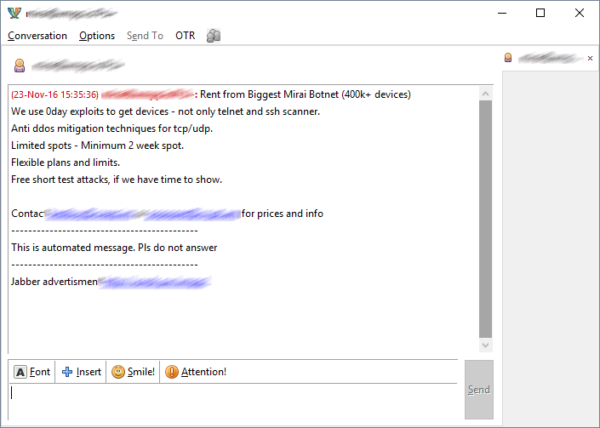

จากการตรวจสอบของ 2 นักวิจัยด้านความมั่นคงปลอดภัย นามว่า 2sec4u และ MalwareTech ซึ่งติดตามการโจมตีของ Mirai-based Botnet มาตั้งแต่เริ่มต้น ระบุว่า เมื่อต้นสัปดาห์ พวกเขาพบข้อความ Spam ที่ส่งมาทาง SMPP/Jabber ซึ่งโฆษณาเกี่ยวกับการให้เช่าใช้บริการโจมตีแบบ DDoS ผ่านทาง Mirai Botnet จากแฮ็คเกอร์ 2 คน คือ BestBuy และ Popopret โดยอ้างว่ามี Botnet อยู่ในครอบครองมากถึง 400,000 เครื่อง พร้อมที่จะโจมตีเป็นระยะเวลานานกว่า 2 สัปดาห์ และสามารถทดสอบการโจมตีเป็นระยะเวลาสั้นๆ ได้ฟรี

แฮ็คเกอร์ทั้ง 2 คนนั้น เป็นบุคคลเดียวกับที่อยู่เบื้องหลังมัลแวร์ GovRAT ที่ถูกใช้เพื่อเจาะระบบและขโมยข้อมูลจากบริษัทในสหรัฐฯ จำนวนนับไม่ถ้วน และยังเป็นบุคคลที่เป็นสมาชิกหลักของเว็บบอร์ดชื่อดังอย่าง Hell Hacking Forum เรียกได้ว่าเป็นมืออาชีพไม่ใช่แค่ระดับ Script Kiddies แน่นอน

ราคาหลักแสน

เว็บไซต์ Bleeping Computer ได้พยายามติดต่อกับแฮ็คเกอร์ทั้ง 2 คนผ่าน Jabber เพื่อสอบถามรายละเอียดเกี่ยวกับบริการ แต่ทั้งคู่กลับปฏิเสธที่จะตอบคำถามบางข้อ รวมไปถึงปฏิเสธที่จะเปิดเผยข้อมูลเกี่ยวกับตัวตนที่แท้จริงและวิธีการดำเนินงานอีกด้วย

“ราคาจะตัดสินจากจำนวน Bot ที่ใช้ (Bot ยิ่งเยอะยิ่งแพง) ระยะเวลาในการโจมตี (นานกว่า = แพงกว่า) และเวลาในการคูลดาวน์ (ย่ิงนาน = ลดราคา) ยกตัวอย่างเช่น ราคาสำหรับ 50,000 bots ใช้โจมตีเป็นระยะเวลา 3600 วินาที (1 ชั่วโมง) และคูลดาวน์ 5 – 10 นาที อยู่ที่ประมาณ 3 – 4k (ประมาณ 107,000 – 142,000 บาท)” — Popopret ให้ข้อมูลแก่ Bleeping Computer หลังจากที่ตกลงกันได้เรียบร้อยแล้ว ลูกค้าจะได้รับ Onion URL สำหรับเข้าถึง Backend ของ Botnet ซึ่งสามารถเชื่อมต่อได้ผ่านทาง Telnet เพื่อเริ่มโจมตี

ปรับปรุงมัลแวร์ใหม่ รองรับการโจมตีขนาด 400K

2sec4u ชี้แจงว่า มัลแวร์ Mirai ต้นแบบนั้น ถูกจำกัดที่ 200,000 bots เนื่องจาก Mirai สามารถโจมตีอุปกรณ์ IoT ได้ผ่านทาง Telnet และใช้ข้อมูล Username/Password จำนวน 60 รายการที่ฝังอยู่ในโค้ดเท่านั้น ซึ่งตัวเลข 200,000 คือจำนวนประมาณของอุปกรณ์ IoT ทั่วโลกที่เปิดพอร์ท Telnet และใช้ Username/Password จากโรงงานตามที่เขียนอยู่ใน Mirai

Popopret และ BestBuy ได้ทำการปรับแต่ง Mirai โดยเพิ่มการโจมตีผ่าน SSH และการเจาะผ่านช่องโหว่ Zero-day ของอุปกรณ์เข้าไปด้วย ทำให้มีอุปกรณ์ IoT ทั่วโลกตกเป็นเหยื่อมากถึง 400,000 เครื่อง นอกจากนี้ยังมีการเพิ่มฟีเจอร์การบายพาสระบบ DDoS Mitigation ผ่านการปลอมหมายเลข IP ของ Botnet อีกด้วย

อยากไรก็ตาม แฮ็คเกอร์ทั้ง 2 คนปฏิเสธที่จะแสดงการโจมตี หรือถ่ายหน้าจอระบบ Backend ของตนให้ทาง Bleeping Computer ดู

ที่มา: http://www.bleepingcomputer.com/news/security/you-can-now-rent-a-mirai-botnet-of-400-000-bots/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย