Lawrence Abrams จากเว็บไซต์ Bleeping Computer ออกมาแจ้งเตือนถึง Ransomware อีกสายพันธุ์หนึ่ง ที่แพร่ระบาดพร้อมๆ กับ WannaCry Ransomware ชื่อว่า Uiwix ซึ่งใช้ช่องโหว่บนโปรโตคอล SMBv1 คือ EternalBlue เช่นเดียวกัน แนะนำให้ผู้ใช้รีบอัปเดตแพทช์ MS17-010 หลังพบผู้ใช้เริ่มติด Ransomware นี้มากขึ้น

Abrams ระบุว่า มีคนแจ้งเข้ามาในเว็บบอร์ดของ Bleeping Computer เมื่อสัปดาห์ก่อน ระบุว่าพบ Ransomware สายพันธุ์ใหม่ที่ต่อท้ายชื่อไฟล์ด้วยนามสกุล .UIWIX และมีไฟล์ข้อความเรียกค่าไถ่ชื่อ _DECODE_FILES.txt หลังจากนั้นก็มีคนแจ้งเตือนเพิ่มขึ้นเรื่อยๆ อย่างไรก็ตาม Abrams ยังไม่สามารถหาตัวอย่าง Ransomware มาทดสอบได้ จนกระทั่งเกิดการแพร่ระบาดของ WannaCry ขึ้น ทั่วโลกจึงได้รับรู้ถึงช่องโหว่ EternalBlue บนโปรโตคอล SMBv1 ส่งผลให้ Benkow moʞuƎq และ Kevin Beaumont สองนักวิจัยด้านความมั่นคงปลอดภัยพบว่า Uiwix Ransomware ก็ใช้ช่องโหว่ EternalBlue ในการแพร่กระจายตัวเช่นเดียวกัน

Actually, there is several ransomware over SMB today (ransomware UIWIX) pic.twitter.com/GD383kSaU3

— Benkow moʞuƎq (@benkow_) May 13, 2017

SMB EternalBlue honeypot in France just got hit with a new (?) ransomware – can anybody identify it? pic.twitter.com/iqJaq7eX0i

— Kevin Beaumont (@GossiTheDog) May 17, 2017

จนถึงตอนนี้ยังไม่ทราบรายละเอียดเชิงลึกของ Uiwix Ransomware แต่จากที่ตรวจสอบลักษณะการแพร่กระจาย คาดว่าแฮ็คเกอร์คงใช้วิธีสแกนคอมพิวเตอร์เพื่อค้นหาเป้าหมาย และรันสคริปต์เพื่อโจมตีคอมพิวเตอร์ที่มีช่องโหว่ แทนที่จะใช้วิธีการแพร่กระจายตัวด้วยตนเองเหมือน WannaCry ส่งผลให้ผู้ที่ติด Uiwix ยังมีจำนวนไม่มากนัก

แต่ที่น่าตกใจคือ Beaumont ระบุว่า Ransomware ดังกล่าวถูกออกแบบมาค่อนข้างแยบยล เมื่อเหยื่อติด Uiwix แล้ว มันจะไม่เขียนตัวเองลงบนฮาร์ดดิสก์แต่อย่างใด แต่จะรันตัวเองโดยตรงจาก Memory และเริ่มเข้ารหัสข้อมูล ส่งผลให้ซอฟต์แวร์รักษาความมั่นคงปลอดภัย รวมไปถึงระบบตรวจจับของ Windows เองไม่สามารถตรวจจับได้ (หรือตรวจจับได้ยากขึ้น) นอกจากนี้ Uiwix ยังใช้เทคโนโลยี Anti-VM กล่าวคือ สามารถตรวจจับได้ว่าตนเองรันอยู่ใน VM Environment เช่น VMWare หรือ VirtualBox หรือไม่ ถ้าใช่ก็จะไม่แสดงพฤติกรรมคุกคามใดๆ ทำให้ระบบป้องกันจำพวก Sandbox ไม่สามารถตรวจจับและวิเคราะห์พฤติกรรมได้

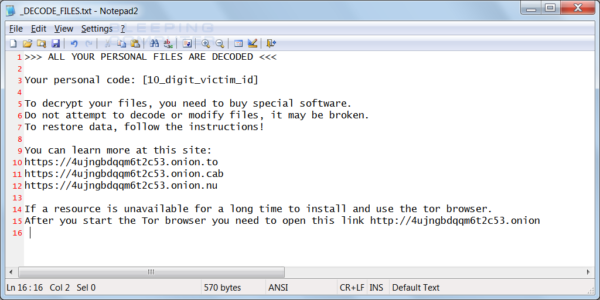

หลังจากที่ Uiwix Ransomware ติดเครื่องของเหยื่อสำเร็จแล้ว มันจะสร้างเลยรหัส 10 หลักซึ่งระบุถึงเหยื่อคนนั้นๆ แล้วนำมาต่อท้ายชื่อไฟล์ที่ถูกเข้ารหัส พร้อมทั้งเพิ่ม .UIWIX เข้าไปด้วย เช่น ไฟล์ test.jpg หลังถูกเข้ารหัสจะกลายเป็น test.jpg._1641661628.UIWIX จากนั้นแสดงข้อความเรียกค่าไถ่ดังรูปด้านล่าง แล้วเรียกค่าไถ่เป็นจำนวนเงิน $200 (ประมาณ 7,000 บาท) อย่างไรก็ตาม ตอนนี้ยังไม่ทราบแน่ชัดว่าใช้อัลกอริธึมอะไรในการเข้ารหัส แต่คาดว่าคงเป็นการผสมกันระหว่าง AES และ RC4

แน่นอนว่าวิธีป้องกัน Uiwix Ransomware ที่ดีที่สุดก็คือการอัปเดตแพชท์ MS17-010 เพื่ออุดช่องโหว่ EternalBlue และการสำรองข้อมูลเป็นประจำ

อ่านรายละเอียดเชิงเทคนิคได้ที่: https://www.bleepingcomputer.com/news/security/uiwix-ransomware-using-eternalblue-smb-exploit-to-infect-victims/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย