ทีมนักวิจัยจาก Lancaster และ Linköping University ประสบความสำเร็จในการเปลี่ยนโทรศัพท์สมาร์ตโฟนให้ทำงานคล้ายระบบโซนาร์ ซึ่งสามารถโจมตีแบบ Side-channel Attack เพื่อขโมยข้อมูลความลับที่ใช้การเคลื่อนไหวของนิ้วมือ เช่น รูปแบบการปลดล็อกหน้าจอ ได้ โดยตั้งชื่อว่า SonarSnoop

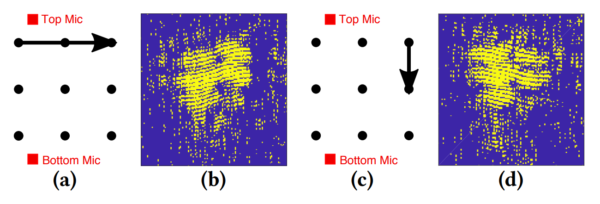

SonarSnoop เป็นกรอบการทำงานที่ถูกพัฒนาขึ้นโดยอาศัยลำโพงของสมาร์ตโฟนในการปล่อยสัญญาณคลื่นเสียงออกมา และใช้ไมโครโฟนในการจับสัญญาณสะท้อน ด้วยวิธีการดังกล่าวทำให้นักวิจัยสามารถตรวจจับรูปแบบการปลดล็อกหน้าจอโทรศัพท์ Android (Samsung S4) ที่ใช้การเคลื่อนไหวของนิ้วมือโดยใช้หลักการของคลื่นโซนาร์ได้ กล่าวคือ ปล่อยสัญญาณเสียงออกไป และดักจับสัญญาณเสียงที่ตกกระทบวัตถุ (นิ้วมือ) แล้วสะท้อนกลับมา นับว่าเป็นการโจมตีแบบ Acoustic Side-channel Attack แรกที่ไม่ต้องรอคอยให้เหยื่อสร้างสัญญาณเสียงขึ้นมาเอง

นักวิจัยระบุว่า สัญญาณเสียงที่ลำโพงปล่อยออกมานั้น เป็นสัญญาณแบบ Oorthogonal Frequency-Division Multiplexing (OFDM) ซึ่งอยู่นอกช่วงคลื่นที่หูของมนุษย์จะได้ยิน (18 – 20 kHz) ส่งผลให้สามารถดำเนินการโจมตีได้โดยที่ผู้ใช้ไม่รู้ตัว นอกจากนี้ สมาร์ตโฟนรุ่นใหม่มักมาพร้อมกับลำโพงและไมโครโฟนหลายจุด ทำให้การตรวจจับตำแหน่งและการเคลื่อนไหวของนิ้วมือสามารถทำได้แม่นยำมากขึ้น

หลังจากสร้างสัญญาณเสียงและทำการเก็บข้อมูลสัญญาณสะท้อนที่เกิดขึ้นแล้ว ถัดมาคือกระบวนการประมวลผลข้อมูลสัญญาณที่ได้ ซึ่งในขั้นตอนนี้ทีมนักวิจัยจะทำการวิเคราะห์ตำแหน่ง ทิศทาง และระยะทางเคลื่อนที่ของนิ้วมือ รวมไปถึงขจัดสัญญาณรบกวน เพื่อสร้างลำดับการลากนิ้วมือบนหน้าจออย่างถูกต้อง

ทีมนักวิจัยได้ทำการทดลองกับการปลดล็อก 12 รูปแบบและการลากนิ้วมือต่างกัน 15 วิธี โดยเก็บข้อมูลจากผู้ทดลอง 10 คน จากนั้นนำข้อมูลที่ได้เข้าโมเดล Machine Learning เพื่อจำแนกวิธีการลากนิ้วมือ ซึ่งช่วยให้สามารถวิเคราะห์รูปแบบการลากนิ้วมือได้เหลือเพียง 3.6 รูปแบบโดยเฉลี่ย และในบางกรณีสามารถระบุ (เดา) รูปแบบการลากนิ้วมือได้ถูกต้องทันที

งานวิจัยฉบับอาจนำไปสู่การโจมตีรูปแบบใหม่ๆ ในอนาคต เช่น แทรกมัลแวร์เข้าไปยังแอปพลิเคชันบนสมาร์ตโฟนแล้วเข้าควบคุมลำโพงและไมโครโฟนเพื่อเปลี่ยนเป็นระบบโซนาร์ จากนั้นทำการเก็บข้อมูลความลับของผู้ใช้จากการเคลื่อนไหวของนิ้วมือ เช่น รหัสผ่าน ข้อความ แล้วส่งออกไปยัง C&C Server ได้

ผู้ที่สนใจสามารถอ่านงานวิจัยฉบับเต็มได้ที่: SonarSnoop: Active Acoustic Side-Channel Attacks

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย