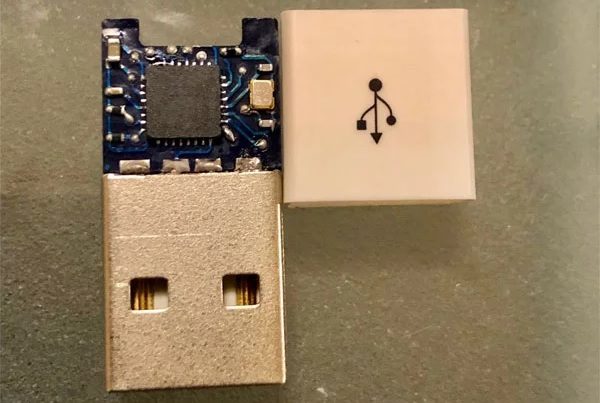

Mike Grover นักวิจัยด้านความมั่นคงปลอดภัยได้สร้างสาย USB ที่ติดชิปให้สามารถรับสัญญาณ WiFi ได้เพื่ออำนวยให้ผู้โจมตีสามารถรันคำสั่งได้เหมือนกับที่สั่งจากเมาส์หรือคีย์บอร์ด

หลักการมี 2 องค์ประกอบคือ

- OS ทั้ง Linux, Mac และ Windows จะตรวจพบสาย USB ดังกล่าวเป็น HID หรือ Human Interface Device ที่สามารถป้อนอินพุทต์เข้าไปได้

- ฝังชิปสัญญาณ WiFi ไปในสาย USB เพื่อเปิดให้สามารถป้อนคำสั่งได้ทางไกลเหมือนกับเมาส์หรือคีย์บอร์ด

ด้วยเหตุนี้ผู้โจมตีจะสามารถใส่คำสั่งได้ไม่ว่าเครื่องจะล็อกอยู่หรือไม่ซึ่งหากเครื่องนั้นมีการตั้งเวลาล็อกเมื่อไม่ใช้งานอยู่สาย USB นี้จะสามารถตั้งค่าให้เกิดการปฏิสัมพันธ์กับเครื่องเพื่อป้องกันการล็อกได้ อย่างไรก็ตามหากติดหน้ารหัสผ่านผู้โจมตีจะสามารถพิมพ์รหัสผ่านเข้าไปได้เหมือนนั่งอยู่หน้าเครื่องได้เลย (หากทราบรหัสผ่าน) โดยนักวิจัยตั้งเป้าที่จะผลิตเพื่อจำหน่ายต่อไปแต่ขอเวลาไปปรับแต่งเพิ่มเติมก่อน

แม้ว่าการโจมตีข้างต้นจะสามารถใช้ USB Condom ป้องกันได้ (ป้องกันการส่งข้อมูลเข้ากับคอมพิวเตอร์) แต่นักวิจัยก็เชื่อว่ายังเปลี่ยนไปใช้ทำการโจมตีอื่นได้ เช่น ทำ Mac Spoofing และส่งเฟรม Deauthentication ออกไปเพื่อตัดการเชื่อมต่อของอุปกรณ์อื่นรอบข้าง สามารถชมวีดีโอสาธิตในบล็อกของนักวิจัยได้ที่ http://mg.lol/blog/omg-cable/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย