Adam Iwaniuk และ Borys Poplawski นักวิจัยด้านความมั่นคงปลอดได้ค้นพบช่องโหว่หมายเลข CVE-2019-5736 ซึ่งเกิดขึ้นบน runc หรือ Utility โอเพ่นซอร์สที่ใช้เพื่อสร้างและรัน container รวมถึงถูกใช้เป็น Default Runtime สำหรับ Containers หลายเจ้า เช่น Docker, Containerd, Podman และ CRI-O เป็นต้น โดยทำให้ Container ที่เป็นอันตรายสามารถเขียนทับ runc binary และได้รับสิทธิ์รันโค้ดในระดับ Root บนเครื่องโฮสต์ได้

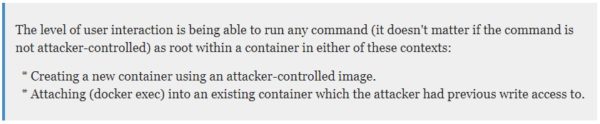

Aleksa Sarai วิศวกรซอฟต์แวร์อวุโสจาก SUSE ได้เผยถึงบริบทของใช้ช่องโหว่ไว้ดังนี้

นอกจากนี้ Sarai ยังเผยว่าช่องโหว่จะถูกบล็อกโดยการ implement ที่เหมาะสมอยู่แล้วในกรณีว่า “เครื่องโฮสต์ที่เป็น Root ไม่ได้ถูก map เข้ากับ user namespace ของ Container” ด้วยเหตุผลนี้ทำให้การตั้งค่าพื้นฐานของ AppArmor policy และ SELinux policy ของ Fedora ไม่สามารถบล็อกการโจมตีจากช่องโหว่ได้ซึ่ง Red Hat ได้แนะนำว่า “SELinux ในโหมด Enforce สามารถป้องกันการใช้งานช่องโหว่นี้ได้“

อย่างไรก็ตามบริการหลายตัวของ Amazon ก็ได้รับผลกระทบ เช่น Amazon EKS, Fargate, IoT Greengrass, Batch, Elastics Beanstalk, Cloud 9, SageNaker, RoboMaker และ Deep Learning AMI แต่ข่าวดีคือทาง Amazon ได้แจ้งว่าผู้ใช้งานไม่ต้องทำอะไรเดี๋ยวทีมงานจะจัดการเอง ส่วนทาง Google เองก็ได้รับผลกระทบในส่วน Google Kubernetes Engine เฉพาะที่รัน Ubuntu เท่านั้น สำหรับผู้สนใจสามารถติดตามรายละเอียดของช่องโหว่หมายเลข CVE-2019-5736 ได้

ที่มา : https://www.bleepingcomputer.com/news/security/runc-vulnerability-gives-attackers-root-access-on-docker-kubernetes-hosts/ และ https://www.infosecurity-magazine.com/news/aws-issues-alert-for-multiple/ และ https://www.eweek.com/security/researchers-warn-of-malicious-container-escape-vulnerability และ https://www.sdxcentral.com/articles/news/kubernetes-docker-containerd-impacted-by-runc-container-runtime-bug/2019/02/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย