โดยทั่วไปแล้ว ระบบรักษาความมั่นคงปลอดภัยขององค์กรจะมุ่งเน้นที่การป้องกันภัยคุกคามจากภายนอกเป็นหลัก ไม่ว่าจะเป็น Advanced Persistent Threats, Unknown Malware หรือ Zero-day Exploits แต่ละองค์กรต่างมีวิธีการรับมือทั้งสิ้น แต่สิ่งหนึ่งที่บางองค์กรอาจไม่คาดคำนึงถึงคือ ภัยคุกคามที่เกิดจากภายใน หรือ Insider Threats ต่างหาก ที่เป็นสาเหตุหลักของ Data Breach (การถูกเจาะระบบเพื่อขโมยข้อมูล)

Ponemon Institute สถาบันวิจัยอิสระด้านความมั่นคงปลอดภัยของข้อมูล ระบุว่า พนักงานภายในองค์กรถือว่าเป็นปัจจัยสำคัญที่ทำให้ข้อมูลความลับของบริษัทตกอยู่ในความเสี่ยง ไม่ว่าจะด้วยความตั้งใจหรือความไม่รู้ก็ตาม อันที่จริงอุบัติเหตุที่เกิดจากความรู้เท่าไม่ถึงการณ์เป็นสาเหตุของปัญหาด้านความมั่นคงปลอดภัยมากกว่าเหตุการณ์ที่เกิดจากความตั้งใจเสียอีก คำถามคือ แล้วเราจะป้องกัน Insider Threats เหล่านี้ ไม่ว่าจะเกิดจากความตั้งใจหรือไม่ตั้งใจ ได้อย่างไร ?

“78% ของพนักงานเป็นสาเหตุของภัยคุกคามด้านความมั่นคงปลอดภัยต่อองค์กร” — ข้อสรุปจากงานวิจัยของ Ponemon Institute

Insider Threats ขั้นกว่าของ Data Theft

การขโมยข้อมูลหรือการรั่วไหลของข้อมูลสำคัญออกสู่สาธารณะ (Data Theft/Leakage) สามารถป้องกันได้โดยใช้โซลูชัน Data Leak Prevention (DLP) อย่างไรก็ตาม Insider Threats นอกจากจะมีเป้าหมายเพื่อขโมยข้อมูลแล้ว อาจทำการแก้ไขเปลี่ยนแปลงข้อมูล สร้างช่องทางให้แฮ็คเกอร์บุกรุกเข้าระบบเครือข่ายโดยง่าย หรือสร้างความวุ่นวายให้กับระบบของบริษัทเพื่อให้การดำเนินธุรกิจเกิดการติดขัด เหล่านี้ส่งผลกระทบต่อชื่อเสียงและความน่าเชื่อถือขององค์กรโดยตรง

จากการวิจัยของ Ponemon Institute พบว่า ความท้าทายสำคัญในการรับมือกับ Insider Threats คือ ถึงแม้ว่า 88% ขององค์กรจะทราบดีกว่าปัญหาด้านความมั่นคงปลอดภัยเกิดจาก Insider Threats แต่กลับไม่มีโซลูชันที่มีประสิทธิภาพในการรับมือที่ดีพอ หลายองค์กรยังคงพึ่งพา DLP และ SIEM และเครื่องมือดั้งเดิมที่เน้นการป้องกันภัยคุกคามภายนอก ที่สำคัญคือ องค์กรส่วนใหญ่ (69%) ไม่มีข้อมูลเชิงบริบทมากเพียงพอที่จะตัดสินได้ว่า เหตุการณ์ที่เกิดขึ้นภายในจะกลายเป็นภัยคุกคามจริงหรือไม่ ซึ่งแท้ที่จริงแล้ว 56% ของเหตุการณ์เหล่านั้นมักจะเป็น False Positive

9 ขั้นตอนการทำ Insider Threat Program ให้ประสบความสำเร็จ

Insider Threats ไม่สามารถแก้ไขได้โดยอาศัยเทคโนโลยีเพียงอย่างเดียว แต่จำเป็นต้องอาศัยนโยบายการกำกับดูแล กระบวนการ การควบคุม การบริหารจัดการความเสี่ยง การตรวจสอบ (Audit) และการเฝ้าระวัง เพื่อให้สามารถตรวจจับและพร้อมรับมือกับเหตุการณ์ผิดปกติที่อาจเกิดขึ้นได้ Forcepoint (Raytheon + Websense + Stonesoft) ผู้ให้บริการโซลูชันด้าน Cyber Security แบบครบวงจร ได้นำเสนอวิธีสร้าง Insider Threat Program สำหรับองค์กรให้ประสบความสำเร็จ โดยแบ่งออกเป็น 9 ขั้นตอน ดังนี้

- Establish the Program – ยื่นเรื่องเพื่อทำโปรแกรมสำหรับป้องกัน Insider Threat ต่อบอร์ดบริหาร แต่งตั้งบุคคลผู้รับผิดชอบ รวมไปถึงกำหนดหน้าที่และความรับผิดชอบต่างๆ

- Business Case – ประเมินความเสี่ยงและเก็บ Requirement ว่าทำไมจึงต้องมี Insider Threat Program เช่น เพื่อป้องกันทรัพย์สินทางปัญญา ปฏิบัติตามข้อบังคับหรือข้อกำหนดขององค์กร (PCI-DSS, HIPAA, FINRA)

- Staffing – สร้างทีมที่มีทักษะพร้อมดำเนินตามแผนให้สำเร็จ เช่น ฝ่าย IT ที่มีทักษะด้านความมั่นคงปลอดภัย ฝ่ายกฏหมายและฝ่ายบุคคลที่รู้จักข้อกำหนดและข้อบังคับต่างๆ เป็นอย่างดี รวมไปถึงตั้งทีมสำหรับอบรมพนักงานด้านความมั่นคงปลอดภัยของข้อมูล

- Stakeholders – ระบุผู้ที่มีส่วนได้ส่วนเสียกับ Insider Threat ทั้งหมด เช่น CTO, CIO, IT Staff, HR, Marketing, Legal, Privacy, Sales, Audit และอื่นๆ พร้อมทั้งเก็บ Requirement ว่าต้องการปกป้องข้อมูลของตนอย่างไร

- Education – ศึกษาสภาวะแวดล้อมของระบบขององค์กร เหตุการณ์ Data Breach ที่เคยเกิดขึ้น และสถานการณ์ปัจจุบัน เพื่อนำมาพิจารณาตัวชี้วัดความเสี่ยงหรือความเป็นไปได้ว่าจะเกิดภัยคุกคาม จากนั้นสร้าง Audit Rules สำหรับตรวจจับพฤติกรรมที่ผิดปกติตามเงื่อนไขของตัวชี้วัดนั้นๆ

- Governance – ออกนโยบายเพื่อกำกับดูแลความมั่นคงปลอดภัยของข้อมูลให้ทุกคนในองค์กรรับทราบ รวมไปถึงเตรียมพิจารณาถึง Control เพื่อบังคับใช้นโยบายดังกล่าว

- Document the Activity – จัดทำเอกสารเพื่อระบุการดำเนินงานทั้งหมด เช่น เป้าหมายที่ต้องการ ใครเป็นเจ้าของข้อมูล ใครมีสิทธิ์เข้าถึงข้อมูล นโยบายสำหรับแต่ละแผนก เพื่อให้ผู้ที่เกี่ยวข้องและทีม Audit สามารถตรวจสอบได้

- Tool Selection – เลือกใช้เครื่องมือที่ตอบโจทย์ตามความต้องการขององค์กร ซึ่งควรมีคุณสมบัติ ได้แก่ มีระบบตรวจจับและวิเคราะห์พฤติกรรมของผู้ใช้ สามารถเชื่อมโยงความสัมพันธ์กับบริบทอื่นเพื่อทราบข้อมูลเพิ่มเติม ทำงานร่วมกับระบบ DLP เพื่อป้องกันการรั่วไหลของข้อมูลสู่ภายนอก และควรมีระบบเล่นวิดีโอย้อนหลังเพื่อเก็บหลักฐาน

- Implementation – ลงมือสร้างโปรแกรมตามแผนที่วางไว้ ไม่ว่าจะเป็นการติดต่อ Vendor เพื่อติดตั้ง Control ตามนโยบายที่กำหนด ติดต่อผู้เชี่ยวชาญเพื่อทำการอบรมและขอปรึกษา รวมไปถึงวางแผนเพื่อติดตาม รีวิว และพัฒนาโปรแกรมให้แข็งแกร่งมากยิ่งขึ้น

SureView Insider Threat ปกป้ององค์กรของคุณจากภัยคุกคามภายในทั้งปวง

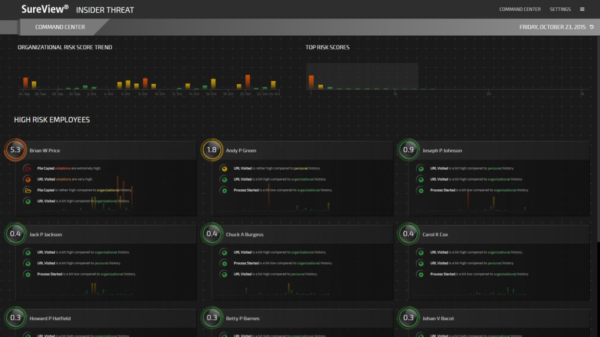

SureView Insider Threat (SVIT) เป็นโซลูชันสำหรับตรวจจับ Insider Threats แบบ Endpoint-based ที่ได้รับการยอมรับอย่างกว้างขวางจากทั้ง Fortune 500 และ Fortune 100 โดยถูกติดตั้งลงบนอุปกรณ์ Endpoint ไปแล้วกว่าหลายแสนเครื่องทั่วโลก SVIT ถูกออกแบบมาเพื่อเก็บข้อมูลสำหรับวิเคราะห์พฤติกรรมของผู้ใช้และเก็บหลักฐานที่ประกอบด้วยบริบทครอบคลุมเหตุการณ์ที่เกิดขึ้น ตอบโจทย์การ “Detect” และ “Decide” ของโมเดลด้าน Security ของ Forcepoint

Detect

SVIT ถูกออกแบบมาเพื่อตรวจจับพฤติกรรมของผู้ใช้ที่อาจก่อให้เกิดความเสี่ยงต่อความมั่นคงปลอดภัยของระบบเครือข่าย โดยอาศัยการวิเคราะห์ข้อมูลจากอุปกรณ์ Endpoint ที่อยู่ใกล้กับผู้ใช้ที่สุด Agent ที่ติดตั้งลงบนอุปกรณ์ Endpoint นี้สามารถติดตามและเฝ้าระวังการใช้งานของผู้ใช้ได้ ไม่ว่าจะเป็น File, Web, Process, Logon, Keyboard, Clipboard, Printer, Email, Webmail และ Application นอกจากนี้ ผู้ดูแลระบบยังสามารถกำหนดนโยบายเพื่อระบุรูปแบบของความเสี่ยงให้เหมาะสมกับสภาวะแวดล้อมของตนได้อีกด้วย

Decide

หลังจากที่ระบุผู้ใช้ที่อาจเป็นความเสี่ยงขององค์กรได้แล้ว SVIT สามารถเก็บรวบรวมหลักฐานและข้อมูลเชิงบริบทที่เกี่ยวข้องกับผู้ใช้นั้นๆ ได้อย่างครอบคลุม เพื่อประกอบการตัดสินใจและหาวิธีรับมือกับความเสี่ยงที่กำลังจะเกิดขึ้น โดยสามารถบันทึกวิดีโอหน้าจอของอุปกรณ์ Endpoint นั้นๆ รวมไปถึงแสดงพฤติกรรมทั้งหมดของผู้ใช้ในรูปของไทม์ไลน์เพื่อให้ง่ายต่อการตรวจสอบ

ผู้ที่สนใจ SureView Insider Threat สามารถดูรายละเอียดเพิ่มเติมได้ที่ https://www.forcepoint.com/product/data-insider-threat-protection/sureview-insider-threat

เกี่ยวกับ Forcepoint

Forcepoint เป็นผู้นำด้านการให้บริการโซลูชัน Cyber Security แบบครบวงจร เกิดจากการรวมตัวกันของ 2 บริษัทยักษ์ใหญ่ คือ Raytheon ผู้ให้บริการโซลูชันทางการทหารรวมไปถึง Security Intelligence และ Websense ผู้ให้บริการ Content Security และ DLP ชั้นนำของโลกมานานกว่า 20 ปี กลายเป็น Raytheon | Websense จากนั้น ได้ควบรวมกิจการของ Stonesoft ผู้ผลิต Next-generation Firewall ชื่อดัง แล้วเปลี่ยนชื่อเป็น Forcepoint เมื่อวันที่ 14 มกราคมที่ผ่านมา

Forcepoint เป็นบริษัทชั้นนำด้านการคุ้มครองผู้ใช้ ข้อมูล และระบบเครือข่าย จากภัยคุกคามรูปแบบต่างๆ ที่เกิดจากความประมาทหรือความตั้งใจของบุคคลภายใน และการบุกรุกโจมตีจากบุคคลภายนอก โดยอาศัยโมเดลทางด้าน Security ซึ่งประกอบด้วย Defend, Detect, Decide และ Defeat ซึ่งครอบคลุมการรับมือกับภัยคุกคามตั้งแต่ก่อนเริ่มโจมตี ระหว่างโจมตี และหลังโจมตีสำเร็จ ช่วยให้ธุรกิจสามารถดำเนินต่อไปได้อย่างราบรื่น ภายใต้แนวคิด “Forward without Fear”

ผู้ที่สนใจโซลูชันของ Forcepoint สามารถติดต่อขอทราบรายละเอียดเพิ่มเติมหรือขอ POC ได้ที่ คุณฉัตรกุล Country Sales Manager ของ Forcepoint ประเทศไทย อีเมล csopanangkul@forcepoint.com

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย