Westcon Solutions บริษัทที่ปรึกษาด้านเน็ตเวิร์คและความมั่นคงปลอดภัย จัดงานสัมมนา Westcon Connect 2016 ภายใต้หัวข้อ “คุณตามทันหรือไม่กับการเปลี่ยนแปลงยุคดิจิทัล” เมื่อกลางเดือนมีนาคมที่ผ่านมา ซึ่งภายในงานมีการอัพเดทผลิตภัณฑ์และโซลูชันด้านระบบเครือข่ายและความมั่นคงปลอดภัยมากมาย รวมถึงมีการเสวนากลุ่มย่อยเรื่อง “ความมั่นคงปลอดภัยในยุค Internet of Things” สำหรับผู้ที่ไม่ได้ไปร่วมงาน หรือต้องการอัพเดทเทคโนโลยีใหม่ๆ สามารถอ่านบทความสรุปด้านล่างได้เลย

“Westcon Solutions พร้อมให้บริการโซลูชันทางด้าน IT รูปแบบใหม่ๆ ทั้งด้าน Network Infrastructure และ Security เพื่อตอบโจทย์ความต้องการขององค์กรในปัจจุบัน ไม่ว่าจะเป็นการใช้งานระบบ Cloud, การมาถึงของยุค Internet of Things และการบริหารจัดการอุปกรณ์พกพาด้วย BYOD นอกจากนี้ Westcon ยังมีการพัฒนาตนเองอย่างไม่หยุดยั้ง เพื่อให้มั่นใจได้ว่า ลูกค้าทุกคนจะได้รับบริการที่ยอดเยี่ยมที่สุด” — Wilson Ho กรรมการผู้จัดการบริษัท Westcon Solutions ประจำภูมิภาคเอเชียกล่าวเปิดงาน

ปกป้องข้อมูลภายในจากแฮ็คเกอร์ด้วย ForeScout

Internet of Things (IoT) เริ่มเพิ่มจำนวนและเข้ามามีบทบาททั้งในชีวิตประจำวันและในธุรกิจขององค์กรมากขึ้น IDC ทำนายไว้ว่า ในอีก 2 ปีข้าง 90% ของระบบเครือข่าย IT จะมี IoT-based Security Breach หรือก็คือ IoT จะเป็นสาเหตุให้ระบบถูกเจาะเพื่อขโมยข้อมูลออกไปนั่นเอง บริหารจัดการและควบคุม IoT ได้อย่างไรถือว่าเป็นคำถามสำคัญในปัจจุบันที่หลาย Vendor แข่งกันค้นหาคำตอบ แต่ความท้าทายที่แท้จริงคือ จะควบคุมอย่างชาญฉลาดได้อย่างไร

ForeScout เป็นระบบเฝ้าระวังและควบคุมการใช้งานระบบเครือข่ายโดยยึดหลัก Automation ประกอบด้วยหัวใจหลัก 3 ประการ คือ See-Control-Orchestrate

- See: ค้นหา จำแนก และประเมินอุปกรณ์ที่เชื่อมต่อระบบเครือข่ายตลอดเวลา ไม่ว่าจะเป็น ประเภทของอุปกรณ์ ระบบปฏิบัติการ แอพพลิเคชัน ทั้งหมดในรายละเอียดเชิงลึก

- Control: ควบคุมการใช้งานของอุปกรณ์ในระบบเครือข่าย รวมทั้งสามารถบล็อกการใช้งานเผื่อทำผิด Policies และแจ้งเตือนไปยังผู้ดูแลระบบได้

- Orchestrate: รองรับการทำงานร่วมกับโซลูชันของ 3rd Party เพื่อให้สามารถตรวจจับและป้องกันภัยคุกคามได้อย่างมีประสิทธิภาพมากขึ้น

Check Point กับเทคนิค “ล่วงหน้า 1 ก้าว”

“ล่วงหน้า 1 ก้าว” เป็นเทคนิคการป้องกันไม่ให้ภัยคุกคามทั้ง Known และ Unknown Threats มีสิทธิ์จู่โจมระบบเครือข่ายและอุปกรณ์ของผู้ใช้ โดยอาศัยการบล็อกทุกๆ ขั้นตอนของการโจมตี เช่น บล็อกความผิดปกติของระบบเครือข่ายเพื่อป้องกันแฮ็คเกอร์เข้ามาลาดตระเวน, บล็อกการดาวน์โหลดไฟล์ที่ผิดปกติเพื่อป้องกันการลอบส่งมัลแวร์, บล็อกการโจมตีเพื่อป้องกันช่องโหว่ และบล็อก C&C Server เพื่อป้องกันการควบคุมจากแฮ็คเกอร์ และเพื่อให้มั่นใจได้ว่า สามารถบล็อกภัยคุกคามได้อย่างถูกต้อง 100% ThreatCloud ระบบ Security Intelligence ของ Check Point จึงเข้ามามีบทบาทสำคัญ

นอกจากนี้ Check Point ยังมีโซลูชันใหม่สำหรับการป้องกัน Unknown Threats เรียกว่า SandBlast ซึ่งประกอบด้วยคุณสมบัติสำคัญ 2 ประการ คือ

- Threat Emulation: สแกนไฟล์ที่ผิดปกติในระดับ CPU-Level และ OS-Level โดยไม่ต้องรัน เพื่อป้องกันเทคนิคการหลบหลีกของมัลแวร์

- Threat Extraction: ช่วยดึงมัลแวร์ออกจากไฟล์ และส่งมอบไฟล์ที่ปราศจากมัลแวร์ให้ผู้ใช้ ทำให้ไม่จำเป็นต้องสูญเสียไฟล์ที่ติดมัลแวร์ไปแล้วอีกต่อไป

การันตีความสามารถของ SandBlast โดย NSS Labs ซึ่งในรายงาน Breach Detection Systems ระบุว่า Check Point มีความสามารถในการตรวจจับภัยคุกคามสูงสุดเป็นอันดับหนึ่ง คือ 100% ในขณะที่มี TCO ต่ำที่สุดในบรรดาผู้เข้าร่วมทดสอบทั้งหมด (อ้างอิงโดยใช้ Check Point 23800 Appliance ในการทดสอบ)

Enterprise Mobility Management โดย Black Berry

Mobility คือการเชื่อมต่ออุปกรณ์พกพา เช่น สมาร์ทโฟน แท็บเล็ต และโน๊ตบุ๊ค เข้าด้วยกันกับกระบวนการทางธุรกิจขององค์กร เพื่อให้พนักงานสามารถให้อุปกรณ์เหล่านั้นในการเพิ่มสมรรถภาพในการทำงาน ไม่ว่าจะเป็นการเชื่อมต่อกับที่ทำงานจากภายนอกออฟฟิศ หรือการใช้เป็นช่องทางติดต่อสื่อสารกับลูกค้า แต่การใช้อุปกรณ์พกพานำมาซึ่งความเสี่ยงและภัยคุกคามรูปแบบใหม่ๆ ถ้าไม่มีการควบคุมการใช้งานให้ดีเพียงพอ หนึ่งในความเสี่ยงที่สำคัญคือการรั่วไหลของข้อมูลผ่านอุปกรณ์สู่ภายนอก

Good Technology บริษัทในเครือของ Black Berry นอกจากจะให้บริการระบบ Mobile Device Management (MDM) และ Mobile Application Management แล้ว ยังมีการเพิ่มฟีเจอร์อื่นๆ เพื่อให้บริการโซลูชัน Mobile Security ที่ดีที่สุด ได้แก่

- Secure Container ระบบ Sandbox ที่แยกการรันแอพพลิเคชันสำหรับทำงานและแอพพลิเคชันส่วนตัวออกจากกัน แอพพลิเคชันสำหรับทำงานจะถูกเข้ารหัส และห้ามคัดลอกข้อมูลออกจาก Container เพื่อความมั่นคงปลอดภัยสูงสุด

- Secure Ecosystem ช่วยเพิ่มความมั่นคงปลอดภัยให้แก่ Email, Documents, Applications และ IM ที่ช่วยสนับสนุนการทำงาน

- ควบคุมการเข้าถึงข้อมูลสำคัญหรือข้อมูลความลับของบริษัทบนอุปกรณ์พกพา แต่ยังคงไม่ละเมิดการใช้งานแอพพลิคเชันส่วนบุคคล

- รองรับการติดตั้งบนทุกอุปกรณ์ และมอบประสบการณ์การใช้อุปกรณ์พกพาอันแสนยอดเยี่ยมให้แก่ผู้ใช้

ยกระดับความมั่นคงปลอดภัยด้วยการวิเคราะห์เชิงลึกจาก Splunk

Log Management และ SIEM เป็นเครื่องมือสำคัญที่ใช้ในการจัดเก็บและบริหารจัดการ Log ของระบบคอมพิวเตอร์ แต่ด้วยการมาถึงของยุค Internet of Things และ Big Data ส่งผลให้ข้อมูลที่จัดเก็บมีปริมาณเพิ่มมากขึ้นอย่างมหาศาล การวิเคราะห์โดยอาศัยแรงคนเริ่มทำได้อาก เครื่องมือในการทำ Data Analytics จึงกลายเป็นเรื่องสำคัญ ยิ่งไปกว่านั้น การทำให้ทุกอย่างสามารถทำงานได้โดยอัตโนมัติ (Automation) ย่อมช่วยลดภาระของผู้ดูแลระบบลงได้เป็นอย่างดี

Splunk นอกจากจะเป็นแพลตฟอร์มสำหรับทำ Data Analytics โดยเฉพาะแล้ว ยังช่วยสนับสนุนความมั่นคงปลอดภัยอีกด้วย หนึ่งในฟีเจอร์สำคัญคือ User Behavior Analytics (UBA) ช่วยให้ผู้ดูแลระบบสามารถใช้ Splunk ทำ Machine Learning เพื่อวิเคราะห์ข้อมูลพฤติกรรมของผู้ใช้งานสำหรับตรวจจับภัยคุกคามแบบ Unknown Threats และ Zero-day Exploits ได้โดยอัตโนมัติ นอกจากนี้ยังสามารถนำข้อมูลจากแหล่งต่างๆ มาวางลำดับในรูปของ Timeline เพื่อดูเหตุการณ์และพฤติกรรมของผู้ใช้ทั้งหมดที่เกิดขึ้นได้ ช่วยให้สามารถวิเคราะห์สิ่งต่างๆ ได้ง่ายและแม่นยำมากยิ่งขึ้น

ระบบเครือข่ายของคุณพร้อมนำ IoT เข้ามาใช้แล้วหรือยัง จาก Extreme Networks

การนำอุปกรณ์ IoT เข้ามาใช้ส่งผลกระทบต่อระบบ Infrastructure ด้วยเช่นกัน เนื่องจากอุปกรณ์ IoT เชื่อมต่อระบบผ่านเครือข่ายไร้สาย ถ้าระบบไม่มีประสิทธิภาพที่ดีเพียงพอ อาจเกิดปัญหาในการเชื่อมต่อหรือปัญหาคอขวดเนื่องจากการรับส่งข้อมูลปริมาณมากได้ นอกจากนี้ IoT ยังมีความสามารถในการประมวลผลที่ต่ำ ทำให้ไม่สามารถปฏิบัติตามมาตรฐานด้านความมั่นคงปลอดภัย เช่น การเข้ารหัสข้อมูลได้ดีเพียงพอ ส่งผลให้ IoT กลายเป็นจุดอ่อนสำคัญที่เสี่ยงต่อการถูกโจมตี

Extreme Networks ผู้ให้บริการโซลูชันเครือข่ายแบบครบวงจรได้นำเสนอวิธีสนับสนุนการมำงานของอุปกรณ์ IoT โดยใช้คุณสมบัติเด่น 5 ประการ คือ

- Multigig ExtremeSwitching: รองรับมาตรฐาน 802.11ac Wave 2 และการเชื่อมต่อระดับ 10/40 GbE

- Extreme Control Center: บริหารจัดการแบบรวมศูนย์ และให้บริการ API ที่ช่วยให้สามารทำงานร่วมกับอุปกรณ์ยี่ห้ออื่นๆ ได้ง่าย

- Extreme Identity and Access: ให้บริการ AAA พร้อมกำหนดนโยบายเพื่อควบคุมผู้ใช้และอุปกรณ์ในระบบเครือข่ายได้

- Extreme Application Analytics: สามารถมองเห็นและควบคุมการใช้ระบบเครือข่ายได้ถึงระดับแอพพลิเคชัน รวมถึงสามารถวิเคราะห์พฤติกรรมการใช้แอพพลิเคชันเหล่านั้นได้

- Extreme Security: สามารถทำงานร่วมกับระบบความมั่นคงปลอดภัยได้อย่างไร้รอยต่อ เช่น Extreme SIEM/IPS

รวมขุมพลังการเฝ้าระวังไว้ในหน้าเดียว กับโซลูชันจาก SolarWinds

โซลูชันสำหรับติดตามและเฝ้าระวังระบบคอมพิวเตอร์มีให้เลือกใช้มากมาย ฝ่าย IT แต่ละทีมมักจะมีเครื่องมือที่ใช้แตกต่างกันไป เช่น เครื่องมือสำหรับเฝ้าระวังระบบเครือข่าย เซิฟเวอร์ แอพพลิเคชัน เป็นต้น เมื่อมีปัญหาเกิดขึ้น แต่ละทีมก็ต้องมานั่งรวมตัวช่วยกันตรวจสอบว่าสาเหตุของปัญหาที่แท้จริงมาจากไหน เกิดจากสาเหตุอะไร ยิ่งในปัจจุบันนี้ที่ข้อมูลในระบบมีปริมาณมหาศาล การวิเคราะห์ปัญหาจึงเป็นเรื่องที่ทำได้ยาก

SolarWinds เป็นหนึ่งในเครื่องมือสำหรับใช้เฝ้าระวังระบบทั้งหมด ถูกออกแบบมาเพื่อแก้ไขปัญหาดังกล่าวโดยเฉพาะ คือ สามารถเฝ้าระวังทุกอย่างได้ผ่านหน้าจอเพียงหน้าจอเดียว รวมไปถึงสามารถค้นลงไปดูข้อมูลเหตุการณ์ที่เกิดขึ้นในรายละเอียดเชิงลึกได้ ช่วยให้ฝ่าย IT สามารถระบุปัญหาที่เกิดขึ้นได้อย่างง่ายดาย ลดเวลาในการหาต้นตอของปัญหา และภาระค่าใช้จ่ายได้เป็นอย่างดี เรียกคุณสมบัติที่สำคัญนี้ว่า Application Stack Management (AppStack) ผู้ที่สนใจสามารถทดลองใช้ได้ฟรีเป็นระยะเวลา 30 วัน

ตรวจจับและป้องกันภัยคุกคามโดย Tenable Network Security

ช่องโหว่ถือว่าเป็นจุดอ่อนสำคัญของแอพพลิเคชันและการตั้งค่าอุปกรณ์ต่างๆ ถ้าแฮ็คเกอร์ค้นพบช่องโหว่ ก็จะสามารถโจมตีเพื่อทำอันตรายแอพพลิเคชันหรืออุปกรณ์ภายในองค์กรได้ทันที ไม่ว่าจะเป็นการขโมยข้อมูลความลับบริษัท หรือลอบส่งมัลแวร์เข้ามาทำงานตามที่ตนต้องการ เหล่านี้ก่อให้เกิดผลกระทบต่อทรัพย์สินและชื่อเสียงขององค์กร ทำอย่างไรจึงจะสามารถค้นหาช่องโหว่ของแอพพลิเคชันและอุปกรณ์ต่างๆ ได้อย่างแม่นยำ และครบถ้วน

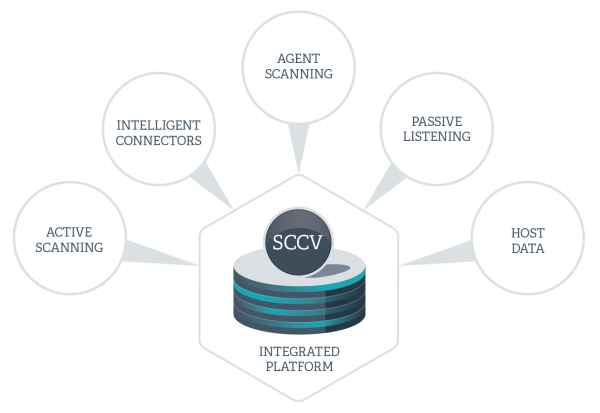

Tenable Network Security เป็นผู้ให้บริการโซลูชันด้านบริหารจัดการช่องโหว่ (Vulnerability Management) ชั้นนำ เจ้าของ Nessus เครื่องมือสำหรับสแกนช่องโหว่ที่ได้รับการยอมรับจากผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยทั่วโลก Tenable นำเสนอโซลูชันที่เรียกว่า Security Center Continuous View (SCCV) สำหรับเฝ้าระวังและตรวจจับช่องโหว่บนระบบแอพพลิเคชัน ประกอบด้วย 5 องค์ประกอบหลัก คือ

- Active Scanning: ตรวจสอบทรัพย์สิน IT และประเมินหาช่องโหว่ รวมไปถึงความเสี่ยงที่ส่งผลกระทบต่อองค์กร

- Intelligent Connectors: ทำงานร่วมกับ 3rd Party เพื่อยกระดับความมั่นคงปลอดภัยให้สูงขึ้น

- Agent Scanning: ตรวจสอบหาช่องโหว่ในกรณีที่ Active Scanning ทำได้ยาก

- Passive Listening: เฝ้าระวังทราฟฟิคบนระบบเครือข่ายแบบเรียลไทม์

- Host Data: เฝ้าระวังพฤติกรรมการใช้งานของโฮสต์ เช่น ใครกำลังเข้าถึงโฮสต์นั้นอยู่ และกำลังทำอะไรอยู่บ้าง

เร่งความเร็ว เพิ่มความยืดหยุ่นด้วย Software-defined WAN ของ Silver Peak

Silver Peak เป็นหนึ่งในผู้ให้บริการโซลูชัน WAN Optimization อันดับต้นๆ ของโลก เช่นเดียวกับโซลูชันอื่นๆ การมาถึงของเทคโนโลยีใหม่ๆ เช่น ระบบ Cloud และลิงค์อินเทอร์เน็ตความเร็วสูง ส่งผลให้รูปแบบการเชื่อมต่อในปัจจุบันเปลี่ยนแปลงไป จากเดิมที่ใช้ MPLS ในการเชื่อมต่อแต่ละสำนักงานสาขาเข้าด้วยกัน ปัจจุบันก็สามารถใช้ลิงค์อินเทอร์เน็ตแทนได้แล้ว ซึ่งช่วยลดภาระค่าใช้จ่ายลงได้สูงสุดถึง 90% ในขณะที่ยังคงซึ่งประสิทธิภาพในการดำเนินงานเชิงธุรกิจไม่ต่างไปจากเดิม

Open Network User Group (ONUG) ได้นิยามโซลูชัน WAN Optimization ที่พัฒนาปรับปรุงใหม่ โดยเพิ่มความยืดหยุ่น ความสามารถในมองเห็นทราฟฟิคได้ถึงระดับแอพพลิเคชัน เพิ่มประสิทธิภาพ และมีความมั่นคงปลอดภัยสูง เพื่อตอบโจทย์การเชื่อมต่อกับระบบ Cloud และการนำมาใช้เป็นโซลูชันทางเลือกสำหรับ MPLS เรียกว่า Software-defined WAN (SD-WAN) โดยมีคุณสมบัติเด่น คือ

- ตั้งค่าเริ่มใช้งานแบบ Zero-Touch Provisioning

- รองรับ Multi-path Control หรือ Link Load Balancing

- รองรับการทำ QoS และ Application Optimization

- สามารถมองเห็นและควบคุมทราฟฟิคได้ถึงระบบแอพพลิเคชัน

- มีระบบความมั่นคงปลอดภัยที่น่าเชื่อถือ

- บริหารจัดการแบบรวมศูนย์

สรุปงานเสวนากลุ่มย่อย “ความมั่นคงปลอดภัยในยุค Internet of Things”

Internet of Things (IoT) ก่อให้เกิดประโยชน์และเปิดโอกาสทางธุรกิจมากมาย แต่อุปกรณ์ IoT ยังถือว่ามีจุดอ่อนสำคัญ นั่นคือ มีขนาดเล็ก ภูมิคุ้มกันต่ำ ทั้งยังไม่มีมาตรฐานด้านความมั่นคงปลอดภัยที่แน่นอน เหล่านี้ทำให้การนำอุปกรณ์ IoT มาใช้งานในระบบอาจเกิดความเสี่ยง แฮ็คเกอร์สามารถโจมตีอุปกรณ์ IoT และใช้เป็นช่องทางในการเข้าถึงระบบขององค์กรได้ง่าย คำถามคือ องค์กรสามารถควบคุม IoT ได้อย่างไร

ณ ปัจจุบันนี้ สมาคม IoT พยายามร่วมมือกับ Vendors หลายเจ้าเพื่อออกแบบอุปกรณ์ IoT ให้มีความมั่นคงปลอดภัยตั้งแต่กระบวนการออกแบบ เนื่องจากเป็นการแก้ปัญหาที่ต้นเหตุ สำหรับองค์กรที่ต้องการนำ IoT มาใช้เพื่อเพิ่มโอกาสทางธุรกิจจำเป็นต้องยอมรับความเสี่ยงในการใช้งาน เพราะขณะนี้ยังไม่มี Best Practices, Framework หรือมาตรฐานที่นำมาใช้ควบคุมอุปกรณ์ IoT โดยเฉพาะ

คำแนะนำสำหรับการนำ IoT มาใช้ในระบบขององค์กร คือ ควรมีการเข้ารหัสข้อมูลที่ส่งผ่านไปมาระหว่างอุปกรณ์ IoT และอุปกรณ์อื่นๆ เพื่อป้องกันไม่ให้ข้อมูลสำคัญถูกขโมยออกไป รวมทั้งเป็นการปกป้อง Privacy อีกด้วย นอกจากนี้ควรจัดทำการประเมินความเสี่ยงของการใช้อุปกรณ์ IoT เพื่อให้ทีมความมั่นคงปลอดภัยสามารถวางแผนรับมือกับภัยคุกคามที่เกิดขึ้นได้อย่างมีประสิทธิภาพ

ปิดท้ายด้วยรูปของทีมงาน Westcon Solutions และ Partners ครับ

เกี่ยวกับ Westcon Solutions

Westcon Solutions เป็นตัวแทนจำหน่ายผลิตภัณฑ์ทางด้าน Network Infrastructure, Security และ Video Conferencing ครอบคลุม 9 ประเทศ 14 เมืองภายในเขตภูมิภาคเอเชียแปซิฟิค Westcon นำเสนอโซลูชันชั้นแนวหน้าและบริการระดับพรีเมี่ยมเพื่อตอบสนองความต้องการของลูกค้าตั้งแต่ธุรกิจระดับ SME จนไปถึงองค์กรขนาดใหญ่ ในไทยเองก็มีทีมงานผู้เชี่ยวชาญซึ่งเป็นคนไทยพร้อมให้คำปรึกษาและบริการเพื่อให้มั่นใจได้ว่า ธุรกิจสามารถเติบโตได้อย่างยั่งยืน

Westcon Solutions Thailand

โทร: +66 2 938 9477-9

อีเมล: wsthproducts@westcon.com

เว็บไซต์ของ: http://westconsolutions.com/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย