จากสถานะการณ์ COVID-19 นี้ทำให้ หลายองค์กรให้ความสำคัญทางด้านไอทีมากยิ่งขึ้น และใช้เครื่องมือด้านไอทีในการทำงานเพิ่มขึ้นเป็นอย่างมาก ข้อนี้เองภัยคุกคามเกี่ยวกับการรักษาความปลอดภัย หรือการตรวจสอบพฤติกรรมการเข้าใช้งานหรือละเมิดข้อมูลจากภายในองค์กรเอง ก็เป็นเรื่องที่ฝ่ายไอทีจะให้ความสำคัญมากยิ่งขึ้น

โดยองค์กรส่วนใหญ่มีการใช้งาน MS Active Directory เป็นศูนย์กลางในการบริการการยืนยันตัวตน หรือกำหนดสิทธิ์ด้านไอที (Authentication & Authorization) นั่นคือใครที่จะเข้าถึงทรัพยากรในองค์กร เช่น เข้าถึงคอมพิวเตอร์ ไฟล์แชร์ หรือแอพพลิเคชั่น จะต้องยืนยันตัวตนกับ Active Directory ตามนโยบาย และสิทธิ์ในการเข้าถึงเสียก่อน และนั่นจึงทำให้มักตกเป็นเป้าของการโจมตีทั้งจากภายใน และภายนอกองค์กร กลายเป็นปัญหาที่ธุรกิจในทุกระดับทั่วโลกต่างต้องเผชิญ

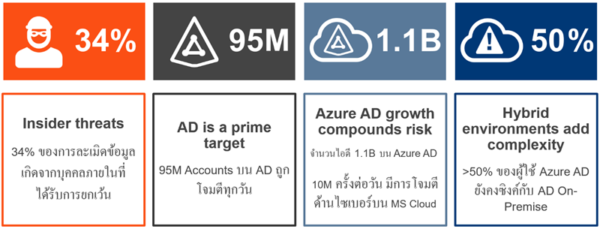

พฤติกรรมในการเข้าถึงทรัพยากรโดยการพยายามโจมตีบนระบบ Active Directory นั้น จากการสำรวจของหลายสำนัก พบว่า

*แหล่งที่มา

https://enterprise.verizon.com/resources/reports/dbir

https://www.zdnet.com/article/active-directory-czar-rallies-industry-for-better-security-identity

- 34% ของการเข้าถึงข้อมูลเกิดจากบุคคลภายในองค์กรเอง

- 95ล้าน Accounts บน Active Directory เป็นเป้าในการโจมตีทุกวัน

- มี 1.1 พันล้าน ID บน Azure AD และมีความพยายามโจมตีถึง 10 ล้านครั้งในแต่ละวัน

- มากกว่า 50% ของผู้ใช้ Azure AD ยังคงซิงค์กับ Active Directory ภายในองค์กร (On-Premise)

ตัวเลขเหล่านี้บ่งบอกเราว่ามีการเสี่ยงใน Active Directory มากเพียงใด ดังนั้นการเฝ้าดูพฤติกรรมในการเข้าถึง Active Directory รวมถึงทรัพยากรอื่นๆ เช่น Exchange/M365 , SharePoint, ข้อมูลการ logon และ File Share จะช่วยให้เราเฝ้าระวังการโจมตีระบบ และข้อมูลขององค์กรได้อีกทาง รวมถึงการส่งข้อมูลเหล่านี้ให้กับทางฝ่ายตรวจสอบ (Audit) เช่นกัน

ข้อจำกัดของ Native tools(Audit logs)

ปกติแล้ว Microsoft มีข้อมูลพฤติกรรมการใช้งานอยู่ใน Audit logs ของแต่ละเครื่อง นั่นคือเราต้องไปค้นหาพฤติกรรมใน audit logs แต่ละเครื่องเอง หรือซึ่งเป็นการยากที่จะเข้าใจความหมายของเหตุการณ์ หรือพฤติกรรมนั้นๆ และจะค้นหาเพื่อหาความสัมพันธ์ก็เป็นเรื่องไม่ง่าย อีกทั้งไม่มีการลดความซ้ำซ้อนของเหตุการณ์ (Normalization) หรือเหตุการณ์บางอย่างก็ไม่ได้ถูกบันทึกอยู่ใน Audit logs ด้วย

ดังนั้นการจะค้นหาพฤติกรรม หรือเหตุการณ์ด้วย Native tools นั้นเป็นเรื่องที่ยุ่งยาก ซับซ้อน เป็นอย่างมาก และไม่สามารถกำหนดการแจ้งเตือนเมื่อมีเหตุการณ์ที่มีความเสี่ยง อีกทั้งไม่มีรายงานที่แสดงข้อมูลเหตุการณ์ หรือพฤติกรรมในการเข้าถึงให้ ผู้ดูแลจึงต้องนำข้อมูลดิบนั้นมาทำรายงาน และกรองข้อมูลด้วยตัวเอง เพื่อส่งให้ทาง Audit นำไปวิเคราะห์ตรวจสอบอีกครั้ง และการเรียกดูย้อนหลังเพื่อตรวจสอบยิ่งกระทำได้ยาก

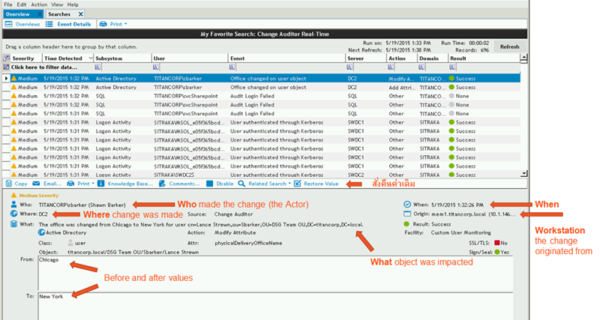

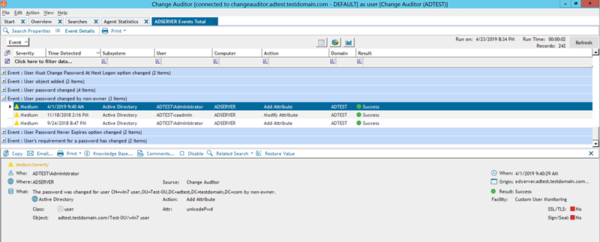

โซลูชั่น Quest Change Auditor ช่วยให้เราตรวจสอบเหตุการณ์หรือพฤติกรรมนี้โดย

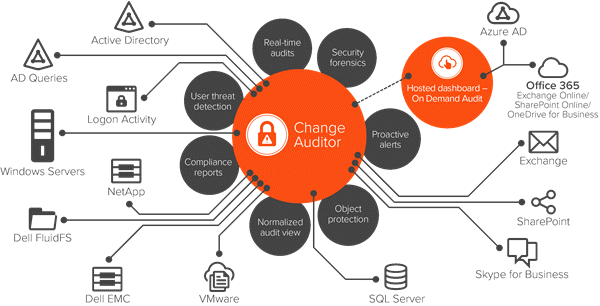

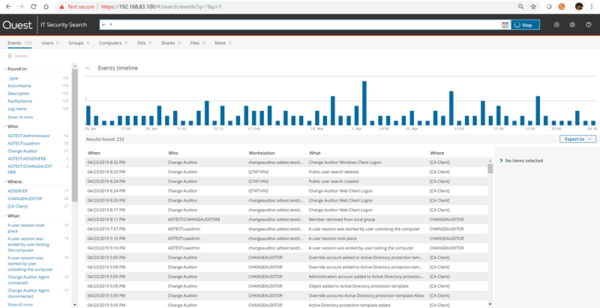

Change Auditor เป็น Software ของแบรนด์ Quest ที่หลายๆองค์กรชั้นนำในโลกนี้ใช้งาน โดยทำหน้าที่เฝ้าดูหรือตรวจสอบเหตุการณ์หรือพฤติกรรมของ Microsoft Solution เช่น Active Directory, Azure AD, Exchange/M365, SQL, SharePoint, FileShare แบบ Real-time เพื่อนำมาวิเคราะห์และติดตามเหตุการณ์ที่เกิดขึ้น, ป้องกันการแก้ไข, และแจ้งเตือน

ตอบโจทย์การเฝ้าดูเหตุการณ์หรือพฤติกรรมการเข้าถึงต่างๆ เช่น

- การเข้ามาแก้ไขค่าคอนฟิคหรือนโยบาย (GPO) บนระบบ Active Directory

- การเข้ามาเพิ่ม/ลบ ข้อมูลของสมาชิกผู้ใช้งาน

- การเข้ามาแก้ไขสิทธิ์ในการเข้าถึงต่างๆ

- ตรวจสอบการเข้าถึงข้อมูลระบบ File Share เช่น เปิดดู, แก้ไขข้อมูล, แก้ไขสิทธิ์, หรือลบไฟล์ เป็นต้น

- กิจกรรมการเข้าสู่ระบบ Windows หรือเก็บประวัติการเข้าสู่ระบบ (Logon Activiry)

- ป้องกันการแก้ไขค่าบางอย่างที่สำคัญใน Active Directory ถึงแม้จะผู้แก้ไขมีสิทธิ์แก้ไขก็ตาม

- รองรับ Hybrid Active Directory

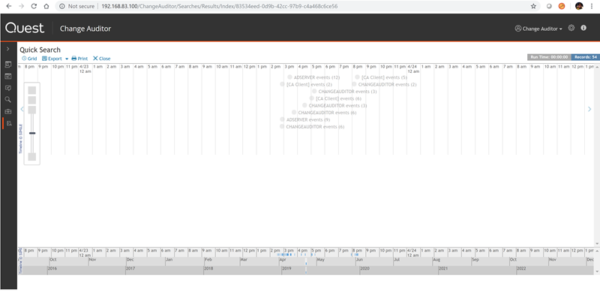

- ค้นหาเหตุการณ์หรือพฤติกรรมที่ต้องการได้ หรือค้นหาแบบ Timeline ตามช่วงเวลาที่ต้องการได้โดยง่าย

- มีรายงานที่สอดคล้องกับข้อกำหนด เช่น SOX , PCI , HIPPA เป็นต้น

จะเห็นได้ชัดว่าโซลูชั่น Quest Change Auditor นั้นช่วยให้ทีมผู้ดูแลด้านรักษาความปลอดภัยนั้นตรวจสอบวิเคราะห์พฤติกรรมหรือเหตุการณ์ต่างๆที่เกิดขึ้นในระบบไอทีที่สำคัญ ได้โดยง่ายและแจ้งเตือนได้อย่างรวดเร็วมีประสิทธิ์ภาพได้ เพื่อช่วยให้เรารับรู้ถึงภัยคุกคามต่างๆที่เข้ามาโจมตีและรับมือต่อภัยคุกคามเหล่านี้ได้ทันท่วงที

ติดต่อทีมงาน Quest เพื่อขอรายละเอียดเพิ่มเติมเกี่ยวกับ Change Auditor ได้

สำหรับผู้ที่สนใจโซลูชันใดๆ ของ Change Auditor สามารถติดต่อทีมงาน Quest ในประเทศไทยได้โดยตรง เพื่อขอข้อมูลเพิ่มเติมเกี่ยวกับรุ่นต่างๆ หรือราคาได้ที่ ตัวแทนจำหน่ายในประเทศไทย

• บริษัท วีเอสที อีซีเอส (ประเทศไทย) จำกัด ติดต่อคุณสิทธิกร บุญทัน โทร 0-2032-9999 ต่อ 1353 หรือ 09-0545-4559, E-Mail : Sitthikorn@vstecs.co.th

• บริษัท เก็ต ออน เทคโนโลยี จำกัด ติดต่อคุณนิตเนต เจริญสุข โทร 0-2911-1999 ต่อ 0 หรือ 215 หรือ 08-1591-1771, E-Mail : nitnate@got.co.th

ผู้ที่สนใจโซลูชันของ KACE สามารถศึกษาข้อมูลเพิ่มเติมได้ที่ https://www.quest.com/change-auditor/ หรือเยี่ยมชมเว็บไซต์ของ Quest ได้ที่ https://www.quest.com/

เกี่ยวกับ Quest

Quest ก่อตั้งขึ้นเมื่อปี 1987 ในฐานะของผู้พัฒนาโซลูชันทางด้าน Software ที่ช่วยให้ระบบ IT ของธุรกิจองค์กรก้าวทันต่อความเปลี่ยนแปลงที่เกิดขึ้นอย่างรวดเร็ว ช่วยให้การดูแลรักษาระบบ IT นั้นใช้เวลาน้อยลง และทำให้ธุรกิจสามารถมุ่งเน้นไปที่การเติบโตได้อย่างเต็มที่ โดยปัจจุบันนี้ Quest มีลูกค้าธุรกิจองค์กรกว่า 130,000 รายในมากกว่า 100 ประเทศทั่วโลก และมีบริษัท 95% ใน Fortune 500 และ 90% ใน Global 1000 เลือกใช้ผลิตภัณฑ์ของ Quest https://www.quest.com

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย