DDoS Attack อาจเรียกได้ว่าเป็นเทคนิคการโจมตีแบบ Brute Force ระดับสูงที่อาศัย Botnet หรือเครือข่ายของอุปกรณ์คอมพิวเตอร์ที่ติดมัลแวร์กลายเป็น Zombie และถูกควบคุมตามคำสั่งของแฮ็คเกอร์ โดยปกติแล้วจำนวน Botnet อาจมีได้ถึงหลักหมื่นหรือแสนเครื่องเลยทีเดียว ซึ่งการถล่มเว็บไซต์ถือว่าเป็นเป้าหมายหลักของการโจมตี DDoS Attack

Botnet แฝงเข้ามาในอุปกรณ์ได้อย่างไร

ส่วนใหญ่แล้ว อุปกรณ์คอมพิวเตอร์ขนาดเล็ก เช่น Router, Access Point ตามบ้าน หรือ Internet of Things มักมีความปลอดภัยต่ำ และไม่ค่อยมีการอัพเดทแพทช์เพื่ออุดช่องโหว่ ส่งผลให้แฮ็คเกอร์อาจโจมตีช่องโหว่เหล่านั้นเพื่อแฝงมัลแวร์ลงไปในอุปกรณ์เพื่อใช้ควบคุมภายหลังได้ หรืออาจเกิดจากการที่ผู้ใช้รู้เท่าไม่ถึงการณ์ เข้าถึงเว็บไซต์อันตรายหรือเผลอกดลิงค์โฆษณาที่มีมัลแวร์แอบแฝงอยู่ เหล่านี้ก็นับว่าเป็นช่องทางสำคัญในการแพร่กระจายตัวของ Botnet

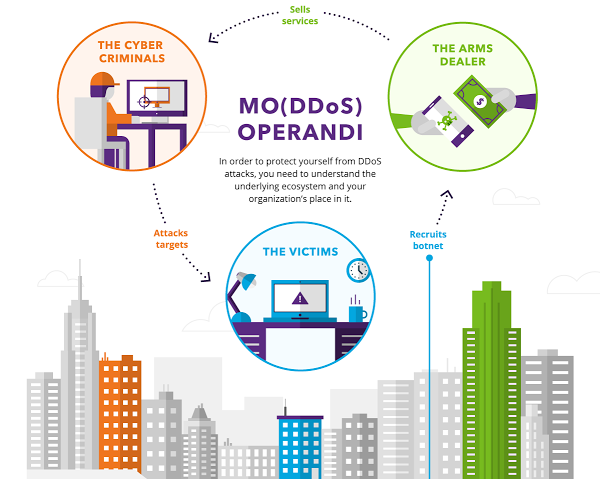

วงจรการโจมตีแบบ DDoS Attack

เพื่อให้สามารถรับมีอกับการโจมตีแบบ DDoS Attack ได้อย่างมีประสิทธิภาพ เราจำเป็นต้องทำความเข้าใจวงจรการโจมตีของมันซะกัน โดยหลักๆแล้ว การโจมตีแบบ DDoS Attack ประกอบด้วยผู้ที่เกี่ยวข้อง 3 ฝ่าย คือ

1. เป้าหมายของการโจมตี (The Victims)

การโจมตีแบบ DDoS Attack ขนาดใหญ่นั้นเป็นที่พบเห็นได้บ่อยครั้งในปัจจุบัน แต่ไม่ใช่เพียงเว็บไซต์ขนาดใหญ่หรือมีชื่อเสียงเพียงอย่างเดียวที่ตกเป็นเหยื่อของการโจมตี ทุกเว็บไซต์บนโลกนี้อาจตกเป็นเป้าหมายได้ทั้งสิ้น ไม่ว่าจะเป็นเว็บไซต์บริษัท เว็บที่เคลื่อนไหวเกี่ยวกับการเมือง เว็บธุรกิจออนไลน์ หรือแม้แต่เว็บไซต์ส่วนบุคคล

2. ผู้ให้บริการ DDoS Attack (The Arms Dealers)

ผู้ให้บริการ DDoS Attack เป็นผู้สร้างมัลแวร์ไปฝังไว้ในอุปกรณ์คอมพิวเตอร์ต่างๆ สำหรับใช้เป็น Botnet เพื่อโจมตีเป้าหมายที่ต้องการ Botnet เหล่านี้จะรับคำสั่งและถูกควบคุมผ่าน Command-and-control Server (C&C Server) หลังจากที่มีจำนวน Botnet มากเพียงพอต่อการโจมตีแล้ว ผู้ให้บริการ DDoS Attack จะทำการประกาศขายบริการโดยปลอมตัวเป็นผู้ให้บริการ Stresser/Booter (บริการทดสอบ DDoS Attack)

3. อาชญากรบนโลกไซเบอร์ (The Cyber Criminals)

บุคคลที่ใช้บริการ DDoS Attack สำหรับโจมตีเป้าหมายมีหลายประเภทและหลากหลายวัตถุประสงค์ ที่พบเห็นกันได้บ่อยมีดังนี้

- แฮ็คเกอร์ที่เคลื่อนไหวเกี่ยวกับการเมือง เช่น โจมตีฝ่ายการเมืองขั้วตรงข้ามกับตนเอง หรือหน่วยงานที่สนับสนุนการเมืองขั้วนั้นๆ ยกตัวอย่างเช่น Anonymous โจมตี ISIS หรือเว็บไซต์ของรัฐบาลไทย เป็นต้น

- บริษัทคู่แข่งที่ต้องการดิสเครดิตบริษัทอื่นๆ

- พวกที่ใช้บริการ DDoS Attack เพื่อข่มขู่หรือกรรโชกทรัพย์

- พวกคึกคะนองที่ต้องการก่อกวนผู้อื่น

จากสถิติของ Incapsular ผู้ให้บริการโซลูชันป้องกัน DDoS Attack ระบุว่า 70% ของผู้ตกเป็นเหยื่อของ DDoS Attack นั้นมักถูกโจมตีมากกว่า 1 ครั้ง ดังนั้นแล้ว การจ่ายเงินค่าไถ่เพื่อให้หยุดโจมตีไม่ใช่ทางออกที่ควรทำ เพราะไม่มีอะไรการันตีได้ว่าจะไม่ถูกโจมตีซ้ำอีกครั้ง ที่น่าตกใจกว่านั้นคือ 35% ของการโจมตี DDoS Attack เกิดจากคนในด้วยกันเอง เช่น พนักกงาน, Contractor, Out Source หรือ Business Partner

ป้องกัน DDoS Attack ได้อย่างไร

DDoS Attack เป็นภัยคุกคามที่รับมือได้ยาก และจำเป็นต้องลงทุนสูงเพื่อให้ได้ประสิทธิภาพที่เพียงพอต่อการป้องกันการโจมตีขนาดใหญ่ วิธีการรับนั้นสามารถใช้ได้หลายวิธี

- เพิ่ม Bandwidth และ Resource เช่น เพิ่มขนาดลิงค์อินเทอร์เน็ต เพิ่มประสิทธิภาพหรือจำนวนเซิฟเวอร์ เรียกได้ว่าเป็นวิธีตาต่อตา ฟันต่อฟัน แต่ข้อเสียคือ จำเป็นต้องใช้เงินลงทุนสูง

- ใช้ Proxy เช่น Load Balancer ในการกระจายภาระงานไปยังแต่ละเซิฟเวอร์ได้อย่างเหมาะสม รวมถึงฟิลเตอร์เฉพาะทราฟฟิคที่ไม่ใช่ DDoS Attack อย่างไรก็ตาม Proxy เองก็ต้องมีประสิทธิภาพเพียงพอที่จะรับมือกับการโจมตีของ DDoS Attack ได้

- ใช้อุปกรณ์รักษาความปลอดภัย เช่น Firewall หรือ IPS อุปกรณ์เหล่านี้มักมีฟีเจอร์สำหรับป้องกัน DDos Attack ได้ในระดับหนึ่ง

- แจ้งไปยัง ISP เพื่อให้ช่วยแก้ปัญหาให้ แต่บางครั้งอาจต้องเสียค่าใช้จ่ายเพิ่มเติม หรือ ISP อาจจะบล็อกทราฟฟิคทั้งหมดแทนก็ได้

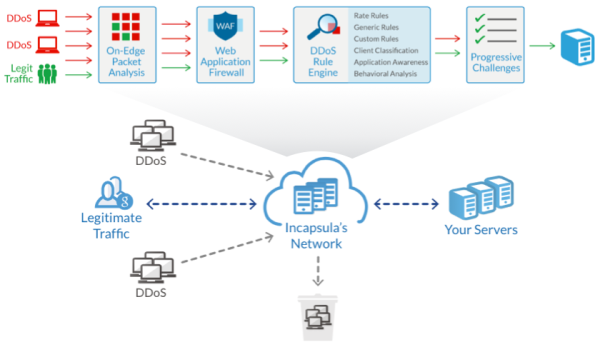

- ใช้โซลูชัน DDoS Mitigation โดยเฉพาะ เช่น Incapsula, Arbor Networks, CloudFlare, Akamai เป็นต้น

ที่มา: http://www.informationsecuritybuzz.com/articles/the-anatomy-of-a-ddos-attack/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย