บทความนี้เราจะมาทำความรู้จักกับ Business Email Compromise (BEC) หรือก็คือการหลอกให้โอนเงินผ่านทางอีเมล ซึ่งเป็นรูปแบบหนึ่งของ Social Engineering ที่เริ่มพบเห็นบ่อยขึ้นเรื่อยๆ ซึ่งทาง Trend Micro ผู้ใช้บริการโซลูชันด้านความมั่นคงปลอดภัยแบบครบวงจรได้แบ่ง BEC ออกเป็น 5 รูปแบบด้วยกัน ดังนี้

Business Email Compromise เรียกได้ว่าเป็นศัพท์เทคนิคที่ค่อนข้างใหม่ เริ่มใช้โดย FBI เมื่อต้นปี 2016 ที่ผ่านมา โดย FBI ให้นิยามว่า เป็นการต้มตุ๋นทางอีเมลอันแยบยล ซึ่งมีเป้าหมายที่ธุรกิจที่มีการติดต่อกับพาร์ทเนอร์ต่างประเทศ และมีการโอนเงินหากันผ่านทาง Wire Transfer บ่อยครั้ง โดยปกติแล้ว BEC จะเริ่มต้นโดยการแฮ็คหรือปลอมแปลงอีเมลของผู้บริหารระดับสูง จากนั้นก็ใช้อีเมลดังกล่าวส่งไปยังพนักงานทั่วไปที่ไม่รู้อิโหน่อิเหน่ แล้วหลอกให้ทำการโอนเงินไปยังบัญชีของแฮ็คเกอร์ที่อยู่ต่างประเทศ

Trend Micro ทำการแบ่ง BEC ออกเป็น 5 รูปแบบที่พบบ่อย ได้แก่

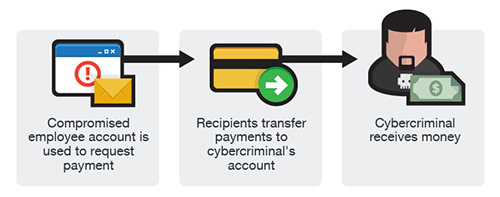

1. แผนปลอมใบแจ้งหนี้

แผนปลอมใบแจ้งหนี้มีชื่อเรียกภาษอังกฤษหลายแบบ เช่น “The Bogus Invoice Scheme”, “Supplier Swindle” หรือ “Invoice Modification Scheme” เป็นต้น การหลอกลวงรูปแบบนี้มักพบบ่อยในบริษัทที่ต้องติดต่อกับซัพพลายเออร์ต่างประเทศ แฮ็คเกอร์จะติดต่อกับลูกค้าผ่านทางโทรศัพท์ แฟ็กซ์ หรือีเมล เพื่อขอเปลี่ยนที่อยู่ในการชำระเงินบนใบแจ้งหนี้ หรือเปลี่ยนไปให้โอนเงินไปอีกหมายเลขบัญชีหนึ่งแทน ซึ่งเป็นบัญชีของแฮ็คเกอร์

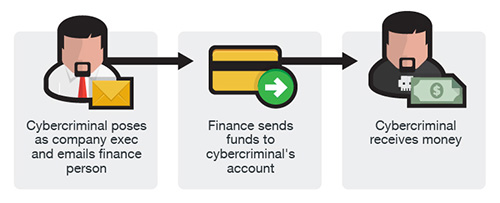

2. CEO Fraud

แฮ็คเกอร์ทำการปลอมอีเมลของผู้บริหารระดับสูงในองค์กร จากนั้นทำทีเป็นส่งอีเมลไปหาพนักงานในองค์กรเพื่อขอให้ทำการโอนเงินผ่าน Wired Transfer ไปยังบัญชีของแฮ็คเกอร์ ในบางกรณี แฮ็คเกอร์อาจส่งอีเมลไปยังฝ่ายการเงินโดยตรงเพื่อร้องขอการโอนเงินแบบ “ฉุกเฉิน” พร้อมแนบขั้นตอนการโอนเงินไปยังธนาคารอย่างรวดเร็วให้ การหลอกลวงรูปแบบนี้มีชื่อเรียกหลายแบบ คือ “CEO Fraud”, “Business Executive Scam”, “Masquerading” และ “Financial Industry Wire Fraud”

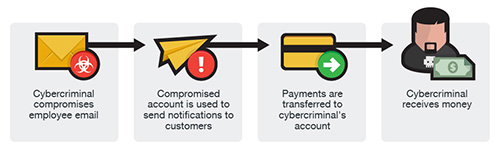

3. แฮ็คบัญชีผู้ใช้

แฮ็คเกอร์ทำการแฮ็คบัญชีอีเมลของพนักงานในองค์กร (ไม่ใช่ปลอมอีเมล) จากนั้นทำการส่งใบแจ้งหนี้ไปยังลิสต์ Vendor ทั้งหมดที่อยู่ในรายชื่อผู้ติดต่อ เพื่อหลอกให้ชำระเงินมายังบัญชีของแฮ็คเกอร์

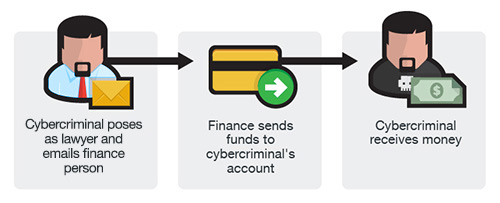

4. ปลอมตัวเป็นที่ปรึกษาด้านกฏหมาย

แฮ็คเกอร์ทำการติดต่อไปยังพนักงานหรือผู้บริหารขององค์กร โดยปลอมตัวเองเป็นทนายความหรือที่ปรึกษาด้านกฏหมาย เพื่อหลอกว่าจะช่วยเคลียร์ปัญหาทางด้านต่างๆ เช่น ทรัพย์สินทางปัญญา หรือความลับขององค์กร ให้ ซึ่งการติดต่อนี้จะกระทำผ่านโทรศัพท์หรืออีเมล พร้อมกดดันให้เหยื่อตอบรับข้อเสนออย่างรวดเร็ว และโอนเงินค่าที่ปรึกษามาให้ BEC รูปแบบนี้มักเกิดขึ้นในช่วงจบวันหรือจบสัปดาห์ที่พนักงานเตรียมไปพักผ่อน เนื่องจากทำให้เกิดความตื่นตูมและหลอกล่อได้ง่าย

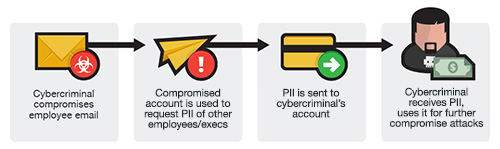

5. จารกรรมข้อมูล

แฮ็คเกอร์ทำการแฮ็คเข้าบัญชีอีเมลของพนักงานในองค์กร (ส่วนใหญ่จะเป็น HR) แล้วส่งอีเมลไปยังพนักงานอื่นหรือผู้บริหารระดับสูงเพื่อหลอกถามข้อมูลส่วนบุคคลต่างๆ แทนที่จะร้องขอให้โอนเงิน จากนั้นจะนำข้อมูลที่ได้เพื่อไปใช้ในการโจมตี BEC รูปแบบอื่นๆ ให้ได้ผลดียิ่งขึ้น

จากรายงานของ FBI ระบุว่า BEC ก่อให้เกิดความเสียหายเกือบ $3,100 ล้าน (ประมาณ 107,000 ล้านบาท) บนบริษัททั่วโลกกว่า 22,000 บริษัทในช่วง 2 ปีที่ผ่านมา ในขณะที่เมื่อต้นปี 2015 พบว่ามีความเสียหายเพิ่มขึ้นกว่าเดิมถึง 1,300% ส่งผลให้ค่าเฉลี่ยของการสูญเสียแต่ละครั้งสูงถึง $140,000 (ประมาณ 4.8 ล้านบาท)

สถิติเกี่ยวกับ BEC ที่น่าสนใจ

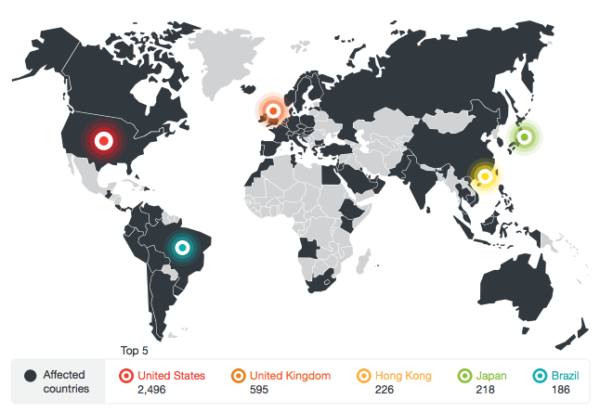

- 5 อันดับแรกของประเทศที่ตกเป็นเป้าโจมตีมากที่สุด คือ สหรัฐฯ สหราชอาณาจักร ฮ่องกง ญี่ปุ่น และบราซิล สำหรับประเทศไทย การโจมตีแบบ BEC ถือว่ามีปริมาณสูงถึง 10% ของการโจมตีทั้งหมดทั่วโลก

- แฮ็คเกอร์มักปลอมตัวเป็น CEO เพื่อส่งอีเมลหลอกให้พนักงานโอนเงินกลับมามากที่สุด คิดเป็น 31% ตามมาด้วย President และ Managing Director คิดเป็น 17% และ 15% ตามลำดับ

- บุคคลที่ตกเป็นเป้าหมายของ BEC มากที่สุด คือ CFO (40.38%), Director of Finance (9.62%) และ Financial Controller (5.77%)

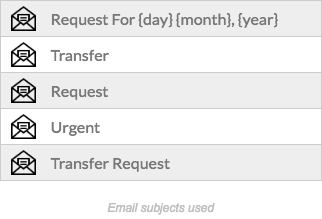

- แฮ็คเกอร์นิยมจั่วหัวอีเมลด้วยภาษาง่ายๆ และไม่ชัดเจน เช่น Request for …, Transfer หรือ Urgent เป็นต้น

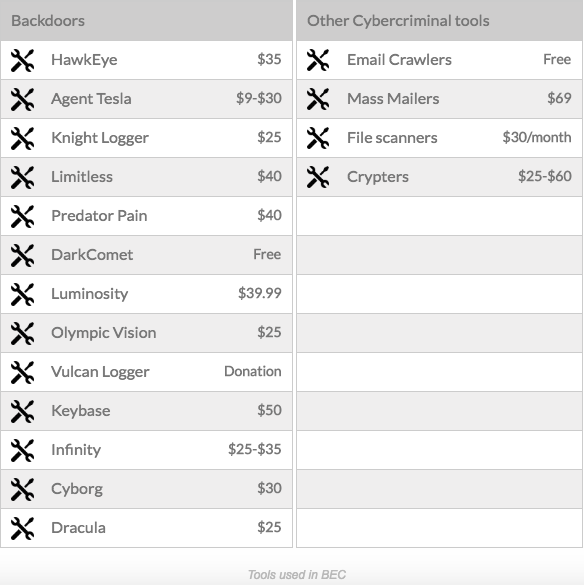

- ในบางกรณี แฮ็คเกอร์จะทำการลอบส่งมัลแวร์เข้ามากับ BEC ด้วย ซึ่งจากการสำรวจพบว่ามัลแวร์ส่วนใหญ่สามารถหาซื้อได้ทั่วไปในราคาถูก

ปกป้ององค์กรและพนักงานของคุณจากการถูกหลอกโดย BEC ได้อย่างไร

พื้นฐานของ BEC คือการหลอกลวงแบบ Social Engineering ซึ่งทาง Trend Micro ได้ให้คำแนะนำเกี่ยวกับการปกป้องตนเองและองค์กรจากการถูกหลอก ดังนี้

- พิจารณาอีเมลทุกฉบับอย่างรอบคอบ ต้องสงสัยอีเมลที่ถูกส่งมาโดยผู้บริหารระดับสูงไว้ก่อน เนื่องจากอาจเป็นอีเมลปลอมจากแฮ็คเกอร์ที่ส่งมาหลอกลวงได้ ถ้าต้องมีการโอนเงินหรือร้องขอข้อมูลใดๆ ให้ทำการตรวจสอบและยืนยันให้แน่ชัดก่อนว่าเป็นการร้องขอที่มาจากผู้บริหารท่านนั้นจริงๆ

- ยกระดับความตระหนักด้านความมั่นคงปลอดภัยให้แก่พนักงาน เช่น ทำการอบรม และซ้อมรับมือกับภัยคุกคามรูปแบบดังกล่าว รวมไปถึงปรับแต่งนโยบายบริษัทเพื่อหลีกเลี่ยงการตกเป็นเหยื่อของ BEC

- ยืนยันการเปลี่ยนที่อยู่การชำระเงินของ Vendor และการเปลี่ยนแปลงหมายเลขบัญชีทุกครั้งก่อนโอนเงินให้จริง

- จดจำพฤติกรรมต่างๆ ของลูกค้า รวมไปถึงรายละเอียด และเหตุผลเบื้องหลังการชำระเงิน

- ยืนยันคำร้องขอการโอนเงินทุกครั้งโดยการโทรศัพท์สอบถาม ที่สำคัญคือต้องใช้เบอร์โทรที่รับทราบดีอยู่แล้วในองค์กร ไม่ใช่เบอร์โทรที่ต่อท้ายอีเมล

- รายงานเหตุการณ์ผิดปกติที่เกิดขึ้นกับฝ่ายกฏหมาย เพื่อให้สามารถเตรียมรับมือกับเหตุการณ์ผิดปกติที่อาจเกิดขึ้นได้

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย