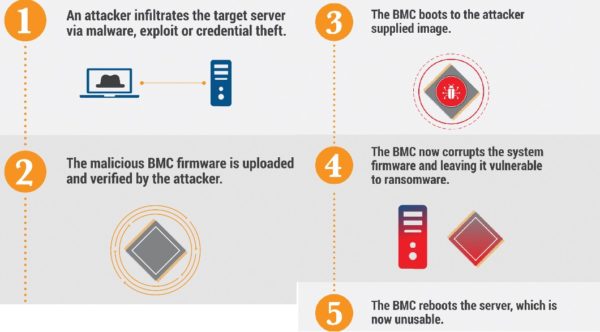

ทีมนักวิจัยด้านความมั่นคงปลอดภัยจาก Eclypsium ได้โชว์วิธีการโจมตี Firmware บน Baseboard Management Controller (BMC) ซึ่งเป็นไมโครคอนโทรลเลอร์สำคัญตัวหนึ่งบนเมนบอร์ดเซิร์ฟเวอร์, Switch รุ่นสูง, JBOD (just a bunch of disk) และ JBOF (just a bunch of flash) ด้วย โดยผลลัพธ์คือเครื่องที่ถูกโจมตีไม่สามารถบูตกลับมาได้

BMC เป็นส่วนประกอบสำคัญที่ผู้ดูแลระบบสามารถใช้เพื่อ Remote เข้าไปดูข้อมูลสถานะของระบบได้ โดยในงานนี้นักวิจัยได้เข้าไปอัปเดต Firmware ของ BMC ด้วยเวอร์ชันอันตรายที่ดัดแปลงขึ้นมาซึ่งในขั้นตอนนี้นักวิจัยเผยว่าไม่จำเป็นต้องพิสูจน์ตัวตนหรือใส่ Credential ใดๆ ก็ทำได้ นักวิจัยกล่าวในบล็อกของบริษัทว่า “Firmware อันตรายที่เราใช้นั้นมีโค้ดดัดแปลงเพิ่มที่เข้าไปลบ Firmware ระบบ UEFI และส่วนประกอบอื่นที่จำเป็นของ BMC เอง” ผลลัพธ์ก็คือเครื่องไม่สามารถบูตกลับมาได้เลย ลองชมวีดีโอสาธิตด้านล่าง

อย่างไรก็ตามปกติแล้ว BMC จะมีการแยกออกมาจากส่วนเครือข่ายเพื่อป้องกันไม่ให้ถูกโจมตีจากทางไกล ซึ่งนักวิจัยได้อาศัยเครื่องมือปกติอย่าง Keyboard Controller Style (KCS) ที่เป็นส่วนหนึ่งของ Intelligent Platform Management Interface (IPMI หรือกลุ่มของ interface สำหรับการดูสถานะระบบะ เช่น CPU, Firmware BIOS/UEFI และ OS) เพื่อส่ง image ของ Firmware เวอร์ชันอันตรายไปยัง BMC ดังนั้นความอันตรายก็คือหากแฮ็กเกอร์มีการเข้าถึงเครื่องได้แล้ววิธีการที่นำเสนอก็สามารถเป็นภัยคุกคามได้อย่างยิ่ง

สำหรับด้านการแก้ไขนั้นทำได้ยากเพราะการเข้าไปลง Firmware ใหม่ต้องมีการเข้าถึงชิปที่หน้าเครื่องในกรณีของสเกลการใช้งานจำนวนมากเป็นเรื่องที่ไม่ง่ายเลยเพราะเสียทั้งคนที่ต้องทำเป็นและเวลาในการทำงาน อย่างไรก็ตามองค์กรควรจะมีขั้นตอนการ Backup อย่างสม่ำเสมอเพื่อลดความเสียหายของข้อมูล

ที่มา : https://www.bleepingcomputer.com/news/security/remote-firmware-attack-renders-servers-unbootable/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย