Group-IB ผู้นำด้านการสร้างสรรค์เทคโนโลยีความมั่นคงปลอดภัยไซเบอร์สำหรับการสืบสวน, ป้องกัน และต่อสู้กับอาชญากรรมไซเบอร์ ได้ค้นพบ Trojan ใหม่บน iOS ที่ถูกออกแบบมาเพื่อขโมยข้อมูลการจดจำใบหน้า, เอกสารระบุตัวตน และขโมยข้อมูล SMS ของผู้ใช้งาน

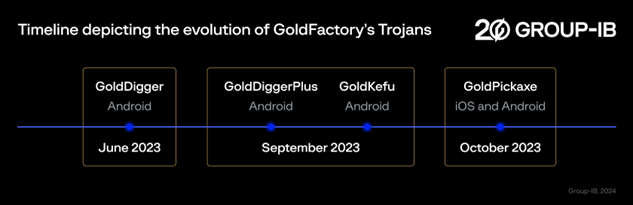

Trojan นี้ถูกตั้งชื่อโดยทีม Threat Intelligence ของ Group-IB ว่า GoldPickaxe.iOS และเชื่อว่าเป็นฝีมือของกลุ่มผู้โจมตีที่สื่อสารด้วยภาษาจีนที่ถูกตั้งสมญานามว่า GoldFactory ซึ่งเป็นผู้พัฒนา Trojan ที่มีความซับซ้อนสูงสำหรับมุ่งโจมตีธนาคารโดยเฉพาะ อย่างเช่น GoldDigger ที่ถูกตรวจพบก่อนหน้านี้ ได้แก่ GoldDiggerPlus, GoldKefu และ GoldPickaxe for Android ซึ่งเพิ่งถูกค้นพบเมื่อเร็วๆ นี้ด้วย โดยในการเจาะโจมตีเพื่อขโมยข้อมูลทางชีวภาพในครั้งนี้ กลุ่มผู้โจมตีได้ใช้ AI Face-Swapping Service เพื่อสร้าง Deepfake สำหรับการแทรกใบหน้าของเหยื่อแทนใบหน้าของของตนเอง

วิธีการดังกล่าวทำให้อาชญากรไซเบอร์เพิ่มโอกาสในการเข้าถึงบัญชีธนาคารของเหยื่อได้ อีกทั้งยังนับเป็นวิธีการโจมตีแบบใหม่ที่นักวิจัยของ Group-IB ยังไม่เคยตรวจพบมาก่อน อย่างไรก็ดี Trojan ของ GoldFactory นี้มุ่งเน้นการโจมตีในภูมิภาคเอเชียแปซิฟิกเป็นหลัก โดยเฉพาะในประเทศไทยและเวียดนามด้วยการปลอมแปลงตนเองเป็นธนาคารและหน่วยงานรัฐในประเทศนั้นๆ

การค้นพบครั้งนี้ของ Group-IB ยังถือเป็นกรณีของ Malware ที่มุ่งโจมตีระบบปฏิบัติการของอุปกรณ์จาก Apple ที่หาได้ยาก โดยรายละเอียดเชิงเทคนิคของ Trojan และการวิเคราะห์ขอบเขตความสามารถเชิงเทคนิค และรายการของตัวบ่งชี้ภัยคุกคามหรือ Indicators of Compromise ที่เกี่ยวข้องนั้นสามารถตรวจสอบได้ที่ Blog ล่าสุดของ Group-IB

ยุคสมัยใหม่ของ Gold Rush ในภูมิภาคเอเชียแปซิฟิก

Group-IB ได้เปิดเผยข้อมูลเกี่ยวกับ GoldDiggerเมื่อเดือนตุลาคม 2023 โดยได้วิเคราะห์แผนการขยายการโจมตีของ GoldDigger ออกไปยังประเทศอื่นๆ ในภูมิภาค นอกเหนือจากเวียดนาม ซึ่งภายหลังจากนั้นในเวลาไม่ถึงหนึ่งเดือน ทีมข่าวกรองภัยคุกคามไซเบอร์ Threat Intelligence ของ Group-IB ก็ได้ตรวจพบ Malware สายพันธุ์ใหม่ที่มุ่งเน้นการโจมตีเหยื่อที่ใช้งานอุปกรณ์ที่มีระบบปฏิบัติการ iOS ในประเทศไทย จึงได้ตั้งชื่อว่า GoldPickaxe.iOS พร้อมกันนี้ ยังได้ตรวจพบ GoldPickaxe ที่ทำงานบนระบบปฏิบัติการ Android จึงตั้งชื่อว่า GoldPickaxe.Android

ถัดมาในเดือนกุมภาพันธ์ 2024 มีการเผยแพร่ข่าวถึงกรณีที่มีชาวเวียดนามตกเป็นเหยื่อของ Malware ดังกล่าว โดยเหยื่อแต่ละคนนั้นได้ดำเนินการตามขั้นตอนตามที่ Application แจ้งให้ทราบเช่น สแกนใบหน้า ซึ่งส่งผลให้อาชญากรไซเบอร์สามารถถอนเงินไปได้เป็นจำนวนกว่า 40,000 เหรียญสหรัฐ (คิดเป็นเงินไทยประมาณ 1,440,000 บาท) ถึงแม้ว่า Group-IB จะไม่มีหลักฐานการแพร่กระจายของGoldPickaxeในเวียดนาม แต่คุณลักษณะและพฤติกรรมการทำงานที่ถูกนำเสนอในข่าวนั้น พอจะเป็นข้อมูลที่บ่งชี้ว่า GoldPickaxe ได้แพร่ระบาดไปยังเวียดนามแล้ว

ในภาพรวม Group-IB ได้ตรวจพบถึง Trojan 4 ตระกูล และคงรูปแบบการตั้งชื่อ Malware ที่เพิ่งตรวจพบเหล่านี้ด้วยการใช้คำว่า Gold นำหน้า เพื่อระบุว่าเป็น Malware เหล่านี้ถูกที่พัฒนาโดย GoldFactory

ผลกระทบจาก Pickaxe

GoldPickaxe.iOS ปลอมตัวเป็นแอปการบริการของภาครัฐ (รวมถึงแอปรับเงินบำนาญที่หน่วยงาน CERT ของภาคธนาคารไทย (TB-CERT) ได้รายงานไปแล้ว) โดยแอปจะทำการร้องขอให้ผู้ใช้งานยืนยันตัวตนด้วยใบหน้าและถ่ายรูปบัตรประชาชน นอกจากนี้ มิจฉาชีพยังทำการร้องขอเบอร์โทรศัพท์เพื่อรวบรวมข้อมูลเกี่ยวกับเหยื่อเพิ่มเติม สำหรับใช้ในการค้นหาบัญชีธนาคารที่เป็นของเหยื่อแต่ละคน

กลยุทธ์ที่ GoldPickaxe.iOS ใช้ในการแพร่กระจายตัวนั้นก็ถือว่ามีความโดดเด่น โดยเริ่มต้นจากการใช้ระบบทดสอบแอปพลิเคชั่นบนอุปกรณ์พกพาของ Apple อย่าง TestFlight ก่อนที่จะเปลี่ยนไปใช้วิธีการที่ซับซ้อนยิ่งขึ้น พร้อมทำการลบแอปต้องสงสัยเดิมของตนเองออกจากระบบ นักวิจัยจาก Group-IB ระบุว่า GoldFactory นั้นไม่ได้ใช้ช่องโหว่ใดของระบบในการโจมตีเลย แต่กลับใช้แนวทางวิศวกรรมทางสังคม (Social Engineering) แบบหลายชั้น เพื่อหลอกล่อให้เหยื่ออนุญาตเปิดสิทธิ์ที่จำเป็นให้ทั้งหมด และทำให้การติดตั้ง Malware ประสบความสำเร็จ ซึ่งในวิธีการดังกล่าวนี้ เหยื่อจะถูกเชิญชวนให้ติดตั้งโปรไฟล์สำหรับ Mobile Device Management (MDM) เพื่อเปิดสิทธิ์ให้ผู้โจมตีเข้าควบคุมอุปกรณ์ของเหยื่อได้ โดย MDM นั้นก็มีความสามารถที่หลากหลาย อย่างเช่น การลบข้อมูลในอุปกรณ์จากระยะไกล, การติดตามตำแหน่งอุปกรณ์ และการบริหารจัดการแอปพลิเคชันบนอุปกรณ์ ซึ่งอาชญากรไซเบอร์ก็ได้ใช้ความสามารถเหล่านี้ในการติดตั้งแอปพลิเคชันต้องสงสัย และเข้าถึงข้อมูลที่ต้องการทั้งหมด

เป็นที่น่าสนใจว่า GoldPickaxe.iOS นั้นเป็น iOS Trojan แรกที่ Goup-IB ตรวจพบว่ามีการผสมผสานความสามารถดังต่อไปนี้เข้าด้วยกัน: การรวบรวมข้อมูลชีวภาพของเหยื่อ, เอกสารระบุตัวตนของเหยื่อ, การขโมยข้อความ SMS และการทำ Proxy สำหรับข้อมูลทราฟฟิกที่รับส่งจากอุปกรณ์ของเหยื่อ ในขณะที่เวอร์ชั่น Android นั้นมีความสามารถมากยิ่งกว่า iOS เสียอีกเนื่องจาก iOS นั้นมีความเข้มงวดในการเข้าถึงและเป็นระบบปิดมากกว่า

GoldPickaxe ไม่ได้ทำการขโมยเงินของเหยื่อจากโทรศัพท์โดยตรง แต่ใช้การรวบรวมข้อมูลที่จำเป็นเกี่ยวกับเหยื่อเพื่อสร้างวิดีโอแบบ Deepfake และทำการเข้าถึงบัญชีธนาคารของเหยื่อแต่ละรายแทน ซึ่งระบบรู้จำใบหน้านี้ได้ถูกใช้โดยเหล่าสถาบันการเงินในไทยเพื่อตรวจสอบการทำธุรกรรมและการยืนยันตัวตนเข้าใช้งาน ในการวิจัยนี้ Group-IB พบว่า Trojan มีความสามารถในการแจ้งให้เหยื่อสแกนใบหน้าและส่งรูปถ่ายประจำตัวมาให้

อย่างไรก็ตาม นักวิจัยของ Group-IB ไม่พบหลักฐานว่าอาชญากรไซเบอร์ใช้ข้อมูลที่ถูกขโมยมานี้เข้าถึงบัญชีธนาคารของเหยื่อในเครื่องของเหยื่อเอง Group-IB จึงตั้งสมมติฐานว่าอาชญากรไซเบอร์ใช้อุปกรณ์ระบบปฏิบัติการ Android ของตนเอง ในการล็อกอินเข้าไปยังบัญชีธนาคารของเหยื่อ และสำนักงานตำรวจแห่งชาติก็ได้ยืนยันสมมติฐานดังกล่าวนี้ โดยระบุว่าอาชญากรไซเบอร์ได้ทำการติดตั้งแอปพลิเคชันธนาคารในอุปกรณ์ Android ของตนเอง และใช้ข้อมูลสแกนใบหน้าที่ได้บันทึกเอาไว้เพื่อผ่านการตรวจสอบการรู้จำใบหน้า เพื่อทำการเข้าถึงบัญชีของเหยื่อโดยไม่ได้รับอนุญาต

GoldDigger family grows

หลังจากที่มีการค้นพบในเบื้องต้นถึง GoldDigger Trojan ในเดือนมิถุนายน 2023 ทีม Threat Intelligence ของ Group-IB ก็ได้ค้นพบสายพันธุ์ต่อยอดจาก Android Malware ดังกล่าวในชื่อ GoldDiggerPlus โดยตัวอย่างแรกที่ตรวจพบในเดือนกันยายน 2023 นั้นได้มีการฝัง Trojan ตัวที่สองซี่ง Group-IB ตั้งชื่อว่า GoldKefu ซึ่งคำว่า “Kefu” นี้หมายถึงการให้บริการแก่ลูกค้าในภาษาจีน และคำดังกล่าวนี้ก็ปรากฎในโค้ดของ Trojan อยู่บ่อยครั้ง

ทั้งนี้ GoldDiggerPlus และ Kefu ต้องทำงานร่วมกันเพื่อให้สามารถทำงานได้อย่างเต็มศักยภาพ ซึ่งแตกต่างจาก GoldDigger ที่ต้องใช้ฟังก์ชัน Accessibility Service เป็นหลักในการทำงาน เนื่องจาก GoldDiggerPlus และ GoldKefu นี้ใช้เว็บปลอมที่ทำตัวเสมือนเป็นเว็บไซต์ธนาคารของเวียดนามกว่า 10 แห่งในการรวบรวมข้อมูลยืนยันตัวตนในการเข้าถึงบัญชีธนาคาร

โดย GoldKefu จะทำการตรวจสอบแอปพลิเคชันที่เปิดล่าสุดบนอุปกรณ์ของเหยื่อเพื่อค้นหาว่ามีการใช้แอปธนาคารเป้าหมายหรือไม่ และทำการเปิดหน้าล็อกอินปลอมที่มีรูปแบบเหมือนกับแอปพลิเคชันจริงของธนาคารแห่งนั้น หากตรวจพบว่าเหยื่อมีการใช้แอปธนาคารเป้าหมาย นอกจากนี้ GoldKefu ยังอนุญาตให้อาชญากรไซเบอร์ทำการส่งการแจ้งเตือนปลอมและโทรศัพท์ถึงเหยื่อได้ในช่วงเวลาเดียวกันอีกด้วย

เมื่อเหยื่อคลิกไปยังปุ่มติดต่อฝ่ายบริการลูกค้าบนการแจ้งเตือนปลอม GoldKefu จะทำการตรวจสอบว่าช่วงเวลานั้นเป็นช่วงเวลาทำการของอาชญากรไซเบอร์หรือไม่ ซึ่งถ้าหากตรวจพบว่าเป็นช่วงเวลาทำการ Malware ก็จะทำการโทรศัพท์ไปยังอาชญากรไซเบอร์ที่ปลอมเป็นเจ้าหน้าที่ ดังนั้นจึงเป็นที่เชื่อได้ว่า GoldFactory น่าจะมีทีมงานรับสายโทรศัพท์ที่เชี่ยวชาญภาษาไทยและภาษาเวียดนามหรืออาจมี Call Center เป็นของตนเอง

ใครคือผู้โจมตี?

จากข้อมูลที่ Group-IB ได้รวบรวมได้บ่งบอกว่าเป็นฝฝีมือกลุ่มภัยคุกคามที่มีความเชี่ยวชาญสูงและสื่อสารด้วยภาษาจีน ที่ขนานนามว่า GoldFactory โดยทั่วโค้ดของ Malware ทั้งสายพันธุ์ นั้นมีการใช้ตัวอักษรจีนในการ Debug ให้พบเห็นอย่างต่อเนื่อง รวมถึงหน้าจอ C2 เองก็เป็นภาษาจีนด้วยเช่นกัน

GoldFactory ประกอบด้วยทีมขนาดใหญ่ที่มีความเชี่ยวชาญในการเลือกใช้กลยุทธ์ที่หลากหลาย รวมถึง การปลอมแปลงตัวตน, การดักจับการป้อนข้อมูล, การสร้างเว็บไซต์ธนาคารปลอม, การปลอมแปลงการแจ้งเตือนของธนาคาร, หน้าจอโทรศัพท์ปลอม และการรวบรวมข้อมูลตัวตนหรือการรู้จำใบหน้า โดยมีการแบ่งเป็นทีมพัฒนาและทีมปฏิบัติ ที่มุ่งโจมตีเหยื่อในแต่ละภูมิภาค

การประกาศนโยบายการยืนยันตัวตนด้วยใบหน้าในประเทศไทยเริ่มเมื่อเดือนมีนาคม 2023 และมีผลบังคับใช้ในเดือนกรกฎาคม ซึ่งสอดคล้องกับการค้นพบร่องรอยของ GoldPickaxe เป็นครั้งแรกในช่วงต้นเดือนตุลาคม โดยระยะเวลา 3 เดือนนั้นยาวนานเพียงพอที่จะทำให้ผู้โจมตีมีเวลาในการวิจัย, พัฒนา และทดสอบความสามารถในการรวบรวมข้อมูลรู้จำใบหน้าได้สำเร็จ

นอกจากนี้ ในระหว่างการวิเคราะห์ Trojan ของ GoldFactory นักวิจัยจาก Group-IB ได้ค้นพบความเหมือนระหว่าง Malware ของกลุ่มนี้และ Gigabud ซึ่งเป็น Trojan ที่มุ่งเป้าหมายเพื่อโจมตีธนาคารในประเทศไทย, เวียดนาม รวมถึงบางประเทศในภูมิภาคลาตินอเมริกา อย่างไรก็ดี ยังไม่มีหลักฐานเพียงพอที่จะเชื่อมโยงความสัมพันธ์ในการพัฒนาของ Gigabud เข้ากับ GoldFactory ในขณะที่ทีมนักวิจัยของ Group-IB เชื่อว่า GoldFactory น่าจะมีความข้องเกี่ยวในการแพร่กระจายของ Trojan ดังกล่าวด้วย

การเพิ่มปริมาณของ Trojan ในอุปกรณ์สื่อสาร ที่มุ่งเป้าโจมตีไปยังภูมิภาคเอเชียแปซิฟิกนี้เป็นฝีมือของ GoldFactory” คุณ Andrey Polovinkin นักวิเคราะห์ Malware แห่งทีม Theat Intelligence ของ Group-IB กล่าว “ผู้โจมตีมีกระบวนการทำงานที่ถูกออกแบบมาเป็นอย่างดี และมีความเชี่ยวชาญในการปฏิบัติ รวมถึงยังมีการปรับปรุงเครื่องมืออย่างต่อเนื่องเพื่อให้สอดคล้องกับระบบของเป้าหมาย ซึ่งแสดงให้เห็นถึงความชำนาญเป็นอย่างมากในการพัฒนา Malware โดยการค้นพบ iOS Trojan ที่มีความซับซ้อนนี้เป็นการเน้นย้ำให้เห็นถึงวิวัฒนาการของภัยคุกคามทางไซเบอร์ที่มุ่งเป้าไปยังภูมิภาคเอเชียแปซิฟิก ทั้งนี้จากการประเมินของเรานั้น GoldPickaxe น่าจะแพร่ระบาดไปเวียดนามในอีกไม่นาน ในขณะที่เทคนิคและฟังก์ชันการทำงานที่ถูกใช้ใน Malware ก็อาจถูกนำไปใช้โจมตีในภูมิภาคอื่นได้เช่นกัน”

สำหรับข้อมูลเชิงลึกเกี่ยวกับการวิเคราะห์กลยุทธ์, เทคนิค และกระบวนการของ GoldFactory รวมถึงรายการของ Indicators of Compromise สามารถอ่านได้จาก Blog ล่าสุดของ Group-IB

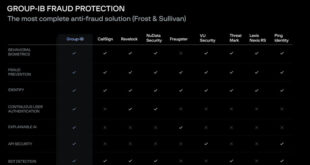

สำหรับธนาคารและสถาบันการเงิน ผู้เชี่ยวชาญของ Group-IB แนะนำให้มีการใช้ระบบ session monitoring อย่างเช่น Fraud Protection ของ Group-IB เพื่อตรวจจับ Malware และยับยั้ง session ที่ผิดปกติก่อนที่ผู้ใช้งานจะทำการป้อนข้อมูลส่วนบุคคลใดๆ

สำหรับคำแนะนำต่อผู้ใช้งานทั่วไป/ผู้รับบริการมีดังนี้: หลีกเลี่ยงการคลิกลิงค์ต้องสงสัย, ใช้ App Store ที่เป็นทางการในการดาวน์โหลดแอปพลิเคชันเท่านั้น, ตรวจสอบทบทวนสิทธิ์ที่เปิดให้ในแต่ละแอป, หลีกเลี่ยงการติดต่อกับผู้ที่ไม่รู้จัก, ยืนยันให้มั่นใจในการได้รับการติดต่อจากธนาคาร และดำเนินการติดต่อธนาคารทันทีหากสงสัยว่าเกิดกรณีการหลอกลวง

เกี่ยวกับ Group-IB

Group-IB ก่อตั้งเมื่อปี 2003 และมีสาขาหลักอยู่ที่สิงคโปร์ ในฐานะของผู้นำด้านการสร้างสรรค์เทคโนโลยีด้านความมั่นคงปลอดภัยเพื่อการสืบสวน, ป้องกัน และต่อสู้กับอาชญากรรมดิจิทัล การรับมือกับอาชญากรรมไซเบอร์นั้นอยู่ใน DNA ของบริษัท ซึ่งเป็นจุดสำคัญในการสร้างขีดความสามารถทางด้านเทคโนโลยีเพื่อปกป้องธุรกิจ, ประชาชน และสนับสนุนกระบวนการบังคับใช้ทางกฎหมาย

ในเดือนพฤศจิกายน 2023 ทาง Group-IB ได้มีการเฉลิมฉลองครบรอบ 20 ปีที่ก่อตั้งด้วยการจัดกิจกรรมที่น่าตื่นเต้นอย่างหลากหลาย ที่แสดงถึงการเติบโตของบริษัททั่วโลก และมีส่วนร่วมที่สำคัญในการบังคับใช้กฎหมายระดับนานาชาติเพื่อกำจัดอาชญากรรมไซเบอร์

หน่วยงาน Digital Crime Resistance Centers (DCRCs) ของ Group-IB ตั้งอยู่ที่ตะวันออกกลาง, ยุโรป, เอเชียแปซิฟิก และเอเชียกลาง เพื่อช่วยวิเคราะห์และบรรเทาภัยคุกคามที่เกิดขึ้นในแต่ละภูมิภาคหรือแต่ละประเทศ หน่วยงานที่มีความสำคัญระดับสูงสุดเหล่านี้ช่วยให้ Group-IB สามารถเสริมศักยภาพในการมีส่วนร่วมเพื่อป้องกันอาชญากรรมไซเบอร์ทั่วโลก และยังคงขยายขีดความสามารถในการไล่ล่าภัยคุกคามอย่างต่อเนื่อง

โครงสร้างการดำเนินการแบบกระจายตัวและเป็นอิสระต่อกันของ Group-IB ได้ช่วยให้บริษัทสามารถให้บริการสนับสนุนที่ครบวงจรและออกแบบมาโดยเฉพาะด้วยความเชี่ยวชาญในระดับสูง เราเชื่อมโยงรูปแบบการโจมตีและบรรเทาความเสียหายจากการดำเนินการของผู้โจมตีในแต่ละภูมิภาค พร้อมส่งมอบโซลูชันด้านความมั่นคงปลอดภัยที่ปรับแต่งมาโดยเฉพาะให้เหมาะสมกับความเสี่ยงและความต้องการที่แตกต่างกันในแต่ละอุตสาหกรรม ซึ่งครอบคลุมถึงค้าปลีก, สาธารณสุข, เกม, บริการการเงิน, โรงงานและการผลิต, บริการสำคัญ และอื่นๆ

ผู้นำด้านความมั่นคงปลอดภัยระดับโลกในบริษัทของเรานั้นทำงานอย่างใกล้ชิดร่วมกับหลายเทคโนโลยีที่ล้ำหน้าที่สุดของอุตสาหกรรม เพื่อให้มีความสามารถในการตรวจจับและตอบสนองที่สามารถระงับเหตุการหยุดชะงักทางไซเบอร์ได้อย่างรวดเร็ว

Unified Risk Platform (URP) ของ Group-IB ได้เน้นย้ำถึงความมุ่งมั่นในการสร้างสภาพแวดล้อมทางด้านไซเบอร์ที่มั่นคงปลอดภัยและน่าไว้วางใจโดยการใช้เทคโนโลยีที่ขับเคลื่อนอย่างชาญฉลาด และความเชี่ยวชาญที่สามารถดำเนินการได้อย่างรวดเร็ว ซึ่งสามารถตรวจจับและปกป้องจากอาชญากรรมดิจิทัลในทุกรูปแบบ แพลตฟอร์มดังกล่าวสามารถทำการปกป้องระบบโครงสร้างพื้นฐานสำคัญขององค์กรในเชิงรุกจากการโจมตีที่มีความซับซ้อนในขณะที่ยังสามารถวิเคราะห์พฤติกรรมที่อาจเป็นอันตรายทั่วทั้งระบบเครือข่ายได้อย่างต่อเนื่อง

ระบบที่มีความสามารถรอบด้านนี้ครอบคลุมถึงระบบ Threat Intelligence ที่ได้รับความไว้วางใจมากที่สุดในโลก, ระบบ Fraud Protection ที่มีความครบถ้วนสมบูรณ์ที่สุด, Digital Risk Protection ที่ขับเคลื่อนด้วย AI, การปกป้องแบบ Multi-Layered ด้วย Managed Extended Detection and Response (XDR), ระบบ Business Email Protection บนระบบโครงสร้างพื้นฐานทุกรูปแบบ และระบบ External Attack Surface Management

นอกเหนือจากนี้ การตอบสนองต่อภัยคุกคามและการสืบสวนที่ครบวงจรของ Group-IB ก็ได้ยกระดับมาตรฐานของวงการมาอย่างต่อเนื่อง จากการตอบสนองต่อเหตุการณ์ภัยคุกคามมาแล้วมากกว่า 70,000 รายการโดย DFIR Laboratory ชั้นนำของวงการ, High-Tech Crime Investigations Department และ CERT-GIB ที่ทำงานตลอด 24 ชั่วโมง

โซลูชันและบริการของบริษัทได้รับความชื่นชมอย่างต่อเนื่องจากที่ปรึกษาและหน่วยงานนักวิเคราะห์ชั้นนำอย่างเช่น Aite Novarica, Forrester, Frost & Sullivan, KuppingerCole Analysts AG และอื่นๆ อีกมากมาย

การที่ยังคงมีสถานภาพเป็นพันธมิตรกับหน่วยสืบสวนระดับนานาชาติ ทำให้ Group-IB ได้ร่วมมือกับองค์กรบังคับใช้กฎหมายระดับโลกอย่างเช่น INTERPOL และ EUROPOL เพื่อสร้างพื้นที่ที่ปลอดภัยยิ่งขึ้นบนโลกไซเบอร์ นอกจากนี้ Group-IB ก็ยังเป็นสมาชิกของ Advisory Group ทางด้าน Internet Security แห่ง Europol European Cybercrime Center (EC3) ซึ่งถูกสร้างขึ้นมาเพื่อกระชับความร่วมมือระหว่าง Europol และเหล่าพันธมิตรชั้นนำนอกเหนือจากผู้บังคับใช้กฎหมายอีกด้วย

For more information, please contact:

pr@group-ib.com

+65 3159-3798

https://www.group-ib.com

https://www.group-ib.com/blog

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย