มีการค้นพบช่องโหว่บน PHP เวอร์ชัน 7 กับผู้ใช้งาน NGINX ที่เปิดฟีเจอร์ PHP-FPM ซึ่งสามารถนำไปสู่การทำ Remote Code Execution ทั้งนี้พบโค้ดสาธิตการใช้งานแล้วหลายแห่งจึงแนะนำให้ผู้เกี่ยวข้องเร่งอัปเดต

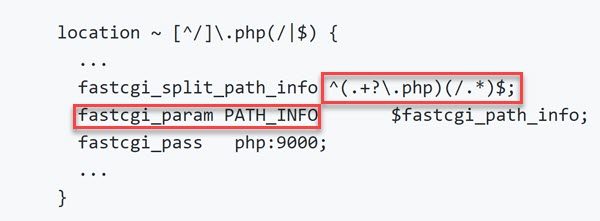

ช่องโหว่าหมายเลข CVE-2019-11043 ถูกค้นพบโดย Andrew Danau ระหว่างงานแข่งขัน Capture The Flag (ของต่างประเทศ) ซึ่งมีผลกระทบกับผู้ใช้งาน NGINX ที่เปิดฟีเจอร์ PHP-FPM ที่มีการประกาศค่า Config ตามรูปด้านบนคือ Regular Expression และ Define PATH_INFO ด้วย fastcgi_param รวมถึงไม่มีการเช็ค URI ให้ดีเพียงพอ

โดยวิธีการใช้งานช่องโหว่ก็คือคนร้ายสามารถเรียก URL ที่สร้างขึ้นแบบพิเศษด้วยการต่อท้าย ‘?a=’ และนำไปสู่การลอบรันโค้ดในที่สุด อย่างไรก็ดีมีการเปิดเผยตัวอย่างโค้ด PoC แล้วหลายที่บน GitHub ทั้งนี้ปัจจุบันได้มีการออกแพตช์แก้ไขแล้วในเวอร์ชัน 7.3.11 และ 7.2.24 จึงแนะนำให้ผู้ใช้เร่งอัปเดต สำหรับผู้ใช้งานที่ยังไม่สะดวกอัปเดต PHP หรือปิด PHP-FPM ก็ยังพอมีทางบรรเทาปัญหาด้วยการใช้ WAF บล็อก %0a (newline) เพื่อป้องกันการโจมตีเข้ามา

ที่มา : https://www.zdnet.com/article/nasty-php7-remote-code-execution-bug-exploited-in-the-wild/ และ https://thehackernews.com/2019/10/nginx-php-fpm-hacking.html?

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย