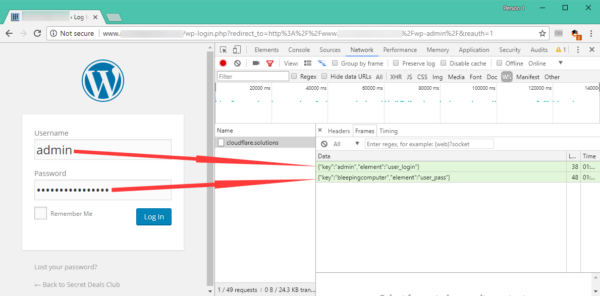

พบ WordPress เว็บไซต์เกือบ 5,500 แห่งมีสคริปต์อันตรายที่คอยเก็บ Logs การพิมพ์คีย์บอร์ดและบางครั้งยังคอยโหลด Cryptocurrency Miner เข้าไปใน Browser ของผู้ใช้อีกด้วย สคริปต์อันตรายดังกล่าวถูกโหลดมาจากโดเมน ‘Cloudflare.solutions’ ซึ่งไม่ใช่บริษัทในเครือของ Cloudflare แต่อย่างใด

หน้าที่ของสคริปต์นี้คือจะคอยเก็บ Logs ภายใน Form Field (ช่องใส่ข้อมูลในหน้าเช่น ภาษา HTML <form></form>) เมื่อผู้ใช้มีการแก้ไขใดๆ ในช่องรับ Input นอกจากนั้นสคริปต์ยังถูกโหลดลงไปทั้งฝั่ง Frontend และ Backend (ฝั่งแสดงผลและฝั่งเข้าถึงข้อมูล) ซึ่งทำให้มันสามารถดักข้อมูลชื่อและรหัสผ่านการล็อกอินในช่องผู้ดูแลระบบของ WordPress ได้ อันที่จริงแล้วการฝังสคริปต์บนฝั่ง Frontend เพียงอย่างเดียวก็อันตรายพอแล้ว ขึ้นกับว่าเว็บนั้นใช้งานอะไร เช่นบางเว็บเปิดให้คนเข้ามาคอมเม้นต์ บางแห่งเป็นร้านขายของโดยในกรณีนี้แฮ็กเกอร์ก็อาจจะได้ข้อมูลบัตรเครดิตและข้อมูลส่วนตัว

แฮ็กเกอร์เริ่มโจมตีตั้งแต่เมษายน

การโจมตีนี้ไม่ได้เป็นการโจมตีใหม่ ทาง Sucuri ผู้ให้บริการโซลูชันด้านความมั่นคงปลอดภัยบนเว็บไซต์ ได้ติดตามสคริปต์อันตรายที่แตกต่างกันไม่ต่ำกว่า 3 ตัวที่อยู่บนโดนเมน Cloudflare.solutions พบว่าตัวหนึ่งเกิดขึ้นตั้งแต่เดือนเมษายน โดยแฮ็กเกอร์ใช้สคริปต์อันตรายกับ Banner โฆษณาบนหน้าเว็บ ตัวที่สองเมื่อเดือนพฤศจิกายนแฮ็กเกอร์กลุ่มเดิมได้เปลี่ยนวิธีการด้วยการทำตัวเหมือนการเรียกใช้งาน jQuery และ Google Analytics JavaScript แต่ไปทำสำเนา Cryptocurrency Miner ใน Browser ของ Coinheive เข้ามา โดยรอบนี้มีสถิติกว่า 1,833 เว็บไซต์ รอบล่าสุดมีการเพิ่ม Keylooger เพื่อจับการพิมพ์คีย์บอร์ดเข้าไปด้วย

มีสคริปต์ฝังอยู่กว่า 5,500 เว็บไซต์

จากสถิติของ PublicWWW พบว่ามีเว็บไซต์กว่า 5,496 แห่งได้รับผลกระทบแต่เว็บไซต์เหล่านี้อยู่นอกอันดับ 2 แสนขึ้นไป มีคำแนะนำเพื่อป้องกันตัวเองดังนี้ สคริปต์อันตรายเหล่านี้จะอยู่ในไฟล์ Function.php ของ WordPress ผู้ใช้ควรจะลบฟังก์ชัน add_js_scripts และ add_action ทั้งหมดที่ถูก add_js_script เรียกใช้ออกจากไฟล์ดังกล่าว ขั้นต่อไปพยายามหาว่าบัญชีใช้งานใดอาจจะถูกแทรกซึมไปแล้วให้เปลี่ยนรหัสผ่านและตรวจสอบการเว็บไซต์ว่ามีการแฮ็กอื่นเกิดขึ้นอีกหรือไม่

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย