ยังมีกระแสออกมาอย่างต่อเนื่องเกี่ยวกับช่องโหว่ 4 รายการใน Microsoft Exchange Server ที่มีการถูกใช้งานจริงโดยกลุ่มแฮ็กเกอร์จีนที่ชื่อ Hafnium ล่าสุดทาง Mandiant (FireEye) ได้รายงานเพิ่มว่าอาจมีความพยายามจากกลุ่มอื่นอีก และมีเหยื่อในหลากหลายภูมิภาค

ก่อนหน้านี้มีการแพตช์ช่องโหว่ 4 รายการคือ CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 และ CVE-2021-27065 ซึ่งมีการตั้งชื่อกลุ่มช่องโหว่นี้ว่า ‘ProxyLogon’ โดยสามารถถูกใช้ร่วมกัน (Chain) เพื่อเข้าแทรกแซงเซิร์ฟเวอร์ Exchange ในเวอร์ชัน 2013, 2016 และ 2019 ได้ โดยมีหลักฐานยืนยันว่ามีแฮ็กเกอร์จีนได้ใช้งานช่องโหว่ดังกล่าวเมื่อโจมตีเหยื่อ จึงเป็นที่มาของความกังวลจากผู้เชี่ยวชาญจากหลายฝ่ายทั้ง Microsoft เองและ CISA (อ่านข่าวเก่าได้ที่ https://www.techtalkthai.com/microsoft-patches-4-zero-days-for-exchange-server/)

ล่าสุดในฝั่งของ Mandiant รายงานเพิ่มเติมว่าพบการโจมตี ProxyLogon กับหน่วยงานรัฐบาลระดับท้องถิ่นของสหรัฐฯ และกลุ่มธุรกิจอื่นๆ ทั้งในสหรัฐฯ ไปจนถึงฝั่งเอเชียตะวันออกเฉียงใต้ นอกจากนี้ยังเชื่อว่ามีแฮ็กเกอร์มากกว่าหนึ่งกลุ่มที่ใช้ช่องโหว่นี้

การแพตช์

มีเรื่องต้องรู้เกี่ยวกับการแพตช์คือพบปัญหาในผู้ใช้งานที่มีการเปิด User Account Control (UAC) ซึ่งอาจทำให้แพตช์ไม่สมบูรณ์เพราะบางไฟล์ไม่ถูกอัปเดตได้ กรณีเมื่อผู้ใช้อัปเดตแบบ Manual ด้วยการคลิกเล่นที่ MSP Installer ในบริบทของผู้ใช้งานปกติ เพราะ Service เดิมไม่ได้ถูกปิดอย่างถูกต้อง ซึ่งยังไม่มีอะไรแจ้งเตือนข้อผิดพลาดด้วย สิ่งเดียวที่บอกได้คือสังเกตว่า Outlook Web และ Exchange Control Panel จะหยุดลงทันที วิธีการแก้ปัญหาคือ

- รัน Command Line as an Administrator

- ใส่ Path ของไฟล์ .msp

อย่างไรก็ดีปัญหานี้ไม่เกิดขึ้นกับผู้ใช้งานที่อัปเดตผ่าน Windows Update Service และอันที่จริงแล้ว Microsoft ได้รู้ถึงปัญหามาหลายปีและเขียนไว้ในเอกสารที่ https://support.microsoft.com/en-us/topic/description-of-the-security-update-for-microsoft-exchange-server-2019-2016-and-2013-march-2-2021-kb5000871-9800a6bb-0a21-4ee7-b9da-fa85b3e1d23b

การตรวจจับเครื่องถูกโจมตีหรือไม่

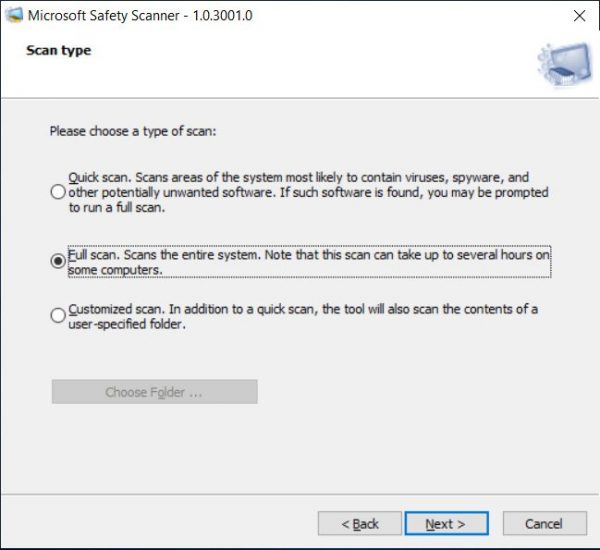

ปัจจุบันทาง Microsoft ได้อัปเดตเครื่องมือที่ชื่อ Microsoft Safety Scanner ซึ่งก็คือเครื่องมือตัวหนึ่งที่มี Signature ของ Microsoft Defender (ตัว Defender เองสามารถตรวจจับ Web Shell ที่ใช้งานช่องโหว่ได้แล้ว) ให้ผู้สนใจนำมาสแกนเครื่องได้ โดยสามารถดาวน์โหลดได้ที่ https://docs.microsoft.com/en-us/windows/security/threat-protection/intelligence/safety-scanner-download ทั้งแบบ 32 และ 64 บิต

ที่มา : https://www.zdnet.com/article/microsoft-exchange-zero-day-vulnerabilities-exploited-in-attacks-against-us-local-govts-university/ และ https://www.bleepingcomputer.com/news/security/microsoft-exchange-updates-can-install-without-fixing-vulnerabilities/ และ https://www.bleepingcomputer.com/news/microsoft/this-new-microsoft-tool-checks-exchange-servers-for-proxylogon-hacks/ และ https://www.bleepingcomputer.com/news/security/microsofts-msert-tool-now-finds-web-shells-from-exchange-server-attacks/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย