Turla เป็นกลุ่มก่อการร้ายไซเบอร์รัสเซียที่มีชื่อเสียงโด่งดังมายาวนานปรากฏมาตั้งแต่ปี 2007 โดยมักพุ่งเป้าไปที่หน่วยงานรัฐบาล เจ้าหน้าที่ทางการและการทหาร จนกระทั่งเมื่อปีก่อนทีมงานนี้ไปก่อเหตุใช้ Backdoor เพื่อขโมยข้อมูลจากออฟฟิศการต่างประเทศของเยอรมัน มาวันนี้ ESET ได้เผยถึงการพัฒนาและวิธีการของ Backdoor ตัวนี้มาแฉให้เห็นกันแต่ความไม่ธรรมดาอยู่ที่วิธีการรับคำสั่งไม่ได้เป็น C&C จากเซิร์ฟเวอร์ภายนอกทั่วไปแต่ผ่านมาทางไฟล์แนบ PDF ในอีเมลนั่นเอง

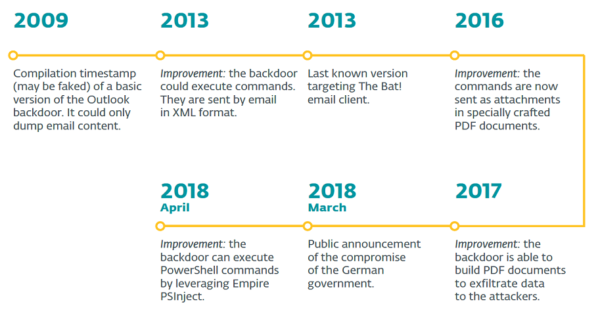

ตามรูปด้านบนจะเห็นได้ว่า Backdoor ของ Turla มีวิวัฒนาการมาเรื่อยๆ อย่างยาวนานตั้งแต่ปี 2009 และมีความแนบเนียนมาตั้งแต่นั้น 2013 สามารถรันคำสั่งที่แนบมาใน XML ได้ รวมถึงเพิ่มการสนใจไปยัง Bat Email Client ที่ใช้กันในยุโรป กระทั่งปัจจุบันสามารถทำได้ถึงรันคำสั่ง PowerShell ไปโดยตรงในหน่วยความจำ

คงต้องเท้าความกันก่อนว่า APT ที่พบเห็นได้ทั่วไปมักมีการเชื่อมต่อรอรับคำสั่งจากเซิร์ฟเวอร์ต้นทาง เช่น ผ่านทาง HTTP/S เป็นต้น ซึ่งปัจจุบันมักโดนเพ่งเล็งจากผู้ให้บริการหรืออุปกรณ์ฝั่งป้องกันต่างๆ ดังนั้นไอเดียของมัลแวร์ตัวนี้จะใช้วิธีการรอรับคำสั่งผ่านทางไฟล์แนบ PDF ขั้นตอนที่น่าสนใจที่เกี่ยวข้องเป็นดังนี้

-

Backdoor ไม่ได้ใช้ช่องโหว่ของ PDF Reader หรือ ช่องโหว่ใน Microsoft Outlook เลย ทุกอย่างเป็นไปอย่างปกติผ่าน Messaging Application Programming Interface (MAPI) ของ Outlook เพื่อเข้าถึงกล่องรับอีเมล

-

Backdoor จะคอยเก็บ Log ข้อมูล Metadata ของอีเมล เช่น ที่อยู่ผู้ส่ง ผู้รับ ชื่อหัวเรื่อง ชื่อไฟล์แนบ จากนั้นก็ผสม Log กับข้อมูลอื่นๆ ที่มีส่งผ่านทางไฟล์ PDF ที่ถูกสร้างขึ้นมาแบบพิเศษไปหาแฮ็กเกอร์

-

การรอรับคำสั่งตัว Backdoor เองจะคอยเช็คไฟล์ PDF ที่แนบมาในอีเมลที่ภายในมีคำสั่งของแฮ็กเกอร์อยู่มาปฏิบัติการ

-

หากที่อยู่ผู้ส่งนั้นโดนบล็อกไป Backdoor แฮ็กเกอร์ก็สามารถเปลี่ยนที่อยู่อีเมลผู้ส่งใหม่ได้ไม่ตายตัว

-

ฺBackdoor มาในรูปแบบของโมดูล Dynamic Link Library (DLL) ซึ่งสามารถวางไว้บนไหนก็ได้บนฮาร์ดไดร์ฟและการติดตั้งทำได้ผ่าน RegSvr32.exe ปกติ สำหรับการทำให้เนียนมากขึ้นคือมีการแก้ไขไฟล์ Registry ด้วย (เป็นวิธีการปกติที่มักถูกใช้กับ Windows ที่ถูกแทรกแซงอยู่แล้ว) ด้วยเทคนิคที่เรียกว่า ‘COM object hijacking’ เพื่อหารันตีว่า Backdoor จะถูกใช้งานเมื่อเปิด Microsoft Outlook

ผู้สนใจสามารถอ่าน White Paper แบบเต็มๆ ได้ที่ ‘TURLA Outlook Backdoor‘ หรือรายละเอียดเชิงเทคนิคว่ามีส่วนไหนได้รับผลกระทบบ้างได้ที่ Indicator of Compromise บน GitHub ครับ

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย