การโจมตีแบบ DDoS ในปัจจุบัน แฮกเกอร์ได้พัฒนารูปแบบการโจมตีให้มีประสิทธิภาพสูงขึ้น มีความถี่มากขึ้น ปริมาณสูงขึ้น และมีความซับซ้อนเพิ่มมากขึ้น ทำให้อุปกรณ์รักษาความปลอดภัยแบบ ทุกองค์กรจำเป็นต้องมีโซลูชันสำหรับป้องกันการโจมตีแบบ DDoS เพื่อป้องกันความเสียหายที่จะเกิดขึ้นกับธุรกิจและ Network Infrastructure

การโจมตีแบบ DDoS คือ อะไร

การโจมตีแบบ Distributed denial of service (DDoS) เป็นการโจมที่มีการควบคุมเครื่องผู้ใช้หลายๆ เครื่อง ซึ่งเรียกว่า botnet โจมตีไปยังเป้าหมายพร้อมๆ กัน เพื่อให้เครื่องเซิร์ฟเวอร์หรือเว็บไซต์ปลายทางล่มและไม่สามารถให้บริการผู้ใช้งานคนอื่นได้

การโจมตีแบบ DDoS อาจจะเกิดขึ้นในช่วงระยะเวลาสั้นๆ เช่น 5 นาที ไปจนถึง 40 นาที โดยเฉลี่ย แต่ผลกระทบที่เกิดขึ้นอาจสร้างความเสียหายให้กับองค์กรมากกว่านั้น เนื่องจากส่งผลกระทบต่อการใช้งานของลูกค้า ตลอดจนรายได้ในช่วงที่โดนโจมตี รวมไปถึงความน่าเชื่อถือ และภาพลักษณ์ขององค์กร

จุดประสงค์ของการโจมตีแบบ DDoS

แฮกเกอร์ที่โจมตีด้วย DDoS มายังเครื่องเซิร์ฟเวอร์ปลายทาง มีจุดประสงค์หลายๆ อย่างด้วยกัน คือ

- โจมตีเนื่องจากไม่เห็นด้วยกับนโยบายต่างๆ ขององค์กรหรือเพื่อต่อต้าน หรือแสดงความไม่พอใจ

- กลุ่มคนที่ต้องการแสดงความสามารถ ต้องการแสดงความสนใจต่อคนรอบข้าง

- การข่มขู่หรือบังคับเพื่อต้องการเรียกร้องสิ่งใดสิ่งหนึ่ง

- การแข่งขันทางด้านธุรกิจ ที่ต้องการสร้างความเสียหายให้กับคู่แข่ง

- สงครามไซเบอร์ระหว่างภาครัฐและหน่วยงานที่เกี่ยวข้อง หรือระหว่างประเทศ ซึ่งอาจะได้รับการสนับสนุนจากพันธมิตรที่อยู่ในฝ่ายเดียวกันในการโจมตีฝ่ายตรงข้าม

เปรียบเทียบการโจมตีแบบ DoS กับ DDoS

ข้อแตกต่างของการโจมตีแบบ DoS กับ DDoS คือ ปริมาณการโจมตี โดยการโจมตีด้วย DoS ธรรมดานั้น แฮกเกอร์จะใช้เครื่อง client เพียงเครื่องเดียวโจมตีผ่านทางช่องโหว่ของเครื่องปลายทาง หรือ flood เครื่องปลายทางด้วย request ปลอมจำนวนมากๆ เพื่อทำให้ resource ของเครื่องปลายทางไม่เพียงพอต่อการให้บริการผู้ใช้งานคนอื่นๆ เช่น RAM, CPU เป็นต้น

เมื่อเปรียบเทียบกับ DDoS ซึ่งจะเป็นการโจมตีจะมาจากเครื่อง client หลายๆ เครื่องกระจายอยู่ตามพื้นที่ต่างๆ และเป็นการยากที่จะเข้าไปแก้ไขหรือตรวจสอบในแต่ละเครื่อง เนื่องจากปริมาณการโจมที่ที่เยอะ

จุดแตกต่างอีกอย่างหนึ่งก็คือ การโจมตีแบบ DoS โดยส่วนใหญ่เป็นการใช้เครื่องมือหรือสคริปต์ในการสร้างทราฟฟิกปลอมเพื่อโจมตีไปยังปลายทาง ในขณะที่ การโจมตีแบบ DDoS นั้น เป็นการโจมตีจาก botnet ซึ่งเป็นเครื่องที่ติดมัลแวร์และกระจายอยู่ตามพื้นที่ต่างๆ และสามารถควบคุมการโจมตีจากแฮกเกอร์ได้

ประเภทของการโจมตีแบบ DDoS

การโจมตีแบบ DDoS สามารถแบ่งออกได้เป็น 2 กลุ่มหลักๆ คือ การโจมตีในระดับ Application Layer และการโจมตีในระดับ Network Layer

- การโจมตีในระดับ Network Layer หรือการโจมตีด้วยปริมาณ (Volumetric Attack) เป็นการโจมตีในระดับ Layer 3 – Layer 4 เช่น UDP flood, SYN flood, NTP amplification, DNS amplification เป็นต้น โดยสามารถตรวจจับได้จากการสังเกตเห็นว่ามีทราฟฟิกปริมาณมากผิดปกติ ที่ไม่มีเคยมาก่อน

- การโจมตีในระดับ Application Layer เป็นการโจมตีในระดับ application ที่มีการใช้งาน โดยเน้นการโจมตีไปยังเซิร์ฟเวอร์โดยส่งคำร้องขอเป็นปริมาณที่มาก เพื่อทำให้ระบบทำงานช้าลง หรือหยุดทำงาน ไม่สามารถให้บริการได้ เช่น HTTP flood, DNS query flood เป็นต้น

วิธีรับมือและป้องกันการโจมตีแบบ DDoS

เราไม่สามารถหยุดยั้งการโจมตีแบบ DDoS ไม่ให้เกิดขึ้นได้ เพราะเราไม่สามารถควบคุม botnet ที่แฮกเกอร์ใช้ได้ทั้งหมด แต่เราสามารถป้องกันไม่ให้การโจมตีนั้นสร้างความเสียหายให้กับ

- ตรวจสอบและ monitor ทราฟฟิกอย่างต่อเนื่อง หากพบความผิดปกติ เช่น มีปริมาณทราฟฟิกเพิ่มมากขึ้นผิดปกติ หรือมี IP ที่มาจากต่างประเทศที่ไม่เคยมีประวัติการใช้งานมาก่อนเป็นจำนวนมาก อาจเป็นสัญญาณที่ระบบภายในองค์กรกำลังถูกโจมตีด้วย DDoS อยู่

- ตรวจสอบและ update ข้อมูลข่าวสารทางด้าน Security อย่างสม่ำเสมอ ซึ่งอาจจะมีข้อมูลที่เกี่ยวข้องกับการโจมตีตลอดจนแนวโน้มต่างๆ ในธุรกิจที่เรากำลังดำเนินงานอยู่

- พิจารณาใช้โซลูชันจำลองทดสอบการโจมตี เพื่อทดสอบ IT Infrastructure ขององค์กรว่าสามารถป้องกันการโจมตีได้หรือไม่

- พิจารณาใช้โซลูชันป้องกันการโจมตีด้วย DDoS จาก NSFocus ที่สามารถตรวจสอบและป้องกันการโจมตีด้วย DDoS ได้อัตโนมัติโดยส่งผลกระทบต่อผู้ใช้งาน

โซลูชันการป้องกันจาก NSFOCUS

NSFOCUS มีโซลูชันสำหรับป้องกันการโจมตีจาก DDoS ทั้งแบบ On-Prem, Cloud และ Hybrid โดยมีเทคนิคป้องกันการโจมตีแบบ Multi-Layer โดยสามารถตรวจสอบข้อมูลทุก packet ซึ่งครอบคลุมการโจมตีแบบ Volumetric, Application และ Web Application สามารถรองรับการโจมตีผ่าน Protocol ที่หลากหลาย (Multi-Protocol Support) และมีเทคนิคการตรวจสอบการโจมตีขั้นสูง (Advanced Inspection) โดยสามารถติดตั้งได้ทั้งแบบ Inline และ Out of Path

โซลูชันสำหรับติดตั้งแบบ Inline

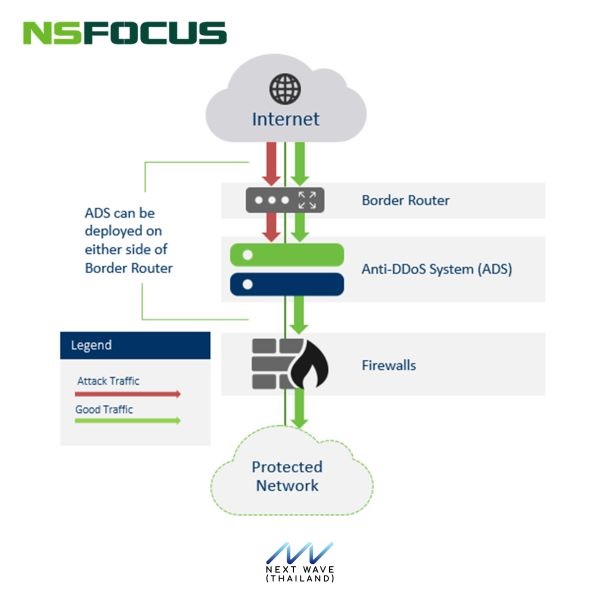

การติดตั้งแบบ Inline เราจะใช้เฉพาะอุปกรณ์ Anti-DDoS System (ADS) เพียงอย่างเดียวเท่านั้น โดยมี throughput เริ่มต้นตั้งแต่ 4 Gbps ไปจนถึง 240 Gbps รองรับ Network Interface 1G, 10G, 40G, 100G สามารถทำ cluster เพื่อขยาย throughput ให้เพิ่มตามความต้องการได้ ซึ่งมีข้อดี คือ ติดตั้งได้ง่ายและรวดเร็ว สามารถตรวจสอบและป้องกันการโจมตีทราฟฟิกได้ทั้งหมดแบบเรียลไทม์ โดยไม่ส่งผลกระทบต่อการใช้งาน

โซลูชันสำหรับติดตั้งแบบ out-of-path

การติดตั้งแบบ out-of-path จะ redirect ทราฟฟิกเข้าไปยังอุปกรณ์ Anti-DDoS System (ADS) เฉพาะกรณีที่มีการโจมตีเท่านั้น โดยประกอบไปด้วยอุปกรณ์ 3 ส่วนหลักๆ ด้วยกัน คือ

- Network Traffic Analyzer (NTA) ทำหน้าที่ตรวจสอบและวิเคราะห์ทราฟฟิกในระบบเครือข่าย โดยหากตรวจสอบการโจมตี ระบบจะส่งข้อมูลไปยัง ADS เพื่อดำเนินการตามขั้นตอนต่อไป

- Anti-DDoS System (ADS) เมื่อได้รับสัญญาณแจ้งเตือนจาก NTA แล้ว ADS จะส่งข้อมูลไปยัง Router ให้ Divert ทราฟฟิกมาวิ่งผ่าน ADS เพื่อ Mitigate การโจมตี

- Anti-DDoS System Manager (ADS-M) ทำหน้าที่เป็นระบบบริหารจัดการจากศูนย์กลาง ตลอดจนเก็บรวบรวมข้อมูล log และสร้างรายงานการโจมตี

ในสภาวะปกติที่ไม่มีการโจมตี ทราฟฟิกทั้งหมดจะวิ่งตาม path ปกติโดยไม่ผ่านอุปกรณ์ ADS และทราฟิกจะวิ่งผ่าน ADS เฉพาะ IP/Subnet ที่ตรวจพบการโจมตีเท่านั้น ในขณะที่ทราฟฟิกปกติที่เหลือก็ยังสามารถวิ่งตาม path ปกติเหมือนเดิม ทำให้สามารถเริ่มต้นติดตั้ง ADS ด้วย throughput ที่ไม่สูงมากนัก แล้วค่อยขยายได้ในภายหลัง

โดยสรุปแล้วการโจมตีแบบ DDoS เป็นเรื่องสำคัญที่ทุกองค์กรต้องเตรียมการรับมือและหาโซลูชันในการป้องกันไว้ล่วงหน้า เพื่อให้สามารถรับมือ และไม่ให้ส่งผลกระทบต่อการใช้บริการของลูกค้า

หากท่านสนใจรายละเอียดเพิ่มเติมเกี่ยวกับ Anti DDoS Solution สามารถติดต่อทาง Distributor ได้โดยตรง โดยติดต่อได้ที่

Nextwave (Thailand) Co.,Ltd.

คุณไหมแพร Product Manager เบอร์โทร 090-9723842

Email : maiprae@nextwave.co.th

Website : https://www.nextwave.co.th/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย