Check Point ได้เปิดเนื้อหาเชิงเทคนิคที่เรียกได้ว่าเป็นสารานุกรมข้อมูลของวิธีการที่มัลแวร์ใช้หลีกเลี่ยงตรวจจับ (Evasion) เพื่อให้ทราบได้ว่ากำลังเผชิญกับสภาพแวดล้อมจริงหรือถูกหลอกให้รันภายใน Virtual Machine

ปกติแล้วในฝั่งของการป้องกันด้านความมั่นคงปลอดภัยนั้นอาจใช้วิธีการตรวจไฟล์หรือพฤติกรรมที่ยังไม่ชัดเจน ด้วยการปล่อยสิ่งต้องสงสัยเข้าไปรันในสภาพแวดล้อมแบบจำลองเพื่อศึกษาภัยคุกคาม อย่างไรก็ดีผู้สร้างมัลแวร์ก็มีวิธีการที่ให้ตนทราบได้ว่าตอนนี้ปฏิบัติการอยู่ในสภาพแวดล้อมแบบใด

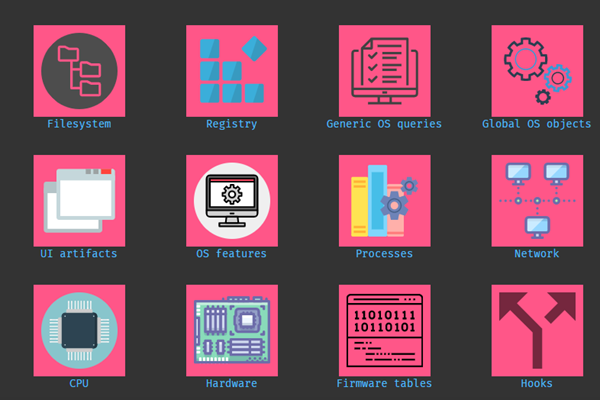

โดยวันนี้ทาง Check Point ผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยได้มีความตั้งใจอันดี เพื่อแบ่งปันข้อมูลเชิงเทคนิคเหล่านั้นมาให้ผู้สนใจได้เข้ามาศึกษากัน ทั้งนี้เม้โอกาสอาจตกอยู่ทางฝั่งผู้ร้ายด้วย แต่ทีมงานก็เชื่อว่าจะเกิดประโยชน์ในทางบวกมากกว่าเช่นกัน ปัจจุบันมีการจำแนกประเภทของเทคนิค Evasion ในหมวดต่างๆ ประกอบด้วย Filesystem, Registry, Generic OS queries, Global OS objects, UI artifacts, OS features, Processes, Network, CPU, Hardware, Firmware tables, Hooks และ macOS

ผู้สนใจสามารถศึกษาเพิ่มเติมได้ที่ https://evasions.checkpoint.com/ ซึ่งเป็นหน้านำไปสู่ GitHub ของทีมงานที่เปิดให้ผู้เชี่ยวชาญเข้ามาแลกเปลี่ยนข้อมูลกันต่อไป

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย