RADIUS คือเป็นโปรโตคอลสำหรับการพิสูจน์ตนสำหรับเครือข่ายที่ใช้กันอย่างกว้างขวาง โดยล่าสุดมีนักวิจัยด้านความมั่นคงปลอดภัยได้พิสูจน์ถึงความพลาดในกลไกของโปรโตคอลที่อาศัย MD5 ซึ่งไม่ปลอดภัยมานานแล้ว

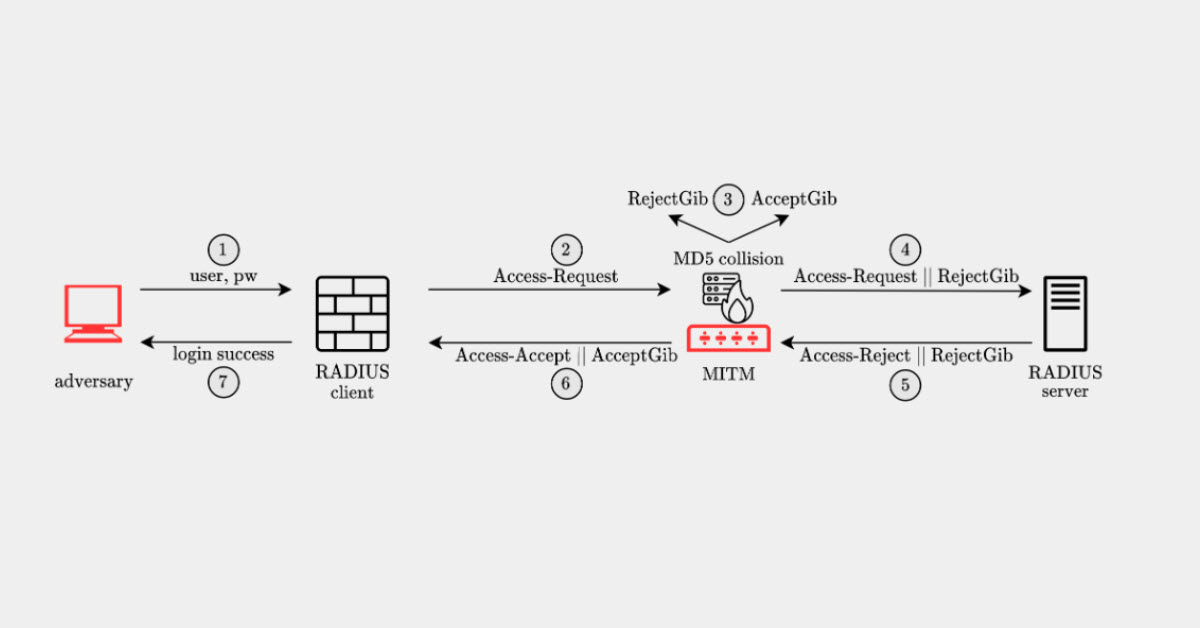

ช่องโหว่ที่ถูกเปิดเผยใช้ชื่อโค้ดว่า ‘Blast-RADIUS’ โดยไอเดียก็คือแฮ็กเกอร์สามารถประมวลแต่งเติมบางอย่างเพื่อสร้างข้อมูลตอบรับ (Access-Accept, Access-Reject หรือ Access-Challenge) ที่ดูเหมือนว่าถูกต้องได้ตามค่า MD5 Hash

สถานการณ์คือแฮ็กเกอร์ต้องอยู่ในสถานะที่จะทำ Man-in-the-middle ระหว่างเครื่องไคลเอ้นต์และเซิร์ฟเวอร์ของ RADIUS ได้

ความน่าสนใจคือวิธีการนี้แฮ็กเกอร์ไม่ต้องรู้ Credential จริงๆก็ได้ อีกทั้งโปรโตคอล RADIUS ถือได้ว่าแพร่หลายทั่วโลกสำหรับการเข้าถึงเครือข่ายต่างๆ อย่างไรก็ดีการโจมตีก็ไม่ได้ง่ายขนาดนั้นเพราะคนร้ายจำเป็นต้องสร้างเทคนิคที่ทำ MD5 Collision ได้เร็วพออีกด้วย โดยอาจจะประมวลผลแบบคู่ขนานหรือฮาร์ดแวร์ชนิดพิเศษอย่าง GPU หรือ FPGA หรือทางเลือกอื่นที่เร็วพอกว่าอัตราการ Timeout ของ RADIUS

Blast-RADIUS ไม่สามารถป้องกันได้ในฝั่งของผู้ใช้ทั่วไป แต่ฝ่ายดูแลระบบหรือ Vendor ต่างหากที่ต้องจัดการ โดยอาจจะอัปเกรตไปใช้ RADIUS over TLS หรือใช้งาน RADIUS แบบหลาย hop และป้องกันการเข้าถึงทราฟฟิคผ่านอินเทอร์เน็ต

ศึกษาข้อมูลงานวิจัยได้ที่ : https://www.blastradius.fail/attack-details

ที่มา : https://www.bleepingcomputer.com/news/security/new-blast-radius-attack-bypasses-widely-used-radius-authentication/ และ https://thehackernews.com/2024/07/radius-protocol-vulnerability-exposes.html

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย