การเปลี่ยนแปลงทางดิจิทัลและการเปลี่ยนไปใช้มัลติคลาวด์แบบไฮบริด กำลังเปลี่ยนวิธีการทำธุรกิจของหลายๆ องค์กร ซึ่งขณะนี้ผู้ใช้ข้อมูลและทรัพยากรได้กระจายไปทั่วโลกทำให้ยากต่อการเชื่อมต่ออุปกรณ์และเครือข่ายได้อย่างรวดเร็วและปลอดภัย ดังนั้นการรักษาความปลอดภัยแบบดั้งเดิมที่มีการบังคับใช้ตามขอบเขตและความน่าเชื่อถือจากอุปกรณ์หรือเครือข่ายที่เชื่อมต่อ จำเป็นจะต้องถูกทบทวนเพื่อหาแนวทางที่แตกต่างออกไป

องค์กรต่าง ๆหันมาใช้โซลูชันการรักษาความปลอดภัยแบบที่ไม่ไว้วางใจใครอีกต่อไป (Zero-Trust Concept) เพื่อช่วยปกป้องข้อมูลและทรัพยากรของตน โดยทำให้สามารถเข้าถึงทรัพยากรได้เฉพาะในขอบเขตที่ จำกัด และภายใต้สถานการณ์ที่เหมาะสมเท่านั้น โดยใช้ 4 หลักการสร้างรูปแบบการกำกับดูและรักษาความปลอดภัยเพื่อป้องกันการเชื่อมต่อระหว่างผู้ใช้ข้อมูลและทรัพยากรขององค์กร ดังนี้!!

ทำความเข้าใจผู้ใช้ข้อมูลและทรัพยากรขององค์กรเพื่อสร้างนโยบายการรักษาความปลอดภัยที่สอดคล้องกับธุรกิจ

ปกป้องทรัพยากรองค์กรโดยกำหนดสิทธิ์การเข้าถึงแบบมีเงื่อนไขและสามารถตรวจสอบได้อย่างรวดเร็วและสม่ำเสมอตามบริบทและนโยบายที่บังคับใช้

แก้ไขเหตุการณ์ด้านความปลอดภัยโดยให้มีผลกระทบต่อการดำเนินธุรกิจให้น้อยที่สุดด้วยการกำหนดเป้าหมายที่ต้องการทำ

ปรับปรุงนโยบายและแนวทางปฏิบัติด้านความปลอดภัยอย่างต่อเนื่อง เพื่อให้การตัดสินใจได้เร็วขึ้นเมื่อมีข้อมูลมากกว่า

Context to connect the right user, to the right data — under the right conditions

IBM Security Zero Trust จะช่วยลดความซับซ้อนและสามารถดำเนินการสู่ Zero-Trust Concept ของคุณด้วยแผนงานที่สามารถปรับเปลี่ยนตามเงื่อนไขหรือข้อกำหนดที่เหมาะกับความต้องการทางธุรกิจของแต่ละองค์กร โดยวันนี้ผู้เขียนขอหยิบยกประเด็นการระบุตัวตนและกำนหดรูปแบบการเข้าถึงของผู้ใช้งานที่ถือว่าเป็นหัวใจสำคัญของการทำ Zero-Trust มาอธิบายให้คุณผู้อ่านได้เข้าใจมากยิ่งขึ้นด้วยโซลูชั่น IBM Security

Identity – การกำหนดและควบคุมนโยบายการรักษาความปลอดภัยที่ไม่ไว้วางใจด้วยการจัดการการเข้าถึงของผู้ใช้และบัญชีที่มีสิทธิพิเศษทั้งหมดด้วยการเข้าใช้งานเพียงครั้งเดียว (Single Sign On: SSO), การตรวจสอบสิทธิ์แบบหลายปัจจัย (Multi Factor Authentication: MFA) และการจัดการบัญชีของผู้ใช้งาน

IBM Security Verify for Workforce IAM

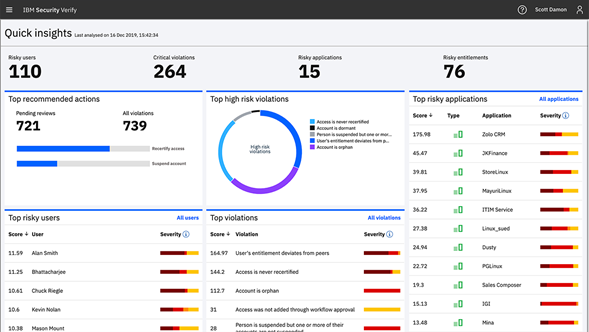

ให้บริการการระบุตัวตนสำหรับผู้ใช้ทุกคนรวมถึง SSO, MFA ตามความเสี่ยงและการเข้าถึงแบบปรับตัว, การจัดการ Life Cycle ของผู้ใช้และการวิเคราะห์ข้อมูลประจำตัวเพื่อหาความเสี่ยง

- Single Sign-On (SSO) from any device

จัดเตรียม Launchpad และระบบ SSO ของแอปพลิเคชันแบบรวมศูนย์ จากอุปกรณ์ต่าง ๆ ไปยังแอปพลิเคชันในองค์กรหรือระบบคลาวด์

- 2FA to any target system

ปกป้อง web, cloud, mobile, VPNs, และระบบปฏิบัติการด้วยแพลตฟอร์มสำหรับทำ MFA

- User lifecycle management and compliance

ขออนุมัติ, จัดเตรียม และรับรอง (Request, Approve, Provision) การเข้าถึงแอปพลิเคชันของผู้ใช้เป็นระยะ ๆ

- Adaptive access

ประเมินการใช้งานของผู้ใช้, อุปกรณ์ และสภาพแวดล้อมแบบไดนามิกด้วยระบบการให้คะแนนความเสี่ยงแบบ AI พร้อมบังคับใช้การเข้าถึงแบบ MFA เมื่อมีความเสี่ยงสูง

- Identity analytics

ให้ข้อมูลและมุมมองแบบ 360 องศาต่อความเสี่ยงในการเข้าถึงที่เกิดขึ้นและสามารถดำเนินการตามข้อมูลเชิงลึกที่เกี่ยวข้องกับความเสี่ยงเหล่านั้นได้

หากคุณผู้อ่านสนใจโซลูชั่น IBM Security Verify สำหรับการนำไปใช้ในเรื่องการระบุตัวตน, ควบคุมวิธีในการเข้าถึงภายในองค์กร หรือแม้แต่การนำไปประยุกต์ใช้กับ Zero-Trust concept สามารถติดต่อมาทางบริษัท คอมพิวเตอร์ ยูเนี่ยน ได้เลยครับ

สอบถามข้อมูลเพิ่มเติมได้ที่บริษัทคอมพิวเตอร์ยูเนี่ยนจำกัด

โทร02 311 6881 #7156 หรือ email : cu_mkt@cu.co.th

เขียนบทความโดย ทวีศักดิ์ ศรีนาค

Presales Software Specialist

บริษัท คอมพิวเตอร์ยูเนี่ยน จำกัด

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย