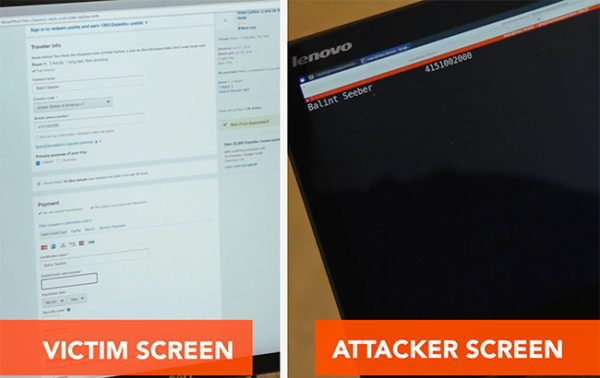

Marc Newlin นักวิจัยด้านความมั่นคงปลอดภัยจาก Bastille Networks ค้นพบช่องโหว่หลายรายการบนคีย์บอร์ดไร้สาย ซึ่งช่วยให้แฮ็คเกอร์สามารถแอบดักฟังข้อมูลสำคัญ เช่น รหัสผ่านและข้อมูลบัตรเครดิต หรือส่งสัญญาณสั่งกดแป้นพิมพ์เพื่อสั่งการคอมพิวเตอร์ตามความต้องการได้

“ปกติแล้ว คีย์บอร์ดไร้สายจะติดต่อสื่อสารกับ USB ผ่านทางโปรโตคอลเฉพาะของบริษัทนั้นๆ บนย่านความถี่ 2.4 GHz ตรงข้ามกับบลูทูธ โปรโตคอลเหล่านี้ไม่มีมาตรฐานให้ปฏิบัติตาม ส่งผลให้ผู้ผลิตแต่ละรายจัดการเรื่องความมั่นคงปลอดภัยกันเอง ซึ่งส่วนใหญ่ก็คือไม่มีการเข้ารหัสข้อมูลระหว่างกัน” — Newlin อธิบายสาเหตุของปัญหา

Newlin ระบุว่า การดักฟังข้อมูลการพิมพ์สามารถทำได้จากระยะไกลถึง 75 เมตร และเนื่องจากคีย์บอร์ดและ USB มีการส่งสัญญาณหากันเรื่อยๆ ทำให้แฮ็คเกอร์สามารถสำรวจพื้นที่โดยรอบและเตรียมแอบดักฟังข้อมูลได้อย่างง่ายดาย โดยที่เหยื่อไม่จำเป็นต้องนั่งพิมพ์อยู่ก็ได้ ส่วนค่าใช้จ่ายในการดักฟังก็มีเพียง USB ไร้สายสำหรับดักจับสัญญาณเท่านั้น ซึ่งราคาก็ไม่ถึง $100 (ประมาณ 3,500 บาท)

คีย์บอร์ดที่เสี่ยงต่อการถูกดักฟังประกอบด้วย

- Anker Ultra Slim 2.4GHz Wireless Compact Keyboard

- EagleTec K104 / KS04 2.4 GHz Wireless Combo Keyboard

- General Electric’s GE 98614 Wireless Keyboard

- Hewlett-Packard’s HP Wireless Classic Desktop Wireless Keyboard

- Insignia’s Wireless Keyboard NS-PNC5011

- Kensington ProFit Wireless Keyboard

- RadioShack Slim 2.4GHz Wireless Keyboard

- Toshiba PA3871U-1ETB Wireless Keyboard

อาจมีคีย์บอร์ดไร้สายอื่นที่มีช่องโหว่เสี่ยงต่อการถูกดักฟัง แต่ยังไม่ได้ทดสอบ สำหรับคีย์บอร์ดบลูทูธและคีย์บอร์ดไร้สายระดับ High-end จากบริษัทชื่อดังอย่าง Logitech, Dell และ Lenovo นั้นไม่ได้มีปัญหาเรื่องการถูกดักฟังแต่อย่างใด

นอกจากปัญหาเรื่องการถูกดักฟังข้อมูลการพิมพ์แล้ว แฮ็คเกอร์ยังสามารถส่งคำสั่งพิมพ์ไปยังคีย์บอร์ดที่เชื่อมต่อกับอุปกรณ์คอมพิวเตอร์ได้อีกด้วย ซึ่งช่วยให้แฮ็คเกอร์สามารถสั่งการคอมพิวเตอร์ได้ตามความต้องการ เช่น ดาวน์โหลดมัลแวร์มาติดตั้ง หรือขโมยข้อมูลส่งออกไปภายนอก เป็นต้น

ที่มา: https://www.helpnetsecurity.com/2016/07/26/keystroke-sniffing-wireless-keyboards/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย