ไม่กี่วันที่ผ่านมา ได้มีการค้นพบช่องโหว่ร้ายแรงบนอุปกรณ์ฮาร์ดแวร์ของ Cisco สำหรับ Telco และ ISP ที่อาจนำไปสู่การโจมตีแบบ DoS ได้ โดยช่องโหว่นี้ถูกค้นพบโดยการทดสอบภายในของ Cisco เอง และโชคดีที่ยังไม่มีรายงานการโจมตีบนช่องโหว่ดังกล่าว ซึ่งทาง Cisco ได้ให้รายละเอียดพร้อมแพทช์สำหรับอุดช่องโหว่บน Security Advisory เป็นที่เรียบร้อย

ผลิตภัณฑ์ที่ได้รับผลกระทบ

- Cisco Network Convergence System 6000 (NCS 6000) และ Cisco Routing System X (CRS-X) ที่ใช้งานซอฟต์แวร์ Cisco IOS XR ที่ได้รับผลกระทบจากช่องโหว่ดังกล่าว

- CRS-X Line Card ทุกชนิด รวมถึง CRS-X 400-Gbps Modular Services Card (MSC-X) และ CRS-X 400-Gbps Forwarding Processor Cards (FP-X)

ซอฟต์แวร์ที่ได้รับผลกระทบ

- Cisco IOS XR ทุกเวอร์ชันบน Cisco NCS 6000 ยกเว้นเวอร์ชัน 5.3.2

- Cisco IOS XR ทุกเวอร์ชันบน CRS-X ยกเว้นเวอร์ชัน 5.3.0

สรุปรายละเอียดช่องโหว่

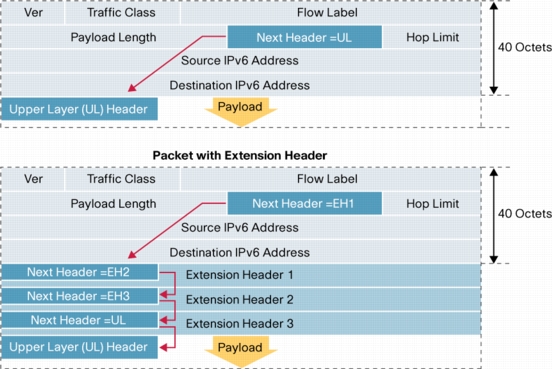

ช่องโหว่นี้เกิดจากปัญหาในการประมวลผล Packet ประเภท Malformed IPv6 ที่มีการใช้ Extension Header ซึ่งแฮ็คเกอร์สามารถโจมตีผ่านช่องโหว่ดังกล่าวโดยส่ง Malformed IPv6 Packet นี้เข้ามาผ่านทางอุปกรณ์ Line Card ที่ใช้ซอฟต์แวร์ Cisco IOS XR ส่งผลให้เกิดการ Reload ของ Line Card ซึ่งถ้าแฮ็คเกอร์โจมตีอย่างต่อเนื่อง จะทำให้เกิดเงื่อนไขของ DoS ได้

ช่องโหว่ DoS นี้จะเกิดขึ้นเฉพาะกับ Packet ที่ส่งข้ามผ่านอุปกรณ์ที่ได้รับผลกระทบเท่านั้น ไม่ได้เกิดกับ Packet ที่มีเป้าหมายปลายทางมายังอุปกรณ์ดังกล่าว นั่นคือ อุปกรณ์จะเป็นอันตรายก็ต่อเมื่ออุปกรณ์เหล่านั้นถูกตั้งค่าให้ประมวลผลทราฟฟิค IPv6 ที่ส่งข้ามผ่านตัวมันไปเท่านั้น

ผู้ที่ได้รับผลกระทบสามารถดูรายละเอียดและอัพเดทแพทช์ได้ผ่านทาง http://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20150220-ipv6

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย