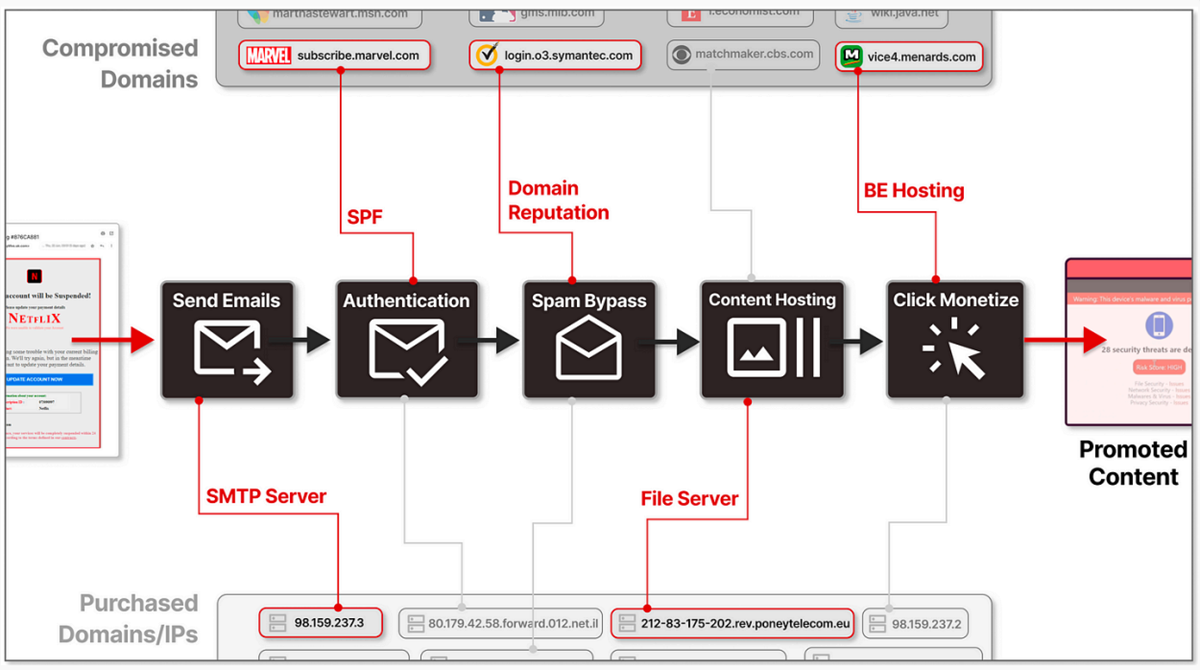

Guardio Labs ได้เปิดเผยรายงานแคมเปญอีเมลของคนร้าย ที่อาศัยโดเมนและ subdomain ของแบรนด์ดังๆที่ขาดการดูแล ที่สำคัญคือความน่าเชื่อถือของโดเมนเหล่านี้ทำให้โซลูชันป้องกันอาจปล่อยอีเมลผ่านการป้องกันเข้ามาได้

ไอเดียของคนร้ายก็คือการหาโดเมนอีเมลที่ไม่ได้รับการดูแล ซึ่งมีการเชื่อมโยงไปยังโดเมนภายนอกที่หลุดการลงทะเบียนไปแล้ว เปิดช่องให้คนร้ายนำโดเมนเหล่านั้นไปลงทะเบียนแทน โดยมี 2 กรณีคือ

- CNAME Record

- SPF include option

นั่นหมายความว่าเป็นการยืมมือโดเมนเหล่านั้นให้พ่วงโดเมนอันตรายของคนร้ายเข้ามา ประเด็นสำคัญคือคนร้ายมักมองหาโดเมนอีเมลจากแบรนด์ใหญ่ๆเช่น MSN, VMware, McAfee, The Economist, Cornell University, CBS, NYC.gov, PWC, Pearson, Better Business Bureau, Unicef, ACLU, Symantec, Java.net, Marvel และ eBay ซึ่งในบางกรณีโดเมนก็มีการตั้งค่ายืนยันตนไว้ดีอยู่แล้ว เช่น SPF, DMARC และ DKIM เป็นต้น ด้วยความน่าเชื่อถือนี้อาจทำให้โซลูชันป้องกันอีเมลปล่อยอีเมลจากคนร้ายผ่านไป เพราะคิดว่ามาจากแหล่งที่น่าเชื่อถือ

หลังที่แคมเปญเกิดขึ้นมาได้สักพักใหญ่แล้ว คนร้ายได้มีการเพิ่มความซับซ้อนทั้งปริมาณไอพี proxy และจำนวนของโดเมนที่แทรกแซงได้ โดยพบว่ามีโดเมนกว่า 8,000 รายการและ 13,000 โดเมนย่อยเกี่ยวข้อง ทั้งนี้มีจำนวนการส่งอีเมลสูงถึง 5 ล้านฉบับต่อวัน ปัจจุบันทีมงาน Guardio Labs ได้สร้างหน้าเว็บไซต์ให้แอดมินของแบรนด์เข้าไปตรวจสอบตัวเองได้ที่ https://guard.io/subdomailing

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย