Sophos ผู้ให้บริการโซลูชันด้านความมั่นคงปลอดภัยได้จัดทำรายงานเกี่ยวกับเรื่องของ SamSam Ransomware อย่างละเอียดซึ่งเก็บข้อมูลจากการโจมตีที่เกิดขึ้น การเข้าไปคุยกับเหยื่อ และ Data-mining ทั้งแบบสาธารณะและส่วนบุคคลที่เกี่ยวกับตัวอย่างของ SamSam ที่อาจจะหายไปอย่างเงียบๆ โดยพบว่า Ransomware ตัวนี้สามารถทำเงินได้กว่า 5.9 ล้านเหรียญสหรัฐฯ หรือราว190 ล้านบาท นับตั้งแต่เริ่มปฏิบัติการปลายปี 2015

ผู้เสียหาย

จากการติดตามที่อยู่ Bitcoin ทีมนักวิจัยคาดว่าน่าจะมีผู้ยอมจ่ายค่าไถ่ไปกว่า 233 คน ซึ่ง 86 คนกล้าที่จะเผยว่าตนจ่ายเงินค่าไถ่กับสาธารณะและยอมให้ทางทีมงานเก็บโปรไฟล์ได้ สถิติที่น่าสนใจจากเหยื่อทั้ง 86 คนมีดังนี้

-

เหยื่ออยู่ในหลายประเทศ เช่น สหรัฐฯ สหราชอาณาจักร เบลเยี่ยม และ แคนนาดา

-

สัดส่วนการประกอบธุรกิจของเหยื่อตามประเภทคือ ครึ่งหนึ่งของผู้จ่ายเงินค่าไถ่คือบริษัทเอกชน ประมาณ 25% มาจากลุ่ม Healthcare 13% เป็นตัวแทนรัฐบาล และสุดท้าย 11% มาจากสถาบันการศึกษา

-

จากการติดตามที่อยู่ Bitcoin ดังปรากฏในโน๊ตการจ่ายค่าไถ่พบว่า 157 ที่อยู่ Bitcoin มีการรับเงินและอีก 88 ที่อยู่ไม่เคยรับเงิน

-

SamSam ทำเงินไปทั้งหมด 5.9 ล้านเหรียญสหรัฐฯ

-

มักจะมีเหยื่ออย่างน้อย 1 คนต่อวันและ 25% ของเหยื่อจะยอมจ่ายค่าไถ่

-

ผู้ร้ายมักย้ายเงินต่อไปหลายบัญชีในวันที่ได้เงิน บางครั้งเหยื่อก็จะจ่ายเงินไปครึ่งหนึ่งก่อนซึ่งคนร้ายก็จะรอให้เหยื่อจ่ายเงินครบแล้วค่อยย้ายเงินทีเดียว

-

มีครั้งที่ทำเงินได้มากสุดในครั้งเดียวกว่า 64,000 เหรียญสหรัฐฯ ซึ่งมากกว่าการเรียกค่าไถ่ธรรมดาที่อยู่ระหว่าง 200 ถึง 1,000 เหรียญสหรัฐฯ

พฤติกรรมของ SamSam Ransomware

ความต่างกับ Ramsomware ตัวอื่นคือมันไม่เคยถูกกระจายไปจำนวนมากทาง อีเมล โฆษณาอันตราย หรือปล่อยไปกับซอฟต์แวร์และเว็บอัปเดตปลอม ผู้ร้ายมักจ้องเล่นงานเหยื่อครั้งละ 1 คนเท่านั้น ซึ่งในตอนเริ่มต้นผู้โจมตีเล็งไปยังบริษัทเป้าหมายด้วยช่องโหว่ของเซิร์ฟเวอร์ JBoss ที่สามารถเข้าถึงผ่านอินเทอร์เน็ตและยังไม่ได้แพตช์ระบบ ต่อมาเมื่อเริ่มล้าสมัยก็หันไปทำ Brute-force ในเครือข่ายที่มีการเชื่อมต่อของ RDP แทน เมื่อเข้าไปได้แล้วผู้ร้ายจะสแกนระบบอย่างละเอียดเพื่อศึกษาภาพของระบบและจะใช้เครื่องมือหลากหลายเพื่อขยายวงการเข้าถึงจากเซิร์ฟเวอร์ไปยังเครื่องอื่นๆ เมื่อเข้าถึงได้ตามที่ต้องการแล้วผู้ร้ายจะรอช่วงวันหยุดสุดสัปดาห์หรือกลางคืนเพื่อเริ่มการโจมตี จากนั้นจะเข้ารหัสเครื่องเหยื่อและแสดงโน๊ตเรียกค่าไถ่เพื่อให้จ่ายเงินสำหรับการแก้ไขเครื่องบางส่วนหรือจะจ่ายเพื่อแก้ไขให้ทุกเครื่องก็ได้ แต่โฆษกของ Sophos บอกว่าเหยื่อส่วนใหญ่มักจะยอมจ่ายเงินทั้งหมดทีเดียว

คนร้ายที่อยู่เบื้องหลัง

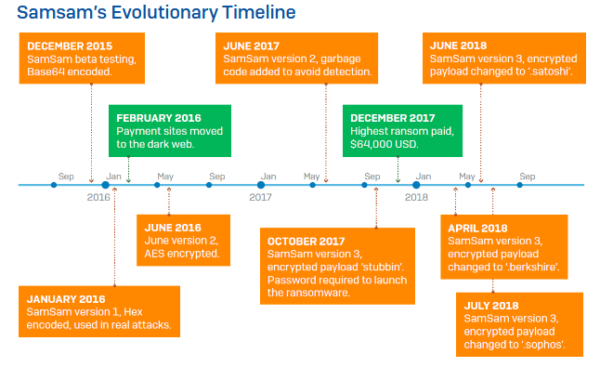

Sophos พบว่ามีอย่างน้อย 3 เวอร์ชันของ Ransomware ตัวนี้จะพัฒนาการป้องกันขึ้นเรื่อยๆ เพื่อไม่ให้นักวิจัยด้านความมั่นคงปลอดภัยมาวิเคราะห์การทำงานภายในได้ นอกจากนี้ยังพบว่าคนร้ายคอยระวังตัวเพิ่มมากขึ้น ด้วยการเปลี่ยนไซต์การจ่ายเงินลงไปยัง Dark Web และใช้โค้ดที่ซับซ้อนมากขึ้นด้วย หลังจากปฏิบัติการมาแล้วกว่า 3 ปี ทั้งนักวิจัยและหน่วยงานทางกฏหมายก็ยังหาตัวการไม่เจอ อย่างไรก็ตามทางรายงานของ Sophos เชื่อว่าผู้ปฏิบัติการเบื้องหลังนั้นน่าจะมาจากคนเพียงคนเดียวมากกว่าเป็นกลุ่ม

สามารถติดตามรายงานฉบับเต็มของ SamSam Ransomware ได้ที่นี่

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย