Zero Trust Network Access หรือ ZTNA ได้กลายเป็นหนึ่งในแนวทางหลักที่หลายธุรกิจองค์กรต้องนำไปใช้งานเพื่อเสริมความมั่นคงปลอดภัยในการทำงานแบบ Remote Working หรือ Hybrid Working กันในทุกวันนี้ และในครั้งนี้ทีมงาน Soft IT ก็ได้ส่งระบบ Mamori M4IP ที่เป็นโซลูชัน ZTNA แนวคิดใหม่ที่มั่นคงปลอดภัยกว่า ZTNA ทั่วไปในท้องตลาด มาให้ทีมงาน TechTalkThai ได้รีวิวกันครับ

ส่วนการติดตั้งใช้งานจริงจะเป็นอย่างไร และเหมาะกับผู้ใช้งานในลักษณะไหน มาติดตามกันได้ในบทความรีวิวนี้กันเลยครับ

ก่อนเริ่มรีวิว มารู้จักกับแนวคิดของ Mamori M4IP กันก่อน

โซลูชัน ZTNA ของ Mamori M4IP นั้นจะเป็นการต่อยอดจาก Wireguard ระบบ Open Source Software สำหรับการทำ VPN ที่ใช้งานได้ง่ายและมีความแพร่หลาย โดยภายในโซลูชันจะมีสิ่งที่เรียกว่า Mamori Server ซึ่งทำหน้าที่เป็นทั้ง Wireguard Server และระบบสำหรับควบคุมด้านความมั่นคงปลอดภัยในการเชื่อมต่อ VPN ที่สามารถปรับแต่งได้อย่างยืดหยุ่นและชาญฉลาด

ในการใช้งานจริงนั้น มุมของผู้ใช้งานจะได้รับประสบการณ์การใช้งานเหมือนการเชื่อมต่อ VPN ด้วย Wireguard ไปยังระบบเครือข่ายขององค์กร ก่อนที่จะเข้าสู่ระบบอื่นๆ ได้ในภายหลัง ซึ่งการเชื่อมต่อ VPN นี้จะไม่มีการยืนยันตัวตนใดๆ มากไปกว่าการใช้ Public Key/Private Key เท่านั้น

แต่ทันทีที่ผู้ใช้งานจะทำการเชื่อมต่อไปยัง IP Address/Port ของระบบต่างๆ ภายในระบบเครือข่ายเบื้องหลัง VPN นั้น Mamori Server จะทำการยับยั้งการเชื่อมต่อเหล่านั้นเอาไว้ก่อน และทำการแจ้งเตือนว่าเกิดการเชื่อมต่อนั้นๆ ไปยัง Mamori Mobile App ใน Smartphone หรือ Tablet ของผู้ใช้งาน และให้ผู้ใช้งานเลือกทำการ Deny หรือ Accept การเชื่อมต่อนั้นๆ ได้ทันที โดยหากเลือกที่จะ Accept แล้ว Mamori Server ก็จะดำเนินการส่ง Traffic ที่ผู้ใช้งานร้องขอไปยัง IP Address/Port ดังกล่าว และสามารถทำงานต่อได้ตามปกติ

แนวทางนี้จะทำให้ทุกๆ การเชื่อมต่อไปยัง IP Address/Port ใหม่ๆ ใน VPN Session ของผู้ใช้งานนั้น ต้องทำการยืนยันผ่าน Mobile App ก่อนเสมอ ทำให้ผู้ใช้งานรู้ตัวอยู่ตลอดในทุกๆ การเชื่อมต่อเครือข่ายไปยังระบบงานที่ตนเองต้องการ โดยหากมีการเชื่อมต่อใดๆ ที่เกิดขึ้นจากบุคคลอื่นๆ หรือ Malware เช่น การ Scan Port ผ่าน VPN, การพยายามโจมตีไปยังระบบใดๆ Mamori ก็จะทำการแจ้งเตือนผู้ใช้งานด้วยวิธีการเดียวกัน และเปิดให้ผู้ใช้งานสามารถ Deny การเชื่อมต่อนั้นได้ ดังนั้นการโจมตีแอบแฝงหรือการโจมตีต่อเนื่องไปยังระบบเครือข่ายเบื้องหลัง VPN นั้นจึงจะเกิดขึ้นได้ยากมาก

ซึ่งความมั่นคงปลอดภัยที่รัดกุมนี้เอง ก็ทำให้ Mamori ได้รับความนิยมสำหรับการใช้งานภายในทีมงานที่เกี่ยวข้องกับ IT ไม่ว่าจะเป็นผู้ดูแลระบบ IT, Software Developer ไปจนถึงคนที่ทำงานด้าน Data เพราะระบบที่ผู้ใช้งานกลุ่มนี้ต้องเข้าถึงมักเป็นระบบที่สำคัญ และมักมีระดับ Privilege ในการยืนยันตัวตนที่สูง ดังนั้น Mamori M4IP จึงสามารถตอบโจทย์ด้านการรักษาความมั่นคงปลอดภัยให้กับผู้ใช้งานในกลุ่มนี้ได้เป็นอย่างดี

ผู้ที่สนใจรายละเอียดเพิ่มเติมเกี่ยวกับ Mamori M4IP สามารถศึกษาข้อมูลเพิ่มเติมได้ที่ https://www.mamori.io/m4ip

คราวนี้เรามาเริ่มรีวิวการติดตั้งใช้งานจริงกันครับ

เริ่มต้นติดตั้งใช้งานด้วย Docker บน Ubuntu

Mamori M4IP นี้เป็นโซลูชันที่ทำงานอยู่บน Docker ซึ่งจะมีคู่มือการติดตั้งใช้งานเบื้องต้นให้สามารถทดลองได้ที่ https://doc.mamori.io/install/ โดยสำหรับเวอร์ชันทดลองนี้จะสามารถรองรับการเชื่อมต่อ Wireguard ได้สูงสุด 5 อุปกรณ์เท่านั้น แต่ความสามารถที่เหลือของระบบจะครบถ้วนสมบูรณ์ดี ทำให้สามารถทดสอบการใช้งานก่อนตัดสินใจลงทุนจัดซื้อได้ไม่ยากนัก

สำหรับขั้นตอนในการติดตั้ง Mamori M4IP ผ่าน Linux CLI จะมีดังนี้

- ติดตั้ง Linux Server พร้อม Docker เพื่อใช้ในการติดตั้ง Mamori Server ต่อไป

- ทำการเปิด Firewall Port ของ Server ให้รองรับการเชื่อมต่อจากภายนอกสำหรับ VPN และการเชื่อมต่อภายในไปยังระบบงานอื่นๆ ที่ต้องการ

- ติดตั้ง Mamori Server ผ่าน Docker โดยใน Install Guide จะมี Script คำสั่งที่ต้องใช้ในการติดตั้งให้พร้อมนำไปใช้ได้อยู่แล้ว โดยต้องมีการเชื่อมต่อ Internet ออกไปภายนอก หรือจะทำการโหลดไฟล์ทั้งหมดมาติดตั้งแบบ Local ก็ได้เช่นกัน

- ทำ Linux Hardening เพื่อให้มั่นใจในความมั่นคงปลอดภัยของระบบมากยิ่งขึ้น

ขั้นตอนเหล่านี้สามารถทำให้เสร็จเรียบร้อยภายในเวลาประมาณ 5-10 นาทีโดยไม่ยากเย็นอะไร แต่จุดสังเกตที่สำคัญคือการออกแบบระบบเครือข่ายในการทดสอบ ที่จะต้องรองรับการเชื่อมต่อ VPN จากภายนอก, การเชื่อมต่อเครือข่ายไปยังระบบภายใน และการเชื่อมต่อออก Internet ทั้งขาเข้าและขาออกของ Mamori Server ให้ดี เพราะขั้นตอนการ Integrate ผสานระบบต่างๆ เข้ากับ Mamori นั้นจะใช้การเชื่อมต่อเครือข่ายเหล่านี้ทั้งหมด

ส่วนการทำ Linux Hardening นั้นอาจลองทำทีหลังเมื่อ Set Up ระบบทดสอบให้สามารถใช้งานได้แล้วอีกทีก็ได้ เพื่อที่จะได้ทราบว่าจะต้องมีขั้นตอนที่เหมาะสมในส่วนใดเพิ่มเติมบ้าง แต่สำหรับระบบ Production ก็จะแนะนำให้เริ่มทำตั้งแต่ขั้นตอนนี้เลย

เพียงเท่านี้ระบบก็จะพร้อมให้เราเข้าไปทำการตั้งค่าเบื้องต้นและเริ่มใช้งานจริงได้แล้วครับ

ตั้งค่าเริ่มต้น กำหนดนโยบายการเขาถึง IP Address/Port เบื้องหลัง VPN ได้ทันที

สำหรับการตั้งค่าเริ่มต้นของ Mamori Server จะมีสิ่งที่ผู้ดูแลระบบ IT ต้องคำนึงถึงและออกแบบให้เรียบร้อย ดังนี้

- ทรัพยากรระบบ IT (IT Resource) ที่ต้องการให้เข้าถึงได้ผ่านการเชื่อมต่อ VPN ขององค์กรมีอะไรบ้าง แต่ละระบบมีการใช้ IP Address/Port อะไรบ้าง

- ผู้ใช้งานที่จะต้องเชื่อมต่อ VPN เข้ามามีใครบ้าง และสามารถจัดแบ่งกลุ่มของผู้ใช้งานได้อย่างไร

- การกำหนดสิทธิ์พื้นฐานในการเข้าถึงทรัพยากรระบบ IT ของผู้ใช้งานแต่ละคนหรือแต่ละกลุ่มจะมีความแตกต่างกันอย่างไรบ้าง

- จะมีการเปิดให้มีการร้องขอเพื่อเข้าถึงทรัพยากรระบบ IT บางส่วนแบบ On Demand โดยต้องมีผู้อนุมัติอย่างไรบ้าง

- ในแต่ละขั้นตอน จะมีการแจ้งเตือนไปยังผู้ที่เกี่ยวข้องคนใดบ้าง

เมื่อทำการสรุปนโยบายเหล่านี้ได้แล้ว เราก็จะสามารถเริ่มตั้งค่าการทำงานเริ่มต้นของ Mamori Server ได้ทันที ดังนี้

- ทำการสร้าง Admin Account เพิ่มในระบบ เพื่อใช้งานแทน Root ของระบบ

- ทำการตั้งค่าด้านเครือข่าย และการเชื่อมต่อระบบ Email สำหรับการแจ้งเตือนและรับส่งข้อมูลไปยังผู้ใช้งาน

- การตั้งค่า 2-Factor Authentication ร่วมกับ Mobile App ให้ระบบทำการเชื่อมต่อไปยัง https://fcm.googleapis.com/fcm/send (ต้องมีการเชื่อมต่อ Internet ภายนอกในการใช้งาน)

- การตั้งค่า 2-Factor Authentication ร่วมกับ OTP ผ่าน Web Browser (ไม่ต้องมีการเชื่อมต่อ Internet ภายนอกในการใช้งาน)

- การตั้งค่าการแจ้งเตือนกรณีที่เกิดการโจมตี และกรณีที่เกิดการร้องขอเพื่อเข้าถึง IT Resource ในระบบ

- ทำการสร้างรายการของ IT Resource ภายในระบบ ว่าระบบใดจะเปิดให้เข้าถึงผ่าน VPN ใน IP Address/Port ใดบ้าง

- ทำการสร้าง User หรือผูกระบบเข้ากับ AD/LDAP ที่มีการใช้งานอยู่ พร้อมสร้างรายการอุปกรณ์ของผู้ใช้งานแต่ละคน และกำหนดการเชื่อมต่อผ่าน Wireguard พร้อม IP Address ที่ผู้ใช้งานจะได้รับในแต่ละการเชื่อมต่อ

- ทำการสร้าง Group ของผู้ใช้งาน

- ทำการกำหนด Policy ว่า User หรือ Group ใดจะมีสิทธิ์เข้าถึง IT Resource ใดบ้าง และจะต้องมีการยืนยันตัวตนด้วยการใช้ Mobile App หรือ OTP บ้าง รวมถึงจะมีการแจ้งเตือนในรูปแบบใดอย่างไร

ขั้นตอนทั้งหมดนี้อาจจะใช้เวลานานหน่อยหากไม่ได้ทำการออกแบบแผนของการเชื่อมต่อของผู้ใช้งานแต่ละคนหรือแต่ละกลุ่มไปยัง IT Resource ที่มี แต่หากออกแบบมาดีคิดมาอย่างครบถ้วนแล้ว ขั้นตอนเหล่านี้จะทำได้รวดเร็วมากๆ ครับ

เพียงเท่านี้ เราก็พร้อมจะเปิดให้ผู้ใช้งานทำการเชื่อมต่อ VPN ผ่าน Wireguard เข้ามาได้แล้วครับ

ทดลองใช้งานจริง

คราวนี้เรามาลองสลับบทบาทจากผู้ดูแลระบบ IT มาเป็นมุมของผู้ใช้งานกันบ้างครับ ขั้นตอนแรกเลยก่อนที่จะเข้าใช้งานระบบได้ เราจะต้องเข้าไป Onboard ตัวเองในระบบและผูก Account เข้ากับ Mobile App ใน Smartphone/Tablet ของเราให้เรียบร้อยก่อน ซึ่งจะใช้ iOS หรือ Android ก็ได้ โดยมีขั้นตอนดังนี้

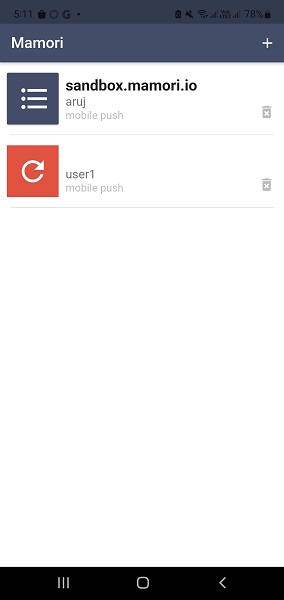

1.) Download Mobile App ของ Mamori (Google Play, Apple App Store)

2.) ใช้ Web Browser เปิดไปยัง URL ของ Mamori Server ผ่าน HTTPS

3.) ทำการ Login ด้วย User/Password ของระบบ Mamori หรือ AD/LDAP ที่ทำการผูกเอาไว้

4.) ระบบจะทำการแสดง QR Code สำหรับเชื่อม Account เข้ากับ Mobile App

5.) เปิด Mobile App ที่ Download เอาไว้ กดที่ปุ่ม Scan QR Code และนำกล้อง Smartphone/Tablet มาถ่าย QR Code ที่แสดงอยู่

6.) ระบบจะทำการผูก Mobile App ในเครื่องเราเข้ากับ Account ของเราและสร้าง Profile สำหรับการทำ 2-Factor Authentication เอาไว้

7.) ให้ทำการ Logout หน้าเว็บและ Login ใหม่อีกครั้ง พร้อมกด Accept ใน Mobile App ที่เพิ่งผูกเอาไว้ในขั้นตอนก่อนหน้า

8.) ระบบจะให้เราเข้าไปจัดการข้อมูลพื้นฐานของเราในระบบได้ เช่น การเปลี่ยน Username/Password, การเพิ่มลดอุปกรณ์, การจัดการ Key สำหรับ Wireguard, การร้องขอการเชื่อมต่อใหม่ๆ ไปจนถึงการตรวจสอบสถิติการใช้งานและความผิดปกติที่เกิดขึ้นกับ Account ของเรา

เมื่อผูก Account กับ Mobile App เรียบร้อยก็เป็นอันเสร็จขั้นตอนการ Onboard ครับ จากนั้นเราก็สามารถใช้งานระบบได้เลย ดังนี้

1.) ทำการเปิด Wireguard ในเครื่อง PC, Notebook หรือ Mobile Device ของเรา และเชื่อมต่อไปยัง Mamori Server (ในหน้าเว็บของระบบจะมี Configuration สำหรับการเชื่อมต่อ Wireguard ให้เรา Copy มาใช้ได้)

2.) เมื่อเชื่อมต่อ VPN ผ่าน Wireguard เสร็จแล้ว เราจะสามารถใช้งานระบบได้ทันที

3.) ทันทีที่เรามีการเชื่อมต่อไปยัง IT Resource ที่เรามีสิทธิ์ผ่าน IP Address/Port ที่กำหนดเอาไว้ ระบบจะทำการยับยั้งการเชื่อมต่อนั้นเอาไว้และส่งหน้าแจ้งเตือนมาให้เราใน Mobile App พร้อมระบุข้อมูล IP Address ที่ทำการเชื่อมต่อ, สถานที่ และ IT Resource ที่เราต้องการ โดยจะมีปุ่ม Accept/Deny ให้เลือกกดได้

4.) กด Accept หากต้องการทำการเชื่อมต่อ หรือกด Deny หากไม่ต้องการทำการเชื่อมต่อ

เพียงเท่านี้ก็เรียบร้อยแล้วครับกับการวางระบบ ZTNA สำหรับการใช้งานในภาคธุรกิจองค์กร ซึ่งจะเห็นได้ว่าขั้นตอนเหล่านี้อาจมีประเด็นทางเทคนิคเข้ามาเกี่ยวข้องเยอะหน่อย ซึ่งก็จะเหมาะกับผู้ใช้งานที่มีความถนัดในเทคโนโลยีฝั่ง IT หรือ Network กันเป็นอย่างดีอยู่แล้ว แต่สำหรับสายอื่นๆ อย่างเช่น Software หรือ Data ก็อาจต้องมีการเรียนรู้เพิ่มเติมเล็กน้อยครับ ไม่ได้ยากจนเกินไป

จุดที่น่าสนใจคือในระหว่างใช้งาน ถึงแม้ช่วงแรกจะมีความตะกุกตะกักบ้างเพราะต้องหยิบมือถือขึ้นมา Accept การเชื่อมต่ออยู่บ่อยๆ แต่ถ้าเปิดใช้งานหลายๆ ชั่วโมงในแต่ละวัน การอนุมัติการเชื่อมต่อเหล่านี้ก็ไม่ได้ต้องทำบ่อยมากนักหากตั้ง Policy มาดี ก็ถือว่าได้ความสบายใจในการได้ควบคุมทุกการเชื่อมต่อเครือข่ายของตัวเองอยู่จริงๆ ครับ

แต่ในอีกมุมหนึ่งนั้น การตั้งค่า Mamori Server ให้รองรับการเชื่อมต่อสำหรับหลายๆ ระบบนี้ก็มีความท้าทายไม่น้อย เพราะผู้ดูแลระบบ IT ต้องรู้อย่างชัดเจนจริงๆ ว่าทุกวันนี้ผู้ใช้งานมีการใช้งานระบบอะไรอยู่ที่ใดเบื้องหลัง VPN บ้าง และต้องกำหนด Policy และสิทธิ์ตรงนี้ให้ครบ ซึ่งก็เป็นข้อดีเหมือนกันว่าผู้ดูแลระบบ IT จะได้ทำการทบทวนการใช้งานเครือข่ายกันอย่างเข้มข้นเลยทีเดียว และได้รับความมั่นคงปลอดภัยที่สูงขึ้นสำหรับการเชื่อมต่อ VPN ได้เป็นอย่างดี

ทั้งนี้ Mamori Server จะมีการจัดเก็บสถิติการเชื่อมต่อใช้งานทั้งหมดเอาไว้โดยละเอียด และจำแนกประเภทให้ทั้งหมด เช่น SSH, RDP, Web, Database หรืออื่นๆ พร้อมข้อมูลพฤติกรรมว่าในแต่ละการเชื่อมต่อเป็นไปเพื่อวัตถุประสงค์อะไร ดังนั้นหากเกิดเหตุการณ์ไม่คาดฝันหรือเกิดการโจมตีขึ้น ผู้ดูแลระบบ IT ก็จะมีข้อมูลสำหรับตรวจสอบและวิเคราะห์ได้อย่างครบถ้วน

สรุปข้อดีข้อเสีย

ข้อดี

- สามารถใช้งานแทนโซลูชันระบบ VPN เดิมที่ธุรกิจเคยใช้ได้ ซึ่งอาจช่วยลดค่าใช้จ่าย และเสริมความมั่นคงปลอดภัยเพิ่มขึ้นได้ในเวลาเดียวกัน

- ทำการควบคุมการใช้งานเข้าถึงระบบ IT หลัง VPN ได้อย่างเข้มข้น มีการแจ้งเตือนทุกการเชื่อมต่อ และเลือกได้ว่าจะอนุมัติหรือไม่อนุมัติอย่างทันท่วงที

- การใช้ Mobile App หรือ OTP ในการแจ้งเตือนถือว่ามีความสะดวกในการใช้งานค่อนข้างมาก และมีความมั่นคงปลอดภัยที่ดี

- ระบบถือว่าติดตั้งง่ายกว่าที่คิดค่อนข้างมาก แต่อาจต้องใช้เวลาในการออกแบบและเตรียมตัวกำหนด Policy มากหน่อย

- สำหรับระบบที่มีผู้ใช้งานหลายกลุ่มหรือหลายทีม สามารถสร้าง Mamori Server แยกสำหรับผู้ใช้งานแต่ละทีมได้เลย ทำให้ง่ายต่อการบริหารจัดการ Policy และระบบให้ไม่ซับซ้อนมากนักได้ และยังเพิ่มขยายระบบได้ง่ายอีกด้วย

- การตั้งค่า Policy สามารถทำได้ลึกและรองรับการออกแบบที่ซับซ้อนได้ แต่ถ้าใช้จริงก็ไม่แนะนำให้ออกแบบซับซ้อนเกินไป ไม่อย่างนั้นอาจจะดูแลรักษาได้ยาก

- สามารถตั้งค่าเกี่ยวกับการควบคุมคำสั่ง SQL ได้เยอะ เช่น การอนุญาตบางคำสั่ง, การทำ Masking และอื่นๆ ทำให้สามารถประยุกต์ใช้กับกรณีการป้องกันข้อมูลรั่วไหล หรือการสร้างความเสียหายกับข้อมูลเบื้องต้นได้

- ระบบรายงานหลังบ้านมีรายละเอียดที่ค่อนข้างเยอะ ตรวจสอบการใช้งานได้ในเชิงลึก

ข้อเสีย

- การกำหนด Policy นั้นมีรายละเอียดค่อนข้างเยอะ แนะนำให้ลองตั้งระบบทดสอบขึ้นมาทดลองดูก่อนเพื่อให้เห็นภาพและเข้าใจการทำงาน ก่อนจะวางแผนลงระบบ Production สำหรับใช้งานจริง

- หน้า UI ของระบบบริหารจัดการเบื้องหลังนั้นต้องใช้ความรู้ Network ค่อนข้างเยอะในการตั้งค่า แต่สำหรับ Network Engineer ก็ไม่มีปัญหาอะไร

- การใช้ Wireguard เป็นหลักนั้นยังคงมีขั้นตอนที่วุ่นวายบ้างเพราะไม่สามารถ Deploy แบบอัตโนมัติได้ง่ายมากนัก และระบบก็ไม่มีเครื่องมือในส่วนนี้มาให้ ดังนั้นสำหรับผู้ใช้งานที่เป็นสาย IT จึงน่าจะยังสามารถใช้งานได้อยู่ แต่สำหรับผู้ใช้งานทั่วไป ฝ่าย IT ก็อาจต้องลงไปช่วยติดตั้งในส่วนนี้

- คู่มือยังไม่ค่อยละเอียดมากนัก แต่ก็ยังอาศัยการลองผิดลองถูกเบื้องต้นได้

สนใจ Mamori M4IP ติดต่อทีมงาน Soft IT ได้ทันที

สำหรับผู้ที่สนใจโซลูชัน Mamori M4IP เพื่อการทำ ZTNA ภายในธุรกิจองค์กร สามารถติดต่อทีมงาน Soft IT ได้ทันทีที่ โทรศัพท์ 02-938-0640 หรือ mamori.io

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย