ในปัจจุบันภัยคุกคามสมัยใหม่ได้มีการปรับตัวให้มีความซับซ้อนมากขึ้นโดยใช้เทคนิคขั้นสูงเพื่อหลีกเลี่ยงการตรวจจับจาก Antivirus Software หรือ เครื่องมือการเฝ้าระวังภัยทาง cyber ต่างๆ (Security Monitoring Tools) ต่างๆ เพราะมัลแวร์สมัยใหม่เน้นไปที่การแฝงตัวอย่างเงียบๆในระบบของเหยื่อ โดยไม่แสดงพฤติกรรมให้ถูกตรวจจับได้ง่ายๆ โดยจะเห็นได้จากข่าวว่าบางองค์กรถูกคนร้ายแฝงตัวนานนับปี เพื่อลอบขโมยข้อมูลสำคัญก่อนจะถูกตรวจจับได้

ดังนั้น Microsoft 365 Defender ได้ถูกออกแบบมาให้เป็นเครื่องมือที่จะช่วยให้องค์กรตรวจจับ (Detect) ป้องกัน (Protect) และตอบสนอง (Response) กับภัยคุกคุกคาม ได้แบบครบวงจรกล่าวคือ การ Detect จาก E-Mail, อุปกรณ์ของผู้ใช้งาน, Identity ผู้ใช้งาน ไปจนถึง Cloud ไม่ว่าการใช้งานของ user จะอยู่ที่ไหนหรือใช้งานบนอุปกรณ์ใดๆก็ตาม

โดยวันนี้เราจะมาเล่าให้ฟังถึงกรณีศึกษาหนึ่งที่ Microsoft 365 Defender สามารถช่วยป้องกันการโจมตีบนอุปกรณ์ปลายทางที่ถูกมัลแวร์ Adrozek เข้าเล่นงาน

กรณีศึกษา Adrozek: มัลแวร์สุดซับซ้อน

อย่างที่กล่าวไปแล้วแคมเปญการโจมตีรูปแบบใหม่มักเน้นไปที่การแฝงตัวอย่างเงียบๆและยาวนาน (Advance Persistent Threat) โดยเมื่อช่วงกลางปีที่ผ่านมาหลายทวีปของโลกได้เผชิญกับมัลแวร์ที่น่าสนใจตัวหนึ่งที่ชื่อ Adrozek ซึ่งเป็นมัลแวร์ที่ดูเหมือนจะไม่ร้ายแรงอะไรนัก แต่เชื่อหรือไม่ว่าพบการคุกคามของมัลแวร์ตัวนี้ถึง 30,000 อุปกรณ์ต่อวันในช่วงเดือนสิงหาคม เบื้องหลังพฤติกรรมของมัลแวร์เป็นดังนี้

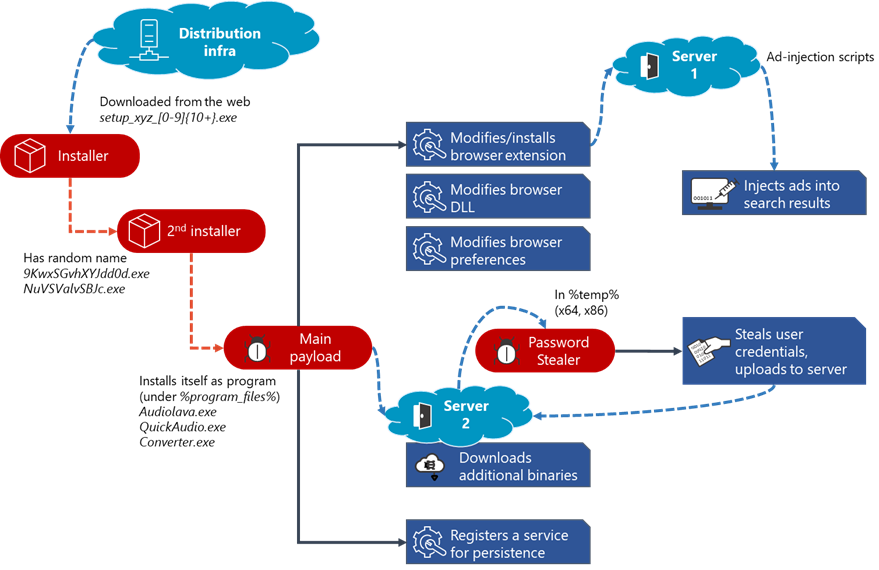

1.) เหยื่อนั้นจะเริ่มติดมัลแวร์จากการใช้งาน Internet มาโดยที่ตัวเองไม่รู้ตัวเลยว่าติด มัลแวร์แล้ว กล่าวคืออาจจะมาจากการเข้าไปเยี่ยมชมเว็บไซต์ที่ถูกคนร้ายเจาะเข้ามาแล้วฝังมัลแวร์เข้าไปยังเว็บไซต์นั้นๆ และในขณะเดียวกันเครื่องของผู้ใช้งานก็มีช่องโหว่บางอย่างเช่น บราวน์เซอร์หรือปลั๊กอินที่ไม่อัปเดต

2.) เมื่อเครื่องติดมัลแวร์เข้ามาได้แล้ว์จะแฝงตัวอยู่ในโฟลเดอร์ Program Files ของบราวน์เซอร์และตั้งชื่อเป็นเหมือนซอฟต์แวร์ปกติ

3.) เข้าไปแก้ไขการตั้งค่าของบราวน์เซอร์เพื่อให้มัลแวร์สามารถ Inject โฆษณาที่ต้องการเข้าไปยังหน้าผลลัพธ์ของ Search Engine โดยจากรูปประกอบด้านซ้ายคือผู้ใช้ปกติ เทียบกับด้านขวาในเหยื่อที่ถูกโจมตีและแสดงโฆษณาของคนร้ายไว้บนสุด

4.) มีการเพิ่มสคริปต์ในบราวน์เซอร์เช่น Chrome ถูกแก้ไข Default Plugin โดยทั้งหมดก็เพื่อให้มัลแวร์สามารถติดต่อกับเครื่องเซิร์ฟเวอร์ที่ควบคุม มัลแวร์ตัวนั้น เพื่อทำการเพิ่มเนื้อหาพวกโฆษณาต่างๆ มาแสดงผลบนเครื่อง Search engine ของเครื่องเหยื่อ ในขณะเดียวกันก็มีขโมยข้อมูลของเหยื่อออกไป

5.) แก้ไข DLL ของบราวน์เซอร์เพื่อไม่ให้ Security Tool ตรวจมัลแวร์เจอ และถึงแม้ว่าบราวน์เซอร์บางตัวจะมีการตั้งค่าเกี่ยวกับความปลอดภัยไว้ แต่ มัลแวร์ก็สามารถก็ยังสามารถอำพรางตัวเองได้ เพื่อไม่ให้ถูกตรวจจับ

6.) มัลแวร์จะแก้ Registry และสร้าง Windows Service ที่ชื่อ ‘Main Service’ ซึ่งจะทำให้มัลแวร์สามารถรันตัวเองได้อย่างอัตโนมัติเมื่อสตาร์ทเครื่องขึ้นมา

Adrozek เป็นมัลแวร์ที่ถูกออกแบบมาให้สามารถโจมตีบราวน์เซอร์ได้หลากหลายทั้ง Chrome, Firefox, Edge และ Yandex ซึ่งในกรณีของ Firefox มัลแวร์ยังสามารถลอบขโมยข้อมูล Credentials ได้ด้วย นอกจากนี้ยังมีการใช้เทคนิคที่ซับซ้อนเพื่อให้สามารถหลีกเลี่ยงการตรวจจับของ Security Tool โดยมีจำนวนโดเมนกว่า 159 แห่งถูกใช้เพื่อโฮสต์กว่าหมื่น URL เพื่อนำส่ง มัลแวร์และยังสลับส่งไฟล์ปกติปะปนกับไฟล์อันตรายเพื่อสร้างความน่าเชื่อถือและเลี่ยงการตรวจจับ

จะเห็นได้ว่า Adrozek เป็นมัลแวร์ที่ดูเหมือนจะไม่มีอันตรายใดๆ มีจุดประสงค์เพียงแค่การแฝงโฆษณา แต่ถ้าดูพฤติกรรมในเชิงลึกแล้ว จะเห็นว่าการโจมตีแบบนี้ Hacker สามารถที่จะปฎิบัติการอย่างอื่นได้อีก ซึ่งอาจจะสร้างผลกระทบร้ายแรงในอนาคตได้ องค์กรจึงจำเป็นจะต้องมีเครื่องมือที่สามารถตรวจสอบได้อย่างทันท่วงที ดังนั้นเครื่องมือตรวจจับมัลแวร์แบบเดิมที่พึ่งพาเพียง Signature นั้นไม่เพียงพออีกต่อ ซึ่ง Microsoft เองได้นำเสนอเครื่องมือที่จะช่วยให้องค์กรสามารถเห็นภาพและตรวจจับพฤติกรรมของมัลแวร์ได้อย่างครอบคลุมด้วย Microsoft 365 Defender

รู้จักกับ Microsoft 365 Defender

หลายคนคงจะคุ้นเคยกับ Microsoft Defender Antivirus (AV) ที่ติดมาใน Windows 10 เป็นอย่างดี ซึ่งข้อเด่นคือการที่ Microsoft ได้ใช้ Machine Learning เพื่อดูพฤติกรรมและจัดการบล็อก Adrozek ในเครื่องปลายทางเอาไว้ อย่างไรก็ดีในการป้องกันระดับองค์กรนั้นอาจจะต้องใช้เครื่องมือที่ครอบคลุมมากกว่านี้ ซึ่ง Microsoft 365 Defender สามารถจัดการได้

Microsoft 365 Defender เป็นเครื่องมือที่ตรวจจับและป้องกันภัยคุกคามสำหรับองค์กรอย่างครบครัน เพราะตอบโจทย์ทั้งก่อนและหลังการโจมตี โดยใช้ได้ทั้งในเชิงการป้องกัน (Protect) ตรวจจับภัยคุกคาม (Detect) สืบค้นหาภัยคุกคาม (Investigate) และตอบสนอง (Response) โดยจุดเด่นก็คือการที่สามารถบูรณาการข้อมูลหลายส่วนเข้าด้วยกัน อาทิเช่น ข้อมูลการแจ้งเตือนภัยคุกคาม, ข้อมูลการยืนยันตัวตนการใช้งานของ user, ข้อมูลของอุปกรณ์ที่ใช้งานของ user เป็นต้นโดย Microsoft 365 Defender มีองค์ประกอบ 4 ส่วนดังนี้

- Microsoft Defender for Endpoint – เป็นเครื่องมือที่ตรวจจับและป้องกันภัยคุกคามที่ระดับอุปกรณ์ (Endpoint) ขั้นสูง โดยจะทำงานต่อยอดจาก Microsoft Defender Antivirus เช่น การใช้ Machine Learning เพื่อมาช่วย Zero day attack, การหยุดสกัด มัลแวร์บนอุปกรณ์ที่โดนโจมตี ไม่ให้ขยายวงกว้าง ลุกลามต่อไปยังเครื่องอื่นๆ

- Microsoft Defender for Office 365 – เป็นเครื่องมือที่ตรวจจับและป้องกันภัยคุกคามที่ระดับบริการ Office 365 เช่น ป้องกัน Phishing email, ป้องกัน มัลแวร์บน OneDrive, Sharepoint

- Microsoft Defender for Identity – เป็นเครื่องมือที่ตรวจจับพฤติกรรมที่ผิดปกติของผู้ใช้งาน เช่นมีการ Login หลายๆ ครั้งไปยังอุปกรณ์ในระบบด้วย user หนึ่งแต่ไม่สำเร็จในระยะเวลาอันสั้น เป็นต้น

- Microsoft Cloud App Security – เป็นเครื่องมือที่จะทำงานร่วมกับ Microsoft Defender ที่จะดูแลความปลอดภัยของการใช้งานข้อมูลบน Cloud ยี่ห้ออื่น เช่น Saleforce เป็นต้น

ติดตามเพิ่มเติมได้ที่ :

- https://www.microsoft.com/security/blog/2020/12/10/widespread-malware-campaign-seeks-to-silently-inject-ads-into-search-results-affects-multiple-browsers/

- https://docs.microsoft.com/en-us/microsoft-365/security/mtp/microsoft-threat-protection?view=o365-worldwide

- https://www.microsoft.com/en-us/microsoft-365/security/microsoft-365-defender

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย