Imperva ได้ออกรายงานเตือนถึงความร้ายแรงใน Botnet ที่ชื่อ ‘KashmirBlack’ กับเจ้าของเว็บไซต์ต่างๆ ซึ่งมีเหยื่อนับแสนรายแล้ว

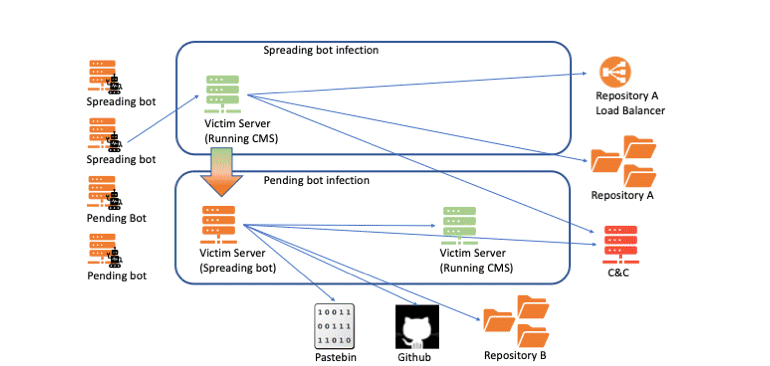

KashmirBlack เริ่มปฏิบัติการเมื่อพฤศจิกายนปี 2019 จากแรกเริ่มเดิมทีก็ยังไม่อันตรายมากนัก ต่อมาเริ่มพีคขึ้นราวกลางปีนี้ เมื่อนักวิจัยพบว่ามัลแวร์ได้เพิ่มปริมาณเหยื่อขึ้นเรื่อยๆ อย่างน่าตกใจ เมื่อมัลแวร์เข้าถึงเหยื่อได้แล้วจะแสดงพฤติกรรมเช่น ขุดเหมืองเงินดิจิทัล Redirect ทราฟฟิคของเว็บไปยังเพจที่ต้องการ หรือเปลี่ยนรูปโฉมของเว็บไซต์ ทั้งนี้มัลแวร์จะมีการติดต่อกับเซิร์ฟเวอร์ควบคุมเพื่อรับคำสั่งมาปฏิบัติ

สิ่งที่ทำให้ KashmirBlack สามารถขยายจำนวนได้จนน่าตกใจก็คือกระบวนการสแกนหาเซิร์ฟเวอร์ CMS ที่มีช่องโหว่ที่ไม่ได้แพตช์ โดยอาจจะเป็นที่ตัวของ CMS เองที่ไม่อัปเดตหรือไลบรารีและส่วนประกอบเพิ่มเติม สำหรับช่องโหว่ที่ KashmirBlack เลือกใช้มีดังนี้

- PHPUnit Remote Code Execution – CVE-2017-9841

- jQuery file upload vulnerability – CVE-2018-9206

- ELFinder Command Injection – CVE-2019-9194

- Joomla! remote file upload vulnerability

- Magento Local File Inclusion – CVE-2015-2067

- Magento Webforms Upload Vulnerability

- CMS Plupload Arbitrary File Upload

- Yeager CMS vulnerability – CVE-2015-7571

- Multiple vulnerabilities including File Upload & RCE for many plugins in multiple platforms here

- WordPress TimThumb RFI Vulnerability – CVE-2011-4106

- Uploadify RCE vulnerability

- vBulletin Widget RCE – CVE-2019-16759

- WordPress install.php RCE

- WordPress xmlrpc.php Login Brute-Force attack

- WordPress multiple Plugins RCE (see full list here)

- WordPress multiple Themes RCE (see full list here)

- Webdav file upload vulnerability

จะเห็นได้ว่าคนร้ายพุ่งเป้าไปที่ CMS หลากหลายแพลตฟอร์มทั้ง WordPress, joomla, Drapal, Magento และอื่นๆ ด้วยเหตุนี้จึงขอเตือนให้เจ้าของเว็บไซต์เร่งอัปเดตป้องกันตัวเองนะครับ ไม่ใช่แค่ CMS แต่รวมไปถึง Plugin และไลบรารีที่ใช้กันด้วย ทั้งนี้นักวิจัยเชื่อมว่า KashmirBlack เป็นฝีมือของแฮ็กเกอร์นามแฝงว่า ‘Exect1337’ จากกลุ่ม PhantomGhost ในมาเลเซีย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย