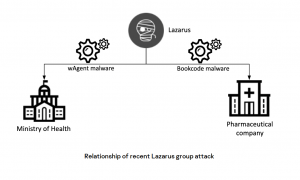

ช่วงปลายปี 2020 นักวิจัยของแคสเปอร์สกี้ระบุพบความเคลื่อนไหวของ APT จำนวน 2 รายการที่มีเป้าหมายเป็นงานค้นคว้าวิจัยเกี่ยวกับ COVID-19 หน่วยงานของกระทรวงสาธารณสุข และบริษัทธุรกิจยาและเวชภัณฑ์ ซึ่งทีมผู้เชี่ยวชาญของแคสเปอร์สกี้ประเมินว่าต้องมีความเกี่ยวโยงกับกลุ่มลาซารัส (Lazarus) อันอื้อฉาวอย่างแน่นอน

ขณะที่ชาวโลกกำลังวุ่นวายอยู่กับเรื่องการแพร่ระบาดและมาตรการเฝ้าระวังต่างๆ หลายส่วนก็พยายามเร่งพัฒนาวัคซีนออกมาโดยเร็วเพื่อประโยชน์ของชาวโลก แต่ก็มีความพยายามด้านมืดที่มีผู้ก่อภัยคุกคามบางกลุ่มหาช่องทางเอาประโยชน์เข้ากระเป๋าตนเอง จากการเฝ้าสอดส่องความเคลื่อนไหวของกลุ่มลาซารัสมาอย่างต่อเนื่อง จากที่มีเป้าหมายไปตามอุตสาหกรรมต่างๆ เริ่มจับสังเกตุได้ว่าผู้ก่อภัยคุกคามกลุ่มนี้เริ่มติดตามหน่วยงานที่เกี่ยวโยงกับ COVID-19 ในช่วงสองสามเดือนที่ผ่านมา ดังพบได้จากกิจกรรมความเคลื่อนไหวจำนวนสองครั้งด้วยกัน

ครั้งที่หนึ่งเป็นการโจมตีหน่วยงานของกระทรวงสาธารณสุข วินโดวส์เซิร์ฟเวอร์สองตัวในกระทรวงถูกมัลแวร์ที่มีความซับซ้อนแทรกซึมเข้ามาเมื่อ 27 ตุลาคม 2563 เรียกว่า ‘wAgent’ เป็นชื่อที่ทีมแคสเปอร์สกี้ใช้เรียกมัลแวร์ตัวนี้ ซึ่งเมื่อวิเคราะห์เจาะลึกพบว่ามัลแวร์ wAgent ที่ถูกนำมาใช้เล่นงานกระทรวงครั้งนี้มีวิธีการทำงานแพร่กระจายเชื้อเช่นเดียวกับมัลแวร์ที่กลุ่มลาซารัสเคยใช้งานเมื่อครั้งเข้าโจมตีธุรกิจคริปโตเคอร์เรนซี่ก่อนหน้านี้

ครั้งที่สองเป็นการเคลื่อนไหวที่เชื่อมโยงเกี่ยวข้องกับบริษัทยาจากเทคโนโลยีมาตรวัด (telemetry) พบการเจาะเข้ามาในโครงสร้างระบบบริษัทเมื่อ 25 กันยายน 2563 บริษัทนี้วิจัยพัฒนาวัคซีน COVID-19 อย่างถูกต้องพร้อมสิทธิ์ในการผลิตและจำหน่าย แต่ครั้งนี้อาชญากรใช้มัลแวร์ชื่อ Bookcode ที่เคยถูกรายงานไปก่อนหน้านี้โดยเวนเดอร์เจ้าหนึ่งว่าน่าจะมีความเกี่ยวโยงอยู่กับกลุ่มลาซารัส จาการตรวจสอบสายการโจมตีผ่านบริษัทซอฟต์แวร์ในเกาหลีใต้ และนักวิจัยของแคสเปอร์สกี้ยังได้สังเกตุพบกลุ่มลาซารัสทำสเปียร์ฟิชชิ่ง หรือวางแผนการบ่อนทำลายเว็บไซต์เพื่อกระจายมัลแวร์ Bookcode มาแล้วในอดีต

มัลแวร์ wAgent และ Bookcode ใช้ในการโจมตีทั้งสองครั้งมีฟังก์ชั่นที่คล้ายคลึงกัน เช่น แบ็กดอร์เต็มรูปแบบ ที่เมื่อถึง เพย์โหลดสุดท้ายแล้ว ผู้ก่อภัยคุกคามก็มีอำนาจการควบคุมเหนือเครื่องของเหยื่อเพื่อกระทำการใดก็ได้ตามที่ต้องการ

จากความคล้ายคลึงหลายประการที่สังเกตพบ นักวิจัยของแคสเปอร์สกี้ยืนยันอย่างมั่นใจว่าทั้งสองเหตุการณ์นั้นมีความเชื่อมโยงกับกลุ่มลาซารัสอย่างแน่นอน การค้นคว้าวิจัยยังดำเนินต่อไปอย่างเข้มข้น

นายซองซู ปาร์ค ผู้เชี่ยวชาญด้านความปลอดภัยของแคสเปอร์สกี้ กล่าวว่า “ความเคลื่อนไหวทั้งสองเหตุการณ์นี้เผยถึงความสนใจของกลุ่มลาซารัสต่อข้อมูลวิจัยเกี่ยวกับ COVID-19 แม้กลุ่มนี้จะฉาวโฉ่จากการคุกคามอุตสาหกรรมการเงิน แต่ก็ข้ามฝั่งมางานวิจัยเชิงกลยุทธ์ได้เช่นกัน นั่นย่อมหมายว่ากิจกรรม งานข้อมูล องค์ประกอบที่เกี่ยวกับการพัฒนาวิจัย เช่น คิดค้นวัคซีน หรือวิธีการรับมือการแพร่ระบาด ต้องเตรียมรับมือกับการคุกคามจู่โจมทางไซเบอร์ด้วยเช่นกัน”

โปรดักส์ของแคสเปอร์สกี้สามารถตรวจจับมัลแวร์ wAgent ในชื่อ HEUR:Trojan.Win32.Manuscrypt.gen และ Trojan.Win64.Manuscrypt.bx มัลแวร์ Bookcode ถูกตรวจจับได้ในชื่อ Trojan.Win64.Manuscrypt.ce

อยู่อย่างไรให้รอดปลอดภัยจากภัยไซเบอร์ที่ซับซ้อนเช่นนี้ แคสเปอร์สกี้ขอแนะนำมาตรการความปลอดภัยเพื่อการป้องกัน ดังต่อไปนี้

- สนับสนุนทีม SOC (หน่วยกู้ภัยไซเบอร์) ของคุณให้เข้าถึงแหล่งข้อมูลวิเคราะห์ภัยไซเบอร์ที่ทันสมัย (TI) เช่น พอร์ทัล Kaspersky Threat Intelligence Portal ของแคสเปอร์สกี้เปิดให้ทีมงานใช้ข้อมูลภัยคุกคามได้ ประกอบด้วย ข้อมูลการโจมตีไซเบอร์ และรายงานวิเคราะห์ที่รวบรวมมาถึงมากกว่า 20 ปี สามารถใช้งานได้โดยไม่เสียค่าใช้จ่าย และยังเปิดให้ใช้ฟีเจอร์ตรวจเช็คไฟล์ URLs และ IP addresses ว่าปลอดภัยหรือไม่ สามารถเข้าใช้งานได้ที่ https://opentip.kaspersky.com/

- อบรมพนักงานของท่านด้วยหลักสูตรขั้นพื้นฐานด้านความปลอดภัยไซเบอร์ที่ทุกคนควรรู้และปฏิบัติได้ เพื่อให้รู้ทันเทคนิคล่อลวงง่ายๆ ที่มักใช้ในการทำการจู่โจมแบบมีเป้าหมาย (targeted attacks) ได้แก่ ฟิชชิ่ง หรือ วิศวกรรมสังคมออนไลน์ ทั้งหลาย

- องค์กรที่ปราถนาจะทำการตรวจสอบสืบค้นของตนเองจะได้รับประโยชน์จาก Kaspersky Threat Attribution Engine อย่างยิ่ง เพราะช่วยจับคู่เทียบโค้ดอันตรายที่ตรวจพบ กับโค้ดที่มีอยู่ในฐานข้อมูลมัลแวร์ ตรวจหาความคล้าย ลักษณะเฉพาะตัวที่พบในเคมเปญ APT ที่พบมาแล้วก่อนหน้านี้

- สำหรับการตรวจจับในระดับเอนด์พอยนท์นั้น ควรจะเป็นการสืบสวนและการแก้ไขทันที สามารถติดตั้งโซลูชั่น EDR อาทิ Kaspersky Endpoint Detection and Response ไว้ใช้งานได้

- สำหรับจากการป้องกันเอ็นด์พอยต์ ควรติดตั้งซีเคียวริตี้โซลูชั่นระดับองค์กรที่สามารถตรวจจับภัยไซเบอร์ลงไปในระดับเน็ตเวิร์กได้ตั้งแต่เริ่มเข้ามาคุกคาม เช่น Kaspersky Anti Targeted Attack Platform ก็สามารถใช้ได้

สามารถอ่านรายงานฉบับเต็มได้ที่ https://securelist.com/lazarus-covets-covid-19-related-intelligence/99906/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย