Sophos ผู้ให้บริการ Cybersecurity as a Service ชื่อดังจากสหราชอาณาจักร ออกรายงาน Stopping Active Adversaries: Lessons From The Cyber Frontline ที่รวบรวมการโจมตีทางไซเบอร์ครั้งใหญ่มากถึง 232 ครั้งในช่วงปี 2022 – 2023 มาวิเคราะห์และสรุปเป็นบทเรียนที่องค์กรต่างๆ ควรนำไปศึกษา เพื่อให้รู้เท่าทันอาชญากรไซเบอร์ โดยแบ่งออกเป็น 8 ประเด็นที่สำคัญ พร้อมคำแนะนำในการรับมือ ดังนี้

วิเคราะห์การโจมตีทางไซเบอร์ 232 เหตุการณ์ตลอดปี 2022 – 2023 จากด่านหน้า

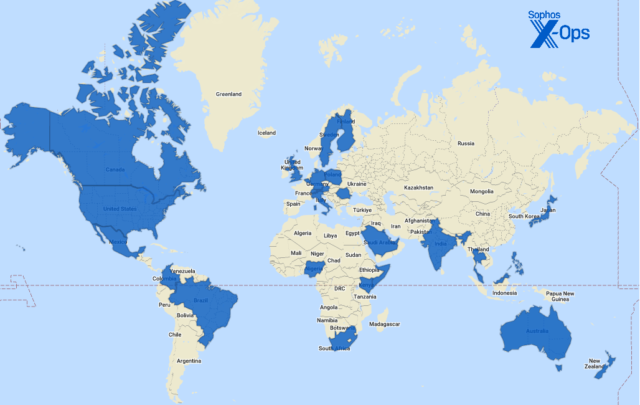

Sophos ได้ทำการเก็บรวบรวมข้อมูลการโจมตีทางไซเบอร์ครั้งใหญ่ทั้งหมด 232 ครั้ง จาก 35 ประเทศทั่วโลก รวมประเทศไทย ที่ทางทีม Sophos X-Ops Incident Response เข้าไปช่วยรับมือในช่วงปี 2022 และครึ่งปีแรกของ 2023 จากนั้นนำมาวิเคราะห์ร่วมกับ Sophos Active Adversary Report ปี 2023 อีก 3 ฉบับ เพื่อให้ทราบถึงยุทธวิธี เทคนิค และขั้นตอนปฏิบัติ (Tactics, Techniques & Procedures: TTPs) ของอาชญากรไซเบอร์ในปัจจุบัน

ทีม Sophos X-Ops Incident Response เป็นผู้เชี่ยวชาญด่านหน้าที่เข้ามาช่วยเหลือองค์กรในการยับยั้งการโจมตีทางไซเบอร์ที่กำลังเกิดขึ้นโดยเฉพาะ เพื่อไม่ให้สร้างความเสียหายกับองค์กรต่อไปได้อีก ไม่ว่าจะเป็นลูกค้าของ Sophos หรือไม่ใช่ก็สามารถเรียกใช้บริการทีม Sophos X-Ops Incident Response ให้เข้าไปช่วยรับมือกับการโจมตีทางไซเบอร์ที่กำลังเกิดขึ้นได้ทันที ตลอด 24/7/365

รายงาน Stopping Active Adversaries: Lessons From The Cyber Frontline จะเน้นศึกษา TTPs ของกลุ่มอาชญากรไซเบอร์ที่มีทักษะสูงเท่านั้น ซึ่งส่วนใหญ่มักเชี่ยวชาญทั้งด้านเครือข่ายและซอฟต์แวร์ สามารถหลบหลีกการตรวจจับเพื่อแทรกซึมเข้าไปยังระบบขององค์กรได้โดยที่ไม่มีใครรู้ตัว ทั้งยังมีการปรับเปลี่ยนเทคนิคการโจมตีอยู่ตลอดเวลา เพื่อให้บรรลุวัตถุประสงค์ตามที่ตนเองต้องการ โดยเป้าหมายอาจเป็นได้ทั้งองค์กรทุกระดับ ไม่ใช่แค่องค์กรขนาดใหญ๋เพียงอย่างเดียว

สรุป 8 บทเรียนที่เรียนรู้จากการรับมืออาชญากรไซเบอร์โดยทีม Sophos X-Ops Incident Response

ทีม Sophos X-Ops Incident Response ได้เข้าช่วยเหลือองค์กรยับยั้งการโจมตีทางไซเบอร์ครั้งใหญ่ทั้งหมด 232 ครั้งตลอดปี 2022 – 2023 ที่ผ่านมา ซึ่งนำมาสรุปเป็นบทเรียนที่สำคัญให้เรียนรู้ได้ 8 ประเด็น ดังนี้

1. วิธีการโจมตีที่กำลังเปลี่ยนแปลงไป

ในปี 2022 การเจาะระบบผ่านช่องโหว่คือต้นเหตุหลักของการโจมตี คิดเป็น 37% ตามมาด้วยการแฮ็กบัญชีผู้ใช้ 30% แต่เมื่อเข้าสู่ช่วงครึ่งแรกของปี 2023 กลับสลับกัน การแฮ็กบัญชีผู้ใช้กลายเป็นต้นเหตุหลักของการโจมตี (50%) ในขณะที่การเจาะระบบผ่านช่องโหว่ตามมาเป็นอันดับสองแทน (23%) อย่างไรก็ตาม ยังคงไม่สามารถสรุปได้ว่าอาชญากรไซเบอร์กำลังเปลี่ยนยุทธวิธี เป็นไปได้ว่าในปี 2023 ยังไม่มีช่องโหว่ที่เจาะได้ง่ายและแพร่หลายพอ ต่างจากชื่อบัญชีผู้ใช้และรหัสผ่านที่หาได้เรื่อยๆ ใน Dark Web

2. การไม่มี MFA เปิดทางให้อาชญากรไซเบอร์บุกรุกโจมตีได้

สิ่งที่ทำให้อาชญากรไซเบอร์สามารถแฮ็กบัญชีผู้ใช้ได้อย่างง่ายดาย คือ การที่หลายๆ องค์กรไม่เปิดใช้งาน Multi-factor Authentication (MFA) ซึ่ง 39% ของเหตุการโจมตีทางไซเบอร์ที่เกิดขึ้นในครึ่งแรกของปี 2023 พบว่าเหยื่อไม่มีการวางระบบ MFA

3. อาชญากรไซเบอร์พุ่งเป้าโจมตีนอกเวลางาน

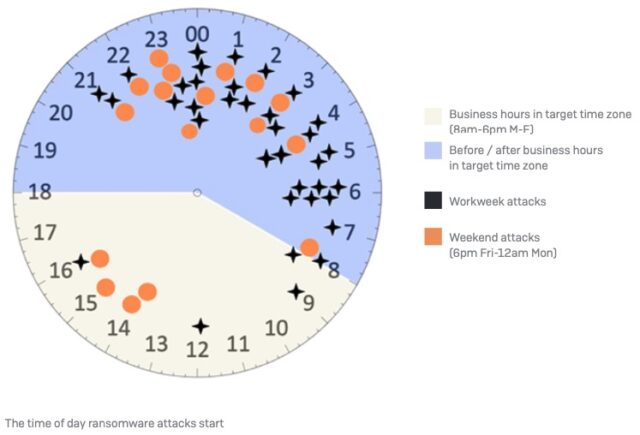

อาชญากรไซเบอร์จะเริ่มเคลื่อนไหวเมื่อมีโอกาสถูกตรวจจับได้ต่ำ จากสถิติพบว่า 43% ของ Ransomware จะโจมตีในวันศุกร์หรือเสาร์ (ตามเวลาของเหยื่อ) เพื่อที่จะได้ดำเนินการต่อได้ในวันหยุดสุดสัปดาห์ที่ฝ่าย IT ลดการเฝ้าระวังหรือตอบสนองต่อเหตุผิดปกติช้าลง ในขณะที่ 9 ใน 10 ของการโจมตีจะเกิดขึ้นนอกเวลางานปกติของเหยื่อ (หลัง 6 โมงเย็นไปจนถึงก่อน 8 โมงเช้า)

4. อาชญากรไซเบอร์ลงมือเร็วขึ้น

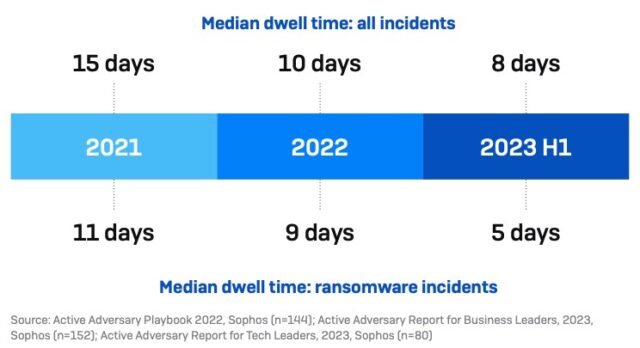

ตั้งแต่ปี 2021 จนถึงครึ่งแรกของปี 2023 พบว่าค่าเฉลี่ยของ Dwell Time (เวลาที่แฮ็กเกอร์ซ่อนตัวอยู่ในระบบของเหยื่อก่อนถูกตรวจพบ) ลดลงเรื่อยๆ จาก 15 วันในปี 2021 เหลือ 10 วันในปี 2022 และ 8 วันในครึ่งแรกของปี 2023 ซึ่งตัวเลขชุดนี้สามารถตีความได้ 2 มุม คือ การรักษาความมั่นคงปลอดภัยมีศักยภาพในการตรวจจับการโจมตีดีขึ้นเรื่อยๆ หรืออาชญากรไซเบอร์บรรลุเป้าหมายได้เร็วขึ้นจึงไม่มีความจำเป็นต้องซ่อนตัวอีกต่อไป แต่ไม่ว่าจะเป็นมุมไหนก็แสดงให้เห็นว่า อาชญากรไซเบอร์จะลงมือเร็วขึ้นเรื่อยๆ อย่างแน่นอน

5. Active Directory คือเป้าหมายแรก

เมื่ออาชญากรไซเบอร์ลอบเข้าสู่ระบบขององค์กรได้แล้ว เป้าหมายแรกมักคือการแทรกซึมไปยัง Active Directory ให้เร็วที่สุดเท่าที่จะทำได้ จากสถิติช่วงครึ่งแรกของปี 2023 พบว่าอาชญากรไซเบอร์ใช้เวลาเพียง 0.68 วันหรือประมาณ 16 ชั่วโมงเท่านั้น แน่นอนว่าการยึดครอง Active Directory ได้จะช่วยเสริมพลังให้อาชญากรไซเบอร์ได้อย่างมหาศาล ไม่ว่าจะเป็นการแฮ็กบัญชีผู้ใช้ที่มีสิทธิ์ระดับสูง การสร้างบัญชีผู้ใช้ใหม่ หรือแม้แต่การใช้ Active Directory เพื่อกระจายมัลแวร์ต่อในฐานะต้นทางที่มีความน่าเชื่อถือ เป็นต้น

6. ปิดระบบป้องกันคือเทคนิคที่พบได้ทั่วไป

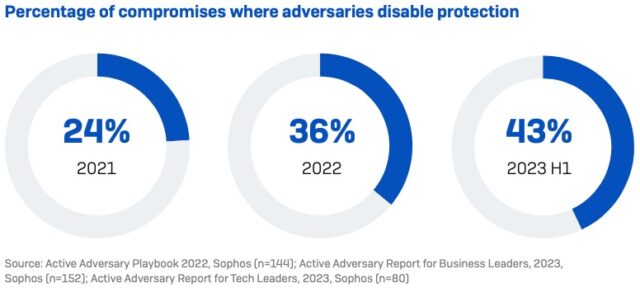

อาชญากรไซเบอร์มีความเชี่ยวชาญในการปิดการทำงานของระบบป้องกันภัยคุกคามมากขึ้นเรื่อยๆ ล่าสุดเกือบครึ่งของการโจมตีทางไซเบอร์ที่ทีม Sophos X-Ops Incident Response เข้าไปช่วยรับมือ พบว่าระบบป้องกันถูกอาชญากรไซเบอร์ปิดการทำงานเป็นที่เรียบร้อย

7. Living of the Land คือเทคนิคที่พบบ่อย โดยเฉพาะการใช้ RDP และ PowerShell

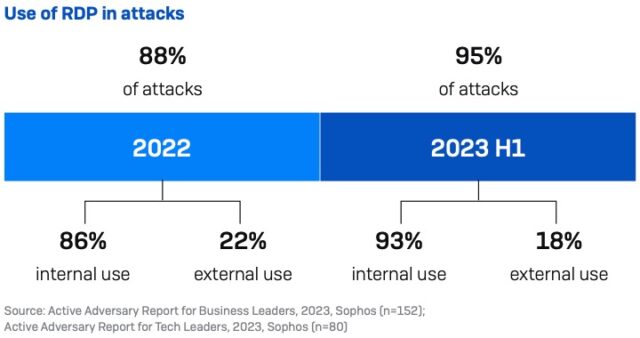

อาชญากรไซเบอร์มักใช้ประโยชน์จากเครื่องมือ IT ที่องค์กรใช้งานอยู่เพื่อปล่อยการโจมตี แทนที่จะใช้มัลแวร์จากภายนอกซึ่งเสี่ยงต่อการถูกตรวจจับได้ โดย RDP และ PowerShell คือเครื่องมือที่อาชญากรไซเบอร์นิยมใช้มากที่สุด ที่สำคัญคือ อาชญากรไซเบอร์ไม่ได้ใช้ RDP แค่การเข้าถึงจากภายนอกเท่านั้น แต่ใช้ในการเข้าถึงจากภายในมากกว่าถึง 4 – 5 เท่าตัว

8. ไม่ลืมลบร่องรอยและทำลายหลักฐาน

อีกหนึ่งขั้นตอนที่อาชญากรไซเบอร์ไม่พลาดที่จะทำ คือ การทำลายหลักฐานเพื่อลบร่องรอยของตนเอง จากสถิติพบว่า 82% ของเหตุ Telemetry Log สูญหาย มาจากการที่อาชญากรไซเบอร์ปิดการเก็บ Log หรือไม่ก็ลบ Log ทิ้งไป

ยกระดับการรักษาความมั่นคงปลอดภัยให้พร้อมรับมือกับการโจมตีทางไซเบอร์ได้อย่างไร?

ทีม Sophos X-Ops Incident Response ได้ให้คำแนะนำในการยกระดับการรักษาความมั่นคงปลอดภัยไซเบอร์ที่ทุกองค์กรสามารถนำไปประยุกต์ใช้ได้ 4 ข้อ ดังนี้

1. เพิ่มความลำบากให้แฮ็กเกอร์ให้มากที่สุดเท่าที่จะทำได้

ยิ่งดูแลระบบรักษาความมั่นคงปลอดภัยดีเท่าไร ยิ่งทำให้แฮ็กเกอร์ต้องใช้ความพยายามในการโจมตีมากเท่านั้น การมีแนวป้องกันหลากหลายชั้นก็ยิ่งสร้างความยากลำบากและความท้อแท้ให้แก่แฮ็กเกอร์มากขึ้นไปอีก เมื่อเห็นว่าไม่คุ้มค่ากับเวลาและการลงทุนที่เสียไป แฮ็กเกอร์ก็จะหันไปโจมตีเป้าหมายอื่นที่ง่ายกว่าแทน

2. ปกป้องสินทรัพย์ทุกอย่างในระบบ

แฮ็กเกอร์จะแทรกซึมไปทั่วระบบเครือข่ายขององค์กรและใช้ประโยชน์จากจุดอ่อนทุกจุดที่พบเพื่อให้บรรลุเป้าหมายการโจมตี องค์กรควรระลึกไว้เสมอว่า “โซ่จะไม่แข็งแรงไปกว่าข้อที่อ่อนที่สุด”ดังนั้น สินทรัพย์ทุกอย่างควรได้รับการปกป้องอย่างดีที่สุดเท่าที่จะทำได้

3. เฝ้าระวังตลอด 24/7

แฮ็กเกอร์ไม่ใช่พนักงานบริษัทที่เริ่มงานตอน 9 โมงและเลิกงาน 6 โมงเย็น การบุกรุกโจมตีสามารถเกิดขึ้นได้ตลอด 24 ชั่วโมง โดยเฉพาะช่วงนอกเวลางาน องค์กรควรมีการเฝ้าระวังและเตรียมพร้อมรับมือตลอด 24/7

4. พร้อมตรวจสอบและตอบสนองอย่างฉับพลัน

การมีแผน Incident Reponse เป็นสิ่งสำคัญ และจะดีขึ้นไปอีกถ้าองค์กรพร้อมตอบสนองโดยทันทีเมื่อเกิดเหตุ การรับมืออย่างทันท่วงทีอาจทำให้เรื่องจบแค่การเก็บกวาดประเด็นเล็กๆ น้อยๆ แทนที่จะต้องกู้คืนการทำงานใหม่ทั้งระบบจาก Backup และอย่าลืมซักซ้อมแผนรับมือเพื่อให้ผู้ที่เกี่ยวข้องมีความคุ้นชินและสามารถรับมือได้อย่างมีประสิทธิภาพเมื่อเกิดเหตุขึ้นจริง

ผู้ที่สนใจสามารถดาวน์โหลดรายงาน Stopping Active Adversaries: Lessons From The Cyber Frontline ฉบับเต็มไปศึกษาได้ที่ https://www.sophos.com/en-us/whitepaper/stopping-active-adversaries

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย