ในช่วงสถานการณ์แพร่ระบาด เกือบทุกองค์กรทั่วโลกต่างหันไปทำงานจากนอกสถานที่หรือ Work from Home กันมากขึ้น Cloud ถูกใช้อย่างแพร่หลายเพื่อตอบโจทย์วิถีการทำงานแบบใหม่ ส่งผลให้กลยุทธ์การป้องกันภัยคุกคามแบบล้อมกรอบเฉพาะภายในองค์กรไม่เหมาะสมอีกต่อไป หลายธุรกิจเริ่มให้ความสำคัญกับโมเดลการรักษาความมั่นคงปลอดภัยแบบ Zero Trust ไม่เว้นแม้แต่ธุรกิจ SMB

Okta ผู้ให้บริการด้าน Identity และ Access Management ได้ทำการสำรวจธุรกิจขนาดเล็กและขนาดกลาง (SMB) รวม 200 แห่ง จากทั้งอุตสาหกรรมการผลิต ค้าปลีก การเงินและประกัน อสังหาริมทรัพย์ สาธารณสุข สถาบันการศึกษา ที่มีพนักงานไม่เกิน 1,250 คนจากทั่วโลก เพื่อแสดงแนวโน้มการวางกลยุทธ์ด้าน Zero Trust Security รวมไปถึงการนำเครื่องมือที่เกี่ยวข้องต่างๆ เข้ามาใช้ เช่น Identity and Access Management (IAM), Context-based Access Control, Single Sign-on (SSO), Multi-factor Authentication (MFA) เป็นต้น ซึ่งสามารถสรุปสาระสำคัญได้ดังนี้

Zero Trust คืออะไร

ใจความหลักของ Zero Trust Security นั้นง่ายมาก คือ จะไม่มีการเชื่อสิ่งที่อยู่ภายในเครือข่ายและไม่เชื่อสิ่งที่อยู่ภายนอกเครือข่ายอีกต่อไป ทราฟฟิกเครือข่ายทั้งหมดจะถูกจำแนกว่าเชื่อถือไม่ได้ (Untrusted) และต้องผ่านการตรวจสอบเสมอ ที่สำคัญคือองค์กรต้องใช้หลักการนี้กับทุกผู้ใช้และทุกอุปกรณ์ที่ต้องการเข้าถึงข้อมูลทั้งหมด โมเดลการรักษาความมั่นคงปลอดภัยแบบนี้จึงเหมาะสมเป็นอย่างยิ่งกับสถานการณ์ปัจจุบันที่ผู้ใช้ อุปกรณ์ และแอปพลิเคชันกระจัดกระจายไปทั่วทั้งในองค์กร ที่บ้าน และบน Cloud

จากการสำรวจพบว่า 67% ของธุรกิจ SMB มีการวางกลยุทธ์ Zero Trust Security กันแล้ว หรือมีแผนที่จะเริ่มกลยุทธ์ในอีก 12 – 18 เดือนข้างหน้า ในขณะที่หลายบริษัทได้เริ่มก้าวแรกด้วยการนำโซลูชัน Identity and Access Management (IAM) เข้ามาประยุกต์ใช้เพื่อพิสูจน์ตัวตนและควบคุมการเข้าถึงเช่นกัน โดยไม่สนว่าจะเป็นผู้ใช้หรืออุปกรณ์ใด เคยผ่านการตรวจสอบไปแล้วหรือไม่ก็ตาม

ระดับขั้นของการจัดการ Identity และ Access

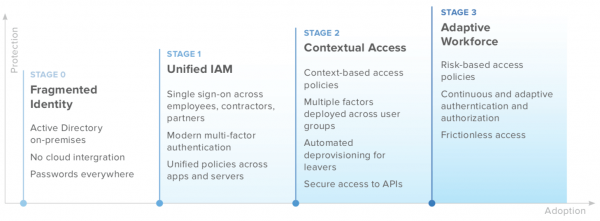

แม้จะมีการนำเทคโนโลยี IAM เข้ามาใช้ แต่ละองค์กรก็มีระดับขั้นในการจัดการ Identity และ Access แตกต่างกัน Okta ได้แบ่งขั้นการระดับการจัดการเป็น 4 ขั้น ดังนี้

ขั้นที่ 0: จัดการ Identity เพียงบางส่วน

องค์กรที่อยู่ในขั้นที่ 0 คือองค์กรที่เริ่มหันไปใช้เทคโนโลยี Cloud เป็นครั้งแรก ซึ่งเรียกว่าเพิ่งเริ่มต้นเดินทางสู่โมเดลการทำงานที่ผู้ใช้ อุปกรณ์ และแอปพลิเคชันกระจัดกระจายอยู่ทุกที่ ขั้นนี้แพลตฟอร์ม IAM จะยังไม่ถูกผสานรวมกับระบบ On-premises และระบบ Cloud

ขั้นที่ 1: บูรณาการการจัดการ Identity และ Access เข้าด้วยกัน

จากขั้นที่ 0 มาสู่ขั้นที่ 1 นั้นไม่ยาก แต่จะมีการเปลี่ยนแปลงอย่างใหญ่หลวงเกิดขึ้น กล่าวคือ เมื่อองค์กรลงทุนในโซลูชัน IAM เช่น SSO หรือ MFA องค์กรเหล่านั้นสามารถลดการใช้รหัสผ่าน และยกระดับการรักษาความมั่นคงปลอดภับบนแอปพลิเคชันและผู้ใช้ให้ดียิ่งขึ้นได้ นอกจากนี้ ยังเป็นการเตรียมพร้อมเบื้องต้นที่สำคัญสำหรับระบบการพิสูจน์ตัวตนที่ใช้ยืนยันให้มั่นใจว่า เป็นผู้ใช้ที่กล่าวอ้างจริงๆ หรือไม่

ขั้นที่ 2: จัดการการเข้าถึงโดยพิจารณาจากบริบทรอบข้าง

ขั้นที่ 2 เป็นการพลิกโฉมกลยุทธ์ด้าน IAM เนื่องจากมีการนำข้อมูลเชิงบริบทเข้ามาใช้ในขั้นตอน MFA ช่วยให้ผู้ดูแลระบบสามารถให้สิทธิ์การเข้าถึงแก่ผู้ใช้ตามสภาพแวดล้อมต่างๆ ได้ เช่น ลักษณะของอุปกรณ์ ตำแหน่งที่ตั้ง หรือเครือข่ายที่ใช้งานอยู่ เป็นต้น นอกจากนี้ ขั้นที่ 2 ยังรวมไปถึงการนำมาตรการควบคุมด้านความมั่นคงปลอดภัยเข้ามาบังคับใช้กับ API ด้วยเช่นกัน

ขั้นที่ 3: การปฎิบัติงานที่ปรับตัวได้ตามสภาพแวดล้อม

เมื่อองค์กรเข้าสู่ขั้นที่ 3 แสดงว่าองค์กรเกือบมีทุกอย่างที่จำเป็นสำหรับ Zero Trust Security แล้ว ไม่ว่าจะเป็นระบบ Cloud ที่ทันสมัยที่มีการนำ Risk-based Authentication Policies เข้ามาใช้แบบเชิงรุกเพื่อคัดกรองการเข้าถึงอย่างอัตโนมัติ หรือการล็อกอินเข้าใช้งานที่สะดวกรวดเร็วแต่ยังคงไว้ซึ่งความมั่นคงปลอดภัยผ่านทาง Tokens, Biometrics, Email Magic Links และวิธีการอื่นๆ ในขณะที่การใช้รหัสผ่านแทบจะถูกยกเลิกไปโดยสิ้นเชิง

ธุรกิจ SMB ส่วนใหญ่อยู่ขั้นไหนของการจัดระดับ

จากการสำรวจพบว่า องค์กรส่วนใหญ่ในขณะนี้กำลังเริ่มนำโมเดล Zero Trust Security เข้ามาประยุกต์ใช้ แต่ธุรกิจ SMB ส่วนใหญ่กลับมีการวางโมเดลเป็นที่เรียบร้อย และเริ่มเข้าสู่ขั้นปลายของการจัดระดับ เรียกว่ามีการพัฒนาไวกว่าองค์กรขนาดใหญ่ที่โดยส่วนมากกำลังอยู่ในขั้นที่ 0 และ 1 ที่เป็นเช่นนี้ เนื่องจาก SMB ราว 70% มีการวางมาตรการด้าน API Security สำหรับป้องกันแฮ็กเกอร์ลอบโจมตีด้านหลัง และ 78% เริ่มวางระบบ Privileged Access Management สำหรับการใช้ Cloud กันแล้ว

ข้อมูลการสำรวจอื่นๆ ที่น่าสนใจ ได้แก่

- SMB มีการใช้ SSO และ MFA เพื่อปกป้อง SaaS Applications (95%), Databases (57%) และ APIs (50%)

- 53% ของผู้บริหารด้าน IT และ Security เตรียมใช้ SSO และ MFA เพื่อปกป้อง Servers ในอีก 12 – 18 เดือนข้างหน้า

- 59% ของ SMB ตั้งใจที่จะลงทุนใน Context-based Access Control ในปี 12 – 18 เดือนข้างหน้า

- 76% วางแผนเชิงกลยุทธ์เกี่ยวกับการนำการล็อกอินแบบ Passwordless เข้ามาใช้ในการทำงาน

- SMB ส่วนใหญ่ใช้ IAM และการพิสูจน์ตัวตนแบบ Passwordless กับพนักงาน มีเพียงบางส่วนที่ต่อยอดไปใช้กับลูกค้า ซึ่งเป็นสิ่งที่ควรทำในอนาคต

- 71% ของ SMB ขยายการใช้ SSO ไปสู่ผู้ที่เกี่ยวข้องภายนอก แต่มีเพียง 8% ที่ลงทุน MFA กับผู้ที่เกี่ยวข้องเหล่านั้น

การพิสูจน์ตัวตนโดยอาศัยข้อมูลบริบทรอบข้างและ MFA

สำหรับการนำข้อมูลเชิงบริบทเข้ามาใช้ในการพิสูจน์ตัวตนซึ่งเป็นหัวใจหลักของขั้นที่ 2 นั้น เนื่องจากสถานการณ์ปัจจุบันที่พนักงานส่วนใหญ่ทำงานจากภายนอกสถานที่หรือจากที่บ้าน ทำให้หลายบริษัทมีการเตรียมโซลูชันสำหรับประเมินการล็อกอินจากปัจจัยต่างๆ ด้วย จากการสำรวจพบว่า 55% ของ SMB มีการใช้เครื่องมือเพื่อประเมินตำแหน่งที่ตั้งที่ร้องขอการล็อกอินเข้ามา ในขณะที่ 52% มีการวางระบบเพื่อจดจำและบริหารจัดการอุปกรณ์ที่ใช้ในบริษัท

ในส่วนของ MFA ก็ถูกนำมาใช้โดยอัตโนมัติเมื่อพบว่าผู้ใช้ล็อกอินมาจากสถานที่ที่ไม่คุ้นเคยหรือจากอุปกรณ์ที่ไม่ได้ลงทะเบียนไว้ เพื่อยกระดับการรักษาความมั่นคงปลอดภัยไปอีกขั้น อย่างไรก็ตาม พบว่า 95% ยังคงใช้รหัสผ่านสำหรับการล็อกอินเป็นหลัก และ 78% ยังคงใช้ SMS หรือ Voice OTP เป็นปัจจัยรองในการยืนยันตัวตน

ความท้าทายในการวางระบบ Zero Trust Security ของธุรกิจ SMB

ไม่ว่าจะเป็นองค์กรระดับไหนหรือมาจากอุตสาหกรรมใดก็ตาม หนึ่งในอุปสรรคที่ใหญ่ที่สุดของการก้าวไปสู่โมเดล Zero Trust Security คือ เงินลงทุนกับบุคลากรที่มีความสามารถ แต่สำหรับธุรกิจ SMB นั้น อุปสรรคอันดับ 1 คือการขาดความตระหนักรู้เกี่ยวกับสถาปัตยกรรม Zero Trust ตามมาด้วยปัญหาเรื่องการขาดโครงสร้างพื้นฐานที่จำเป็นต่อการพัฒนาไปสู่สถาปัตยกรรมที่แข็งแกร่งกว่า ตรงข้ามกับองค์กรขนาดใหญ่ที่ไม่ค่อยมีปัญหากับ 2 เรื่องนี้

เครื่องมือที่ SMB นำมาใช้สนับสนุนโมเดล Zero Trust Security

แผนภาพด้านล่างแสดงเทคโนโลยีด้านความมั่นคงปลอดภัยประเภทต่างๆ ที่ธุรกิจ SMB นำมาใช้เพื่อสนับสนุนโมเดล Zero Trust Security โดยอันดับ 1 คือ Privileged Access Management (PAM) ตามมาด้วย Security Information and Event Management (SIEM) ในขณะที่ Cloud Access Security Broker (CASB) และ Endpoint Protection มีแนวโน้มจะถูกนำเข้ามาใช้เพิ่มขึ้นในอนาคตเพื่อควบคุมการเข้าถึงตั้งแต่ต้นทาง ตอบโจทย์รูปแบบการทำงานแบบใหม่ที่ผู้ใช้ อุปกรณ์ และแอปพลิเคชันกระจัดกระจายอยู่ทุกที่

Identity – หัวใจสำคัญของกลยุทธ์ Zero Trust

จุดเริ่มต้นที่สำคัญของโมเดล Zero Trust Security คือการบริหารจัดการ Identity และ Access จากรายงานของ Forrester ที่เป็นต้นกำเนิดของแนวคิด Zero Trust ระบุว่า การสร้างโมเดลดังกล่าวบนระบบขององค์กรเป็นแผนการระยะยาว เสมือนวิ่งมาราธอน โดยเริ่มต้นจาก Identity และ Device Security ไปสู่ SSO, MFA, Device Management และการนำระบบอัตโนมัติเข้ามาใช้ตลอด Lifecycle ซึ่ง Forrester ให้การยอมรับ Okta ว่าเป็นหนึ่งในผู้นำด้านบริการ Identity as a Service (IdaaS) ที่พร้อมสนับสนุนองค์กรทุกระดับตลอดการเดินทางไปสู่ Zero Trust Security

โซลูชันของ Okta ตอบโจทย์ความต้องการด้าน Zero Trust Security ในทุกระดับ ตั้งแต่ User, Device, Location, Network ไปจนถึง Application โดยสามารถผสานการทำงานร่วมกับ Security Vendors อื่นๆ เช่น Proofpoint, VMware, CrowdStrike, Palo Alto Networks, Cisco, McAfee และ Splunk ได้อย่างไร้รอยต่อ

รายละเอียดเพิ่มเติม: https://www.okta.com/resources/whitepaper/mobilizing-a-zero-trust-security-model/

สำหรับในไทยเอง Okta ได้แต่งตั้งให้ Exclusive Networks เป็นผู้จัดจำหน่ายโซลูชันอย่างเป็นทางการ โดยมีทีมวิศวกรที่ผ่านการอบรมและได้ใบรับรองจาก Okta ให้คำปรึกษาอย่างครบวงจร พร้อมช่วยออกแบบ วางระบบ และสนับสนุนทั้งธุรกิจ SMB และองค์กรขนาดใหญ่ให้ประสบความสำเร็จในการวางกลยุทธ์ Zero Trust Security ผู้ที่สนใจสามารถสอบติดต่อเพื่อสอบถามข้อมูลเพิ่มเติมได้ที่

คุณธนกร พิรุฬห์สิทธิ์ (Product Manager)

อีเมล: TPiroonsith@exclusive-networks.com

โทร: 094-994-5651

เกี่ยวกับ Okta

Okta เป็นผู้ให้บริการด้าน Identity ชั้นนำของโลก โซลูชัน Identity Cloud ของ Okta ช่วยให้องค์กรสามารถเชื่อมต่อได้ถูกคน ถูกเทคโนโลยี ถูกเวลา และอย่างมั่นคงปลอดภัย ด้วยการผสานงานกว่า 7,000 รูปแบบที่เตรียมไว้สำหรับ Applications และ Infrastructure Providers ทำให้ Okta สามารถให้บริการการเข้าถึงที่รวดเร็วและมั่นคงปลอดภัยสำหรับผู้ใช้และองค์กรได้จากทุกที่ ช่วยดึงศักยภาพของธุรกิจออกมาให้ถึงขีดสุด ปัจจุบันนี้มีองค์กรมากกว่า 13,050 ราย ทั้ง JetBlue, Nordstrom, Siemens, Slack, Takeda, Teach for America และ Twilio ที่เชื่อมั่น Okta ในการปกป้อง Identity ของพนักงานในองค์กรและลูกค้าที่ใช้บริการ

เกี่ยวกับ Exclusive Networks

Exclusive Networks เป็นบริษัทผู้เชี่ยวชาญทางด้าน Digital Infrastructure ที่ได้รับความไว้วางใจในระดับโลก พร้อมช่วยขับเคลื่อนการเปลี่ยนผ่านสู่โลกดิจิทัลที่ทั้งผู้คนและองค์กรต่างเชื่อมต่อกันได้อย่างมั่นใจ

กระบวนการจัดจำหน่ายโซลูชัน IT ระดับ Enterprise-class แบบพิเศษของ Exclusive Network ช่วยเพิ่มโอกาสทางธุรกิจให้แก่เหล่าพาร์ทเนอร์และสร้างสัมพันธ์อันดีกับลูกค้า การดึงศักยภาพของพาร์ทเนอร์ออกมาให้ถึงขีดสุดเพื่อคว้าโอกาสจากเทคโนโลยีที่พัฒนาอย่างรวดเร็ว และพลิกโฉมโมเดลทางธุรกิจเป็นความเชี่ยวชาญของเรา – Exclusive Networks

Exclusive Networks พร้อมให้บริการลูกค้าทั่วโลกด้วยอุดมการณ์ด้านความเป็นหนึ่งในงานบริการ พร้อมนำเสนอนวัตกรรมและการพลิกโฉมธุรกิจเพื่อให้ก้าวล้ำเหนือคู่แข่งในตลาด Exclusive Networks มีสำนักงานมากกว่า 50 แห่งกระจายอยู่ใน 5 ภูมิภาคทั่วโลก และให้บริการครอบคลุมมากกว่า 100 ประเทศ ด้วยโมเดลการขายแบบ “การขายแบบภายในท้องถิ่น ในสเกลระดับโลก” อันเป็นเอกลักษณ์เฉพาะตัว ช่วยให้เหล่าพาร์ทเนอร์สามารถประสบความสำเร็จในการก้าวสู่ระดับโลก ในขณะที่สามารถส่งมอบผู้จัดจำหน่ายที่มีความเชี่ยวชาญและมุ่งมั่นในการให้บริการภายท้องถิ่นซึ่งพร้อมเพิ่มมูลค่าการให้บริการได้ในเวลาเดียวกัน สามารถดูรายละเอียดเพิ่มเติมได้ที่ www.exclusive-networks.com

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย