SIEM คืออะไร?

การรักษาความปลอดภัยของระบบ IT ถือเป็นอีกหัวใจในการดำเนินธุรกิจที่จะละเลยไปไม่ได้แล้วในทุกวันนี้ ด้วยความสำคัญของระบบ IT ต่อธุรกิจที่นับวันจะยิ่งเพิ่มสูงขึ้น และการโจมตีระบบเครือข่ายที่นับวันจะยิ่งซับซ้อนขึ้น ก็ทำให้องค์กรต่างๆ ต้องหันมาลงทุนทางด้านการรักษาความปลอดภัยระบบเครือข่าย เพื่อไม่ให้ข้อมูลที่มีมูลค่านับไม่ได้ถูกทำลายหรือถูกขโมยไป รวมถึงไม่ให้เกิด Downtime ขึ้นในระบบเครือข่าย อันจะนำมาซึ่งความเสียหายต่อธุรกิจอย่างมหาศาล

เพื่อรับมือกับรูปแบบการโจมตีที่หลากหลาย เทคโนโลยีในการรักษาความปลอดภัยหลากหลายรูปแบบก็ได้ถูกพัฒนาและนำมาใช้งานในระบบเครือข่ายขององค์กร ไม่ว่าจะเป็น Next Generation Firewall, IPS, Advanced Threat Prevention, Vulnerability Scanner, Network Access Control, Mobile Security, Web Access Gateway, Email Gateway, Anti-virus, Anti-malware และอื่นๆ อีกมากมาย แต่การโจมตีจากผู้ประสงค์ร้ายต่างๆ ก็ยังคงหลุดรอดเข้ามาได้โดยตลอด

Security Information and Event Management หรือ SIEM ได้กลายมาเป็นคำตอบหลักเพื่อตรวจจับและยับยั้งทุกการโจมตีให้ได้มากที่สุด ด้วยแนวคิดในการนำข้อมูลทางด้านความปลอดภัยจากอุปกรณ์ทั้งหมด มาประมวลผลร่วมกับข้อมูลในระบบเครือข่าย เพื่อตรวจหาการโจมตีต่างๆ ที่อาจหลุดรอดมาจากอุปกรณ์รักษาความปลอดภัยแต่ละชนิดมาได้ โดยการทำ Correlation เพื่อค้นหาพฤติกรรมการโจมตีระบบเครือข่ายที่กำลังเกิดขึ้น และทำการแจ้งเตือนผู้ดูแลระบบแบบ Real-time เพื่อทำการยับยั้งเหตุการณ์เหล่านั้นให้ได้ทันท่วงที อีกทั้งยังมีการสรุปข้อมูลทางด้านความปลอดภัยทั้งหมดเพื่อสร้างรายงาน สำหรับใช้ได้ทั้งการตรวจสอบตาม Compliance และการวางแผนในการเสริมความปลอดภัยให้ระบบเครือข่ายขององค์กร

ระบบ SIEM ที่ดี ควรจะต้องสามารถ Custom ได้ตามความต้องการขององค์กร

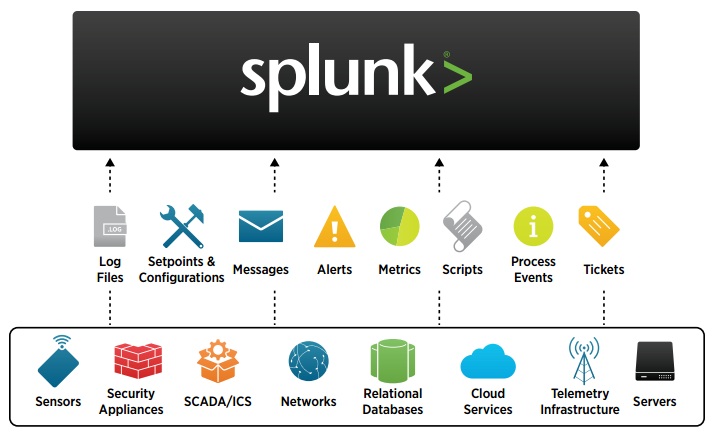

แต่ละองค์กรเองก็มีระบบ Application เพื่อตอบสนองความต้องการของธุรกิจที่แตกต่างกัน มีพฤติกรรมการใช้งานของผู้ใช้งานที่แตกต่างกัน และผู้ดูแลระบบก็ต้องตรวจสอบหรือเฝ้าระวังภัยต่างๆ ที่แตกต่างกันไป ดังนั้นระบบ SIEM ที่ดีนั้น ควรจะต้องเปิดให้แต่ละองค์กรสามารถนำมาปรับใช้เข้ากับระบบ IT ภายในองค์กรให้ได้มากที่สุด ไม่ว่าจะเป็นการรวบรวมข้อมูลจาก Machine Data ของอุปกรณ์เครือข่ายได้หลากหลายรูปแบบเพื่อให้สามารถติดตั้งใช้งานได้อย่างยืดหยุ่น ทั้งจาก Log, SNMP, Network Traffic, Network Flow, API และอื่นๆ รวมถึงความสามารถในการประมวลผลหรือค้นหาเหตุการณ์ต่างๆ และนำมาแสดงผลหรือแจ้งเตือนไปยังผู้ดูแลระบบแต่ละกลุ่มได้ตามต้องการ ให้การทำงานและประสานงานเพื่อการรักษาความปลอดภัยขององค์กรเป็นไปได้อย่างราบรื่นสูงสุด

เติมเต็มระบบ Log ที่มีอยู่เดิม เพิ่มความคุ้มค่าในการใช้งาน

สำหรับองค์กรที่มีการจัดเก็บระบบ Log อยู่แล้ว แต่ยังไม่มีการนำข้อมูล Log เหล่านั้นมาวิเคราะห์เป็นอย่างดี ระบบ SIEM ที่ดีควรจะต้องสามารถวิเคราะห์ข้อมูล Log ที่ถูกจัดเก็บอยู่ศูนย์กลางหรือกระจัดกระจายได้ โดยไม่ทำให้องค์กรต้องลงทุนในการสร้างระบบจัดเก็บ Log ใหม่ทั้งหมด และระบบ SIEM ควรจะต้องสามารถวิเคราะห์ข้อมูล Log ของระบบที่หลากหลายได้ ไม่ว่าจะเป็น Web Log, Application Log, Database Log, Firewall Log, Network Log และ Custom Log ของระบบต่างๆ ที่ทำการพัฒนาขึ้นเอง เพื่อให้การวิเคราะห์ข้อมูลมีความแม่นยำ สามารถทำ Correlation ได้อย่างแม่นยำนั่นเอง

ตรวจจับ Advanced Threat ได้อย่างครอบคลุม

เพื่อให้การตรวจจับ Advanced Threat ที่มีการแทรกซึมเข้ามาทำการโจมตีได้อย่างแนบเนียน การรวมข้อมูลจากทุกอุปกรณ์พร้อมกับตรวจสอบข้อมูลเครือข่ายมาวิเคราะห์ร่วมกันได้จะช่วยให้การตรวจจับ Advanced Threat มีประสิทธิภาพสูงขึ้น โดยการทำ Correlation จะช่วยให้สามารถวิเคราะห์พฤติกรรมของผู้ใช้งานเครือข่ายแต่ละคนได้จากการกระทำต่างๆ และจำแนกผู้ใช้งานระบบเครือข่ายทั่วไป ออกจากผู้ที่พยายามทำการโจมตีระบบเครือข่าย พร้อมข้อมูลลำดับเหตุการณ์ในการโจมตีต่างๆ ที่เกิดขึ้นได้ และแจ้งเตือนผู้ดูแลระบบถึงการโจมตีที่อาจประสบความสำเร็จได้ในอนาคต

แจ้งเตือนทุกเหตุการณ์ได้ทันท่วงที

เพื่อให้การตรวจสอบและแก้ไขปัญหาทางด้านความปลอดภัยสามารถทำได้อย่างมีประสิทธิภาพสูงสุด การแจ้งเตือนเมื่อเกิดเหตุการณ์ต่างๆ ทางด้านความปลอดภัย ก็ควรจะทำได้หลากหลายเพื่อให้ยืดหยุ่นต่อลักษณะการทำงานของแต่ละองค์กร ไม่ว่าจะเป็นการแจ้งเตือนผ่าน Email, RSS, SMS, Ticket หรือแม้กระทั่งสั่งเรียกใช้งาน Script สำหรับการยับยั้งและแก้ไขปัญหา

ตรวจสอบและสร้างรายงาน Compliance ได้โดยอัตโนมัติ

การทำตามข้อกำหนด Compliance ต่างๆ ได้นั้น นอกจากจะสร้างความน่าเชื่อถือให้กับองค์กรแล้ว ยังอาจจะช่วยลดค่าใช้จ่ายในการ Audit หรือได้รับสิทธิพิเศษต่างๆ ทางการค้าอีกด้วย ดังนั้นระบบ SIEM ที่สามารถสร้างรายงานความปลอดภัยและตรวจสอบตามมาตรฐานของ Compliance ต่างๆ ไม่ว่าจะเป็น PCI, HIPAA, FISMA, ?GLBA, SOX, EU Data Directive, ISO, COBIT และอื่นๆ ได้ ก็จะสามารถสร้างคุณค่าให้กับองค์กร และลดภาระงานของทีม IT ได้เป็นอย่างดี

ต่อยอด SIEM ด้วย Operations Intelligence

เพื่อให้ทีมผู้ดูแลระบบสามารถปฏิบัติงานได้ดีขึ้นนอกเหนือไปจากการยกระดับการรักษาความปลอดภัยของระบบ IT องค์กร การต่อยอดด้วยการทำ Operations Intelligence ที่สามารถตรวจสอบระบบ IT ได้อย่างครบวงจร ไม่ว่าจะเป็น Performance, Availability, Security และ Capacity ก็จะช่วยให้องค์กรสามารถใช้งานข้อมูลได้อย่างคุ้มค่ายิ่งขึ้น และแก้ไขปัญหาต่างๆ ได้รอบด้านยิ่งขึ้น

Splunk สำหรับสร้างระบบ SIEM ที่เหนือกว่า

ด้วยความเป็นผู้นำของ Splunk ทางด้าน SIEM ที่ได้รับเลือกให้เป็น Leader ใน Gartner’s Magic Quadrant และความสามารถในการทำ Operations Intelligence จากการวิเคราะห์ Machine Data ในรูปแบบที่หลากหลาย STelligence จึงขอแนะนำ Splunk สำหรับองค์กรที่ต้องการระบบ SIEM สำหรับการรับมือเหตุการณ์ทางด้านความปลอดภัย, องค์กรที่ต้องการต่อยอดระบบ Log และองค์กรที่ต้องการสร้างระบบ IT Operations Intelligence ที่ตอบโจทย์ทุกความต้องการในการแก้ไขปัญหาทางด้าน IT

สำหรับผู้ที่สนใจนำ Splunk ไปใช้งานในฐานะ SIEM หรือระบบที่เหนือกว่า SIEM สามารถ Download เอกสาร Splunk as a SIEM ได้ฟรีๆ ทันทีจากการลงทะเบียนในแบบฟอร์มดังต่อไปนี้

ข้อมูลเพิ่มเติม

- Splunk Website http://www.splunk.com/

- Splunk for Security http://www.splunk.com/en_us/solutions/solution-areas/security-and-fraud.html

- Gartner’s Magic Quadrant for SIEM 2014 http://www.splunk.com/goto/SIEM_MQ_2014

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย