Malwarebytes ผู้ให้บริการโซลูชัน Anti-malware และ Anti-exploit ชื่อดัง ออกมาเปิดเผยถึง Ransomware ตัวใหม่บน Windows ซึ่งนอกจากจะเข้ารหัสไฟล์ข้อมูลบนเครื่องแล้ว ยังเข้ารหัส Master Boot Record (MBR) อีกด้วย ส่งผลให้เหยื่อไม่สามารถเข้าใช้ระบบปฏิบัติการได้ Ransomware ตัวนี้มีชื่อว่า “Satana” ซึ่งมาจากคำว่า “Satan” นั่นเอง

Ransomware ตัวที่ 2 ที่โจมตี Master Boot Record

Satana นับเป็น Ransomware ตัวที่สองที่เข้าโจมตี MBR ต่อจาก Petya Ransomware ที่ปรากฏโฉมเมื่อเดือนมีนาคมที่ผ่านมา แต่ต่างกันตรงที่ Petya จะเขียนทับ MBR เพื่อให้คอมพิวเตอร์รีสตาร์ทตัวเอง แล้วเข้ารหัส Master File Table (MFT) ส่งผลให้ OS ไม่ทราบว่าไฟล์เก็บอยู่ที่ส่วนใดของ HDD ในขณะที่ Satana จะเข้ารหัส MBR และแทนที่ด้วยโค้ดของมันเอง เพื่อให้สามารถ Restore MBR คืนหลังจากที่ได้ค่าไถ่โดยง่าย อย่างไรก็ตาม โค้ดที่เขียนทับ MBR ก็ส่งผลให้อุปกรณ์ไม่สามารถบูต OS ได้อยู่ดี

เข้ารหัสไฟล์ข้อมูลและล็อคคอมพิวเตอร์พร้อมๆ กัน

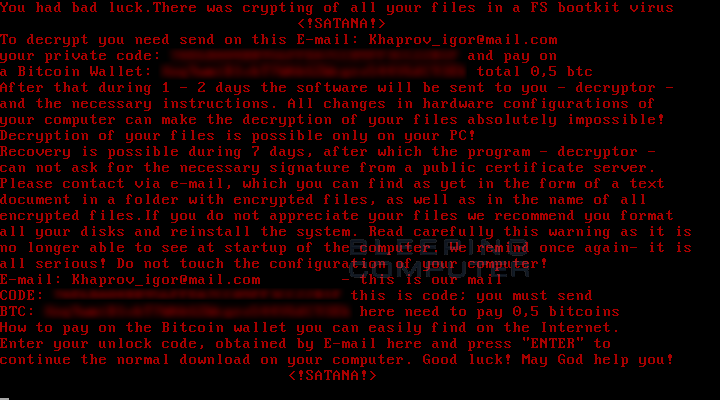

เดือนพฤษภาคมที่ผ่านมา มีข่าวว่า Petya ได้ร่วมมือกับ Mischa Ransomware อีกตัวหนึ่ง ส่งผลให้เหยื่อจะถูกเข้ารหัสไฟล์ข้อมูลแทน ในกรณีที่ไม่มีสิทธิ์ระดับสูงเพียงพอที่จะโจมตี MBR และเข้ารหัส MFT แต่ Satana เหนือล้ำขึ้นไปกว่านั้น โดยมันเริ่มต้นเข้ารหัสไฟล์ข้อมูลบนเครื่องคอมพิวเตอร์ก่อน จากนั้นจะรอจนกว่าเหยื่อจะรีบูตคอมพิวเตอร์ใหม่ แล้วจัดการเข้ารหัส MBR และแทนที่ด้วยโค้ดของตนเอง เสร็จแล้วถึงจะแสดงข้อความเรียกค่าไถ่เป็นจำนวนเงิน 0.5 Bitcoin หรือประมาณ 12,000 บาท

ไฟล์ที่ถูกเข้ารหัสจะอยู่ในรูปของ EMAIL___FILENAME.EXTENSION เช่น Sarah_G@ausi.com___test.jpg ซึ่งอีเมลด้านหน้าแสดงถึงช่องทางที่เหยื่อจะต้องติดต่อกลับเพื่อจ่ายค่าไถ่แลกกับกุญแจถอดรหัส รายชื่ออีเมลทั้งหมดที่ค้นพบจนถึงตอนนี้ประกอบด้วย

- Gricakova@techemail.com

- ryanqw31@gmail.com

- Sarah_G@ausi.com

- rayankirr@gmail.com

- matusik11@techemail.com

- megrela777@gmail.com

ที่แย่คือ จนถึงตอนนี้ยังไม่มี Decrypter ใดที่สามารถปลดรหัส Satana Ransomware ได้ ผู้ใช้บางคนอาจสามารถแก้ไข MBR ให้กลับมาใช้งานได้ผ่านทาง Windows Recovery Options ซึ่งจำเป็นต้องมีความรู้เรื่อง Command Line และ Bootrec.exe แต่คงเกินขอบเขตของคนปกติทั่วไป

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย