เผยเบื้องหลังวิธีการโจมตี และพบว่าแฮ็คเกอร์มีได้รายได้จาก Ransomware ไม่ต่ำกว่า 5,000,000 บาท

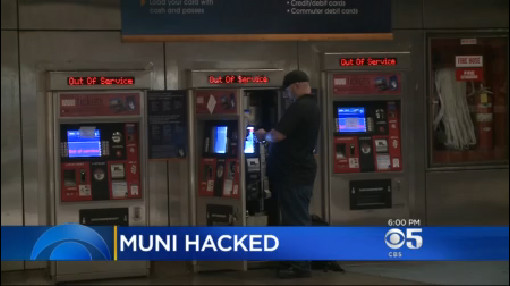

หลังจากเมื่อสุดสัปดาห์ที่ผ่านมา ระบบรถไฟใต้ดินของ SFMTA เมืองซานฟรานซิสโก สหรัฐฯ หรือที่เรียกว่า MUNI ถูก Ransomware โจมตี ส่งผลให้ตู้จำหน่ายตั๋วอัตโนมัติ และระบบตรวจสอบตารางเวลา ไม่สามารถให้บริการได้ จนถึงตอนนี้ทางเจ้าหน้านี้ได้เริ่มเตรียมฟื้นฟูระบบกลับแล้ว คาดว่าพร้อมใช้งานได้เร็วๆ นี้

ระบบพร้อมกลับมาให้บริการใน 1 – 2 วันนี้

โฆษกของ SFMTA ผู้ดูแลระบบรถไฟใต้ดิน MUNI ออกมาระบุว่า ขณะนี้ฝ่าย IT กำลังเริ่มกระบวนการ BC/DR เมื่อช่วงเช้าวันนี้ ตามเวลาท้องถิ่น หลังจากที่ระบบถูก Ransomware โจมตีจนไม่สามารถให้บริการตารางเวลาและจำหน่ายตั๋วได้ ส่งผลให้ต้องเปิดให้ผู้ใช้บริการขึ้นรถไฟได้ฟรี โดย SFMTA ระบุว่า ระบบทุกอย่างควรจะกลับมาให้งานได้ภายใน 1 – 2 วันนี้

“SFMTA ไม่เคยคิดว่าว่าจะจ่ายค่าไถ่แต่อย่างใด พวกเรามีทีม IT ที่สามารถฟื้นฟูระบบของเรา และนั่นคือสิ่งที่พวกเขากำลังทำ … ระบบสำรองข้อมูลที่มีอยู่ช่วยให้พวกเรานำระบบคอมพิวเตอร์ที่ได้รับผลกระทบกลับคืนมาได้ และเริ่มทำงานเมื่อเช้านี้ ทีม IT ของเราหวังว่าจะทำให้คอมพิวเตอร์ที่เหลือกลับมาใช้งานได้ภายใน 1 – 2 วันถัดไป” — โฆษกของ SFMTA ระบุใน Blog

อีเมลของแฮ็คเกอร์ถูกแฮ็คกลับ พบข้อมูลน่าสนใจเพียบ

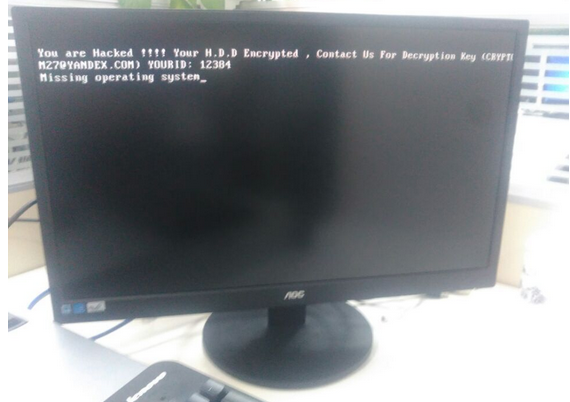

ที่น่าสนใจคือ Brian Krebs เจ้าของ Blog KrebsOnSecurity ชื่อดัง ได้รับรายงานว่า บัญชีอีเมลของแฮ็คเกอร์ที่อยู่เบื้องหลังการโจมตีระบบของ SFMTA ถูกแฮ็ค และมีการเปิดเผยเนื้อหาในอีเมล ซึ่งดูเหมือนว่า การเรียกค่าไถ่ด้วยจำนวนเงิน 100 Bitcoins เป็นเรื่องปกติของแฮ็คเกอร์ดังกล่าว อย่างล่าสุดก็มีโรงานในสหรัฐฯ จ่ายค่าไถ่ให้แฮ็คเกอร์คนนี้สูงถึง 63 Bitcoins (ประมาณ 1.6 ล้านบาท) รวมแล้วคาดว่าแฮ็คเกอร์คนนี้ได้เงินจาก Ransomware ไปแล้วไม่ต่ำกว่า $140,000 หรือประมาณ 5,000,000 บาท

Krebs ได้แชร์ข้อมูลที่ได้มาไปยังผู้เชี่ยวชาญด้านความมั่นคงปลอดภัยหลายคนเพื่อให้ค้นหาสาเหตุของการโจมตีระบบ SFMTA ซึ่ง Alex Holden, CISO จาก Hold Security Inc. ออกมาระบุว่า การโจมตีดังกล่าวมีการวางแผนมาอย่างดี และมีการใช้เครื่องมือ Open-source หลายรายการในการค้นหาช่องโหว่ของเหยื่อและส่ง Ransomware เข้าไป

“เหมือนกับว่าแฮ็คเกอร์มีการใช้เครื่องมือหลายประเภทในการสแกนหาเหยื่ออย่างกว้างๆ บนอินเทอร์เน็ต และค้นหาช่องโหว่ของเป้าหมายที่ต้องการ … ช่องโหว่ที่พบมากที่สุด คือ ‘Weblogic unserialize exploit’ และมักพุ่งเป้าไปที่ผลิตภัณฑ์เซิร์ฟเวอร์ของ Oracle เช่น Primavera Project ซึ่งเป็นซอฟต์แวร์สำหรับบริหารจัดการ Portfolio” — Holden อธิบาย

นอกจากนี้ ยังพบว่าแฮ็คเกอร์คนดังกล่าวยังเสนอตัวที่จะช่วยเพิ่มความมั่นคงปลอดภัยให้กับระบบของเหยื่อ เพื่อป้งกันไม่ให้แฮ็คเกอร์คนอื่นสามารถโจมตีเข้ามาได้ โดยแลกกับการเพิ่มเงิน Bitcoin จำนวนเล็กน้อย

ที่มา:

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย