TeslaCrypt เป็นหนึ่งใน Ransomware หรือมัลแวร์เรียกค่าไถ่ชื่อดังที่เริ่มแพร่กระจายตัวเมื่อต้นปี 2015 ที่ผ่านมา นักวิจัยและ Security Vendor หลายรายพยายามออกเครื่องมือสำหรับปลดรหัส แข่งกับตัวมัลแวร์ที่มีการพัฒนาต่อเนื่องไปเรื่อยๆ ล่าสุดคือเวอร์ชัน 4.0 และ 4.1 ซึ่งยังไม่มีทางปลดรหัสได้ในปัจจุบัน นอกจากจะจ่ายค่าไถ่

สิ่งหนึ่งที่เปลี่ยนไปอย่างมากในทั้ง 2 เวอร์ชันคือ TeslaCrypt จะไม่มีการใส่นามสกุลต่อท้ายไฟล์ที่ถูกเข้ารหัสอีกต่อไป ทำให้ตรวจสอบได้ยากมากว่าถูก Ransomware ตัวไหนโจมตี อย่างไรก็ตามเว็บ ID Ransomware สามารถช่วยในการระบุประเภทของ Ransomware ที่ถูกโจมตีได้

อีกสิ่งหนึ่งที่เปลี่ยนไป คือ TeslaCrypt จะไม่แพร่กระจายตัวมายังอุปกรณ์ผ่านทาง Exploit Kits อีกต่อไป แต่จะแพร่ผ่านอีเมลสแปมแทน ซึ่งไฟล์ ZIP ที่แนบมากับอีเมลเป็นเพียงไฟล์ JavaScript ที่จะไปเรียก Windows Script Host หรือ wscript ให้ช่วยดาวน์โหลด Payload ของ TeslaCrypt มาติดตั้งบนเครื่องอีกที วิธีนี้ช่วยให้สามารถหลบเลี่ยงระบบรักษาความปลอดภัยส่วนใหญ่ได้

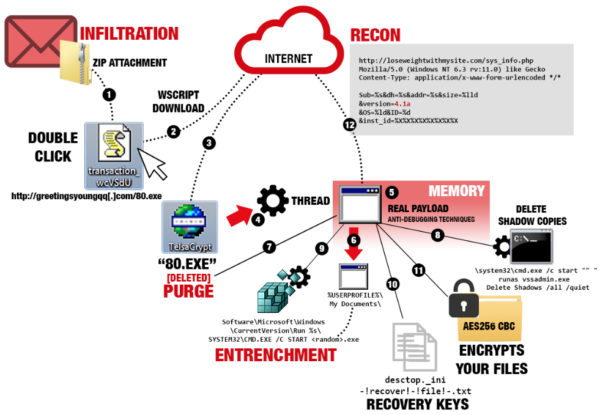

รูปด้านล่างแสดงขั้นตอนหลังจากที่ไฟล์แนบ ZIP ถูกแตกออกมาแล้วไฟล์ JavaScript ถูกรัน

แนวโน้มการเปลี่ยนแปลงของตัวมัลแวร์ในช่วง 6 – 12 เดือนที่ผ่านมาแสดงให้เห็นว่า Ransomware มีการพัฒนาปรับปรุงอย่างรวดเร็ว ส่งผลให้การทำ Reverse Engineering เป็นเรื่องที่ทำได้ยาก รวมไปถึงบางครั้งแฮ็คเกอร์ก็มักใส่ข้อมูลหลอก เช่น บอกว่าเข้ารหัสโดยใช้ RSA 4096 bits แต่เอาเข้าจริงกลับใช้ AES 256 sits แทน เหล่านี้ ทำให้นักวิจัยต้องปวดหัวและใช้ความพยายามเป็นอย่างมากในการปลดรหัสข้อมูลโดยไม่ต้องเสียค่าไถ่

ที่มา: https://www.helpnetsecurity.com/2016/04/22/teslacrypt-new-versions-no-decryption/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย