นักวิจัยจากเยอรมันได้ศึกษาพบถึงลิงก์ของ mailto ว่าอาจจะนำไปสู่การโจมตีได้ สืบเนื่องจากวิธีการ Implement ตัว Email Client หลายตัว

มาตรฐานของ ‘mailto’ URI ถูกระบุอยู่ใน RFC6068 โดยตัว mailto เองคือการอ้างถึงไปยังลิงก์พิเศษ ซึ่งบราวน์เซอร์และ Email Client หลายตัวรองรับได้ ทั้งนี้เมื่อลิงก์ถูกคลิก มักจะมีการเด้งไปเปิดหน้าต่างของ Compose หรือ Reply นั่นเอง

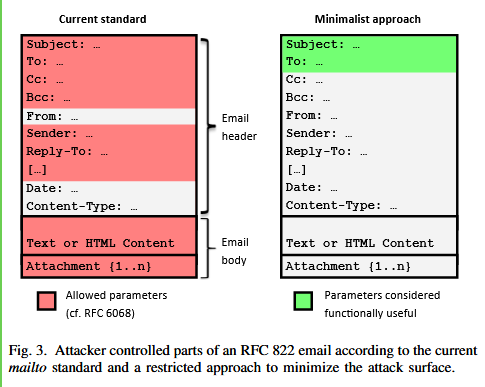

อย่างไรก็ดีตามมาตรฐานของ RFC6068 ระบุว่าอันที่จริงแล้วลิงก์ของ mailto รองรับพารามิเตอร์ได้หลายตัว ที่จะกลายเป็นการกำหนดเนื้อหาเบื้องต้น (Pre-define) ในหน้าต่างใหม่ที่เปิดขึ้น เช่น ‘<a href=”mailto:bob@host.com?Subject=Hello&body=Friend”>Click me!</a>’ แต่มาตรฐานเองก็แนะนำไว้ด้วยว่าให้ใช้แค่ที่จำเป็นก็พอเพื่อความมั่นคงปลอดภัย (ตามรูปด้านล่าง)

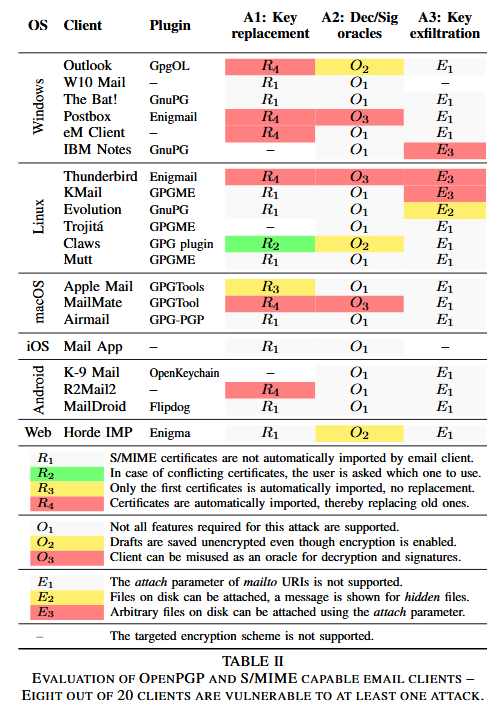

ประเด็นก็คือนักวิจัยจาก Ruhr University Bochum และ Münster University พบว่า Email Client บางตัวรองรับพารามิเตอร์ของ mailto ที่นำไปสู่การโจมตีได้ ซึ่งก็ได้มีการศึกษาถึงพารามิเตอร์ Attach หรือการแนบเอกสารเมื่อเปิดหน้าต่างใหม่ ทำให้คนร้ายอาจลอบขโมยข้อมูลบางอย่างของเหยื่อได้ โดยนักวิจัยก็ได้ใช้เทคนิคการขโมยในหลากหลายรูปแบบ และสรุปได้ว่าจาก Email Client ยี่ห้อต่างๆ กว่า 20 ตัวมี 4 ตัวที่มีช่องโหว่นี้คือ Evolution (Email Client ใน GNOME Desktop Environment), KMail, IBM/HCL Note บน Windows และ Thunderbird เวอร์ชันเก่า

นอกจากนี้เองอันที่จริงแล้วในงานวิจัยนี้คือการหาบั๊กที่ช่วย Bypass การเข้ารหัสอีเมล เช่น PGP และ S/MIME โดยนักวิจัยค้นพบเทคนิค 3 ตัวคือ

- Key Replacement – การที่ Email Client อาจจะติดตั้ง Certificate อย่างอัตโนมัติที่มีการสื่อสารแบบ S/MIME ซึ่งคนร้ายสามารถลอบ Replace ตัว public key ที่ใช้เข้ารหัสได้

- Dec/Sig Oracle – เป็นพารามิเตอร์ของ mailto ปกติที่ซึ่งสามารถใช้เพื่อถอดรหัส Ciphertext หรือ Sign ข้อความที่ต้องการได้ เพื่อส่งกลับยังเซิร์ฟเวอร์ของคนร้าย

- Key Exfiltration – คนร้ายสามารถสร้าง mailto URI อย่างพิเศษ เพื่อลอบขโมยไฟล์ OpenPGP Private Key บนดิสก์และส่งกลับไปหาตนได้

ทั้งนี้มีการทดสอบเทคนิคไล่เรียงกับไปกับ Email Client ทั้ง 20 ตัว สรุปได้ว่า Client แต่ละตัวจะมีช่องโหว่ต่อเทคนิคที่กล่าวถึงอย่างน้อย 1 ตัวสำหรับผู้สนใจสามารถเข้าไปอ่านงานวิจัยเพิ่มได้ที่นี่

ที่มา : https://www.zdnet.com/article/some-email-clients-are-vulnerable-to-attacks-via-mailto-links/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย